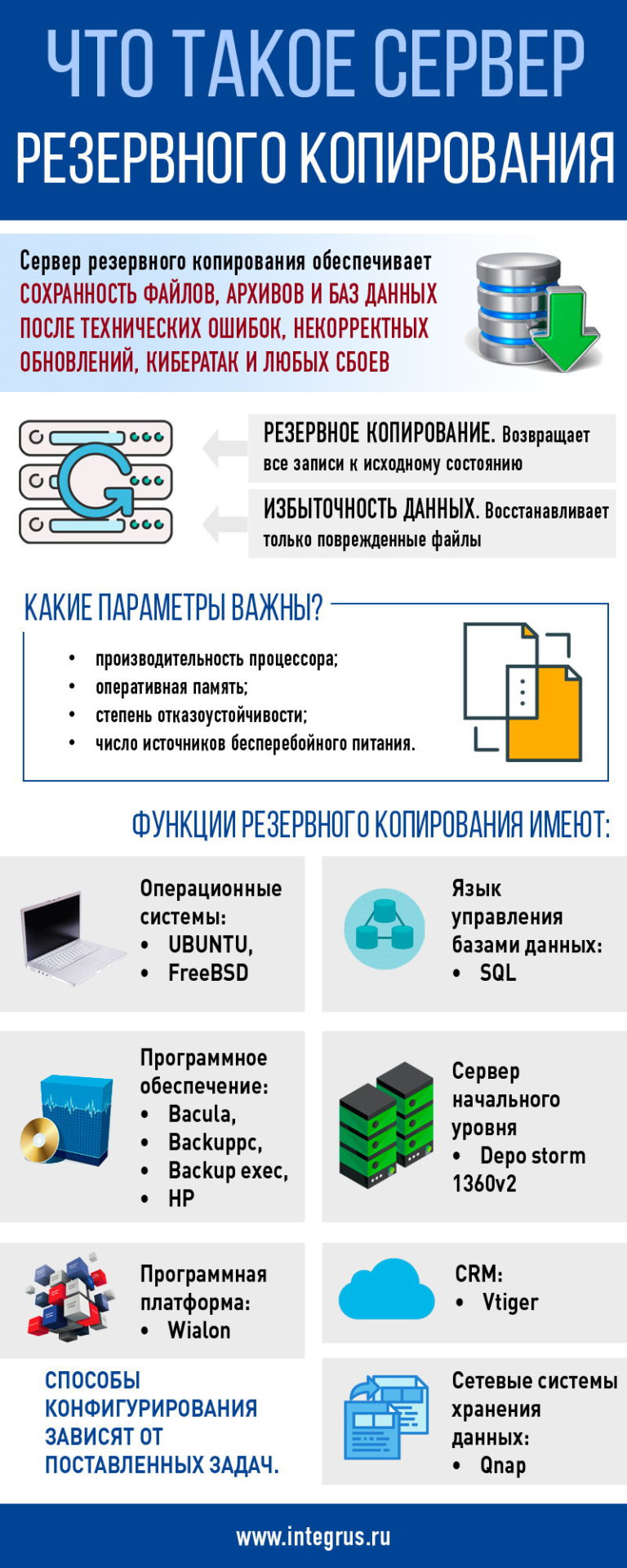

Сервер резервного копирования данных – что это? Это бэкап-устройство для оперативного восстановления архива документов, событий и программ. Требуется производить запись нескольких копий одновременно, например, на два диска. При наступлении форс-мажора скопированная информация заменяет собой поврежденную, минимизируя нанесенный ущерб.

Существует два близких понятия – резервное копирование и избыточность данных. Они различаются, хотя чаще всего применяются одновременно. Избыточность востребована для мгновенного восстановления файлов. В случае системного сбоя сервер способен безвозвратно потерять хранимую информацию либо «плодить» ошибки в копиях, если система пострадала от вредоносных операций.

Резервное копирование позволяет возвратить данные к исходному на момент записи состоянию. Оно зависит только от требований, предъявляемых к глубине резервирования. Бэкапу необходимо определенное время на восстановление работоспособности приложений или техники, зато он гарантирует полный доступ к сохраненной информации.

Every Live Streamer Should Know This | Backup Server URL YouTube

Сервер резервного копирования должен обладать рядом технических характеристик.

- Производительность процессора зависит от типа записи информации. Чем больше объем, тем выше быстродействие.

- Требования к оперативной памяти ниже, но тоже зависят от объемов копируемой информации.

- Высокая отказоустойчивость. SSD – хорошее, но дорогое решение. Целесообразно по сочетанию стоимости, скорости и надежности использовать RAID.

- Наличие источников бесперебойного питания с несколькими блоками.

Инфраструктура сети должна обладать высокой пропускной способностью, проводя огромные объемы данных на жёсткие диски сервера резервного копирования. Данные при этом постоянно группируются по степени важности и частоты сохранения. Такое разграничение снижает нагрузку при создании копии.

Оптимальным решением считается комбинация избыточности данных и резервного копирования с заливкой на удаленный сервер, по сети или с центральной консоли. Самый лучший вариант – автоматический бэкап на другой сервер, не зависящий от внешних факторов и модерируемый админами.

Автоматизация копирования означает написание разных сценариев и использование дополнительных инструментов и утилит. Предпочтительно использовать комплексные решения, облегчающие копирование, но не требовательные к наличию администрирования и многоуровневой настройке системы.

Функции резервного копирования выполняют следующие приложения и системы.

Ubuntu. Позволяет настраивать автоматический бэкап на удаленном хостинге или на локальной машине. Требуется настройка публичных и приватных ключей для входа на SHH без пароля. Утилита rsnapshot на базе rsync упрощает создание копий, используя жесткие связи и уменьшая объем требуемого пространства на диске. Также для Ubuntu сервер резервного копирования позволяет производить бэкап баз MySQL.

Incremental vs Differential Backup, & Full — Explained

SQL. Серверы Microsoft поддерживают полное, дифференциальное и инкрементальное копирование баз данных. Во время полного бэкапа создается значительная нагрузка на сервер, поэтому лучше работу выполнять в выходные или нерабочее время. Чтобы сократить объем копируемых данных вдвое, требуется включать компрессию. Резервное копирование в сетевую папку требует выделения для хранения объема на диске, равного двум полным размерам БД.

Bacula. Технически непростая, но универсальная программа устанавливает задачи резервного копирования как отдельную работу. За счет этого выполняется тонкая настройка, подключаются одновременно несколько пользователей к единому хранилищу, меняются сценарии копирования и расширяются рабочие функции за счет использования модулей.

Backuppc. Решение доступно для Windows и Linux. Установка производится на отдельном сервере или VPS, используемом в качестве сервера для бэкапа. Пакеты переливаются на единый сервер, настройки осуществляются по протоколу либо по SHH. На виртуальных серверах Smile Server допускается внедрение для резервного копирования серверов Linux/Unix SHH-ключи в ситуациях развертывания без применения дополнительного программного обеспечения.

Depo storm 1360v2. Энергоэффективный, производительный сервер начального уровня на базе современных процессоров Intel с низким энергопотреблением. Позволяет установить восемь жестких дисков и два накопителя. Рекомендован для ОС Windows.

Wialon. Обеспечивает полноценную сохранность БД с одновременным использованием нескольких серверов. Рассчитан на ОС Debian. Для сервера критичен объем харда, соответствующий объему диска на основном сервере. Прибор в обязательном порядке должен оснащаться функцией черного ящика, что позволяет в кратчайший срок производить восстановление работы в случае сбоя основного сервера.

Backup exeс. Программное решение для ОС Windows по созданию резервных копий любой информации, включая базы данных. Информация сохраняется на физических носителях, а также в виртуальных и облачных средах. Допустима интеграция с продуктами других производителей.

FreeBSD. Сервер резервного копирования с ОС FreeBSD позволяет при простаивающем дисковом пространстве организовывать бэкап с других компьютеров. Наиболее проста эта процедура для Linux, и несколько более сложная – для Windows. Система позволяет обеспечивать сохранность данных серверов различного масштаба на едином сервере бэкапа.

HP. Позволяет организовать систему резервного копирования и архивации данных с применением технологии дедупликации. Решение Hewlett-Packard существенно сокращает время создания полноценной копии, расходов на хранение блоков данных, увеличивая скорость восстановления информации.

Qnap. Центр высокоскоростного резервного копирования, имеющий большие емкости, выполняет бэкап на внешние диски, удалённые серверы и в облако, в том числе для сторонних провайдеров. Используются различные сетевые протоколы, обеспечивая совместимость и доступ к файлам с ПК, работающими под различными операционными системами.

Vtiger. Облачная технология, создающая резервные копии для хранения в локальном хранилища или на сетевом ресурсе.

Присоединяйтесь к нам, чтобы каждую неделю получать полезные и рабочие материалы для улучшения вашего бизнеса.

Кейсы и стратегии от экспертов рынка.

Источник: integrus.ru

Как сделать бэкап сайта и нужен ли для этого хостинг?

Создание резервной копии сайта – важный этап в поддержании безопасности и сохранении содержащейся на нем информации.

В этой статье мы рассмотрим, как правильно сделать бэкап сайта и где сохранить все данные, чтобы не потерять их.

1. Зачем делать резервную копию сайта?

2. Где хранить скопированные данные?

А) на сервере хостинга,

Б) на внешнем сервере,

В) на локальном компьютере.

3. Как сделать бэкап сайта:

А) с помощью панели управления хостингом,

Б) через FTP-клиент.

1. Зачем делать резервную копию сайта?

Создание резервной копии сайта (бэкап) является важным шагом в обеспечении безопасности и надежности вашего сайта. Бэкап представляет собой копию всех файлов и данных, связанных с сайтом, которая может быть использована для восстановления сайта в случае его отказа или потери данных. Как правило, платные хостинги предоставляют услугу автоматического резервного копирования файлов. Остается только выбрать подходящий для вашего сайта хостинг и подумать, подходит ли вам заданная на нем частота копирования https://www.nic.ru/catalog/hosting/

Существует множество причин, когда сайт может потерять данные или перестать работать: от атак хакеров и сбоев сервера до ошибок разработчика и случайных сбоев оборудования. В любом случае без бэкапа восстановить сайт будет очень трудно, а в большинстве случаев и невозможно.

Создание регулярных бэкапов позволяет сохранять сайт и данные в безопасности. Если что-то пойдет не так, можно будет быстро восстановить свой сайт и продолжить работу, минимизировав потери данных и времени простоя. Бэкап также может быть полезен при переносе сайта на другой хостинг или при изменении настроек сервера.

2. Где хранить скопированные данные?

Первым шагом в создании резервной копии сайта является выбор способа хранения данных. Существует несколько вариантов.

А) Хранение на сервере хостинга

Большинство хостинг-провайдеров предоставляют возможность создания резервной копии сайта. Однако не всегда такая услуга входит в тарифный план или бывает бесплатной. Также важно понимать, что если возникнет проблема с сервером хостинга, то бэкап может быть утерян.

Б) Хранение на внешнем сервере

Можно использовать сторонние сервисы, которые специализируются на создании резервных копий сайтов. Этот способ более надежен, чем хранение на сервере хостинга, но также может быть связан с дополнительными расходами.

В) Хранение на локальном компьютере

Можно создать резервную копию сайта на локальном компьютере, используя специальное программное обеспечение. Этот способ является более надежным, чем хранение на сервере хостинга, но требует регулярного обновления копии сайта.

Независимо от выбранного способа, резервная копия сайта должна включать все файлы и базу данных сайта. Если на сайте используются дополнительные плагины или приложения, необходимо также сохранить их настройки и конфигурационные файлы.

3. Как сделать бэкап сайта?

Вот несколько способов, как можно сделать бэкап своего сайта:

1) С помощью панели управления хостингом. Многие провайдеры хостинга, как RU-CENTER, предоставляют инструменты для создания бэкапа, которые позволяют легко и быстро сохранять копию сайта на вашем сервере.

Шаг 1. Найдите вкладку «Файлы» в панели управления хостингом. Она находится в разделе «Резервные копии». Далее отметьте в календаре дни, когда производилось копирование и кликните на имя сайта.

Шаг 2. Необходимо выбрать «Восстановить полностью», а затем «Восстановить с сохранением». Файлы скопируются в каталог с указанием даты и времени.

Шаг 3. В папке tmp найдите на панели раздел «Файловый менеджер» и скачайте скопированные файлы.

Шаг 4. Выберите нужную дату в папке и отметьте галочкой название вашего сайта, затем кликните на «Архиватор», а в новом окне — «Добавить в архив».

Шаг 5. Теперь дайте название папке с архивом и нажмите «Архивировать».

Шаг 6. Остаётся только обновить страницу. Бэкап появится в формате rar. Скачайте его.

2) Через FTP-клиент. При наличии доступа к FTP вы можете использовать FTP-клиент, чтобы скопировать все файлы и папки сайта на свой компьютер. Это может занять больше времени, чем использование инструментов хостинга, но это более гибкий способ, который дает вам больше контроля над процессом. Но помните, что через FTP часто происходит заражение компьютера, поэтому заранее позаботьтесь о защите от вирусов.

Чтобы воспользоваться FTP, необходимо ввести адрес сервера, также логин и пароль. Найдите их в панели управления хостингом или в сообщении от провайдера. Вам нужно попасть в категорию «FTP и SSH».

Кликните на пользователя FTP и откроется нужная страница. Пользуясь подсказками сайта, сбросьте пароль. Он появится во всплывающем окне, для удобства его можно отправить и на почту.

Шаг 1. Скачайте с официального сайта стандартную версию программы FileZilla.

Шаг 2. Пройдите

Обновлено: 30.01.2022 Опубликовано: 13.03.2021

Используемые термины: Samba, Ubuntu, SMB. Samba позволяет настроить файловое хранилище различных масштабов — от малых офисов для крупных организаций. В данной инструкции мы рассмотрим процесс настройки файлового сервера. Сначала мы выполним установку и базовую настройку с предоставлением гостевого доступа. После будет приведены примеры разграничения доступа по пользователям, группам и пользователям Active Directory.

Подготовка сервера

1. Время

Для корректного отображения дат, необходимо позаботиться о синхронизации времени. Для этого будем использовать демон chrony. Установим его:

apt-get install chrony

Разрешим автозапуск сервиса:

systemctl enable chrony

2. Брандмауэр

По умолчанию, в системах на базе Debian брандмауэр разрешает все соединения. Но если в нашем случае мы используем брандмауэр, необходимо открыть порты:

iptables -I INPUT -p tcp —dport 445 -j ACCEPT

iptables -I INPUT -p udp —dport 137:138 -j ACCEPT

iptables -I INPUT -p tcp —dport 139 -j ACCEPT

* где порт 445 используется для samba, а порты 137, 138 и 139 — для работы NetBIOS (использование имени компьютера для доступа). Применяем настройки:

apt-get install iptables-persistent

netfilter-persistent save

Установка и запуск Samba

Установка выполняется из репозитория одной командой:

apt-get install samba

Разрешаем автостарт сервиса:

systemctl enable smbd

И проверим, что сервис запустился:

systemctl status smbd

Проверяем, что сервер самба позволяет к себе подключиться. Для этого можно с компьютера обратиться к серверу по SMB, например, на компьютере с Windows это можно сделать из проводника, прописав путь к серверу с двух слэшей: * в данном примере мы подключаемся к серверу Samba с IP-адресом 192.168.1.15. Если мы настроили сервер правильно, система откроет пустую папку. На данном этапе проверка закончена и мы можем переходить к созданию первой шары.

Создание первой шары и предоставление к ней гостевого доступа (анонимного)

Разберем самый простой пример предоставления доступа к папке — анонимный доступ всем пользователям без запроса пароля. Открываем на редактирование конфигурационный файл samba:

vi /etc/samba/smb.conf

И добавляем настройку для общей папки:

[Общая папка]

comment = Public Folder

path = /data/public

public = yes

writable = yes

read only = no

guest ok = yes

create mask = 0777

directory mask = 0777

force create mode = 0777

force directory mode = 0777

- [Общая папка] — имя общей папки, которое увидят пользователи, подключившись к серверу.

- comment — свой комментарий для удобства.

- path — путь на сервере, где будут храниться данные.

- public — для общего доступа. Установите в yes, если хотите, чтобы все могли работать с ресурсом.

- writable — разрешает запись в сетевую папку.

- read only — только для чтения. Установите no, если у пользователей должна быть возможность создавать папки и файлы.

- guest ok — разрешает доступ к папке гостевой учетной записи.

- create mask, directory mask, force create mode, force directory mode — при создании новой папки или файла назначаются указанные права. В нашем примере права будут полные.

Создаем каталог на сервере и назначим права:

mkdir -p /data/public

chmod 777 /data/public

Применяем настройки samba, перезагрузив сервис:

systemctl restart smbd

Пробуем подключиться к папке. Мы должны зайти в нее без необходимости ввода логина и пароля.

Доступ к папке по логину и паролю

Теперь создадим каталог, в который вход будет разрешен только авторизованным пользователям.

Открываем конфигурационный файл samba:

Добавляем настройку для новой папки:

[Папка сотрудников]

comment = Staff Folder

path = /data/staff

public = no

writable = yes

read only = no

guest ok = no

create mask = 0777

directory mask = 0777

force create mode = 0777

force directory mode = 0777

* эти настройки, во многом, похожи на те, что использовались в примере выше. Вот основные различия:

- path = /data/staff — используем новый путь до папки.

- public = no — запрещаем публичный доступ.

- guest ok = no — не разрешаем гостевое подключение.

Создаем каталог для новой папки:

Задаем права на созданный каталог:

chmod 777 /data/staff

Создаем пользователя в системе Linux:

* где staff1 — имя пользователя.

Задаем пароль для пользователя:

Теперь создадим пользователя в samba:

smbpasswd -a staff1

systemctl restart smbd

Пробуем зайти на сервер — общую папку мы должны открыть без авторизации, а при попытке открыть папку сотрудников должно появиться окно ввода логина и пароля.

Если мы авторизованы на компьютере, с которого пытаемся подключиться к серверу, под той же учетной записью, что создали для доступа к папке, samba может и не потребовать аутентификации.

Доступ к папке определенным пользователям и группам

Теперь создадим папку, доступ к которой будут иметь ограниченное количество пользователей.

Открываем конфигурационный файл samba:

Добавляем настройку для новой папки:

* стоит обратить внимание на следующие настройки:

- path = /data/private — используем новый путь до папки.

- writable = no и read only = yes — в данном примере мы разрешим запись в каталог только некоторым пользователям. Поэтому общие настройки, разрешающие запись в папку, должны быть запрещены.

- valid users — список пользователей, которым разрешено подключаться к каталогу. В данном примере разрешения работают для пользователей admin, staff2 и staff3, а также для всех, кто входим в группу privateusers.

- write list — список пользователей, которые имеют доступ к папке на чтение и запись. В данном примере мы разрешаем это только для пользователей admin и staff2.

- inherit owner — опция позволяем включить наследование владельца при создании папок и файлов.

* если мы хотим, чтобы доступ к каталогу был полный у определенных пользователей (без разделения на тех, кто может только читать и тех, кто может также писать в папку), то опцию write list можно не указывать, а опции writable и read only оставить как в примерах выше.

Создаем каталог для новой папки:

Задаем права на созданный каталог:

chmod 777 /data/private

Для применения настроек перезапускаем samba:

systemctl restart smbd

Создать группу пользователей можно командой:

Добавить ранее созданного пользователя в эту группу:

usermod -a -G privateusers staff1

Проверяем возможность работы с новым каталогом.

Сетевая корзина

При удалении файлов из общей папки, данные удаляются навсегда. Но мы можем настроить сетевую корзину — скрытый каталог, в который будут перемещаться удаляемые с самбы объекты.

Открываем конфигурационный файл:

[Recycle]

comment = Snap Directories

path = /data/recycle

public = yes

browseable = yes

writable = yes

vfs objects = recycle

recycle:repository = .recycle/%U

recycle:keeptree = Yes

recycle:touch = Yes

recycle:versions = Yes

recycle:maxsize = 0

recycle:exclude = *.tmp, ~$*

recycle:exclude_dir = /tmp

- vfs objects = recycle — использовать подсистему recycle.

- recycle:repository — где хранить удаленные объекты. В данном примере удаленные файлы попадут в скрытый каталог .recycle к котором создастся каталог с именем пользователя, удалившего файл или папку.

- recycle:keeptree — удалять объекты с сохранение дерева каталогов.

- recycle:touch — изменить ли дату изменения файла при его перемещении в корзину.

- recycle:versions — при удалении файлов с совпадающими именами, добавлять номер версии.

- recycle:maxsize — не помещать в корзину файлы, размер которых больше заданного параметра (в байтах). В данном примере, помещать файлы любого размера.

- recycle:exclude — исключить файлы.

- recycle:exclude_dir — исключить каталог.

Создаем каталог и задаем права:

chmod 777 /data/recycle

systemctl restart smbd

Пробуем зайти в сетевой каталог Recycle и создать, а после удалить файл. Он должен оказаться к скрытой папке .recycle.

Для автоматической чистки сетевой корзины можно создать скрипт:

/usr/bin/find $recyclePath -name «*» -ctime +$maxStoreDays -exec rm <> ;

* в данном скрипте мы ищем все файлы в каталоге /data/recycle/.recycle, которые старше 30 дней и удаляем их.

Разрешаем запуск скрипта:

chmod +x /scripts/cleanrecycle.sh

Создаем задание в планировщике:

0 5 * * * /scripts/cleanrecycle.sh

* в данном примере мы будем запускать скрипт по очистке сетевой корзины каждый день в 05:00.

Подключение к шаре

Теперь разберем примеры подключения к нашим шарам из разных систем.

Windows

Для разового подключения можно использовать проводник, прописав в нем адрес сервера через косые линии:

Для подключения сетевого диска, который будет автоматически создаваться при запуске системы, в проводнике сверху нажимаем Простой доступ — Подключить как диск:

В открывшемся окне прописываем путь до сетевой папки и выбираем имя диска:

Сетевой диск настроен.

Но мы может сделать те же действия из командной строки:

net use x: \samba.dmosk.localAD ACL /persistent:yes

* где x: — имя сетевого диска; \samba.dmosk.localAD ACL — путь до сетевого каталога; persistent:yes — указывает на то, что нужно восстанавливать данный диск каждый раз при входе в систему.

Linux

Монтирование

В Linux мы можем монтировать удаленный каталог с помощью команды mount, например:

mount -t cifs «//192.168.1.15/ad» /mnt -o user=dmosk

* где 192.168.1.15 — IP-адрес сервера; mnt — каталог, куда монтируем сетевую шару; dmosk — пользователь, под которым выполняем подключение к сетевому каталогу.

** в систему должен быть установлен пакет cifs-utils.

Подробнее, процесс монтирования описан в инструкции Как в Linux монтировать шару CIFS.

SMB Browser

Также мы можем увидеть содержимое удаленных папок на samba при помощи клиента smb. Для начала установим данного клиента:

а) на Red Hat / CentOS / Fedora:

yum install samba-client

б) на Debian / Ubuntu / Mint:

apt-get install samba-client

После вводим команду:

. мы получим список каталогов, которые расшарены на сервере.

Также мы можем подключиться к конкретной папке, например: