Блогер под никнеймом Mzkshow поделился подробностями о схеме, по которой мошенники вместе с работниками техподдержки Steam воровали аккаунты игроков для дальнейшей перепродажи предметов. Ролики с расследованием он опубликовал на YouTube.

Основную схему блогер раскрыл по истории одного мошенника, который скооперировался с неким пользователем под ником Steam Help. Напарник работал в техподдержке цифрового магазина и имел доступ к почти всем данным пользователей, включая историю почты, детали транзакций, IP-адрес, активированные ключи, время входа и прочее.

Вместе они выбирали давно заброшенные аккаунты с дорогими предметами в инвентаре, а затем делали запрос на восстановление профиля. После получения доступа мошенник передавал предметы на другой аккаунт для дальнейшей перепродажи на сайтах или обмена с коллекционерами вроде zipeL или Anomaly, которые не знали, что предметы украдены. Mzkshow отметил, что многие товары можно отследить — например, скин M4A4 | Вой из CS:GO, находящийся у игрока Natus Vincere Валерия b1t Ваховского, был давно украден по такой схеме. После всех махинаций оригинальный профиль просто удалялся, чтобы не оставлять следов.

СРОЧНО!! КРАЖА STEAM АККАУНТОВ ЧЕРЕЗ БОТА ЗНАКОМСТВ

Некоторые истинные владельцы аккаунтов попытались восстановить доступ, но столкнулись с проблемой. Из-за действий мошенников им не удавалось убедить техподдержку в том, что профили принадлежат им: обычные геймеры не могли предоставить больше доказательств, чем злоумышленники. Кому-то это удалось, однако к тому времени все ценные предметы уже были удалены или проданы.

Только с одного из аккаунтов мошенникам удалось получить более $320 тыс., а такой торговлей они занимались больше года. При этом напарники заметили, что параллельно с ними по такой же схеме воровал профили другой работник техподдержки, то есть сразу несколько сотрудников Steam занимаются подобной деятельностью. Пара мошенников из расследования прекратили деятельность после того, как попытались взломать аккаунт человека, имеющего связи в Valve, однако схема по-прежнему работает.

Источник: www.cybersport.ru

Python. Создаем Steam бота.

В этом уроке вы научитесь работать с библиотекой steampy, на которой можно создать steam бота.

Подготовка

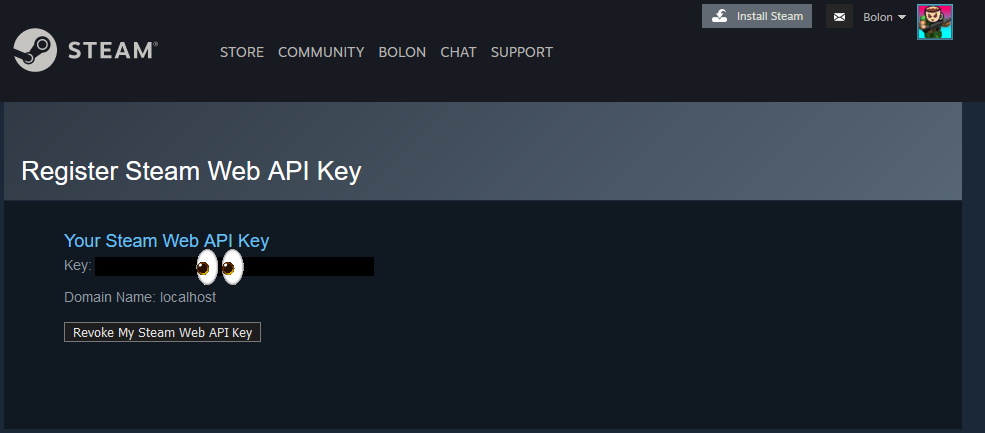

Первым делом, получите steam_api ключ, он нам понадобится для получения информации о трейдах. Получить его можно на сайте steam: https://steamcommunity.com/dev/apikey

Далее, понадобятся shared_secret и identity_secret, дающие полный доступ к вашему аккаунту.

Получить его можно в SDA в папке maFiles, при условии что вы не шифровали этот файл. Или на телефоне под управлением android с рут правами, к которому привязан steam.

Создайте текстовый файл steam_guard.json, и поместите туда следующий текст.

Steamid берем тут. В поле сайта, введите ссылку на аккаунт.

И установите библиотеку steampy, введя данную комманду в консоли.

pip install steampy

Что делать если steampy не работает?

Никто не знает когда bukson (создатель steampy), решит обновить библиотеку. Поэтому качаем мой форк собранный из фиксов, которые я взял из вкладки Issues гитхаба steampy.

Если у вас бот прекрасно работает, то форк вам не нужен, если же нет — устанавливаем.

Как установить форк?

Если ранее steampy был установлен, то удаляем его:

pip uninstall steampy

И устанавливаем форк:

pip install «git+https://github.com/bolon667/steampy.git»

Подтверждаем обмен.

Напишем основу стим бота.

from steampy.client import SteamClient #импортируем библиотеку steam_client = SteamClient(‘MY_API_KEY’) steam_client.login(‘MY_USERNAME’, ‘MY_PASSWORD’, ‘steam_guard.json’) #авторизируемся в аккаунте

В Сети появился новый способ кражи аккаунтов в Telegram

В Интернете появилась новая схема воровства аккаунтов в Telegram, сообщили Известиям» в «Лаборатории Касперского». Мошенники предлагают авторизоваться в боте, позволяющем искать интимные фотографии, а также получить доступ к «Telegram для взрослых» — таким образом они заманивают людей на фишинговые страницы.

«Обнаруженная легенда — классический пример фишинга. Злоумышленники используют ее, чтобы побудить человека перейти по ссылке на мошеннический ресурс и выманить учетные данные от аккаунтов в Telegram», — рассказала контент-аналитик «Лаборатории Касперского» Ольга Свистунова.

По ее словам, число фишинговых атак на пользователей из РФ в Telegram выросло еще в конце 2022 года. Тенденция сохраняется: в январе в «Лаборатории Касперского» предотвратили 151 тыс. попыток перехода российских пользователей на ресурсы, мимикрирующие под мессенджер.

«В последние полгода мы фиксируем значительное увеличение интереса злоумышленников к аккаунтам в Telegram. Чаще всего для кражи используют фишинговые сайты. И если фейковые страницы авторизации в мессенджере всегда похожи, то вот легенда, используемая для привлечения жертвы, периодически меняется», — рассказал эксперт центра аналитики внешних цифровых рисков Solar AURA компании «РТК-Солар» Александр Вураско.

Вариантов мошенничества достаточно много, и каждый из них найдет свою аудиторию. Где-то сработает схема с поиском интимных фото или «онлайн-детективом» (ботом, который якобы собирает на пользователя весь компромат, который оказался в сети), сообщил Александр Вураско.

Источник: 1ul.ru