Компьютерная безопасность

На чтение 4 мин. Просмотров 1.9k. Опубликовано 19.03.2018

Создавая аккаунт в интернете, каждый обязуется его защитить паролем. По мере появления новых технологий, появляются и новые атаки на профили пользователей. Двухфакторная аутентификация – что это такое и как поможет обезопасить учетную запись вы узнаете в рамках статьи.

Что такое 2FA?

Двухфакторная аутентификация (также произносится как 2FA) является методом идентификации в сервисе, с помощью запроса аутентификации данных 2 разных типов, что дает двойную и более эффективную защиту от хакерских атак. В использовании это выглядит в основном так: пользователь вводит пароль и логин, затем на зарегистрированный им номер телефона приходит смс – код. Простыми словами, двухфакторная защита запрашивает двойное подтверждение личности: одним пользователь владеет, а второй в его памяти.

Двухфакторная авторизация (2FA) — Что это такое и как ей пользоваться

Важно! Двухфакторный код не является стопроцентной защитой аккаунта, но этот шаг значительно помешает взломщику в достижении цели.

Преимущества 2FA

В сравнении с аутентификацией, пароль имеет недостаток: если создать его коротким, то он легко запоминаем, но его несложно подобрать при помощи специальных программ. Сложные и длинные пароли утяжелят злоумышленнику работу, и если ими не часто пользоваться, то они быстро забываются. Из-за подобной сложности, множество пользователей устанавливают достаточно предсказуемый пароли, нередко они одинаковы на всех аккаунтах. Двойной аутентификатор оказывается здесь полезным, так как даже если недоброжелатель подберет пароль, чтобы совершить вход ему придется получить в руки телефон пользователя или дополнительно взломать его почту в популярных почтовых сервисах gmail.com от Google, mail.yandex.ru или mail.ru.

Помимо того, что такая аутентификация дает защиту серьезнее, чем простой пароль, достоинство заключается еще и в том, что владелец аккаунта моментально узнает о попытке взлома, так как на его телефон придет код и предупреждение. В случае, если запроса на получение кода не было, рекомендуется моментально заменить пароль.

Виды двухфакторной аутентификации

Аутентификация является многофакторной, это необязательно будет одноразовый пароль, приходящий на телефон. В основном существуют 3 вида:

- введение паролей, секретных слов, фраз и т.д.;

- применение токена, т.е. компактного устройства, находящегося у владельца;

- применение биоматериалов.

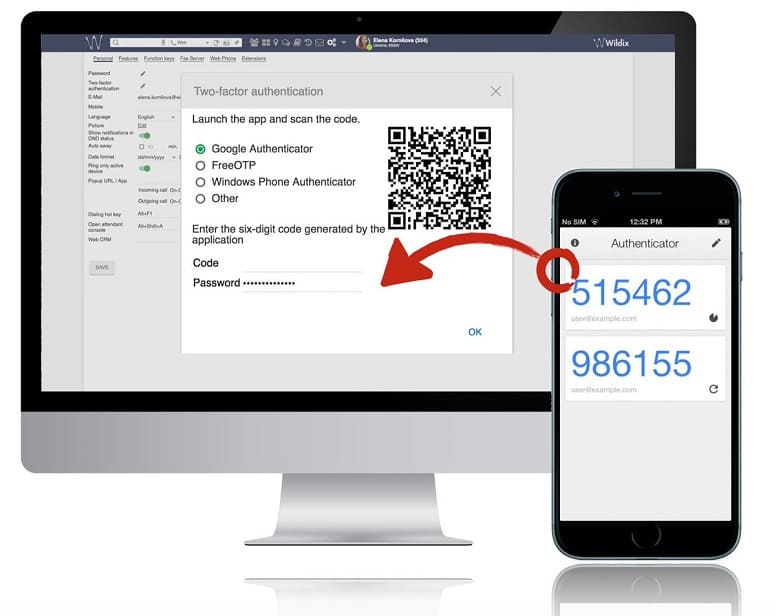

Если первый вид находится в памяти хозяина аккаунта, также пароль может быть куда-то записан, то рассмотреть второй и третий вид стоит подробнее. В качестве токена выступает смартфон. Модели, выпущенные в течение последних двух лет, в настройках имеют функцию, подключив которую телефон сам будет выдавать на дисплее число, которое нужно будет ввести. Генерацию поддерживает как Apple, так и Android. Если данной функции на смартфоне нет, установите специализированное приложение Google Authenticator:

Про взлом ВК — google authenticator — 2FA Вконтакте

- для Android в PlayMarket;

- для iOS в App Store.

Authentication третьего вида используется крайне редко: биоматериалами выступают отпечатки пальцев, сканер лица и т.д. Подобный метод является наиболее надежной защитой, но имеет некоторые недостатки: услуга недешевая, а при травмировании выбранной части тела, вход будет невозможен. Замена такого пароля не является возможной до тех пор, пока не будет первоначально проведен сканер.

Совет! Если интересна тема биометрии, рекомендуем ознакомится со статьей биометрические системы защиты в жизни современного человека.

Насколько надежна 2FA?

Двухэтапная аутентификация не является гарантом полной безопасности, но ее использование исключает ряд атак. Злоумышленнику придется:

- обзавестись вашим пальцем, что невозможно без желания владельца;

- обрести в руки телефон или доступ к кодам, приходящим на телефон.

Важно! Программист-хакер может добиться последнего, при помощи вредоносных сервисов или восстановления пароля.

Были отмечены случаи, когда 2FA был обойден при помощи восстановления аккаунта. При затратах большого количества времени, защита может быть отключена, но и над этим недостатком работают специалисты.

Где применяется 2FA?

Сервисы, предлагающих установить 2FA:

- Gmail;

- Twitter;

- Facebook;

- VKontakte;

- Steam.

Разработчики дают возможность вводить пароль, каждый раз приходящий на привязанный номер при входе. Недавно в список настроек такую функцию включил и Инстаграм для защиты фото.

Аутентификация в два этапа предполагает дополнительный шаг при авторизации, кроме пароля, что является надежной защитой, но не является всегда удобной. В определенных ситуациях реализация такого действия может вызвать ряд проблем. Если телефон, на который должен прийти код, разряжен, то получить доступ к профилю будет сложнее.

Отношение к многофакторной аутентификации сугубо индивидуальное: вы улучшаете защиту ваших интернет профилей, но при этом затрачиваете больше своего времени, что негативно может сказаться на терпении. Несмотря на это, 2FA помогает обезопасить профиль прикладывая минимальное количества усилий. Такой шаг является большой проблемой для хакерских атак, поэтому использование функции рекомендовано. Особенно это правило распространяется на тех личностей, чей аккаунт популярен и более востребован.

Источник: safeness.xyz

Как обеспечить безопасность своих учетных данных с помощью 2FA?

Если вы считаете, что одного пароля достаточно для защиты вашего аккаунта, то подумайте еще раз. В эпоху киберпреступности и высокотехнологичных хакеров определенно нужно что-то более сложное, например 2FA.

Что такое 2FA?

Это процесс, который гарантирует дополнительную защиту аккаунта, значительно усложняя атаки злоумышленников, нацеленных на кражу конфиденциальных данных. Чтобы получить доступ к профилю, защищенному с помощью 2FA, необходимо соблюсти два условия: знать пароль или пин-код и иметь доступ к конкретному устройству.

Каждый раз, когда вы хотите войти в свой аккаунт с помощью 2FA, вам сначала нужно ввести пароль. После чего на ваш мобильный телефон будет автоматически отправлен одноразовый код, ввод которого доказывает, что вы являетесь владельцем устройства, а значит можете войти в систему.

Даже если злоумышленник получит этот пароль и попытается взломать ваш аккаунт, ему все равно понадобится физический доступ и к вашему телефону.

Чем 2FA отличается от 2SV?

Если у вас уже есть 2SV (двухэтапная проверка), необходима ли 2FA? Ответ – да.

Несмотря на то, что 2SV также предлагает хорошую защиту, все же она не требует дополнительного подтверждения. Чтобы получить доступ к своему аккаунту при включенной 2SV, вы можете использовать два ключа безопасности USB, два пароля или комбинацию пароля и секретного вопроса.

Основное различие между этими двумя методами идентификации довольно простое:

- Если вы используете 2FA, злоумышленнику, который хочет взломать вашу учетную запись, придется совершить две кражи: вашего физического устройства и пароля.

- Если вы полагаетесь на 2SV, то хакеру потребуется совершить только одно преступление – ему нужно будет получить только пароль или ответ на секретный вопрос с помощью шпионских программ.

Хотя обе эти меры значительно повышают уровень безопасности, но 2FA предлагает больше преимуществ. Излишне говорить, что любая форма защиты лучше, чем ничего.

Как включить 2FA на macOS и iOS?

macOS

Если вы настраиваете 2FA в macOS, зайдите в “Системные настройки”, которая находится в меню Apple и выберите “Apple ID”. Затем перейдите в раздел “Пароль и безопасность” и кликните на “Включить 2FA”.

Если вы используете macOS Mojave или более старую операционную систему, зайдите в “Системные настройки” и найдите “iCloud”. Далее нажмите на “Сведения об учетной записи”, затем на “Безопасность” и “Включить 2FA”.

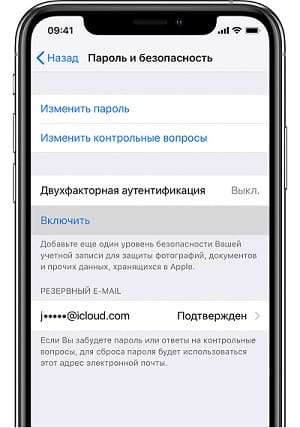

iOS

Если вы используете iPhone, iPad или iPod, сначала перейдите в “Настройки”, далее кликните на “Пароль и безопасность”. Но если у вас установлена старая версия ОС – iOS 10.2 и старше – перейдите в “Настройки”, нажмите на “iCloud”, затем на “Apple ID” и нажмите “Включить 2FA”.

Затем укажите номер телефона, который вы хотите использовать в качестве проверочного устройства. После чего Apple отправит вам код с помощью смс или звонка. Проверьте свой номер, чтобы завершить процесс настройки 2FA.

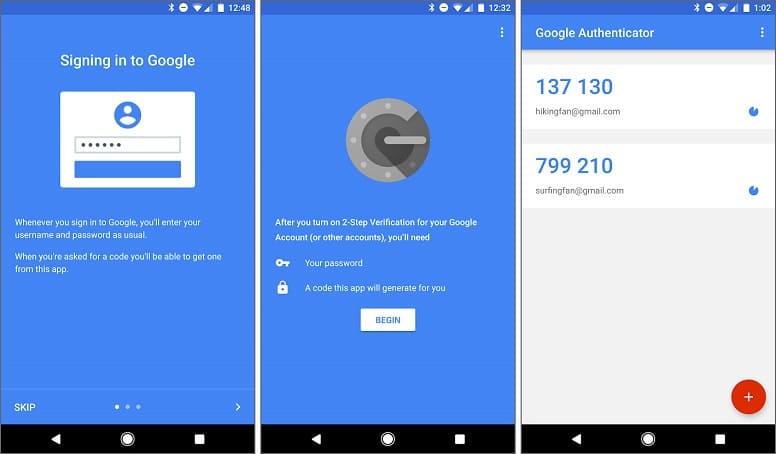

Как включить 2FA в Google?

Здесь смущает то, что Google использует термин “двухэтапная проверка”, ссылаясь на 2FA. Поэтому в этом случае мы будем настраивать 2SV. Перейдите к разделу “Вход” и “Безопасность”. Введите пароль и номер телефона, чтобы получить проверочный код.

Можно сохранить функцию по умолчанию и получать коды безопасности с помощью смс или голосовых сообщений, или использовать приложение Authenticator.

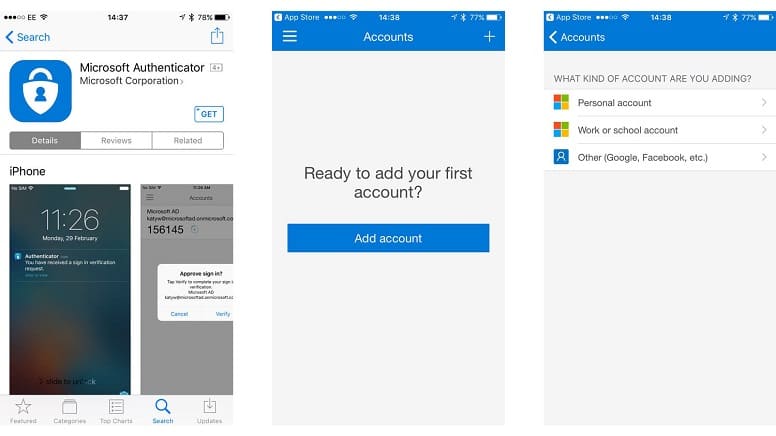

Как включить 2FA в Windows 10?

Если вы являетесь пользователем Windows 10, то процесс настройки 2FA может быть выполнен в режиме онлайн через вашу учетную запись Microsoft. В рамках процесса аутентификации вы можете использовать электронную почту, номер телефона или специальное приложение Microsoft Authenticator.

Перейдите на страницу “Основы безопасности Microsoft” и войдите в аккаунт Microsoft. Затем нажмите “Дополнительные параметры безопасности” и “Настройка двухэтапной проверки” и следуйте подсказкам для завершения процесса настройки.

Большинство популярных сервисов предоставляют своим клиентам 2FA или 2SV, но не стоит забывать, что также существует ряд специализированных приложений, таких как Authy или Duo Mobile, разработанных для той же цели.

Источник: bezopasnik.info

Что такое аутентификация и Двухфакторная аутентификация простыми словами (виды и примеры)

Безопасность аккаунтов в социальных сетях, мессенджерах и на страницах развлекательных и информационных сайтов часто находится под угрозой. Но не по вине программистов, веб-мастеров или уязвимых баз данных. А из-за нежелания пользователей заранее разобраться в параметрах безопасности. Кроме надежного пароля, состоящего из 8-10 знаков нижнего и верхнего регистра, цифр и символов, не помешает активировать еще и двухфакторную аутентификацию. Как и зачем – пора разбираться.

Коротко о главном

Аутентификация – процедура проверки подлинности. В 99% случаев на сайтах или в социальных сетях проводится по классическому сценарию: пользователь вводит логин и пароль, которые сравниваются с базой данных.

Если проверка пройдена, то доступ ко всем возможностям сразу открывается. Раньше для защиты аккаунтов хватало лишь сложного и запутанного пароля, но с недавних пор злоумышленники научились обходить проверку и добираться до конфиденциальной информации. А потому появилась альтернатива классическому способу.

Двухфакторная аутентификация (или еще двухэтапная, сокращенно – 2FA) кроме логина и пароля задействует дополнительную систему подтверждения входа. Какую – зависит от инструментов под рукой: многие настраивают SMS-коды, прикрепляют к профилю адрес электронной почты или рассчитывают на помощь специальных сервисов. Важен даже не способ реализации, а в принципе наличие дополнительной проверки, усложняющей жизнь злоумышленникам.

Преимущества и недостатки каждого из способов защиты:

- Аутентификация. Потребуется лишь логин и пароль от зарегистрированного на сайте (в социальных сетях, мессенджерах или игровых клиентах) аккаунта. После ввода конфиденциальная информация сверяется с базой данных и, если текстовые поля заполнены корректно, то результатом проверки становится доступ к личному кабинету (корзине, платежным системам и иным разделам, скрытым от неавторизированных пользователей). Преимущество очевидное: экономия времени – никаких дополнительных действий, настроек и проверок. Ключевой недостаток – низкий уровень безопасности: если кому-то еще известны логин и пароль, то с прохождением авторизации, как и с доступом к конфиденциальной информации, не возникнет проблем.

- Двухфакторная аутентификация. Запрашивает кроме логина и пароля (базовой конфиденциальной информации) дополнительные данные. Например, одноразовый код, отправленный в SMS на прикрепленный к личному аккаунту номер мобильного телефона, или цифровую комбинацию, переданную в письме на e-mail. Ключевое преимущество 2FA – почти максимальный уровень безопасности. Кроме пароля злоумышленникам предстоит перехватить еще и SMS с код-паролем или дополнительную информацию из e-mail. Двухфакторная аутентификация еще и предупреждает о попытках взлома: те же социальные сети сразу рассказывают о том, с какого IP-адреса и техники совершалась попытка входа.

Виды двухфакторной аутентификации

Различают целую коллекцию методов идентификации пользователей, способных дополнить классический сценарий заполнения текстовых полей Login и Password:

- SMS с одноразовым код-паролем. Крайне распространенный вариант проверки доступа. Применяется банковскими сервисами и на этапе авторизации, и при подтверждении транзакций. Доступен для настройки и на сторонних сайтах, а еще в социальных сетях и мессенджерах.

- Письмо на адрес электронной почты. Альтернатива классическим SMS. Выдает код-пароль в письме, высылаемом на e-mail, или специальную ссылку для прохождения авторизации. Вариант не слишком совершенный – к почте злоумышленники способны подобрать пароль методом брута – через связки логинов и паролей, найденных в специальных базах данных.

- Подтверждение через специальные сервисы. Актуальный способ идентификации. Одноразовые код-пароли выдаются не через SMS, а с помощью специальных «аутентификаторов» (Google и Microsoft Authenticator). Выдаются случайно сгенерированные код-пароли или в течение короткого промежутка времени – на 2-3 минуты, а после обновляются, или же в зависимости от заданного вопроса, который появляется в социальных сетях или мессенджере. Вопрос – часто числовой – необходимо перенести в «аутентификатор», а тот уже выдаст ответ для прохождения авторизации.

- Аутентификация через QR-код. Доступна в некоторых мессенджерах, дополнительно проверяет версию программного обеспечения и даже IP-адрес.

- Биометрия. Биометрическая проверка основана на взаимодействии с некоторыми конкретными пользовательскими данными, распознаваемыми с помощью специальных инструментов: голос, сетчатка глаза, лицо, отпечаток пальца. Подделать столь сложную информацию практически невозможно.

- Альтернативные решения. Кроме распространенных вариантов периодически появляются и эксклюзивные – NFC-карты, USB-токены, электронные ключи. Вне зависимости от конструкции или даже назначения дополнительных проверок суть не меняется – аутентификация проходит с помощью двух факторов, то есть – в несколько этапов.

Встречается и аутентификация посредством GPS: идентификация пользователей происходит на основе текущего географического положения с точностью до 5 метров. Определяется местоположение несколькими способами, но в основном с помощью беспроводных точек связи, передающих координаты искомому сайту (мессенджеру, социальной сети) по запросу. Если заданное в настройках аккаунта местоположение не сходится с передаваемыми координатами, то авторизация закончится ошибкой.

Примеры настройки двухфакторной аутентификации

Многоэтапная идентификация пользователей встречается повсеместно – и в социальных сетях, и в мессенджерах, и в банковских сервисах, вынуждающих вводить высылаемый на номер мобильного телефона код-пароль для подтверждения транзакций. И настраивается усложненная аутентификация разными способами.

Разработчики социальной сети «ВКонтакте» рекомендуют сразу открыть «Настройки» и перейти в раздел «Безопасность», включающий целую категорию параметров, связанных с «Подтверждением входа».

Добавляются и номера мобильных телефонов (классический вариант с передачей разового код-пароля через SMS), и резервные цифровые комбинации, и сервисы для генерации кодов (включая Google или Microsoft Authentication). Перед настройкой предстоит ввести пароль от аккаунта VK, а после активировать подтверждение входа. Уже следующая авторизация закончится отображением дополнительного текстового поля для ввода переданного кода.

Доступна двухфакторная аутентификация и в мессенджерах. Та же браузерная версия WhatsApp идентифицирует пользователей с помощью QR-кода (без пройденной проверки не разблокируется доступ ни к перепискам, ни чату для добавления сообщений), считываемого с мобильной техники. Тем самым мессенджер даже проверяет и местоположение владельца аккаунта – если тот находится слишком далеко от компьютера, то выданный доступ мгновенно блокируется до тех пор, пока не пройдена новая проверка.

Telegram придерживается альтернативной стратегии – разрешает в разделе «Конфиденциальность» активировать двухэтапную аутентификацию с помощью заранее подготовленного пароля.

После добавления конфиденциальной информации мессенджер начнет запрашивать кроме код-пароля, высылаемого через SMS, еще и пароль для прохождения авторизации.

Дополнительно разработчики рекомендуют прикрепить еще и адрес электронной почты – на случай, если с прохождением проверки возникнут сложности.

Проверка в Instagram привязана к адресу электронной почты – если система обнаружит подозрительную авторизацию, то в интерфейсе сразу появится соответствующее предупреждение, а вместе с тем и кнопка «Отправить код безопасности». Высылается конфиденциальная информация на прикрепленный к странице e-mail (если почтовый ящик не привязан, то высылается SMS на номер мобильного телефона).

Предусмотрена проверка и в игровых клиентах. Steam после ввода логина и пароля на неизвестном оборудовании запрашивает код, генерируемые каждые 30 секунд в мобильном сервисе Steam Mobile, доступном для iOS и Android.

Надежна ли двухфакторная аутентификация

Специалисты периодически расходятся во мнении: и присваивают технологии как почти «непроницаемый» статус (киберпреступникам предстоит буквально совершить подвиг – перехватить SMS, взломать почту или выкрасть доступ к сгенерированным код-паролям через систему выдачи токенов), так и репутацию временного лекарства от всех болезней. И последнее утверждение связано даже не с реализацией двухфакторной аутентификации, а все с той же неподготовленностью и бессознательностью пользователей.

Многие банально игнорируют дополнительные настройки безопасности: не спешат прикреплять номера телефонов, не активируют системы подтверждения входа, и даже не пытаются сменить пароль в духе qwerty или 12345 на чуть более сложные комбинации. Как результат – жизнь злоумышленников во многом до сих пор безоблачна.

Зато дальновидных вебмастеров становится с каждым годом все больше – многие владельцы сайтов интегрируют технологию 2FA даже на форумах и информационных сайтах с помощью того же E-Num. Услуга доступна каждому желающему и интегрируется в код сайта за считанные минуты.

После пройденной настройки привычная авторизация начнет разворачиваться по иному сценарию (принцип действия, представленный ниже, подготовлен в качестве наглядного примера):

Выбор способа идентификации – через логин и пароль (менее безопасный вариант) и с помощью E-Num, вынуждающего кроме базовой конфиденциальной информации вводить еще и код, сгенерируемый в одноименном мобильном сервисе (доступны версии для iOS и Android).

Второй вариант исключает заполнение поля «пароль» и предлагает добавить лишь логин (номер мобильного телефона, e-mail).

После система отобразит QR-код или цифровой запрос, на который и подберет подходящий ответ E-Num.

Описанная выше процедура значительно повышает безопасность профиля. Особенно, если и сервис E-Num на iOS и Android защищен с помощью систем проверки биометрических данных (отпечаток пальца, сетчатка глаза, вроде технологий Touch ID и Face ID).

В заключении

Двухфакторная аутентификация не панацея – злоумышленники уже научились обходить дополнительную проверку с помощью фишинговых атак или через формы для восстановления аккаунтов (сайты высылают ссылки для смены пароля на почту, доступ к которой часто открывается методом подбора конфиденциальной информации без дополнительных инструментов защиты, вроде одноразовых SMS-кодов).

Но на подобный взлом потребуется много времени, а потому ради доступа к перепискам случайных пользователей из VK или Telegram киберпреступники даже не станут заморачиваться. А, значит, в «домашних условиях» беспокоиться не о чем и все профили в социальных сетях будут находиться под полной защитой, если заранее разобраться с настройками.

Более глобальный анализ двухфакторной аутентификации показывает, что у злоумышленников возникают проблемы с биометрией – сканеры отпечатка пальца и технологии, связанные с распознаванием лица, до сих пор никому не подвластны. И не случайно разработчики мобильной техники и ноутбуков движутся в сторону развития перечисленных технологий.

Источник: sergeysmirnovblog.ru