В этой статье мы рассмотрим Telegram в целом, поговорим об используемом протоколе и проведем сравнение с другими аналогичными продуктами.

3.2 Проблемы, связанные с технической безопасностью

- Группа исследователей в 2015 году анонсировала схему атаки на Telegram типа «челове-посередине», которая может быть осуществлена властями конкретного государства. Атака связана с генерированием общих секретов по методу Диффи-Хеллмана для двух жертв, имеющих одинаковый 128-битный визуальный отпечаток, и пользователи, которые сравнивают отпечатки, не смогут обнаружить атаку. При реализации атаки «дней рождения» потребуется всего лишь 264 операции. С того момента количество битов, используемых в отпечатках, значительно увеличилось, однако в целом проблема остается актуальной. Чтобы проверить ключи и предотвратить MITM-атаки, пользователи должны визуально сравнить сетку квадратов с четырьмя оттенками синего. Здесь сразу же всплывает человеческий фактор. Во-первых, пользователь может не заметить едва различимых отличий между сетками. Во-вторых, у пользователя вообще может не быть желания возиться со сравнением сеток.

- До 2014 года протокол MTProto использовал модифицированную версию схему обмена ключами по методу Диффи-Хеллмана [9]. Вместо генерации ключей при помощи стандартного протокола на базе алгоритма Диффи-Хеллмана, сервер отсылал пользователю ключ, обработанный операцией XOR вместе с произвольным числом (nonce). Сей факт позволяет фальшивому серверу использовать различные nonce-переменные для двух пользователей, в результате чего будет один и тот же ключ, но который будет известен серверу. Повторимся еще раз: пользователи должны доверять серверу Telegram. Несмотря на то, что этот вопрос был решен, одно только присутствие этой проблемы вызывает массу вопросов относительно компетенций разработчиков Telegram в области безопасности, поскольку проблема чрезвычайно проста.

- В некоторых частях протокола при хешировании вместо SHA-256 используется алгоритм SHA-1, который, как известно, неустойчив к коллизиям [10]. Создатели Telegram утверждают, что SHA-1 используется в тех частях протокола, где устойчивость к коллизиям не принципиальна, однако все же более сильная хеш-функция была бы уместнее. История не раз доказывала, что бреши и неучтенные моменты – довольно распространенное явление.

- Даже при использовании секретного чата, мобильная версия Telegram позволяет третьей стороне просматривать информацию о метаданных. Например, злоумышленник может узнать, когда пользователи выходят в онлайн и уходят в оффлайн вплоть до секунд. Telegram не требует соглашения от обоих сторон для установления коммуникации, и злоумышленник может подключиться и получить информацию о метаданных без ведома пользователя. Кроме того, у злоумышленника есть хороший шанс обнаружить, общаются ли два пользователя между собой посредством подключения и анализа метаданных на обоих концах провода. Мы назвали эту проблему «утечка доступности». Более подробно этот вопрос будет рассмотрен в разделах 4 и 5.

Как показывают предыдущие примеры, во многих случаях пользователи Telegram должны полностью доверять безопасности сервера, что немного иронично, поскольку изначальной целью основателей Telegram было создание продукта, защищенного от слежки. Даже несмотря на то, что многие уязвимости, связанные с безопасностью, были устранены, некоторых найденных проблем не должно было быть изначально.

МОЯ КРАТКАЯ ИСТОРИЯ ЗАРАБОТКА ! +БОНУСНЫЙ ЗАРАБОТОК В ТЕЛЕГРАММЕ !

Телеграмм обучение

4. Эксплоит для обнаружения доступности пользователей

Как было упомянуто в предыдущих разделах, Telegram передает информацию о доступности каждому, у кого есть телефонный номер нужного пользователя. Предположим, Ева добавила Алису в список контактов. В этом случае протокол Telegram не оповещает Алису об этом событии. В свою очередь Ева начинает регулярно получать информацию о том, когда Алиса использует Telegram, а Алиса все также не получает никаких оповещений.

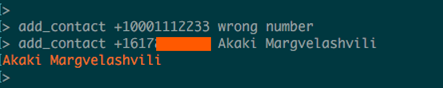

Рисунок 2: В командной строке выводится имя пользователя, если тот использует Telegram. В противном случае ничего не выводится

Проблема, связанная с утечкой, легко обнаруживается в командной строке Telegram, как показано на Рисунке 2.

Более того, на Рисунке 3 показано, что Ева может видеть, что Акакий и Хайк выходят в онлайн и уходят в оффлайн. Затем Ева может сопоставить временные интервалы и сделать вывод, что Акакий и Хайк общаются между собой. В следующих разделах будет рассказано, как можно использовать эксплоит для обнаружения того, что два пользователя разговаривают друг с другом.

4.1 Постановка эксперимента

Для отслеживания использования Telegram и коммуникаций мы выбрали 15 активных пользователей среди международных студентов Массачусетского технологического института. Таким образом, мы знали, что студенты общались между собой на ежедневной/еженедельной основе.

Для подключения к пользователям мы использовали командную строку Telegram. Для отслеживания и сбора метаданных был выделен специальный сервер. В итоге было собрано несколько мегабайт необработанных метаданных для последующего анализа.

4.2 Алгоритм корреляции

F3: Знакомства с Друзьями, Чат 17+

-

Образ жизни: № 50 в этой категории

-

Оценок: 25,9 тыс.

mary maryjust , 10.09.2019

Уберите вопросы от приложения пожалуйста

Уберите вопросы которые приходят от приложения ,ОЧЕНЬ неудобно . и запутанно

marikatototi❤️ , 11.09.2019

Боты

Мешают вопросы, которые появляются сами. Не понимаешь, человек его задал или бот.

Роман129 , 17.09.2019

Проблема

Не могу войти в аккаунт через вк , что делать ??

Конфиденциальность приложения

Разработчик F3 SIA указал, что в соответствии с политикой конфиденциальности приложения данные могут обрабатываться так, как описано ниже. Подробные сведения доступны в политике конфиденциальности разработчика.

Данные, используемые для отслеживания информации

- Покупки

- Геопозиция

- Контактные данные

- Пользовательский контент

- Идентификаторы

- Данные об использовании

- Диагностика

Связанные с пользователем данные

Может вестись сбор следующих данных, которые связаны с личностью пользователя:

- Покупки

- Геопозиция

- Контактные данные

- Пользовательский контент

- История поиска

- Идентификаторы

- Данные об использовании

- Диагностика

Конфиденциальные данные могут использоваться по-разному в зависимости от вашего возраста, задействованных функций или других факторов. Подробнее

Информация

Провайдер F3 SIA

Размер 206,2 МБ

Совместимость iPhone Требуется iOS 11.2 или новее. iPod touch Требуется iOS 11.2 или новее. Mac Требуется macOS 11.0 или новее и компьютер Mac с чипом Apple M1 или новее.

русский, азербайджанский, английский, арабский, армянский, белорусский, болгарский, венгерский, вьетнамский, голландский, греческий, грузинский, датский, иврит, индонезийский, испанский, итальянский, казахский, каталанский, киргизский, корейский, латышский, литовский, малайский, немецкий, норвежский (букмол), польский, португальский, румынский, сербский, словацкий, таджикский, тайский, традиционный китайский, турецкий, туркменский, узбекский, украинский, упрощенный китайский, филиппинский, финский, французский, хинди, хорватский, чешский, шведский, эстонский, японский

Возраст 17+ Неограниченный доступ к Сети Малое/умеренное количество контента сексуального или эротического характера

Источник: apps.apple.com

Telegram запустил три новые версии приложения без ограничений по авторским правам

Telegram выпустил три новый версии мессенджера: две предоставляют доступ к сервису через браузер, третья — для Android без ограничений по авторским правам.

Эксперты полагают, что запуск сразу трех новых версий приложения — попытка мессенджера обезопасить себя от потенциальных блокировок в будущем. Прямая загрузка файлов снизит зависимость приложения от App Store и Google Play и привлечет дополнительную аудиторию.

Источник: devby.io