В социальной сети «ВКонтакте» хакер из Казани нашел баг, позволяющий получать прямые ссылки на изображения, отправленные в личных сообщениях, а также хранящиеся в личных и групповых фотоальбомах. Обнаружил ошибку программист Камиль Хисматуллин, написавший о ней в своем блоге.

— Я создал эксплойт, который bruteforce-методом получает идентификаторы фотографий, загруженных в определенный период, а затем с помощью этой уязвимости получил возможность узнать прямые ссылки на изображения», — написал Хисматуллин.

Он также подчеркнул, что раздобыть прямую ссылку можно для любого хранящегося изображения, независимо от настроек конфиденциальности.

По словам Камиля Хисматуллина, для того чтобы получить ссылки на все загруженные в течение последнего года фотографии, требуется около двух часов работы. Программист отметил, что администрация «ВКонтакте» уже знает о наличии уязвимости. За найденный баг Камилю выплатили 10 тысяч голосов «ВКонтакте», что примерно равно 70 тысячам руб.

Баги ВКОНТАКТЕ — просмотр личных данных: опять Навальный | Николай Соболев в армии

Напомним, что ранее Камиль обнаружил в видеохостинге YouTube ошибку, которая позволяет удалить любой загруженный на сайт ролик. Портал ProKazan.ru взял интервью у Камиля и узнал, могут ли обычные казанцы защитить свои страницы от взлома и почему хакеры атакуют чужие сайты.

Источник: prokazan.ru

Обнаружили серьезный баг ВКонтакте

По социальной сети ВКонтакте массово распространилось сообщение с фейковой новостью о том, что в соц сети появится реклама в личных сообщениях. В конце была ссылка, которая приводила к распространению таких же записей. Позднее выяснилось, что социальная сеть оказалась подвергнута XSS-уязвимости. В настоящее время администрация сообщает, что баг ВКонтакте под контролем.

Баг ВКонтакте

ВКонтакте вовсю эксплуатируется серьезная уязвимость. 14 февраля на сотнях страниц различных организаций появились странные посты, содержащие недостоверную информацию. Как выяснили позднее, социальную сеть затронула XSS-уязвимость. Вредоносный скрипт разместили на одной из страниц сети. При посещении этого сообщества на странице жертвы автоматически размещалась такая же публикация.

Почему это произошло

У ВКонтакте нет адекватной bug bounty политики. Поэтому подобный инцидент был лишь делом времени и случая.

Посудите сами, разве это норма, что на вредоносной странице был произвольный JavaScript-код. Опубликованный на страницах пользователей код — далеко не самое страшное, что могло произойти. Используя эту уязвимость, хакеру не составит труда получить прямой и неограниченный доступ к любым данным аккаунта. Злоумышленники могут получить в свое распоряжение все. От личной переписки до скрытых фотографий.

ТОП 10 БАГОВ ВКОНТАКТЕ — КАК СЛОМАТЬ БРАУЗЕР

«О какой безопасности вообще можно говорить, если у ВКонтакте элементарно не настроена самая базовая политика безопасности CSP (Content Security Policy)?

Content Security Policy устанавливает перечень доверенных ресурсов, откуда могут подгружаться различные скрипты и прочие материалы. У Facebook, например, такая политика настроена. ВКонтакте же весьма халатно отнеслась к вопросу безопасности пользователей. И уже далеко не первый раз», — пишет телеграмм канал «Сайберсекьюрити и Ко».

Когда устранят уязвимость

На сегодняшний день администрация сообщает, что держат ситуацию с баг ВКонтакте под контролем. Также они уточнили, что пострадавшие аккаунты не взломали, и пароли их администраторов в безопасности.

Представители социальной сети подтвердили, что инцидент произошел из-за уязвимости, позволяющей выполнить произвольный код JavaScript. И сейчас баг спешно исправляют (речь об XSS).

По предварительным данным, публикация берет начало в сообществе «Багосы», где своеобразный анонс уязвимости появился заранее. Однако представители сообщества утверждают, что нашли эту уязвимость еще в прошлом году.

«Тогда после устранения уязвимости было найдено множество обходов, но даже спасибо мы за них не получили. В итоге, остался последний обход. Который мы берегли целый год», — гласит сообщение.

По словам багхантеров, им не выплатили вознаграждение за баг. Поэтому они решили использовать проблему, не нанося вреда пользователям.

В пресс-службе ВКонтакте уточняют

«Уязвимость закрыли в течение 20 минут. Удалять нежелательные публикации мы начали в течение первой минуты после обнаружения уязвимости. Пользовательские данные и пароли находятся в безопасности, личные страницы и сообщества не взломаны. Мы оперативно проведём продуктовые обновления, чтобы предотвратить такие ситуации в будущем.

Мы приносим извинения пользователям, столкнувшимся с возможными неудобствами из-за данного инцидента. И благодарим всех, кто поддержал нас».

Источник: telecomtimes.ru

Нашумевший “баг” ВКонтакте. Как обезопасить себя и использовать уязвимость себе на пользу

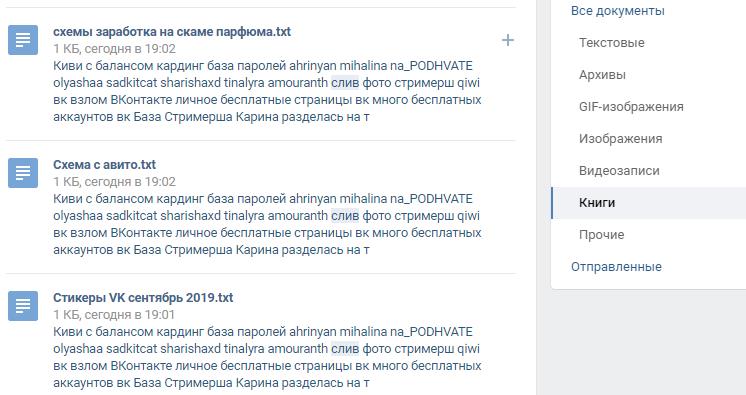

Речь пойдет о так называемой уязвимости связанной с документами ВКонтакте. Дело в том, что некоторые загруженные вами документы могут увидеть другие пользователи соцсети. Причем это могут быть совершенно незнакомые люди с совершенно непонятными мотивами.

Описание “уязвимости”

Вот только на самом деле проблем с защитой личных данных со стороны ВК никаких нет. Дело тут в невнимательности или беспечности пользователей. При загрузке любого документа вам будет предложено выбрать его тип. И, если вы укажете, что это личный файл, то никто кроме вас, не сможет его увидеть. Конечно, если вы сам его никому не отправите.

Если же не установить настройки приватности для загружаемого файла, то любой пользователь сможет найти его через поиск. Для этого нужно открыть страницу со своими документами и в строке поиска указать название файла, который нужно найти. В результате можно получить список всех загруженных в ВК документов с похожим названием.

Стоит отметить, что кроме самого файла можно увидеть человека, который его добавил в социальную сеть. Для этого достаточно навести курсор на найденный документ. В левом нижнем углу экрана появится информация с указанием ID юзера, который залил файл.

Как использовать баг себе на пользу

В ВК ежедневно загружаются терабайты книг и других полезных документов. Это значит, что вместо долгих и мучительных поисков нужной электронной книги на просторах интернета можно зайти ВКонтакт. С вероятностью 90% нужная книга найдется в социальной сети.

Как используют “уязвимость” злоумышленники

Вездесущие мошенники используют малейшие возможности для того, чтобы нажиться на доверчивых пользователях. И, конечно же, они не обошли стороной “баг” с документами. Существуют 2 основных способа, с помощью которых зарабатывают мошенники.

Способ 1

Злоумышленники выискивают важные документы не осмотрительных пользователей. После того, как жертва найдена, события развиваются в зависимости от информации, содержащейся в документ. Это может быть банальный шантаж или вымогательство. Документы могут быть проданы третьим лицам или использованы в других целях.

Способ 2

Некоторые мошенники подходят к вопросу совсем с другой стороны. Они загружают в ВК сотни текстовых документов с интригующими названиями. А в сами документы добавляют ссылки на вредоносные интернет-ресурсы. После перехода по ссылке пользователь может схватить вирус или пострадать каким-либо другим образом. Все зависит от фантазии мошенника. На сегодня у меня все.

Будьте осторожны и в любой непонятной ситуации включайте критическое мышление.

Источник: zatupila.ru