ну теоритически да, однако пишут что он хранится там в столь зашифрованом виде что дешифровать почти не возможно.

cookies От англ печенье

При помощи печенюх естественно можно, приходишь к хозяину страницы с печенюхами и вареньем. вы пьёте чай (или что покрепче), болтаете и в непринуждённой беседе ты выпрашиваешь у него пароль от Вконтакте.

Как вариант затащить хозяина страницы в постель (естественно перед этим чай с печенюхами) и после бурной ночи пока он ещё спит залезть к нему на компьютер и узнать пароль

Ольга Мезенцева

Легко, снифнул кукисы, вытащи хеш пароля, разшифровал и ок)

я так в колледже народ взламывал.

Источник: sprashivalka.com

Как взломать пароли с помощью инструмента Hashcat?

КАК ПОЛУЧИТЬ БАН за 20 СЕКУНД. ЗАБАНИЛИ на RADMIR RP КРМП GTA. #shorts #SHORTS #short

В этическом взломе и тестировании на проникновение взлом пароля имеет решающее значение для получения доступа к системе или серверу.

В системах и базах данных пароли редко сохраняются в текстовом виде.

Пароли всегда хэшируются перед сохранением в базе данных, и хеш сравнивается в процессе проверки.

В зависимости от используемого шифрования разные системы хранят хэши паролей по-разному. А если у вас есть хэши, вы легко сможете взломать любой пароль.

И в этой статье мы рассмотрим, как взломать хэши паролей с помощью удобного и отличного инструмента командной строки Hashcat.

Что такое хэш-функция?

Хеширование — это процесс преобразования обычного входного текста в текстовую строку фиксированного размера с использованием некоторой математической функции, известной как хэш-функция. Любой текст, независимо от длины, можно превратить в случайную комбинацию целых чисел и букв с помощью алгоритма.

- Ввод относится к сообщению, которое будет хешировано.

- Хеш-функция — это алгоритм шифрования, такой как MD5 и SHA-256, который преобразует строку в хеш-значение.

- И, наконец, значение хеш-функции является результатом.

Что такое Хашкат?

Хэшкэт это самый быстрый инструмент для восстановления пароля. Он был разработан для взлома сложных паролей за короткий промежуток времени. И этот инструмент также способен как к словесным спискам, так и к атакам методом грубой силы.

Hashcat имеет два варианта. CPU и GPU (графический процессор). Инструмент на основе графического процессора может взломать хэши за меньшее время, чем процессор. Вы можете проверить требования к драйверу графического процессора на их официальном сайте.

Что такое ХЭШ функция? | Хеширование | Хранение паролей

Функции

- Бесплатно и с открытым исходным кодом

- Можно реализовать более 200 вариантов хеш-типа.

- Поддерживает несколько операционных систем, таких как Linux, Windows и macOS.

- Доступны мультиплатформы, такие как поддержка ЦП и ГП.

- Несколько хэшей могут быть взломаны одновременно.

- Поддерживаются файлы с шестнадцатеричной солью и шестнадцатеричной кодировкой, а также автоматическая настройка производительности.

- Доступна встроенная система бенчмаркинга.

- Распределенные сети взлома могут поддерживаться с помощью оверлеев.

И вы можете увидеть другие функции также на их веб-сайте.

Установка Хэшкэт

Во-первых, убедитесь, что в вашей системе Linux установлены новейшие программы и инструменты.

Для этого откройте терминал и введите:

$ sudo apt update sudo apt upgrade

Hashcat обычно предустановлен в Kali Linux. Вы можете найти этот инструмент в разделе взлома паролей. Но если вам нужно установить его вручную в любом дистрибутиве Linux, введите в терминале следующую команду.

$ sudo apt-get install hashcat

Использование инструмента

Чтобы начать работу с Hashcat, нам понадобятся хэши паролей. Если у вас нет хэша для взлома, мы сначала создадим несколько хэшей.

Чтобы создать хэши с помощью командной строки, просто следуйте приведенному ниже формату.

echo -n «input» | algorithm | tr -d «-«>>outputfiename

Например, вы можете видеть, что я превратил некоторые слова в хеши, используя алгоритм md5 ниже.

┌──(rootkali)-[/home/writer/Desktop] └─# echo -n «toadmin.ru» | md5sum | tr -d «-«>>crackhash.txt echo -n «password123» | md5sum | tr -d «-«>>crackhash.txt echo -n «Webtechnology» | md5sum | tr -d «-«>>crackhash.txt echo -n «microsoftteams» | md5sum | tr -d «-«>>crackhash.txt echo -n «recyclebin» | md5sum | tr -d «-«>>crackhash.txt

И вывод будет сохранен в файле crackhash.txt.

Теперь проверим хэши, которые были сохранены в данном файле.

┌──(rootkali)-[/home/writer/Desktop] └─# cat crackhash.txt 066d45208667198296e0688629e28b14 482c811da5d5b4bcd497ffeaa98491e3 72a2bc267579aae943326d17e14a8048 2192d208d304b75bcd00b29bc8de5024 caae8dd682acb088ed63e2d492fe1e13

Как видите, теперь у нас есть несколько хэшей для взлома. Это процедура создания хэша с использованием алгоритма по вашему выбору.

Следующий шаг — запустить инструмент Hashcat на вашем компьютере с Linux. Просто используйте следующую команду, чтобы использовать Hashcat.

$ hashcat —help

Это вызовет все параметры, которые вам нужно знать, чтобы запустить инструмент. На терминале вы можете найти все режимы атаки и хеширования.

Общая форма команды

$ hashcat -a num -m num hashfile wordlistfile

Здесь «число» представляет конкретную атаку и режим хеширования для использования. Если прокрутить терминал, то можно найти точные цифры для каждой атаки и режима хеширования, например, для md4 — число 0, а для алгоритма sha256 — число 1740.

Список слов, который я собираюсь использовать, — это список слов rockyou. Вы можете легко найти этот список слов по пути /usr/share/wordlists.

Вы даже можете использовать команду locate, чтобы найти этот путь списка слов.

┌──(rootkali)-[/home/writer] └─# locate rockyou.txt

И, наконец, чтобы взломать хэши с помощью файла списка слов, используйте следующую команду.

$ hashcat -a 0 -m 0 ./crackhash.txt rockyou.txt

После запуска этой команды вы можете получить ошибку времени выполнения (ошибка исключения длины маркера), которую можно легко устранить.

Чтобы решить эту проблему, сохраните каждый хеш отдельно в другом файле. Эта ошибка возникает, если у вас низкая скорость процессора или графического процессора. Если ваш компьютер имеет высокоскоростной процессор, вы можете легко взломать все хэши одновременно с одним файлом.

Так что после исправления ошибки и всего, результат будет таким.

В приведенном выше результате, после деталей кеша словаря, вы можете заметить, что хэш был взломан, и пароль был раскрыт.

Вывод

Надеюсь, вы лучше поняли, как использовать Hashcat для взлома паролей.

Вам также может быть интересно узнать о различных инструментах грубой силы для тестирования на проникновение и некоторых из лучших инструментов для тестирования на проникновение.

Источник: toadmin.ru

Взлом хэша паролей | Сайты ( бесплатные)

Обзоры

Автор cryptoparty На чтение 1 мин Опубликовано 26.07.2018

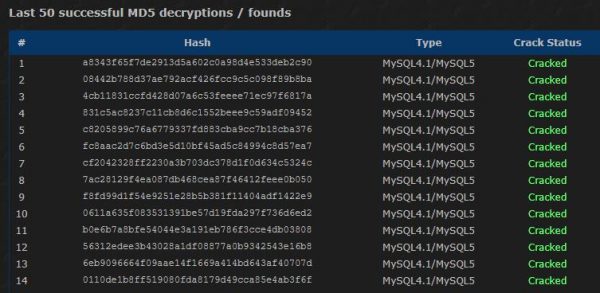

Мы указали внизу бесплатные сайты, которые вы можете использовать для взлома хэшей.

- https://crackstation.net/

- https://hashkiller.co.uk/

- https://www.onlinehashcrack.com/

- http://crackhash.com/

- http://md5decrypt.net/en/

- https://gpuhash.me/

- https://www.md5online.org/

- http://rainbowtables.it64.com/

Примечание: Информация для исследования, обучения или проведения аудита. Применение в корыстных целях карается законодательством РФ.

Пожалуйста, не спамьте и никого не оскорбляйте. Это поле для комментариев, а не спамбокс. Рекламные ссылки не индексируются!

Добавить комментарий Отменить ответ

Поддержать нас

- Аудит ИБ (49)

- Вакансии (12)

- Закрытие уязвимостей (105)

- Книги (27)

- Мануал (2 279)

- Медиа (66)

- Мероприятия (39)

- Мошенники (23)

- Обзоры (813)

- Обход запретов (34)

- Опросы (3)

- Скрипты (113)

- Статьи (348)

- Философия (105)

- Юмор (18)

Наш Telegram

Социальные сети

Поделиться

Anything in here will be replaced on browsers that support the canvas element

- Как безопасно редактировать файлы конфигурации от имени определенного пользователя 28.04.2023

Безопасное редактирование конфигурационных файлов от имени конкретного пользователя. Убедитесь, что переменная окружения SUDO_EDITOR, VISUAL или, по крайней мере, EDITOR определена для предпочтительного текстового редактора. export EDITOR=»/usr/bin/vim» export SUDO_EDITOR=»$EDITOR» Редактирование определенного файла от имени root. Редактирование определенного файла в качестве zookeeper. Это гораздо лучше, чем использовать команду sudo, так как она явно раскрывает вашу систему. Все […]

Как вы знаете, знак $ в bash используется для обозначения переменных. Это тоже переменная, но другая. $0 – это одна из специальных переменных, которые есть в bash, и она используется для вывода имени файла скрипта, который в данный момент выполняется. Переменная $0 может быть использована в Linux двумя способами: Использовать $0 для поиска оболочки входа […]

Цифровые доказательства – это любая информация в цифровой форме, которая может быть полезна при проведении расследования. В этом блоге представлен обзор различных типов цифровых доказательств. Принцип обмена Локарда Принцип обмена Локарда для расследования – это убеждение, что если кто-то входит на место преступления, берет что-то с места преступления, а также что-то оставляет после себя. Применительно […]

В сегодняшнюю цифровую эпоху каждый бизнес в значительной степени зависит от технологий для эффективной и результативной работы. ИТ-инфраструктура, включая оборудование, программное обеспечение, сети и базы данных, лежит в основе любого современного предприятия. Это основа деятельности компании, и сбой или сбой в любой части ИТ-инфраструктуры может привести к значительным финансовым потерям, репутационному ущербу и даже несоблюдению […]

Искать поставщиков домашнего интернета становится проще благодаря сайтам-агрегаторам и их системе поиска. Разберём, как работает поиск провайдеров на примере маркетплейса ДомИнтернет. Определение геолокации Если у вашего браузера есть доступ к вашему местоположению, город на сайте определяется автоматически. Погрешность можно исправить, выбрав в меню правильный населённый пункт. Ввод адреса Здесь система напоминает работу Гугл-карт. Сайт располагает базой адресов, […]

Источник: itsecforu.ru