Логи в Telegram – это сообщения, которые записываются и хранятся в системе.

Эти сообщения включают множество данных, такие как дату и время сообщения, отправителя, получателя и текст сообщения.

Логи используются для того, чтобы пользователь мог просмотреть историю своих сообщений и узнать, с кем и когда общался.

Важно знать, что логи не всегда хранятся в облаке или на серверах Telegram. В настройках приложения вы можете настроить сохранение сообщений только на вашем устройстве.

Также стоит учитывать, что логи сообщений могут быть доступны в случае запроса правоохранительных органов при предъявлении ордера на обыск.

Зачем разработчики засекретили эти функции в Телеграм. Как попасть в секретное меню Телеграм?

Telegram: ТОП 7 скрытых возможностей

Как взломать Телеграм в 2023? — Анонимность Телеграм.

Логи для тестировщика / Работа с логами в тестировании / XAMPP

Что такое лог (log) программы

Як заробити на телеграм 1000 грн в день

Логи бруты автореги| как с ними работать| ttshop-acss.com

Unity урок — отправляем логи в Telegram

Логи бруты автореги- как с ними работать- tgme.pro

Что такое Логи и зачем они нужны

ФИШКИ TELEGRAM 2022 ТЫ О НИХ НЕ ЗНАЛ Секретные Функции и Лайфхаки Телеграма

Источник: tgme.pro

Как достать логи телеграма

Microsoft Office является одним из наиболее популярных наборов офисных приложений, которые предлагаются в двух основных форматах: как одноразовая поку.

Windows для бизнеса | Что выбрать?

- 30.08.2023

Выбор операционной системы — одно из ключевых решений, которое необходимо принять при создании или модернизации IT-инфраструктуры бизнеса. Операционны.

Все виды лицензий Microsoft: Retail, OEM… и т.п | Обзор

- 06.09.2023

В этой статье мы рассмотрим все версии лицензирования продуктов Microsoft, что они в себя включают, их особенности и различия. Рассмотрим следующие ви.

Microsoft Office 365 для Windows 11

- 20.06.2023

Microsofrt Office 365, сейчас переименовано просто в «Microsoft 365». Особенности данного приложения в том, что оно поставляется только по подписке и .

Что будет, если не активировать Windows 11?

- 20.06.2023

В этой статье рассмотрим такой вопрос, что будет если не активировать Windows 11 и продолжить ей пользоваться без активации лицензионным ключом? Дл.

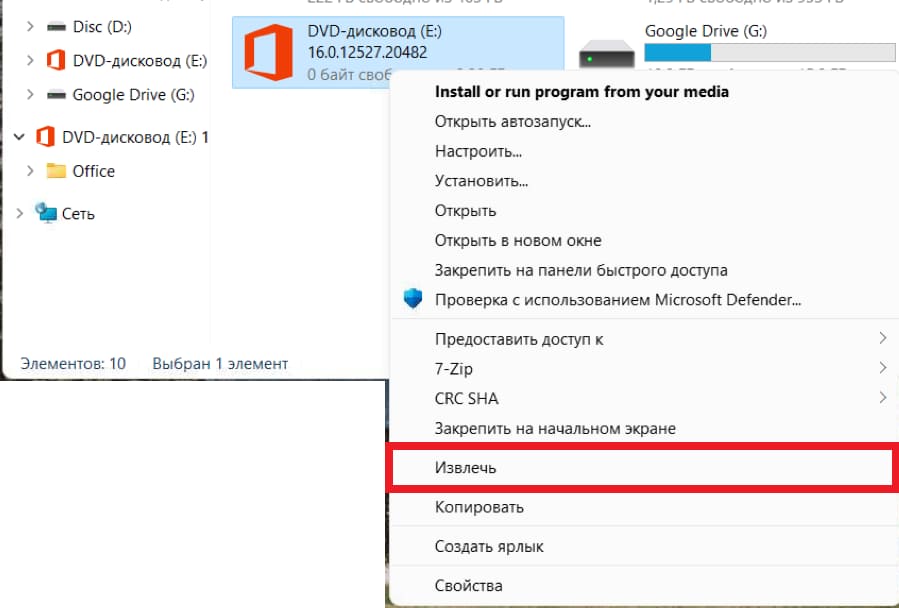

Как размонтировать диск — Краткая инструкция

- 20.06.2023

Рассмотрим случай, когда Вы эмулировали образ диска стандартными средствами Widnows (в Windows 10 или 11) и после установки приложения его нужно размо.

Горячие клавиши Windows 11 — Полный набор

- 20.06.2023

Горячие клавиши — это «сочетания клавиш», которые которое буквально в два нажатия выполняют какое-либо действие, которое по иному было бы сделано в 4-.

Версии Windows 10 Enterprise LTSC / LTSB и их обновления

- 12.09.2022

В данной статье рассмотрим версии Windows 10 Enterprise (Корпоративная) к каким версиям обновлений они соответствуют. Информация взята с официального .

Установка Windows 11 на VirtualBox — От А до Я

- 21.02.2022

В данной статье пошагово со скриншотами рассмотрим как установить Windows 11 на виртуальную машину VirtualBox. Так же рассмотрим как обойти ошибку нес.

Microsoft Office для Windows 11

- 20.06.2023

В данной статье рассмотрим какой Microsoft Office лучше установить для Windows 11, какие плюсы определенных версий Office, а так же оставим ссылки для.

Установка Windows 11 на VMware — От А до Я

- 20.06.2023

- 1 comment

В данной статье мы рассмотрим процесс установки Windows 11 на виртуальной машине VMware. Использовать для этого мы будем VMware Workstation 16 Pro, но.

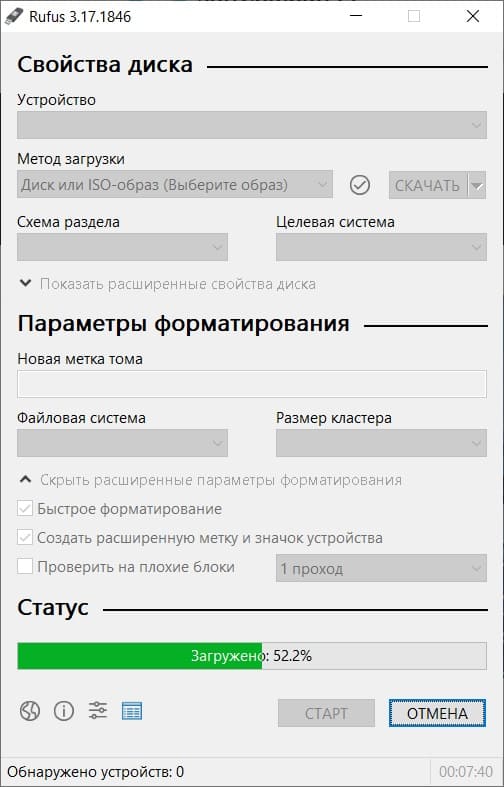

Скачать Windows 11 с помощью Rufus

- 20.06.2023

В данной статье рассмотрим процедуру скачивания официальных дистрибутивов Windows 11 с помощью приложения Rufus. Это приложение предназначено для запи.

О магазине

- О магазине

- Гарантии

- Обмен и возврат

- Частые вопросы

- Новости магазина

- Отзывы

Продукты

- Windows

- Microsoft Office

- Комплекты Windows + Office

- Visio | Project

- Windows Server RDS (RDP) CAL

- Microsoft SQL Server

- Visual Studio

Сервисы

- Скачать программы

- Блог — полезные статьи

- Бот Microsoft активации по телефону — GetCID

- Проверка ключей Microsoft на подлинность — PID-Checker

- Мои покупки — личный кабинет

- Техническая поддержка

Контакты

Контактная форма

Telegram

+79503251237

2018-2023 SoftComputers Цифровые ключи активации.

Все права интеллектуальной собственности, а так же их товарные знаки и логотипы принадлежат компаниям — производителям программного обеспечения.

Публичная оферта

Политика конфиденциальности

Источник: softcomputers.org

Уроки форензики. Исследуем дампы и ищем следы взлома в системе

Сегодня я расскажу, как извлекать данные из таблицы MFT, получать информацию из файлов Prefetch и монитора использования системных ресурсов (srum), а еще — анализировать файлы логов операционной системы. При исследовании образа оперативной памяти мы познакомимся с внутренним устройством памяти Windows и найдем артефакты, свидетельствующие о компрометации системы.

Расследование киберинцидентов — это очень увлекательное занятие, требующее определенных знаний и навыков. Отточить их помогают специальные лабораторные работы, имитирующие реальные случаи успешных атак злоумышленников и взлома, с которыми встречаются на практике специалисты по информационной безопасности. Сегодня мы разберем лабораторную работу Pwned-DC с ресурса CyberDefenders.

По сценарию лабораторной работы произошел взлом Active Directory, злоумышленники смогли захватить корпоративный контроллер домена. Наша задача — провести расследование инцидента и узнать, как хакерам удалось проникнуть в сеть. Для исследования у нас имеется побитовая копия системного диска скомпрометированной машины, оперативной памяти, а также информация об объектах домена.

Загрузим файл образов и начнем их исследовать.

По результатам разбора этой лабораторной необходимо ответить на ряд вопросов, но я покажу только само решение и не буду озвучивать ответы. Тебе придется повторить весь процесс самостоятельно — так ты лучше поймешь и закрепишь материал.

Инструменты

- Утилиты Eric Zimmerman: Registry Explorer, MFTECmd.

- Утилиты Nirsoft: fulleventlogview, winprefetchview, browsinghistoryview, TurnOnTimesView.

- R-Studio — утилита для восстановления данных с диска.

- Volatility Framework 2.6.1 — инструмент, реализованный на Python версии 2 и предназначенный для извлечения артефактов из образов энергозависимой памяти.

- PST-Extractor — инструмент для восстановления PST-контейнеров в EML.

- Scdbg — программа для анализа shell-кода.

- Srum-dump — утилита для извлечения информации из базы данных управления использованием системных ресурсов.

- FTK Imager — инструмент для анализа и получения образов диска.

- WinDbg x64 — утилиты для анализа аварийных дампов.

- Olevba — инструмент для извлечения и анализа исходного кода макросов VBA из документов MS Office (OLE и OpenXML).

Плагины Volatility2 для извлечения данных

- Imageinfo — плагин для определения операционной системы, пакета обновлений и аппаратной архитектуры исследуемого образа.

- Pstree позволяет просматривать список процессов в виде дерева.

- Memdump извлекает все резидентные страницы памяти в процессе.

- Filescan — плагин для поиска объектов FILE_OBJECT в памяти с помощью сканирования тегов пула. Этот плагин найдет все открытые файлы.

- Dumpfiles извлекает кешированные файлы из образа памяти.

- Netscan ищет сетевые артефакты в 32- и 64-разрядных дампах памяти. Этот плагин находит конечные точки TCP, UDP, а также локальные и удаленные IP-адреса.

- Printkey ищет значения в указанном разделе реестра Windows.

- Userassist позволяет получить информацию из ключа реестра UserAssist .

- Mftparser — этот плагин сканирует записи главной таблицы файлов (MFT) в памяти и выводит информацию о временных метках файлов.

- Autoruns — подключаемый плагин для поиска точек сохранения исполняемых файлов в системе. Для его подключения необходимо добавить плагин в каталог plugins инструмента Volatility.

- Volshell — плагин для интерактивного изучения образа памяти, использует IPython.

- Procdump — плагин для получения дампа исполняемого файла.

- Hivelist — плагин для поиска виртуальных адресов кустов реестра.

Объекты домена

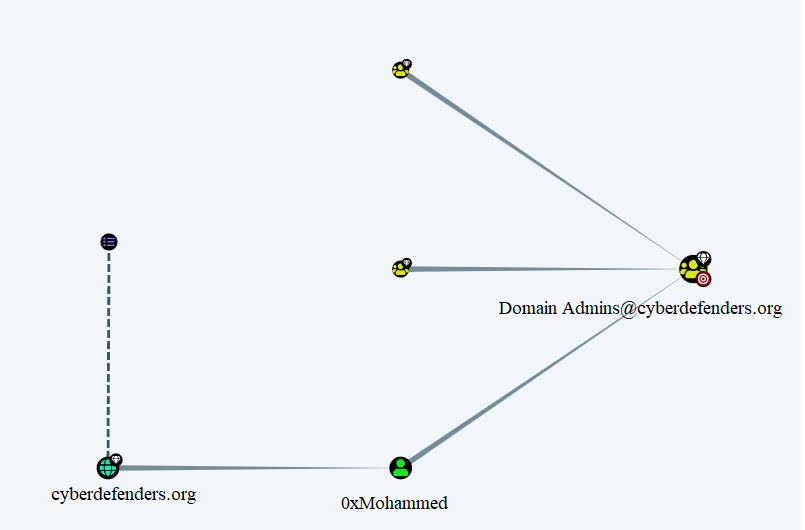

В архиве задания содержится файл 20211122102526. zip , который хранит информацию об объектах домена. Загрузим его в BloodHound версии 4.0.1.

Перейдем на вкладку Analysyis → Find Shotest Paths to Domain Admins и проанализируем короткий путь до компрометации контроллера домена.

Задача злоумышленника в сети организации — получить доступ к учетной записи пользователя 0xMohammed , который входит в группу Domain Admins .

Образ диска AD.E01

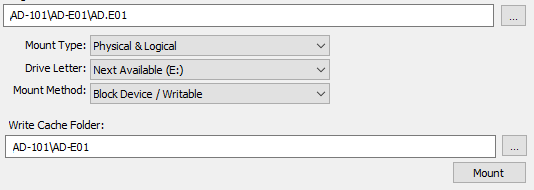

Примонтируем файл побитовой копии диска AD.E01 и извлечем из него необходимые артефакты. Для этого откроем утилиту FTK Imager, перейдем на вкладку File → Image Mounting. В поле Image File выберем образ AD.E01, а затем введем указанные ниже настройки.

Нажимаем Mount — исследуемый образ должен примонтироваться к файловой системе.

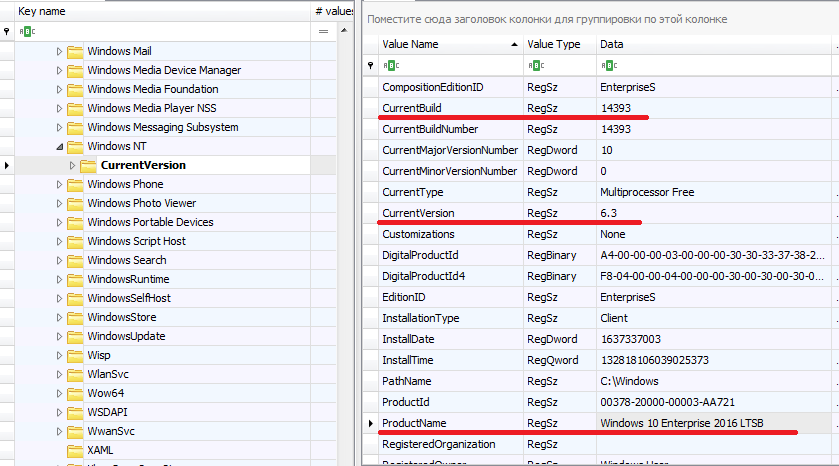

Получим информацию из кустов реестра SYSTEM и SOFTWARE ( C: Windows System32 config ), загрузим их в утилиту Registry Explorer. Затем переходим в раздел File → Load hive и выбираем исследуемый файл.

Чтобы получить информацию об операционной системе, перейдем в ключ реестра SOFTWARE Microsoft Windows NT CurrentVersion .

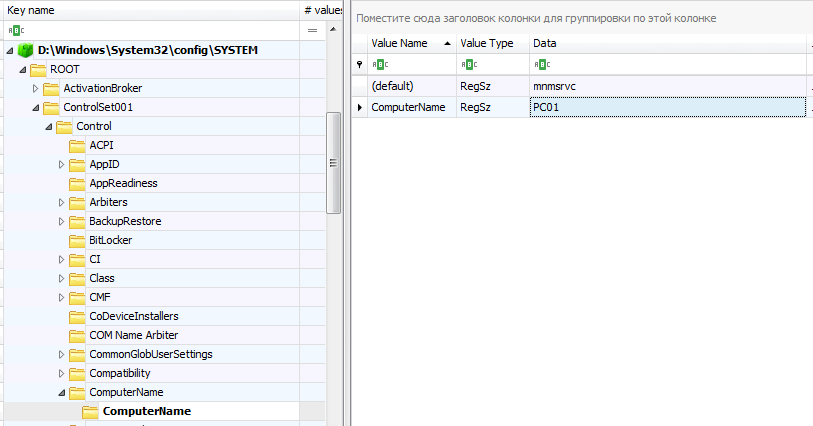

Версия операционной системы — Windows 10 Enterprise 2016 LTSB. Теперь просмотрим ключ реестра SYSTEM ControlSet01 Control ComputerName ComputerName и получим информацию об имени компьютера.

Имя компьютера: PC01 .

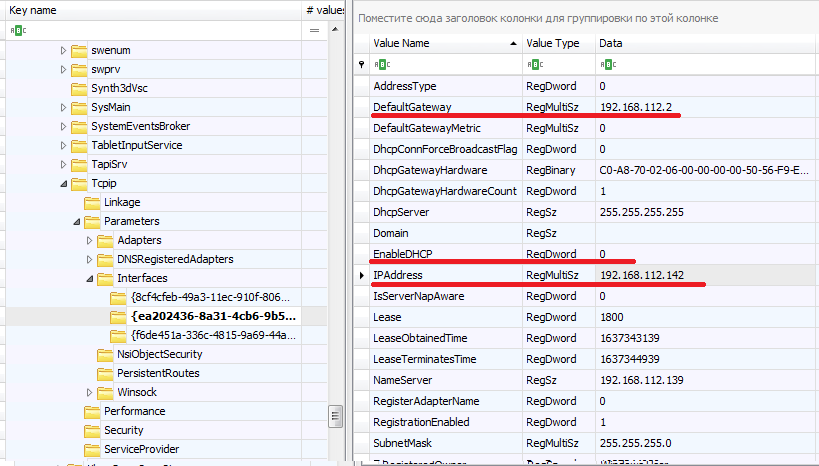

Теперь откроем ключ реестра SYSTEM ControlSet001 Services Tcpip Parameters Interfaces < ea202436-8a31-4cb6-9b59-5be0c2bc1692>и получим информацию о сетевых настройках.

IP-адрес исследуемого хоста — 192. 168. 112. 142 .

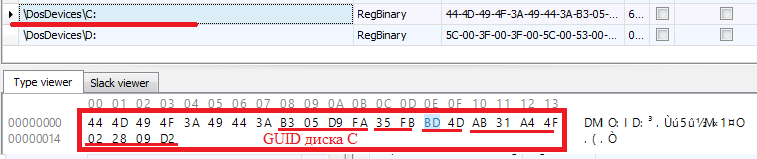

Получим информацию о примонтированных дисках. Для этого перейдем в ветку реестра SYSTEM MountedDevices : нас интересует GUID диска C.

Из значения на рисунке выше следует, что GUID диска C — fad905b3-fb35-4dbd-ab31-a44f022809d2 , такую же информацию можно получить из логов системы, просмотрев событие eventid 142 журнала Microsoft-Windows-Ntfs/ Operational .

Теперь найдем порты служб на PC01, для этого перейдем к файлу Windows/ System32/ drivers/ etc/ services .

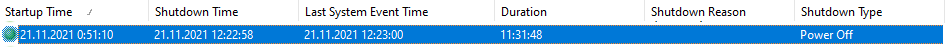

Здесь мы можем увидеть, что служба Remote Man Server работает на порте 9535 . Проанализируем файл System. evtx и найдем отметку времени, когда произошло незапланированное отключение, а также узнаем, сколько времени проработал компьютер. Для этого можно воспользоваться утилитой TurnOnTimesView, либо придется анализировать лог вручную.

21.11.2021 питание машины незапланированно отключилось, до этого компьютер проработал 11 часов и 31 минуту (об этом говорит значение 11: 31 ).

Начнем анализировать логи. Для этого откроем утилиту fulleventlogview, нажмем Choose Data Store → Load events from external folder with log files и укажем путь к папке с логами Windows System32 winevt Logs .

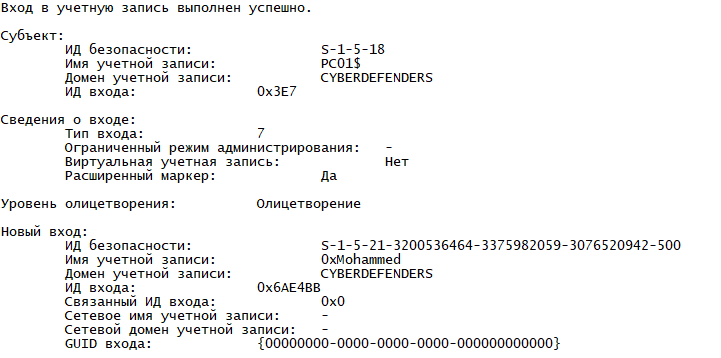

Отфильтруем логи по событию 4624 и посмотрим, кто авторизовывался в системе последний раз перед инцидентом. Для этого переходим на вкладку Options → Advanced Options, выбираем Show only the specified events IDs и вводим наше событие.

23.11.2021 в 23:36:05 UTC пользователь 0xMohammed авторизовался в системе — это был последний зарегистрированный логин перед взломом.

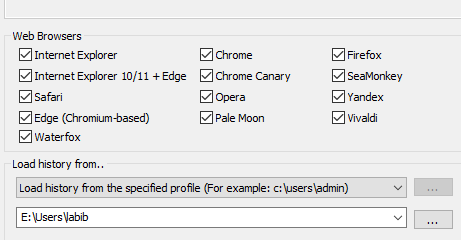

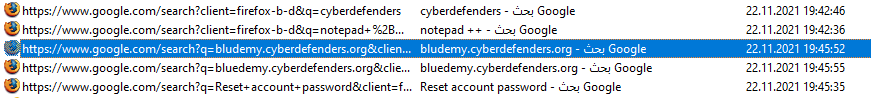

Проанализируем историю браузера Firefox пользователя labib . Для этого воспользуемся утилитой BrowsingHistoryView: перейдем на вкладку Options → Advanced Options и укажем путь до пользовательского каталога.

Пользователь labib 22.11.2021 в 19:45:52 UTC посетил сайт bluedemy. cyberdefenders. org .

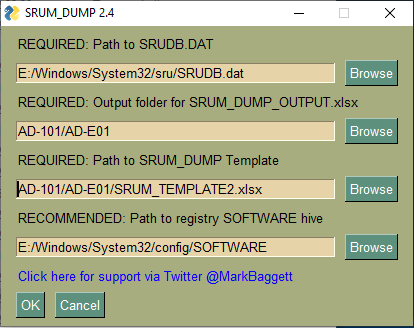

Проанализируем базу данных управления использованием системных ресурсов (srum), которая присутствует в современных системах Windows и собирает статистику выполнения двоичных файлов. Эта база хранится в файле C: Windows System32 sru\ RUDB. dat . С использованием утилиты srum-dump проанализируем srum и найдем, сколько байтов было принято браузером Firefox.

Не забываем также указать файл SRUM_TEMPLATE. xlsx , который загружаем из репозитория утилиты.

Открываем выходной файл SRUM_DUMP_OUTPUT. xlsx , переходим на лист Network Data Usage, находим firefox. exe и анализируем таблицу. Количество полученных данных — 20418287 .

Теперь посмотрим, какие последние файлы запускал пользователь labib . Переходим по пути С/ Users/ labib/ AppData/ Roaming/ Microsoft/ Windows/ Recent/ и в этом каталоге находим файл 20211119103954_BloodHound. lnk , созданный 19.11.2021.

В ссылке на файл указан путь к архиву C: Users labib Desktop 20211119103954_BloodHound. zip , содержащий информацию об объектах домена. Эта информация собиралась для анализа в BloodHound.

Проанализируем MFT с помощью утилиты MFTECmd. Из корня файловой системы извлечем файл $MFT , это можно сделать с помощью R-Studio или FTKImager.

В каталоге Users/ labib/ Desktop создан файл Business. xlsx с меткой времени 22.11.2021 22:40:06, этот файл содержит информацию о пользователях домена и их деятельности в компании. Найдем указанный файл в таблице MFT:

MFTECmd. exe — f «C: Users DonNod Downloads AD- 101 AD- E01 MFT» — csv «AD- 101 AD- E01»

В файле вывода утилиты MFTECmd обнаруживаем Business. xlsx и его поле LogfileSequenceNumber , которое имеет значение 1422361276 .

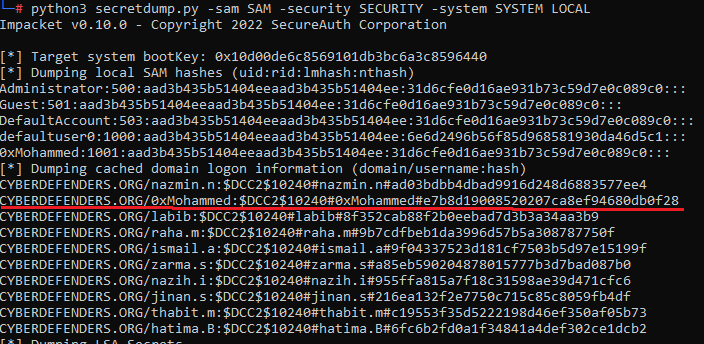

Попробуем получить пароль пользователя 0xMohammed , который входит в группу администраторов домена. Выгрузим ветки реестра SAM , SYSTEM , SECURITY и вытащим из них хеши пользователей. Для этого воспользуемся скриптом secretdum. py из пакета Impacket.

На хосте PC01 авторизовывался доменный пользователь 0xMohammed , его данные сохранены в кеше. С помощью утилиты hashcat сбрутим mccache2 хеша пользователя 0xMohammed :

$DCC2$10240#0xMohammed#e7b8d19008520207ca8ef94680db0f28

В результате этой операции выясняется, что его пароль — 0xmohammed! .

Теперь попытаемся узнать, как злоумышленник скомпрометировал хост PC01. Анализируя файлы, в каталоге C: Users labib Documents Outlook Files Outlook. pst пользователя labib мы обнаруживаем почтовый контейнер Outlook. Преобразуем контейнер в eml-сообщения, для этого откроем утилиту PST-Xtracrot, загрузим в нее контейнер и нажмем Convert. После этого можно проанализировать все сообщения антивирусными средствами, чтобы поискать вредоносные вложения.

Присоединяйся к сообществу «Xakep.ru»!

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», позволит скачивать выпуски в PDF, отключит рекламу на сайте и увеличит личную накопительную скидку! Подробнее

Источник: xakep.ru