Твой пароль длиной до 10 знаков и содержит буквы разных регистров. Но для хакеров ты все равно легкая добыча. Читай статью, расскажем, как мошенники пробиваются к твоим персональным данным и деньгам.

Оставь контакт — проконсультируем

У тебя свой сайт, который приносит 500 тыс. рублей в месяц. База подписчиков переваливает за 1 000 000. На счетах одного из популярных электронных кошельков и банковской карты скопилась кругленькая сумма. Теперь представь, что ты лишаешься всего этого за считанные секунды. Как?

Один клик по фишинговой ссылке в письме!

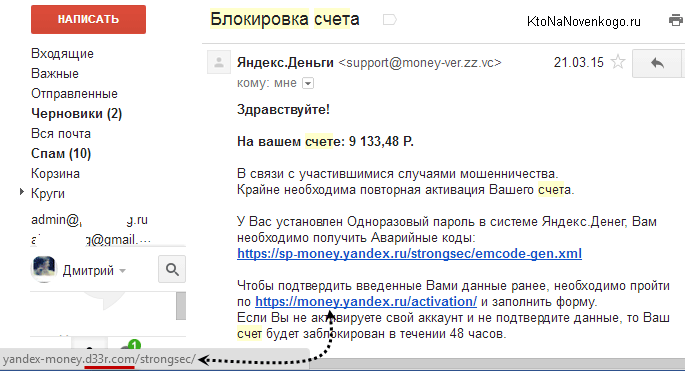

Согласись, когда тебе приходит письмо, что « ваш счет на WebMoney заблокирован », последнее о чем ты будешь думать, что в адресной строке было написано v2-mail.ru, а не mail.ru. Киберпреступники играют на твоих эмоциях и страхах. Контент письма побуждает к спешке.

Какие еще уловки используют хакеры, чтобы поймать тебя на удочку фишинговых писем? Смотри ниже.

Пример 1 – Приемы взлома электронных ящиков

При входе в свой электронный ящик ты видишь сообщение о блокировке профиля.

Fishing Stereotypes

При нажатии кнопки «опровергнуть жалобу» , ты попадешь на поддельный сайт Gmail, где у тебя запросят пароль.

Вариаций таких писем о проблеме с электронным ящиком сотни: недоставленное сообщение, взлом пароля, рассылка спама, черный список, нехватка памяти. Хакеры умело маскируют сообщения под дизайн Gmail, Mail.ru и «Яндекс.Почты».

Пример 2 – Письмо от Роскомнадзора

Хакеры рассылают письма от имени органов власти.

В письме написано, что для идентификации пользователя нужно проделать несколько действий. На самом деле это инструкция по предоставлению доступа хакерам к сайту.

Обрати внимание: приветствие в письме обезличенное, заголовок вызывает тревогу, а в подписи к письму отсутствуют контактные данные.

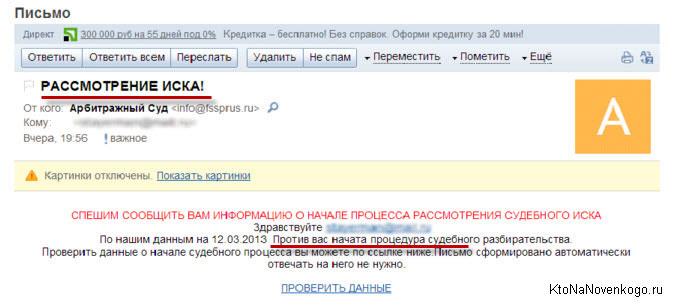

Пример 3 — Письмо из Арбитражного суда

Еще один вид письма от органов власти.

Письмо содержит в себе ссылку на кейлоггер. С помощью него хакер шифрует содержимое твоего ноута: программа работает в скрытом режиме и передает каждое нажатие клавиатуры злоумышленнику.

Пример 4 — Штраф ГИБДД

Тебе прислали штраф ГИБДД по России. В письме предлагают оплатить его со скидкой 50 % в первые 20 дней.

Вроде все верно. Только вот машины у тебя нет, как и прав.

Такие письма рассылаются массово. Если человек захочет проверить о каком штрафе идет речь и кликнет по ссылке, попадёт на фишинговую страницу, где у него запросят логин и пароль.

Пример 5 — Письмо от Сбербанка

Текст письма сообщает о задолженности. На самом деле в письме снова ссылка на кейлоггер.

Making a fishing YouTube video — Fishing road trip to PA with EPF

Пример 6 — Возврат НДС

Ты недавно вернулся из США с крупной покупкой. Теперь хочешь вернуть денежные средства, которые были потрачены на уплату налогов при покупке товара. Для этого обратись в налоговую или банки. Или тебе не хочется тратить на это время? Тогда к твоим услугам хакеры, которые готовы помочь тебе вернуть НДС, не выходя из дома.

Для этого всего лишь укажи в ответном письме адрес, номер и серию паспорта, ИНН и т.д. Только вот деньги тебе никто не вернет, как и конфиденциальность твоих данных. Теперь хакеры запросто доберутся и до твоего банковского счета.

Пример 7 — Письмо со ссылкой QR

Тебе приходит заманчивое предложение – установить полезную программу.

На деле QR код – дорога на мошеннический сайт. Будь бдителен и не кликай на подозрительные объекты в электронных письмах.

Пример 8 — Подмена рекламных баннеров

Это один из самых простых методов фишинга. Тебе может поступить предложение разместить рекламу на сайте. Один клик по баннеру и ты будешь перенаправлен на поддельный сайт организации. Здесь у тебя снова запросят учетные данные.

Пример 9 — Письмо от имени Amazon

Новая разновидность фишинга — письма от Amazon. Хакеры от лица интернет-магазина рассылают уведомления о несуществующей проблеме с заказом. Для решения проблемы мошенники предлагают обновить персональные данные по ссылке в письме, а иначе аккаунт будет заблокирован.

Если ты кликнешь по ссылке, попадаешь на поддельный сайт Amazon.com. Тут тебе предложат ввести персональные данные и реквизиты банковской карты. После того как ты нажмешь кнопку «Сохранить и продолжить» , мошенники перенаправят тебя на настоящий сайт Amazon.com. Так они исключат любые подозрения.

Пример 10 — Письмо о выигрыше в лотерею

Тебе приходит письмо о том, что ты выиграл 1 млн рублей, автомобиль или другой ценный приз. Эйфория сменится паникой, когда ты вспомнишь, что не участвовал в никакой лотерее.

Чтобы усыпить твою бдительность, хакеры специально рассылают такие письма от имени известных марок: Google или Microsoft.

Пример 11 — Письмо от популярного сообщества

На твой электронный ящик приходит уведомление от «ВКонтакте» о новом сообщении. В письме говорится о том, что некий пользователь оставил тебе личное сообщение на сайте. Для того, чтобы его прочитать тебе предлагают перейти по ссылке.

При переходе по ссылке всплывает окно, где просят разрешить доступ к твоему электронному ящику. Все выглядит вполне логично и рука сама тянется к кнопке «Разрешить». Учись сдерживать свои порывы, чтобы не потерять e-mail.

Пример 12 — Электронное сообщение от друга

При целевом фишинге хакеру уже известны некоторые данные о тебе: имя и адрес. Приветствие в письме будет персонализированным: «Привет, Дима». Также в сообщении упоминается ваш « общий друг » или твоя последняя покупка в интернет-магазине. Хакер снижает твою бдительность. Ты уверен, что сообщение точно отправил твой знакомый и легко предоставляешь мошеннику интересующие его сведения.

Пример 13 — Письма от благотворительных организаций

Фишинговые сайты часто скрываются под маской благотворительности. На твой ящик пришло письмо якобы от «Русфонда». В сообщении просят оказать помощь в лечении 10-летнего ребенка. Сбор средств, естественно, осуществляется по ссылке в письме. Если ты введешь свои учетные данные, снова попадешь на крючок мошенников.

Пример 14 — Письмо от адвоката

Нигерийские письма – распространённый вид мошенничества. Рассылка таких сообщений началась в середине 1980-х гг. в Нигерии. Сюжеты мошенничества разнообразны: письма от имени президента или чиновника с просьбой о помощи в банковских операциях, письма с предложением денег. Но самый старый способ – письмо от адвоката.

Тебе приходит сообщение от имени адвоката дальнего родственника. В сообщении тебе говорят о том, что твой родственник погиб в авиакатастрофе. Теперь тебе полагается солидное наследство. Но чтобы его получить, адвокат требует реквизиты твоей банковской карты.

Пример 15 — Вредоносные PDF файлы

PDF файлы представляются в виде важных документов, которые необходимо срочно прочитать. Открытый PDF файл внедряет на твой компьютер вирус. Далее вирус крадет твои конфиденциальные данные и нарушает функционирование компьютера. Вредоносные программы могут быть вложены и в другие файлы: jpg, doc, docx, excel, rar.

Пример 16 — Смишинг

Тебе приходит SMS. В нем тебе сообщают, что «Вашей учетной записи требуется проверка безопасности». Ты переходишь по ссылке в SMS. Далее тебе предлагают ввести номер мобильного телефона или идентификатор пользователя и пароль. Мошенники снова сделали фишинговый сайт, чтобы украсть твои личные данные.

Пример 17 — Вишинг

Это техника голосового фишинга. Вечером тебе приходит сообщение: «С вашего счета списано 5000 рублей. Если вы не производили данную операцию позвоните по этому номеру» . Очередная уловка киберпреступников. По этому номеру автоответчик надиктовывает инструкцию о том, что нужно ввести PIN-код и номер счета.

Вывод: Любое письмо, sms, голосовое сообщение, которое побуждает к спешке должно тебя насторожить. Несколько раз перепроверяй адрес отправителя, домен и ссылку. Сомневаешься – обратись к специалистам.

Никогда не переходи по странным ссылкам в письме, даже если они пришли от друга или государственных органов.

И не забудь включить двухфакторную аутентификацию. Инструкции по установке ищи здесь: «Яндекс.Почта», Mail.ru, Gmail.

Источник: digitalsharks.ru

Что такое фишинг и как не попасть на удочку мошенника

Сегодня хочу поговорить про такое явление, как фишинг, которое стало неотъемлемой «теневой» частью жизни в интернете (так же как вирусы, спамм, взлом аккаунтов, фейки и т.п.).

Фишинг — это вид интернет-мошенничества, целью которого является получение доступа к конфиденциальным данным пользователей — логинам и паролям. Это достигается путём проведения массовых рассылок электронных писем от имени популярных брендов, а также личных сообщений внутри различных сервисов, например, от имени банков или внутри социальных сетей. В письме часто содержится прямая ссылка на сайт, внешне неотличимый от настоящего, либо на сайт с редиректом.

Это слово очень похоже по звучанию на английское слово fishing, означающее рыбалку, но в нашем случае за основу берется выдуманное слово phishing, означающее выуживание паролей и прочих ценных сведений в основном методами социальной инженерии.

Пароль от вашего электронного кошелька или данные кредитки вовсе не обязательно красть — можно довольно просто смоделировать ситуацию, когда вы сами его с готовностью сообщите фишеру. Нет, правда. К примеру, я сам (хорошо знакомый с методами) на чистом глазу отдал злодеям пяток тысяч рублей со своего Яндекс Кошелька. Сам! Уже потом, задним умом я понял, что наделал, а так даже в мыслях не было.

Фишинг — это по большей части искусство управления действиями жертвы с очень высокой долей вероятности выполнения того, что требуется злоумышленнику. Есть, конечно же, и технические моменты (подложные сайты, рассылка писем, подмена адреса и т.п.), но в первую очередь это социальная инженерия. Однако, есть методы, позволяющие чуть ли не на сто процентов защититься от фишинга, о которых мы сегодня и поговорим.

Фишинг — это когда вас водят за нос, а вы и рады

Правда, сразу оговорюсь. Выражение «предупрежден — значит вооружен» в этом случае не всегда срабатывает, ибо фишеры используют методы, которые позволяют вывести жертву на время из равновесия (например, сообщением «Блокировка счета» и т.п.). В большинстве случаев жертва начинает сначала «делать», а уже только потом «думать». Посему, если вы знаете о фишинге, это вовсе не означает, что вы на их удочку не попадетесь.

Но тем не менее, если выработать в себе навыки правильного поведения, то еще до того момента «как включится голова» можно будет «на автомате» сделать все правильно. Как это правильно? Ну, об этом чуть ниже, а сейчас все же стоит познакомиться с врагом поближе и понять те основные схемы, которые используют злоумышленники пытаясь поймать нас на удочку.

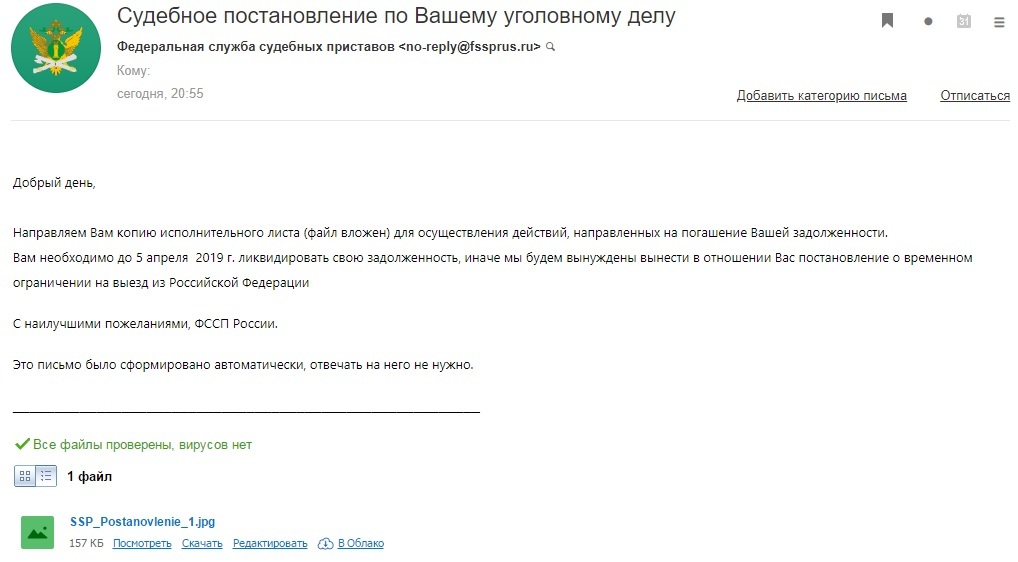

Итак, как и в обычной рыбалке тут есть приманка, которая насажена на тщательно скрытый крючок. В качестве приманки чаще всего выступает сообщение отправленное по электронной почте (что это такое, надеюсь, вы знаете). Хотя вам вполне может и фишинговое SMS-сообщение прийти. В любом случае, оно будет замаскировано под «официальное», чтобы не вызвать у вас лишних подозрений еще на стадии «прикормки».

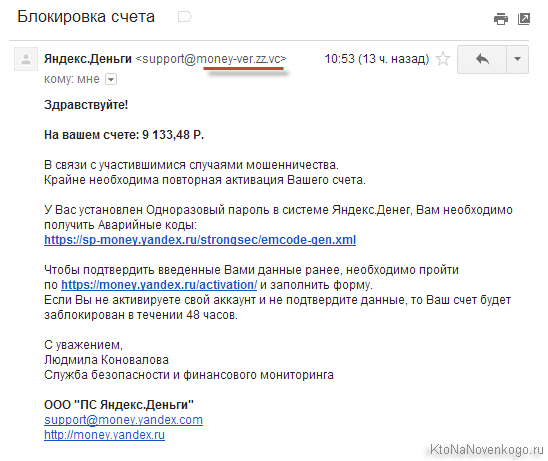

Например, это может быть «как бы» сообщение от вашего банка, сервиса электронных денег (в середине нулевых была эпопея активной фишинг-атаки на пользователей кошельков в Пейпале) или какого-то еще сервиса, где «есть что украсть».

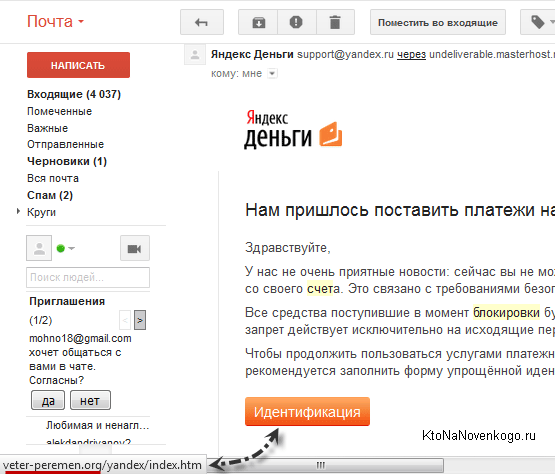

В этом сообщении обязательно будет содержаться что-то такое, что вас обязательно должно сподвигнуть перейти на указанный в сообщении сайт (заголовок может содержать слова: «счет заблокировали», «аккаунт взломали», «деньги перевели с карты без вашего ведома») и авторизовавщись (введя свои логин и пароль), проделать там «якобы необходимые» манипуляции для разрещения придуманной для вас фишером проблемы.

Меня, например, на такую вот приманку подцепили:

В предыдущем абзаце я подчеркнул слово «авторизовавшись». Почему? Да потому что, если фишеры нацелились на ваш электронный кошелек или аккаунт в соцсети, то уже одной авторизации иногда им бывает достаточно. Почему?

Да потому, что пароль и логин вы будете вводить на поддельном (один в один похожем на настоящий), но все же фишинговом сайте (это тот самый крючок, искусно спрятанный под не вызывающей у «рыбки» подозрения наживке в виде присланного сообщения). После авторизации ваши пароль и логин «тю-тю», а вы, если оперативно не подсуетитесь, то лишитесь чего-то ценного, что у вас можно выцепить.

Однако, сейчас многие платежные системы и прочие сервисы повышают безопасность и деньги со счета просто так не выведешь — нужно подтверждение по телефону. Не проблема. На фишинговом сайте вас запросто могут попросить ввести код из присланной SMS на мобильник.

Я, например, ввел даже не усомнившись. Сайт-то был, ну точь в точь похож на Яндекс Деньги, а уж там ничего плохого не попросят. Точно так же из вас выманят и данные кредитки, и вообще все что угодно, ибо доверие к «официальному» сайту очень велико. Социальная инженерия — место, где работают знатоки человеческих душ. Чем более талантлив мошенник, тем более он богат, посему они стараются, совершенствуются, учатся.

Какие виды и методы фишинга могут использоваться

Сейчас дело не ограничивается только поддельными сайтами, ибо о них уже многие знают и осторожничают. Очень часто фишеры устраивают многоходовки. Они запросто могут использовать в качестве крючка не письмо, а общение по телефону.

Например, в присланной СМС могут попросить вас позвонить по определенному номеру якобы для разрешения срочновозникшей проблемы. После общения с автоответчиком вы на чистом глазу выложите не только номер кредитки, но и пин-код от нее, что равносильно добровольной отдачи всех лежащих на ней денег. Фишинг по телефону вызывает больше доверия у «рыбки» на него попавшейся, ибо считает его более защищенным каналом общения.

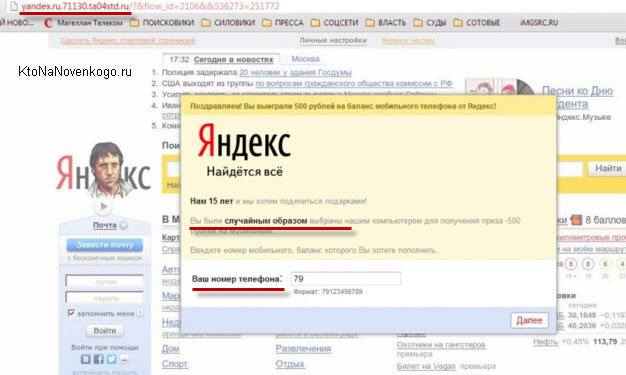

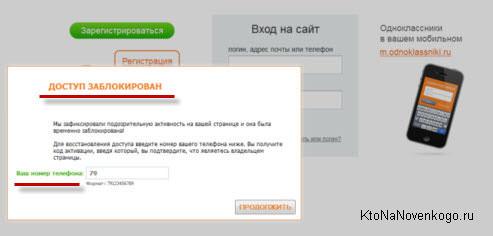

Сами же номера телефонов могут собираться опять же с помощью поддельных сайтов, например, таких:

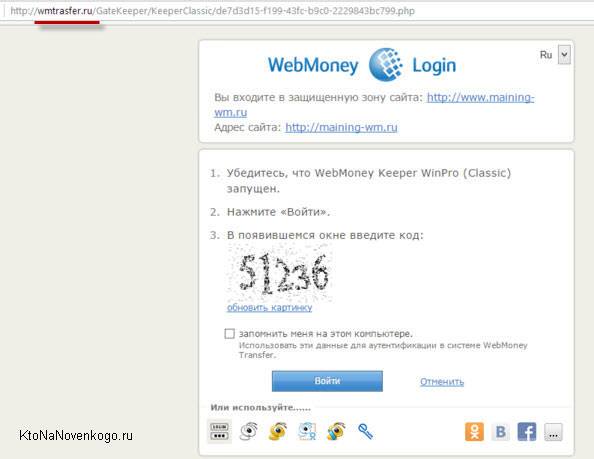

Обратите внимание, что на первом скриншоте фишинговый сайт, хоть и похож один в один на Яндекс, но если приглядеться к адресной строке, то заметите, что это Урл адрес никакого отношения к Яндексу не имеет. Есть такая штука, как поддомены, т.е домены третьего уровня. Это не сложно, смотрите.

Мой домен ktonanovenkogo.ru (он считается доменом второго уровня). Я его купил и другого такого же в интернете быть не может. То же касается и yandex.ru. Но смотрите, что я могу! Абсолютно бесплатно и в неограниченном количестве я могу создавать поддомены на основе своего домена, т.е. могу создать сайт с таким вот адресом: yandex.ktonanovenkogo.ru (или даже домен четвертого уровня — yandex.ru.ktonanovenkogo.ru).

Увидев такую конструкцию в адресной строке, не каждый пользователь поймет, что его обманывают, ибо есть упоминание yandex.

Еще больше пользователей путает то, что у самого yandex.ru имеется целая куча официальных поддоменов — они лишь выглядят чуток иначе. Например, сервис direct.yandex.ru. Это официальный сайт сервиса. Но если вы не вебмастер, то вы не заметите разницу, например, с таким доменом yandex.direct.ru, а этот сайт к Яндексу уже никакого отношения иметь не будет. Поняли?

Смотрите, чтобы в Урл адресе все было чики-пуки (как я вас научил).

Однако, не всегда глазами получается увидеть подлог в адресной строке. Как так? А вот так:

- В Урл адресе может быть заменена только одна буква, да так, что визуально заметить это очень сложно (буква похожа по начертанию — методов и рабочих наработок масса)

- На фишинговом сайте с помощью такой штуки как JavaScript (скрипт выполняемый в браузере пользователя — совершенно официальная и по большей части довольно-таки полезная технология) может идти подмена содержимого адресной строки на то, что должно быть на официальном сайте сервиса. Сделать это можно разными способами (картинку с нарисованным Урлом подкладывать, обычную подмену делать или еще как). Вы увидите то, что вам хотят показать.

- Как я уже упоминал чуть выше, фишинг не обязательно осуществляется через поддельный сайт. Вас могут попросить позвонить по телефону, а там еще сложнее понять фейковый этот номер или нет (тем более, что есть варианты использования фальшивых номеров). А возможности по вытягиванию данных голосовой обман предоставляет ничуть не меньше

- Очень часто ссылка на фейковый сайт приходит в СМС сообщении, а в мобильном браузере не всегда получится досконально изучить Урл адрес сайта, куда вы попали после перехода

Кроме почтовых сообщений, ссылка на фишинговый сайт может содержаться где угодно. Например, на посещаемом вами ресурсе или в соцсети. Тут еще сложнее распознать подвох.

Например, фишинг в соцсетях имеет КПД 70%, ибо «родной» сети доверяют. А в это время ссылка может вести на сайт интернет-магазина, где что-то продается ну просто по бросовой цене. Причем это будет брендовый магазин (а точнее его подделка) и вы запросто передадите ему данные своей карты надеясь на удачную покупку.

Цели злоумышленников могут быть и не столь амбициозны. Довольно часто по ссылке из соцсети вы попадаете на сайт этой же сети (только фейковый) и там вас попросят авторизоваться, чтобы что-то сделать. Причем мало кого удивляет, что заходя на сайт той же сети из-под того же браузера почему-то требуется повторно авторизовываться. После этого аккаунт ваш уводят или незаметно используют в своих «гнусных целях». Такие вот варианты фишинга бывают.

Как сделать так, чтобы не попасться на фишинг-атаку

В принципе, проблема фишинга сейчас волнует многих и с ней стараются по мере сил бороться. Например, большинство современных браузеров предупреждают вас при попадании на фейковый сайт (если он уже имеется в их базе). То же самое можно сказать про популярные сервисы электронной почты — при появлении в вашем ящике подозрительных писем, при их открытии вы можете увидеть предупреждение о таящейся в них возможной опасности.

Но фишеры тоже не спят и их письма (либо SMS сообщения) все равно пробивают и успешно падают на благодатную почву, принося им, наверное, приличный доход. Однако, можно и самому заметить, что, например, ссылка из письма со «страшным заголовком», принуждающем к быстрому действию, ведет не на официальный сайт (для этого достаточно подвести к ссылке курсор мыши и посмотреть в нижнем левом углу окна браузера на появившийся Урл):

То есть адрес в тексте ссылки указан правильный, но вести он будет на поддельный сайт. Реализуется это тривиально. Например, эта ссылка: Yandex.ru приведет вас не на оф.сайт Яндекса, а на мою статью про эту поисковую систему. Если понимаете как работают гиперссылки в языке Html, то это для вас не секрет.

Точно так же можно проверить куда приведет вас нажатие по кнопке из электронного письма, ибо кнопка — это тоже гиперссылка, но вместо текста в ней используется картинка (изображающая кнопку):

Но проблема в том, что злоумышленники не стишки рассылают, а письма, которые должны вас обязательно взволновать и принудить к немедленным действиям. Думать при этом не очень получается, ибо нервная система получила встряску. Посему такую мелочь, как проверить ссылку, по которой вы совершаете переход, мы просто забываем (на себе проверено). А в случае СМС сообщения, так вообще это будет сложно сделать, равно как и номер присланного телефона проверить на фейк.

Однако, есть стопроцентно рабочий совет — выработать привычку при получении любых писем и СМС от сервисов не пользоваться имеющимися там ссылками и номерами телефона, а переходить на их официальный сайт (из закладок браузера или из поисковой системы), чтобы уже там найти нужный вам раздел или узнать контактный телефон. Да, так сложнее, но зато когда фишинг доберется до вас, то их «заброс» не принесет никакого результата, ибо вы защищены рефлексами.

Да, и в любом случае стоит помнить, что банк никогда не попросит вас указать свой Пин-код, а попав по ссылке в популярный интернет-магазин с удивительно низкими ценами, не спешите платить за них с помощью своей карты, а лучше зайдите в него через поиск и найдите десять отличий от того, что вам подсовывали.

Кстати, знаете как найти официальный сайт любой компании, сервиса, интернет-магазина и т.п. Если точно не уверены, то перейдите по указанной ссылке и прочтите пару абзацев. Так-то оно всегда надежнее будет.

Удачи вам! До скорых встреч на страницах блога KtoNaNovenkogo.ru

Эта статья относится к рубрикам:

Помогите пожалуйста! Яндекс вдруг ни с того ни с сего счел мой сайт-блог на вордпрессе фишинговым. Пытаюсь найти информацию об этом, но не получается. С чем это может быть связано?

С фишингом в интернете сталкивалась неоднократно. Чуть ли не пару раз в неделю на почту приходят письма о крупных выигрышах, которые я могу получить перейдя по какой-то ссылке. Я не перехожу, конечно, потому что в это не верю, но ведь есть люди, которые переходят в надежде на какой-то выигрыш. Ещё приходят письма то о блокировке, то какие-то предупреждения, а ещё недавно моя подруга чуть было не написала заявление на детские выплаты на липовом сайте.

Мошенникам всё равно кого грабить, хоть стариков, хоть детей, а в последнее время они прямо-таки активизировались, так что нужно быть ну очень бдительным и не попадаться на все эти фишинговые уловки.

Тоже бывало такое, но я никогда не перехожу по ссылкам из подобных писем. Зашёл в свой кошелёк, а там никакой информации о проблемах, соответственно, просто проигнорировал письмо. При сомнениях можно и в поддержку написать, в любом случае, сначала думать надо, а потом уже делать.

Да, фишинг — это зло, стараюсь не заходить на подозрительные сайты, не заполнять никакие формы, антивирус помогает, но нужно всегда быть начеку.

Ваш комментарий или отзыв

Источник: ktonanovenkogo.ru

11 типов фишинга и их примеры из реальной жизни

Фишинг – это тип кибер-преступления, при котором преступники выдают себя за надежный источник в Интернете, чтобы вынудить жертву передать им личную информацию (например, имя пользователя, пароль номер банковской карты и пр.).

Фишинговая атака может принимать различные формы, и хотя она часто происходит по электронной почте, существует множество различных методов, которые мошенники используют для выполнения своих схем. Это особенно актуально сегодня, когда фишинг продолжает развиваться, порой удивляя своей изощренностью и степенью распространенности. Хотя целью любого фишингового мошенничества всегда является кража личной информации, существует множество различных видов фишинга, о которых вы должны знать.

1. Почтовый фишинг

Возможно, будучи самым распространенным типом фишинга, он зачастую использует технику «spray and pray», благодаря которой хакеры выдают себя за некую легитимную личность или организацию, отправляя массовые электронные письма на все имеющиеся у них адреса электронной почты.

Такие письма содержат характер срочности, например, сообщая получателю, что его личный счет был взломан, а потому он должен немедленно ответить. Их цель заключается в том, чтобы своей срочностью вызвать необдуманное, но определенное действие от жертвы, например, нажать на вредоносную ссылку, которая ведет на поддельную страницу авторизации. Там, введя свои регистрационные данные, жертва, к сожалению, фактически передает свою личную информацию прямо в руки мошенника.

Пример почтового фишинга

The Daily Swig сообщила о фишинговой атаке, произошедшей в декабре 2020 года на американского поставщика медицинских услуг Elara Caring, которая произошла после несанкционированного компьютерного вторжения, нацеленного на двух его сотрудников. Злоумышленник получил доступ к электронной почте сотрудников, в результате чего были раскрыты личные данные более 100 000 пожилых пациентов, включая имена, даты рождения, финансовую и банковскую информацию, номера социального страхования, номера водительских прав и страховую информацию. Злоумышленник имел несанкционированный доступ в течение целой недели, прежде чем Elara Caring смогла полностью остановить утечку данных.

2. Spear Phishing (спеарфишинг или целевой фишинг)

Вместо того чтобы использовать технику «spray and pray», как описано выше, спеарфишинг включает в себя отправку вредоносных электронных писем конкретным лицам внутри организации. Вместо того, чтобы рассылать массовые электронные письма тысячам получателей, этот метод нацелен на определенных сотрудников в специально выбранных компаниях. Такие типы писем часто более персонализированы, они заставляют жертву поверить в то, что у них есть отношения с отправителем.

Пример спеарфишинга

Armorblox сообщила о спеарфишинговой атаке в сентябре 2019 года против руководителя компании, названной одной из 50 лучших инновационных компаний в мире. Письмо содержало вложение, которое, по-видимому, было внутренним финансовым отчетом, для доступа к которому требовалось пройти авторизацию на поддельной странице входа в Microsoft Office 365. На поддельной странице входа в систему уже было заранее введено имя пользователя руководителя, что еще больше усиливало маскировку мошеннической веб-страницы.

3. Whaling (уэйлинг)

Whaling (уэйлинг) очень похож на spear phishing (спеарфишинг), но вместо того, чтобы преследовать любого сотрудника в компании, мошенники специально нацеливаются на руководителей (или «крупную рыбу», отсюда и термин «уэйлинг», что в переводе с английского языка означает «китобойный промысел»). К таким сотрудникам относятся генеральный директор, финансовый директор или любой руководитель высокого уровня, имеющий доступ к более конфиденциальным данным, чем сотрудники более низкого уровня. Часто эти электронные письма используют ситуацию, способную оказать на таких руководителей серьезное давление, чтобы «зацепить» своих потенциальных жертв, например, передавая информацию о поданном против компании судебном иске. Такое письмо побуждает получателя перейти по вредоносной ссылке или к зараженному вложению для получения дополнительной подробной информации.

Пример уэйлинга

В ноябре 2020 года Tessian сообщил о уэйлинг-атаке на соучредителя австралийского хедж-фонда Levitas Capital. Соучредитель получил электронное письмо, содержащее поддельную ссылку в Zoom, которая внедрила вредоносное ПО в корпоративную сеть хедж-фонда и почти привела к уводу 8,7 миллиона долларов США на счета мошенников. В конечном счете злоумышленник смог заполучить только лишь 800 000 долларов США, однако последовавший за этим репутационный ущерб привел к потере крупнейшего клиента хедж-фонда, что вынудило его закрыться навсегда.

4. Smishing (смишинг)

SMS-фишинг, или smishing (смишинг), для проведения фишинговой атаки использует текстовые сообщения, а не электронную почту. Принцип действия такой же, как и при осуществлении фишинговых атак по электронной почте: злоумышленник отправляет текстовое сообщение от, казалось бы, легитимного отправителя (например, заслуживающая доверия компания), которое содержит вредоносную ссылку. Ссылка может быть замаскирована под код купона (скидка 20% на ваш следующий заказ!) или предложение выиграть что-то вроде билетов на концерт.

Пример смишинга

В сентябре 2020 года Tripwire сообщила о смишинг-кампании, в рамках которой в качестве маскировки использовалась американская почтовая служба United States Post Office (USPS). Злоумышленники рассылали SMS-сообщения, информирующие получателей о необходимости перейти по ссылке для просмотра важной информации о предстоящей доставке USPS. Вредоносная ссылка фактически приводила жертв на различные веб-страницы, предназначенные для кражи учетных данных посетителей аккаунта Google.

5. Vishing (вишинг)

Vishing (вишинг), иначе известный как voice phishing (голосовой фишинг), похож на смишинг в том, что телефон используется в качестве средства для атаки, но вместо того, чтобы использовать текстовые сообщения, атака проводится с помощью телефонного звонка. Вишинг-звонок часто передает автоматическое голосовое сообщение якобы от легитимной организации (например, ваш банк или государственное учреждение).

Злоумышленники могут заявить, что вы задолжали большую сумму денег, срок действия вашей автостраховки истек или ваша кредитная карта имеет подозрительную активность, которую необходимо немедленно исправить. В этот момент жертве обычно говорят, что она должна предоставить личную информацию, такую как учетные данные кредитной карты или номер социального страхования, чтобы подтвердить свою личность, прежде чем получить дополнительную информацию и предпринять какие-либо действия.

Пример вишинга

В сентябре 2020 года медицинская организация Spectrum Health System сообщила о вишинг-атаке, в рамках которой пациенты получали телефонные звонки от лиц, маскирующихся под ее сотрудников. Злоумышленники намеревались извлечь персональные данные пациентов и членов Spectrum Health, включая идентификационные номера членов и другие личные медицинские данные, связанные с их учетными записями. Spectrum Health сообщила, что злоумышленники использовали такие меры, как лесть или даже угрозы, чтобы заставить жертв передать свои данные, деньги или доступ к их личным устройствам.

6. Business Email Compromise (BCO, CEO-мошенничество, компрометация корпоративной электронной почты)

CEO-мошенничество – это форма фишинга, при которой злоумышленник получает доступ к учетной записи электронной почты высокопоставленного руководителя (например, генерального директора). Имея в своем распоряжении скомпрометированный аккаунт, кибер-преступник, выдавая себя за генерального директора, отправляет электронные письма сотрудникам организации с целью осуществить мошеннический банковский перевод или провести ряд других незаконных действий.

Пример CEO-мошенничества

Инки сообщила о CEO-мошенничестве против австрийской аэрокосмической компании FACC в 2019 году. В рамках той атаки бухгалтер компании получил письмо якобы от генерального директора FACC. В письме содержалась информация о требуемом финансировании нового проекта, и бухгалтер неосознанно перевел 61 миллион долларов на мошеннические иностранные счета.

7. Clone Phishing (клон-фишинг)

Если вы когда-либо получали законное электронное письмо от легитимной компании, а спустя какое-то время получали, казалось бы, то же самое сообщение, то вы стали свидетелем клон-фишинга в действии. Этот метод фишинга работает путем создания вредоносной копии недавно полученного сообщения от легитимного отправителя, которое якобы направляется повторно от, казалось бы, этого же легитимного отправителя. Любые ссылки или вложения из исходного письма заменяются вредоносными. Злоумышленники обычно используют предлог повторной отправки сообщения из-за того, что в первоначальном письме были указаны неверные ссылки или вложения.

Примеры клон-фишинга

Один из специалистов по информационной безопасности продемонстрировал возможность перехода по ссылке из электронного письма на поддельный веб-сайт, у которого в адресной строке браузера, казалось бы, показывается правильный URL, но на самом деле для обмана пользователей в нем используются символы, которые очень похожи на законное доменное имя. Всегда открывайте веб-сайты из собственных закладок или самостоятельно набирая URL-адрес в адресной строке вашего браузера, и никогда не переходите по ссылке из неожиданного или подозрительного письма (даже если оно кажется легитимным).

8. Evil Twin Phishing (фишинг-атака «злой двойник»)

Тип фишинговой атаки Evil Twin («злой двойник») включает в себя создание копии легитимной сети WiFi, которая на самом деле заманивает жертв, подключающихся к ней, на специальный фишинговый сайт. Как только жертвы попадают на этот сайт, им обычно предлагается ввести свои личные данные, такие как учетные данные для входа, которые затем передаются непосредственно хакеру. Как только хакер получит эти данные, он сможет войти в сеть, взять ее под контроль, отслеживать незашифрованный трафик и находить способы кражи конфиденциальной информации и данных.

Пример фишинга Evil Twin («злой двойник»)

В сентябре 2020 года Nextgov сообщила о нарушении данных в системах Министерства внутренних дел США. Хакеры использовали атаку типа Evil Twin («злой двойник»), чтобы украсть уникальные учетные данные и получить доступ к WiFi-сетям министерства. Дальнейшее расследование показало, что министерство не работало в рамках защищенной инфраструктуры беспроводной сети, а сетевая политика не обеспечивала строгие меры аутентификации пользователей, периодическую проверку сетевой безопасности или мониторинг сети для обнаружения и управления распространенными атаками.

9. Фишинг в социальных сетях

Фишинг в социальных сетях подразумевает использование Facebook, Instagram и Twitter, чтобы получить конфиденциальные данные жертв или заманить их нажать на определенные вредоносные ссылки. Хакеры могут создавать поддельные аккаунты, выдавая себя за кого-то из знакомых жертвы, чтобы заманить ее в свою ловушку, или они могут даже выдавать себя за аккаунт службы обслуживания клиентов известной компании, чтобы охотиться на жертв, которые обращаются в эту компанию за поддержкой.

Пример фишинга в социальных сетях

В августе 2019 года Fstoppers сообщила о фишинговой кампании, запущенной в Instagram, в рамках которой мошенники отправляли личные сообщения пользователям Instagram, предупреждая их о нарушении авторских прав на изображения и требуя, чтобы они заполнили специальную форму во избежание блокировки своего аккаунта.

Одна из жертв получила личное сообщение от якобы официального аккаунта North Face, в котором утверждалось о нарушении авторских прав. Жертва перешла по ссылке в сообщении на, казалось бы, легитимный сайт InstagramHelpNotice.com, где пользователя попросили ввести свои регистрационные данные для входа. Жертва, попавшая в ловушку, в конечном счете предоставила хакерам доступ к информации о своем аккаунте и другим личным данным, связанным с ее аккаунтом в Instagram.

10. Фишинг в поисковых системах

При использовании фишинга в поисковых системах хакеры создают свой собственный веб-сайт и индексируют его в легитимных поисковых системах. Эти сайты часто предлагают дешевые товары и невероятно заманчивые предложения, пытающиеся заманить ничего не подозревающих онлайн-покупателей, которые видят сайт на странице результатов поиска в Google или в других поисковиках. Если жертва нажимает в поисковике на ссылку для перехода на такой сайт, то, как правило, предлагается зарегистрировать аккаунт или ввести информацию о своем банковском счете для завершения покупки. Конечно, мошенники затем крадут эти личные данные, чтобы использовать их для извлечения финансовой выгоды в дальнейшем.

Пример фишинга в поисковых системах

В 2020 году Google сообщил, что ежедневно обнаруживается 25 миллиардов спам-сайтов и фишинговых веб-страниц. Кроме того, Wandera сообщила в 2020 году, что каждые 20 секунд запускается новый фишинговый сайт. Это означает, что каждую минуту в поисковых системах появляются три новых фишинговых сайта!

11. Pharming (фарминг)

Pharming (фарминг) – это сочетание слов «фишинг» (phishing) и «фарм» (farm). В рамках данного типа фишинга хакеры, нацеливаясь на DNS-серверы (серверы доменных имен), перенаправляют пользователей, которые пытаются открыть какие-нибудь легитимные сайты, на вредоносные веб-сайты. DNS-серверы существуют для того, чтобы направлять запрос на открытие конкретного веб-сайта на соответствующий IP-адрес сервера, где этот сайт размещен. Хакеры, занимающиеся фармингом, часто нацеливаются на DNS-серверы, чтобы изменить хранящиеся на них сведения об IP-адресах и доменах и перенаправить жертв на мошеннические веб-сайты с поддельными IP-адресами. Когда при обработке веб-запросов пользователей используется такой взломанный DNS-сервер, то их данные становятся уязвимыми для кражи хакером.

Пример фарминга

Secure List сообщил о фарминг-атаке на добровольческую гуманитарную кампанию, запущенную в Венесуэле в 2019 году. В рамках этой кампании существовал веб-сайт, на котором волонтеры могли зарегистрироваться для участия в гуманитарной акции, и сайт просил их предоставить такие их персональные данные, как имя, удостоверение личности, номер мобильного телефона, их домашний адрес и многое другое.

Через несколько дней после запуска сайта появился практически идентичный сайт с похожим доменом. Хакер создал этот поддельный домен, используя тот же IP-адрес, что и исходный веб-сайт. Всякий раз, когда волонтер открывал подлинный веб-сайт, любые личные данные, которые он вводил, фильтровались на поддельный веб-сайт, что приводило к краже данных тысяч добровольцев.

Советы по обнаружению и предотвращению фишинговых атак

Один из лучших способов защитить себя от фишинговой атаки – это изучить примеры фишинга в действии и понимать, что нужно искать при попытке обнаружить фишинговую атаку и что нужно предпринять для предотвращения атаки. Ниже представлены основные признаки, которые позволят вам выявить потенциальную фишинговую атаку:

- В электронном письме Вас просят подтвердить персональную информацию: Если вы получаете электронное письмо, которое выглядит подлинным, но кажется совершенно неожиданным, то это явный признак того, что письмо могло прийти от поддельного и ненадежного отправителя.

- Плохая грамматика: Неправильно написанные слова, плохая грамматика или странный фразеологический оборот также являются предупреждающим знаком попытки фишинга.

- Сообщения, оказывающие серьезное давление: Если вам кажется, что сообщение предназначено для того, чтобы вы запаниковали и немедленно предприняли какие-то меры, то, наоборот, действуйте крайне осторожно – скорее всего, вы столкнулись с распространенной среди кибер-преступников техникой.

- Подозрительные ссылки или вложения: Если вы получили неожиданное сообщение с просьбой открыть неизвестное вложение, никогда не делайте этого, пока не будете полностью уверены, что отправитель является легитимным контактом.

- Слишком хорошо, чтобы быть правдой: Если с вами связываются с целью предложить какую-то «сделку века» или «суперневероятное предложение», то скорее всего речь идет о подделке или обмане.

Следующая лучшая линия защиты от всех видов фишинговых атак и кибер-атак в целом – это использование надежного антивируса. По крайней мере, вы можете воспользоваться преимуществами бесплатного антивируса, чтобы лучше защитить себя от онлайн-преступников и сохранить ваши личные данные в безопасности.

- фишинг

- спеарфишинг

- spear phishing

- вишинг

- смишинг

- уэйлинг

- фарминг

- мошенничество

- обман

- хакер

- кибер-преступление

- Оригинал статьи:

11 Types of Phishing + Real-Life Examples

Источник: www.cloudav.ru