Сегодня таким удобным средством общения, как Телеграм, пользуются миллионы людей. Однако, далеко не во всех странах к нему открыт доступ. Если популярный мессенджер необходим для работы и связи с друзьями и близкими, стоит воспользоваться преимуществами частных виртуальных сетей. Специалисты AltVPN подробно расскажут, как использовать прокси в Телеграме.

Предлагаем подробные инструкции для настройки канала на разных операционных системах и в браузере. Следует учитывать, что в Телеграме работают серверы, которые осуществляют соединение по протоколу SOCKS5.

Перейдем к настройкам. Они аналогичны для тех, кто использует Telegram и Telegram X.

Инструкция для Android

Большая часть гаджетов работает именно на Android, поэтому данную ОС можно назвать наиболее популярной. Поэтому имеет смысл досконально разбираться, как использовать прокси для Телеграм. Активируйте гаджет, включите настройки и найдите раздел, в котором речь идет о данных и памяти. Далее смело продвигайтесь к строке «Прокси» и кликайте на меню настроек.

Прокси Телеграм. Как установить MTProto Proxy в 2020 году

Система переведет вас в «Подключения» и предложит добавить прокси. Не раздумывая, делайте нужные отметки. Выбирайте SOCKS5, опускайтесь ниже и в строке для сервера внесите IP-адрес, а еще ниже проставьте цифры для порта.

Осталось записать выданные ранее логин и пароль, после чего необходимо будет нажать клавишу «Поделиться». Дальше приложение все сделает самостоятельно.

Настраиваем proxy на iPhone и iPad

Действия по настройке параметров на устройствах Apple аналогичны предыдущим:

- зайдите в меню настроек;

- выберите «данные и память».

- Далее iOS проявляет свою индивидуальность:

- система предложит выбрать тип соединения, и нужно будет поставить отметку возле прокси и подтвердить их использование;

- выберите протокол соединения (помните, что для Телеграм подходит только SOCKS5);

- осталось указать свой айпи и порт;

- совершите переход в учетные данные и оставьте свои логин и пароль.

Осталось сделать последний шаг — кликнуть по клавише «Готово». Вы настроили необходимые параметры и сможете сохранять конфиденциальность, обходить блокировки и запреты. Кроме того, получите мощную защиту от любых попыток завладеть вашей персональной информацией. Вот зачем использовать прокси в Телеграм.

Инструкция для MacOS (макбук)

Пользователи, которые доверяют яблочным гаджетам, должны найти раздел «Конфиденциальность». Нужно убедиться, что тут отключена функция использования прокси. Справа есть клавиша, обещающая добавить прокси-сервер, кликайте на ней. Далее система предложит отметить тип протокола. Вносите уже известный вам SOCKS5.

Дальше все по аналогии: указываете IP и port. Чуть ниже следует прописать логин и пароль. Обязательно клацните «готово» для того, чтобы все внесенные изменения сохранились. Теперь ваши подключения смогут проходить через тайный туннель в обход провайдера и оставаться незаметными.

Особые условия для Windows 10, 8.1

Версия для компьютера тоже подтягивается автоматически, но ее нужно подтолкнуть. Для этого в открытых настройках канала ищем продвинутые. Система переведет дальше к окну «Сеть и прокси». Здесь указан тип соединения по умолчанию. Должна стоять отметка на ТСР.

Переходите в раздел редактирования и помечайте SOCKS5. Прокручиваете колесико вниз и прописываете айпи-адрес и порт. И дальше, по стандарту, вводите логин и пароль. Осталось сделать последний шаг для того, чтобы сохранить все параметры.

Теперь можно в личных чатах и группах свободно общаться, передавать важную информацию и не опасаться слежки, инициированной третьими лицами.

Как видите, никаких сложностей. Таким же образом можно настроить proxy для других приложений. Менеджеры АльтВПН расскажут, как это сделать и предоставят круглосуточную техподдержку.

Зачем VPN для Телеграм

Не все пользователи четко понимают, зачем использовать прокси в телеграмме, что это даст. Оцените один из весьма убедительных примеров: в приложении есть боты, за которых не нужно платить. Во время блокировки канала в Иране, этим преимуществом воспользовалась более миллиона человек, и это только за один день.

Перейдите по ссылке для того, чтобы узнать, как купить прокси на официальном сайте нашей компании Alt VPN. Став нашим клиентом, сможете заказать даже недорогие пакеты. Их возможностей вполне достаточно для стандартного Интернет-серфинга. Главное – выбрать любую страну из списка на нашем сайте, за исключением России.После того, как произведете настройку необходимых параметров по приведенным рекомендациям, не забудьте отправить своим личным контактам ссылку. По ней они смогут подключиться напрямую. Для этого в настройках сервиса нужно отыскать клавишу «поделиться». Внесите в раздел перечень лиц, с которыми хотите продолжить общение. После этого каждому из пользователей остается лишь нажать ссылку, и чат возобновится.

Источник: altvpn.com

Настройка прокси mtproto для Telegram

Буквально вчера выкатили официальный прокси для Telegram под названием mtproto-proxy, там же есть руководство настройки, но все равно продублирую у себя, может кому пригодится.

Где взять прокси написано ТУТ

Купить дешевый VDS можно у них:

https://alienvds.com/?tarif=533 от 1$ в месяц (После того как зарегистрируетесь, при заказе VDS там будет KVM за 1$)

https://firstbyte.ru/?from=30261 от 55₽ в месяц

А теперь сама заметка:

Нам понадобятся средства для сборки mtproxy из исходников, команда для debian

apt-get install git build-essential libssl-dev zlib1g-dev curl

Если у вас ubuntu 16.04 или в системе OpenSSL версии ниже 1.1.0h, то нужно его установить, или собрать ручками.

Проверить текущую версию openssl можно командой openssl version

Для сборки openssl1.1.0h выполним следующие команды

wget https://www.openssl.org/source/openssl-1.1.0h.tar.gz tar -zxf openssl-1.1.0h.tar.gz cd openssl-1.1.0h ./config make make install ldconfing /usr/local/lib echo ‘/usr/local/lib’ > /etc/ld.so.conf.d/local.conf

Теперь собираем mtproxy

Вытащим к себе исходники

git clone https://github.com/TelegramMessenger/MTProxy

cd MTProxy

Если у вас ubuntu 22.04 то надо пропатчить makefile

curl -o make.patch https://clsv.ru/uploads/68/make.patch patch -p1 < make.patch

make

Если все прошло без ошибок, то в каталоге MTProxy/objs/bin/ должен быть бинарник mtproto-proxy, копируем его в /usr/local/bin

cp objs/bin/mtproto-proxy /usr/local/bin

Теперь создадим пользователя, каталог для конфигов и логов(логи почему то у меня не писались, может баг)

adduser —system —no-create-home —disabled-login —group mtproxy mkdir /etc/mtproxy mkdir /var/log/mtproxy chown mtproxy:mtproxy /var/log/mtproxy/

Получим необходимые файлы для функционирования mtproxy

cd /etc/mtproxy

Используйте одну из утилит для получения файлов:

curl -s https://core.telegram.org/getProxySecret -o proxy-secret curl -s https://core.telegram.org/getProxyConfig -o proxy-multi.conf

wget https://core.telegram.org/getProxySecret -O proxy-secret wget https://core.telegram.org/getProxyConfig -O proxy-multi.conf

Сгенерируем 16-ричный secret-key

head -c 16 /dev/urandom | xxd -ps

Создадим сервис systemd

/etc/systemd/system/mtproxy.service:

[Unit] Description=mtproto-proxy After=network.target [Service] Type=simple ExecStart=/usr/local/bin/mtproto-proxy -u mtproxy -p 8888 -6 -H 443 -l /var/log/mtproxy/mtproxy.log -S —aes-pwd /etc/mtproxy/proxy-secret /etc/mtproxy/proxy-multi.conf -M 1 Restart=on-failure [Install] WantedBy=multi-user.target

Расшифровка параметров:

-u mtproxy — процесс запускается от пользователя mtproxy

-p 8888 — локальный порт, можно использовать для получения статистики

-6 — включает ipv6

-H 443 — на каком порту ожидать подключение клиентов, 443 подходит идеально, провайдеры и прочие будут думать что это обычный https траффик

-l /var/log/mtproxy/mtproxy.log — лог файл, но как я писал выше, логи почему то не пишутся, может нужно включить verbose или еще чего, разберусь потом

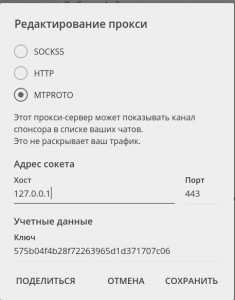

-S — секретный ключ который мы сгенерировали(надеюсь вы поняли что , нужно заменить на сгенерированную строку, например на 575b04f4b28f72263965d1d371707c06)

—aes-pwd /etc/mtproxy/proxy-secret — конфиг с секретом, что там в нем, черт его знает

/etc/mtproxy/proxy-multi.conf — конфиг файл с ip адресами серверов

-M 1 — количество главных процессов, пишут что хватает одного, если у вас там не супер-пупер нагруженный сервер.

UPD: 12.09.2019

В официальном mtproxy запилили fake-tls, все описано здесь

Что бы этим воспользоваться нужно добавить в команду запуск -D и указать домен, пример такой

ExecStart=/usr/local/bin/mtproto-proxy -u mtproxy -p 8888 -6 -H 443 -D www.facebook.com -S —aes-pwd /etc/mtproxy/proxy-secret /etc/mtproxy/proxy-multi.conf -M 1

Но помните у вас отлетит обычное подключение которое с ключом DD и без DD, тоже станет особенный, сгенерировать его можно вот на этом сайте http://seriyps.ru/mtpgen.html в Fake-TLS domain нужно указать тот же домен который вы указали в -D, в нашем случае www.facebook.com

Активируем сервис и пробуем его запустить systemctl enable mtproxy systemctl start mtproxy

Посмотреть состояние можно командой systemctl status mtproxy

Если у вас нет systemd, используйте следующий init.d

/etc/init.d/mtproxy:

#!/bin/sh ### BEGIN INIT INFO # Provides: mtproto-proxy # Required-Start: $remote_fs $syslog # Required-Stop: $remote_fs $syslog # Default-Start: 2 3 4 5 # Default-Stop: # Short-Description: MTProxy service ### END INIT INFO set -e # Must be a valid filename NAME=mtproto-proxy PIDFILE=/var/run/$NAME.pid #This is the command to be run, give the full pathname DAEMON=/usr/local/bin/mtproto-proxy DIR=/etc/mtproxy DAEMON_OPTS=»-u mtproxy -p 8888 -6 -H 443 -l /var/log/mtproxy/mtproxy.log -d -S -P —aes-pwd /etc/mtproxy/proxy-secret /etc/mtproxy/proxy-multi.conf -M 1″ USER=mtproxy export PATH=»${PATH:+$PATH:}/usr/sbin:/sbin» case «$1» in start) echo -n «Starting daemon: «$NAME start-stop-daemon —start —background —pidfile $PIDFILE -d $DIR -m —exec $DAEMON — $DAEMON_OPTS echo «.» ;; stop) echo -n «Stopping daemon: «$NAME start-stop-daemon —stop —signal TERM —quiet —oknodo —pidfile $PIDFILE echo «.» sleep 3 ;; restart) echo -n «Restarting daemon: «$NAME start-stop-daemon —stop —signal TERM —quiet —oknodo —retry 30 —pidfile $PIDFILE start-stop-daemon —start —background —pidfile $PIDFILE -d $DIR -m —exec $DAEMON — $DAEMON_OPTS echo «.» ;; *) echo «Usage: «$1″ stop» exit 1 esac exit 0

Даем права на запуск скрипта chmod +x /etc/init.d/mtproxy

Активируем автозапуск update-rc.d mtproxy defaults

Запускаем службу /etc/init.d/mtproxy start

Теперь настраивайте ваш телеграм клиент.

UPD 24.02.2019

Что бы прокси было сложнее обнаружить, в клиенте есть возможность динамически изменять размер пакета, добавьте в начале ключа две буквы dd

Должно получится так dd575b04f4b28f72263965d1d371707c06

Если примут коммит то в самом прокси mtproto можно будет запретить подключение без dd флагом «-R»

ExecStart=/usr/local/bin/mtproto-proxy -u mtproxy -p 8888 -6 -H 443 -l /var/log/mtproxy/mtproxy.log -S -P —aes-pwd /etc/mtproxy/proxy-secret /etc/mtproxy/proxy-multi.conf -M 1

Безопасного общения друзья 🙂

Написал тут один человек по поводу защиты от примитивных DDos атак, да еще и ссылку кинул, https://javapipe.com/ddos/blog/iptables-ddos-protection/, полистал и решил почему бы и не добавить в статью, в принципе такая защита должна быть на любом публичном сервере, кто его знает, вдруг поможет.

Свод правил из статьи:

### 1: Drop invalid packets ### /sbin/iptables -t mangle -A PREROUTING -m conntrack —ctstate INVALID -j DROP ### 2: Drop TCP packets that are new and are not SYN ### /sbin/iptables -t mangle -A PREROUTING -p tcp ! —syn -m conntrack —ctstate NEW -j DROP ### 3: Drop SYN packets with suspicious MSS value ### /sbin/iptables -t mangle -A PREROUTING -p tcp -m conntrack —ctstate NEW -m tcpmss ! —mss 536:65535 -j DROP ### 4: Block packets with bogus TCP flags ### /sbin/iptables -t mangle -A PREROUTING -p tcp —tcp-flags FIN,SYN,RST,PSH,ACK,URG NONE -j DROP /sbin/iptables -t mangle -A PREROUTING -p tcp —tcp-flags FIN,SYN FIN,SYN -j DROP /sbin/iptables -t mangle -A PREROUTING -p tcp —tcp-flags SYN,RST SYN,RST -j DROP /sbin/iptables -t mangle -A PREROUTING -p tcp —tcp-flags FIN,RST FIN,RST -j DROP /sbin/iptables -t mangle -A PREROUTING -p tcp —tcp-flags FIN,ACK FIN -j DROP /sbin/iptables -t mangle -A PREROUTING -p tcp —tcp-flags ACK,URG URG -j DROP /sbin/iptables -t mangle -A PREROUTING -p tcp —tcp-flags ACK,FIN FIN -j DROP /sbin/iptables -t mangle -A PREROUTING -p tcp —tcp-flags ACK,PSH PSH -j DROP /sbin/iptables -t mangle -A PREROUTING -p tcp —tcp-flags ALL ALL -j DROP /sbin/iptables -t mangle -A PREROUTING -p tcp —tcp-flags ALL NONE -j DROP /sbin/iptables -t mangle -A PREROUTING -p tcp —tcp-flags ALL FIN,PSH,URG -j DROP /sbin/iptables -t mangle -A PREROUTING -p tcp —tcp-flags ALL SYN,FIN,PSH,URG -j DROP /sbin/iptables -t mangle -A PREROUTING -p tcp —tcp-flags ALL SYN,RST,ACK,FIN,URG -j DROP ### 5: Block spoofed packets ### /sbin/iptables -t mangle -A PREROUTING -s 224.0.0.0/3 -j DROP /sbin/iptables -t mangle -A PREROUTING -s 169.254.0.0/16 -j DROP /sbin/iptables -t mangle -A PREROUTING -s 172.16.0.0/12 -j DROP /sbin/iptables -t mangle -A PREROUTING -s 192.0.2.0/24 -j DROP /sbin/iptables -t mangle -A PREROUTING -s 192.168.0.0/16 -j DROP /sbin/iptables -t mangle -A PREROUTING -s 10.0.0.0/8 -j DROP /sbin/iptables -t mangle -A PREROUTING -s 0.0.0.0/8 -j DROP /sbin/iptables -t mangle -A PREROUTING -s 240.0.0.0/5 -j DROP /sbin/iptables -t mangle -A PREROUTING -s 127.0.0.0/8 ! -i lo -j DROP ### 6: Drop ICMP (you usually don’t need this protocol) ### #/sbin/iptables -t mangle -A PREROUTING -p icmp -j DROP ### 7: Drop fragments in all chains ### /sbin/iptables -t mangle -A PREROUTING -f -j DROP ### 8: Limit connections per source IP ### /sbin/iptables -A INPUT -p tcp -m connlimit —connlimit-above 111 -j REJECT —reject-with tcp-reset ### 9: Limit RST packets ### /sbin/iptables -A INPUT -p tcp —tcp-flags RST RST -m limit —limit 2/s —limit-burst 2 -j ACCEPT /sbin/iptables -A INPUT -p tcp —tcp-flags RST RST -j DROP ### 10: Limit new TCP connections per second per source IP ### /sbin/iptables -A INPUT -p tcp -m conntrack —ctstate NEW -m limit —limit 60/s —limit-burst 20 -j ACCEPT /sbin/iptables -A INPUT -p tcp -m conntrack —ctstate NEW -j DROP ### 11: Use SYNPROXY on all ports (disables connection limiting rule) ### # Hidden — unlock content above in «Mitigating SYN Floods With SYNPROXY» section

Источник: clsv.ru

Как пользоваться Telegram с VPN чтобы обойти блокировку?

В сегодняшней статье мы рассмотрим волнующий многих пользователей вопрос: как можно продолжать пользоваться популярным мессенджером Telegram в случае, если в вашей стране он по каким-то причинам заблокирован. Сразу стоит отметить, что на радость нам, пользователям существует как минимум два способа обойти блокировку. Речь идет о VPN и прокси-серверах. Если у вас получится удачно настроить свой смартфон, подписывайтесь на наш Телеграм канал с новостями.

Следует отметить, что создатели Telegram около года назад добавили в мессенджер новую возможность, которая позволяет обойти блокировку при помощи прокси-серверов, в которых применен протокол SOCKS5. Примечательно, что эта возможность реализована в мобильных версиях Телеграмм для разных программных платформ, включая iOS, Android и Windows Phone, а также это относится к приложению для компьютеров.

Действие прокси-сервисов заключается в перенаправлении трафика мессенджера через сторонний IP-адрес, который не заблокирован в конкретной стране. Следует отметить, что Павел Дуров, который как многие знают, является создателем ставшего таким популярным мессенджера Телеграм, высказал свою позицию по поводу блокировки. В частности, Павел отметил, что в Telegram встроены определенные инструменты, с помощью которых можно обойти блокировку. Встроенный в мессенджер механизм не потребует каких-либо действия от пользователей, тем не менее, руководство мессенджера не гарантирует стопроцентной доступности сервиса без применения VPN.

Как использовать прокси-серверы для обхода блокировки в Телеграмм

Осуществить переключение с подключения по дефолту на прокси можно с использованием расширенных настроек Телеграм (мы рассмотрим на примере iOS, в случаи системы Андроид все действия совпадают):

1. Зайти в меню «Данные и диск» (Data and Storage);

2. Нажать «Использовать прокси» (Use Proxy);

3. В окне, которое откроется, нужно выбрать тип подключения SOCKS5;

4. Указать настройки одного из зарубежных прокси-серверов и портов (в некоторых случаях нужен логин и пароль).

Как и в случае с VPN, прокси-сервисы бывают платными и бесплатными. Работа платных сервисов более стабильна, реализована достаточно высокая скорость, а также предложено большее количество стран, через которые возможно подключение. Работа бесплатных прокси-сервисов как правило осуществляется недолго, часто они могут отключаться, вынуждая пользователя искать новые. Вот некоторые сайты, которые предоставляют Прокси адреса:

При выборе прокси, которые осуществляют работу по протоколу SOCKS5, лучше остановиться на таких странах, как Великобритания, Швеция, Германия и США, однако возможен риск медленного соединения из-за расстояния. Если вы остановили выбор на подходящем прокси-сервисе, можете вручную добавить его настройках Telegram: занести цифры до двоеточия в сроке Server, затем цифры после двоеточия в Port.

Обход блокировки в Телеграмм с использованием VPN

Механизм действия VPN (Virtual Private Network, буквально, «виртуальная частная сеть») заключается в возможности заходить на сайты, которые заблокированы, включая приложения, как будто пользователь пребывает в другой стране, в которой не действует запрет или блокирование ресурса. Иными словами, с помощью этого метода происходит шифрование трафика пользователя, пропуская его через сторонние сервера, в какой-нибудь другой стране. VPN может быть, как отдельной сетью, так и расширением для браузера.

При выборе VPN-сервиса следует учитывать, что они бывают платные и бесплатные, что касается последних, то в данном случае нужно быть готовым к тому, что в бесплатных сервисах могут присутствовать некоторые ограничения или к использованию пользовательских данных для демонстрации рекламного контента. Кроме того, при использовании VPN-соединения следует помнить, что весь интернет-трафик пользователя, а не только лишь Телеграмм, будет работать через VPN. В случае, если VPN-сервер отличается широким каналом связи, то никаких неудобств вы не заметите. Но, в случае загруженности – зачастую это относится к бесплатным VPN – время отклика и скорость заметно просядет, причем, как в Telegram, так и в других приложениях.

Таким образом, если вы желаете воспользоваться бесплатными VPN-клиентами для ПК, советуем обратить внимание на такие: TunnelBear, FreeOpenVPN, CyberGhost, Hola. Что касается платных клиентов, стоимость которых стартует с пяти баксов в месяц, то упомянем некоторые самые популярные: HotSpot Shield, Mullvad, Zenmate и т.д.

Если остановиться на бесплатных VPN-клиентах для мобильных аппаратов, то вот некоторые бесплатные:

Opera VPN (Андроид / iOS)

Onavo Protect (Андроид / iOS)

CyberGhost (Андроид / iOS)

Все перечисленные клиенты для iOS и Android.

Вот еще пару платных: Nord VPN и Express VPN, подходят как для iOS, так и для Android.

Источник: vnokia.net