Что значит запустить программу от имени администратора?

«Запуск от имени администратора» -это запуск программы с повышением прав, т. е. с разрешением на чтение и запись в системные области.

Как автоматически открывать приложения от имени администратора?

Всегда запускать от имени администратора

Нажмите на ярлык приложения правой клавишей мыши и выберите “Свойства”. Во вкладке “Совместимость” поставьте галочку в поле “Запускать эту программу от имени администратора” и нажмите “ОК”.

Как запустить дискорд от имени администратора?

- Кликаете правой клавишей по ярлыку Discord, выбираете «Свойства»

- Переходите во вкладку «Совместимость»

- Внизу выбираете пункт «Запускать от имени администратора»

- Нажимаете ОК

Как в Windows 10 запустить программу от имени администратора?

- Откройте меню Пуск. .

- Выполните поиск приложения.

- Выберите опцию Запуск от имени администратора с правой стороны. .

- (Необязательно) Щелкните правой кнопкой мыши найденное приложение и выберите параметр Запуск от имени администратора.

Как запустить программу от имени администратора без ввода пароля?

- Способ №1 — запуск через правую клавишу мыши (запрос UAC отображается)

- Способ №2 — запуск с использованием «Ctrl+Shift+Enter» (запрос UAC отображается)

Как всегда запускать программу от имени администратора?

- 1 Нажмите правой кнопкой мыши по исполняемому файлу или ярлыку и выберите Свойства:

- 2 Перейдите на вкладку Совместимость. .

- 3 В открывшемся окне устанавливаем галку Выполнять эту программу от имени администратора и нажимаем OK:

Как открыть файл с правами администратора?

Итак, самый простой способ запустить программу с соответствующими правами – кликните правой кнопкой мыши по программе или файлу и выберите пункт «Запуск от имени администратора». Программа запустится в нужном режиме. Чтобы программа всегда запускалась от имени администратора, вы можете настроить данную опцию.

КАК СДЕЛАТЬ АВТО ВЫДАЧУ РОЛЕЙ НА СВОЁМ СЕРВЕРЕ В ДИСКОРДЕ? | DISCORD | Дискорд (MEE6)

Как запустить установку с правами администратора?

- Щелкните правой кнопкой мыши значок, запускающий программу, и выберите пункт Свойства.

- На вкладке Совместимость установите флажок напротив пункта Выполнять эту программу от имени администратора, затем щелкните OK.

Как запустить КС ГО от имени админа?

Нажмите правой кнопкой мыши Steam.exe и выберите Свойства . Затем выберите вкладку Совместимость , показанную на снимке ниже. Выберите настройку Запустить эту программу от имени администратора на этой вкладке.

Почему дискорд не запускается от имени администратора?

Запуск от имени администратора

Ошибка в таком случае происходит из-за отсутствия полномочий для открытия системных файлов у некоторых компонентов программы. . Для решения проблемы просто нажимаем на открываемый файл правой кнопкой мыши и выбираем «Запуск от имени администратора». Подтверждаем действия.

Как запустить файл MSI от имени администратора?

Переименуйте его в «runas» (кавычки не нужны). В окне справа дважды щелкните левой кнопкой мыши на ключ «По умолчанию» или один раз правой кнопкой мыши и выберите «Изменить. » В пустое поле значения впишите «Запуск от имени Администратора». Подтвердите изменения нажатием копки OK.

Источник: openvorkuta.ru

Как дать кому-то доступ администратора в Discord (руководство)

Администраторы и владельцы имеют контроль над своими серверами. Раздор такая хорошая платформа для сообществ или место, чтобы собраться с друзьями в целом.

Однако даже с простым в использовании пользовательским интерфейсом Discord может быть сложно модерировать весь сервер с десятками, сотнями или даже тысячами участников.

На таких серверах лучше иметь несколько модов или еще лучше админов.

Если вам интересно, как предоставить администратору доступ к Discord, это руководство подробно объяснит это.

Давайте сначала создадим роль администратора!

Создание роли администратора

Прежде чем вы сможете назначить пользователю роль администратора, вам необходимо сначала создать ее.

Вот как это сделать:

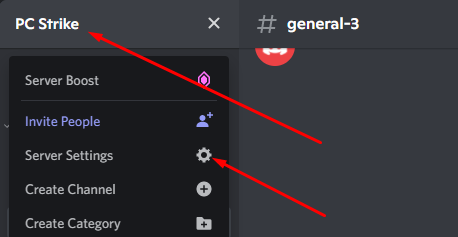

- Пока Discord открыт, перейдите на Настройка сервера нажав на имя сервера (вверху слева).

- Открой Роли вкладку, а затем нажмите синий Кнопка «Создать роль».

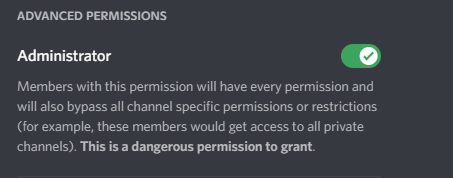

- Здесь нам нужно назначить разрешения для роли администратора. Вы можете выбрать разрешения самостоятельно или просто включить Разрешения администратора. Итак, нажмите на Разрешения вкладку, прокрутите вниз до самого низа и включите Администратор.

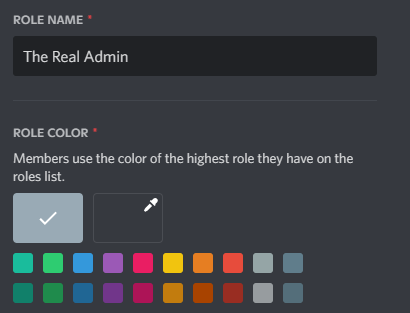

- Прежде чем сохранить изменения, вы также можете дать ему имя, цвет или другие настройки.

Назначение роли

Когда роль готова, давайте назначим ее нужному человеку.

- Находясь в настройках сервера, перейдите к Члены вкладка.

- В этом списке участников найдите своего будущего админа сервера. Вы можете использовать панель поиска, чтобы быстро найти нужного пользователя.

- Нажмите на значок плюса и выберите только что созданную роль.

Поздравляем! Теперь у вас есть администратор, который поможет вам с управлением сервером.

Помните, что этот пользователь теперь будет иметь право делать что угодно, от удаления сообщений до блокировки пользователей, поэтому обязательно выберите нужного человека. И даже если вы владеете сервером, администратор все равно может нанести некоторый ущерб.

Если вы не чувствуете себя комфортно, предоставляя столько полномочий одному пользователю, рассмотрите возможность добавления модерирующих ботов на свой сервер.

Руководство по серверу Discord: как сделать хороший сервер Discord

Источник: wobt.ru

[Конспект админа] Что делать, если программа хочет прав администратора, а вы нет

К сожалению, в работе сисадмина нет-нет да и приходится разрешать пользователям запускать всякий софт с админскими правами. Чаще всего это какие-нибудь странные китайские программы для работы с оборудованием. Но бывают и другие ситуации вроде небезызвестного bnk.exe.

Выдавать пользователю права администратора, чтобы решить проблему быстро и просто, противоречит нормам инфобезопасности. Можно, конечно, дать ему отдельный компьютер и поместить в изолированную сеть, но — это дорого и вообще…

Попробуем разобрать решения, которые позволят и программу запустить, и безопасника с финансистом не обозлить.

Ну, и зачем тебе права?

Программа может запрашивать права администратора условно в двух случаях:

- Когда хочет получить доступ туда, куда «простым смертным» нельзя: например, создавать файлы в системных каталогах.

- Когда программу скомпилировали со специальным флагом «Требовать права администратора».

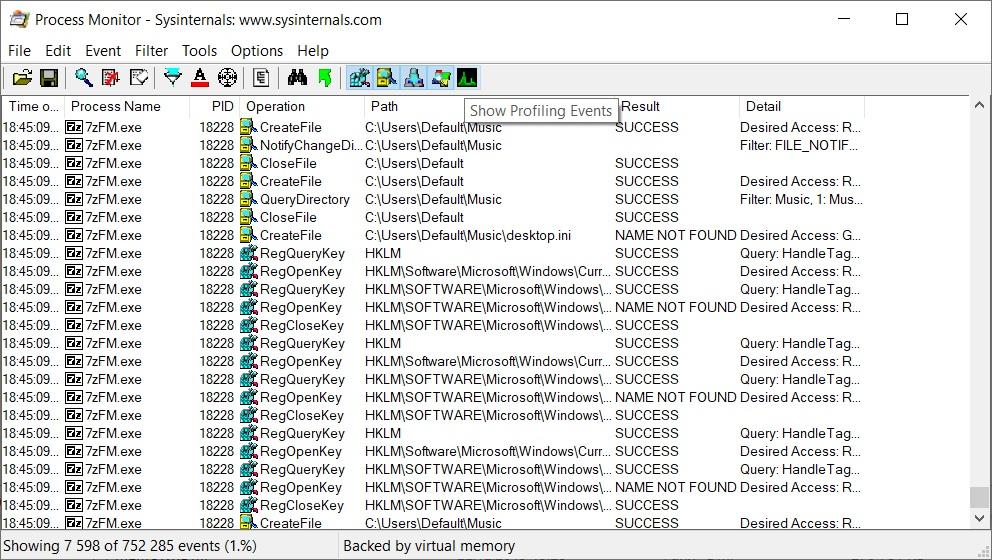

С первым случаем все понятно: берем в руки замечательную программу Марка Руссиновича Process Monitor, смотрим, что происходит, и куда программа пытается залезть:

Куда это лезет этот 7Zip?

И по результатам исследования выдаем права пользователю на нужный каталог или ветку реестра.

Сложнее, если случай клинический, и так просто выдать права не получится: например, программа требует сильного вмешательства в работу системы вроде установки драйверов. Тогда придется придумывать всякий колхоз, про который речь пойдет в последнем разделе статьи. Пока подробнее освещу второй случай — когда стоит флажок.

Если сильно упростить, то в специальном манифесте программы (к слову, установщики — это тоже программы) могут быть три варианта запуска:

- asInvoker. Программа запускается с теми же правами, что и породивший ее процесс (как правило, это explorer.exe c правами пользователя);

- highestAvailable. Программа попросит максимально доступные пользователю права (у администратора появится окно с запросом повышения UAC, у пользователя — нет);

- requireAdministrator. Программа будет требовать права администратора в любом случае.

Если разработчик твердо решил требовать права администратора, даже если они не нужны, то обойти это можно малой кровью.

Нет, не будет тебе прав

В системе Windows, начиная с Vista, появилась служба UAC, которая помимо прочего отвечает за запросы программ на повышение прав. Не все программы «переваривали» работу с этой службой. Поэтому в системе был доработан механизм совместимости приложений, позволяющий прямо задать программе ее поведение — запрашивать права или нет.

Простейшим вариантом работы с этим механизмом будет использование переменных среды.

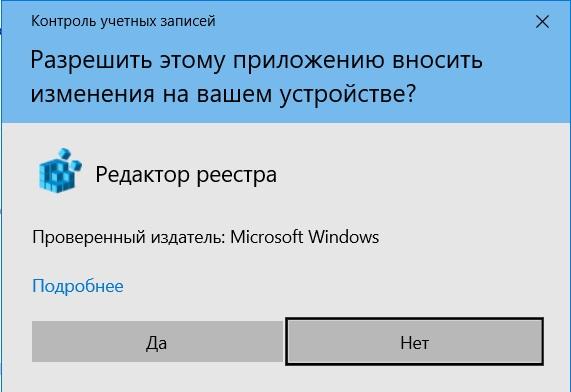

Рассмотрим пример с редактором реестра. Действительно, запуская regedit.exe под администратором, мы получаем запрос на повышение прав:

Запрос повышение прав.

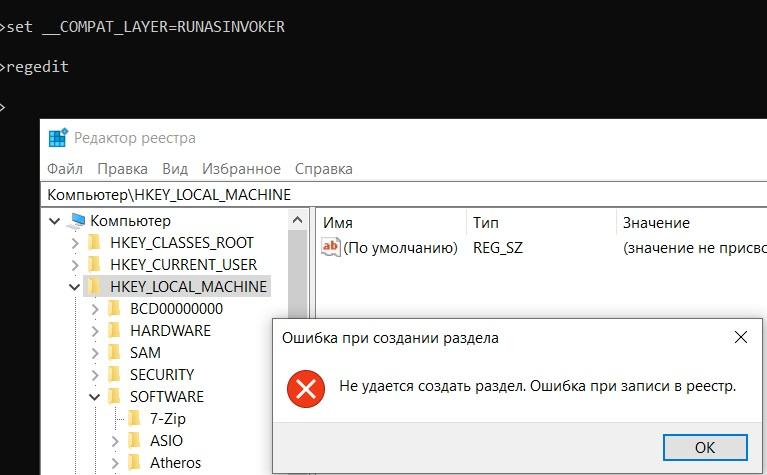

Если же мы запустим редактор реестра из консоли, предварительно поменяв значение переменной среды __COMPAT_LAYER на:

set __COMPAT_LAYER=RUNASINVOKER

То запроса UAC не будет, как и административных прав у приложения:

Бесправный редактор реестра.

Этим можно пользоваться, запуская программы батниками или добавляя контекстное меню через реестр. Подробнее читайте в материале How to Run Program without Admin Privileges and to Bypass UAC Prompt?

С конкретным примером такой неприятной программы можно столкнуться при загрузке классификаторов банков из 1С с сайта РБК по ссылке http://cbrates.rbc.ru/bnk/bnk.exe. Если обновление классификаторов отдается на откуп самим пользователям и нет возможности поменять загрузку на bnk.zip (а современные 1С это поддерживают), то приходится придумывать костыли. Ведь bnk.exe — самораспаковывающийся архив, в котором зачем-то прописано «Требовать права администратора».

Поскольку ярлычками тут обойтись не выйдет, ведь 1С сама скачивает файл и запускает его, то придется применять тяжелую артиллерию — Microsoft Application Compatibility Toolkit.

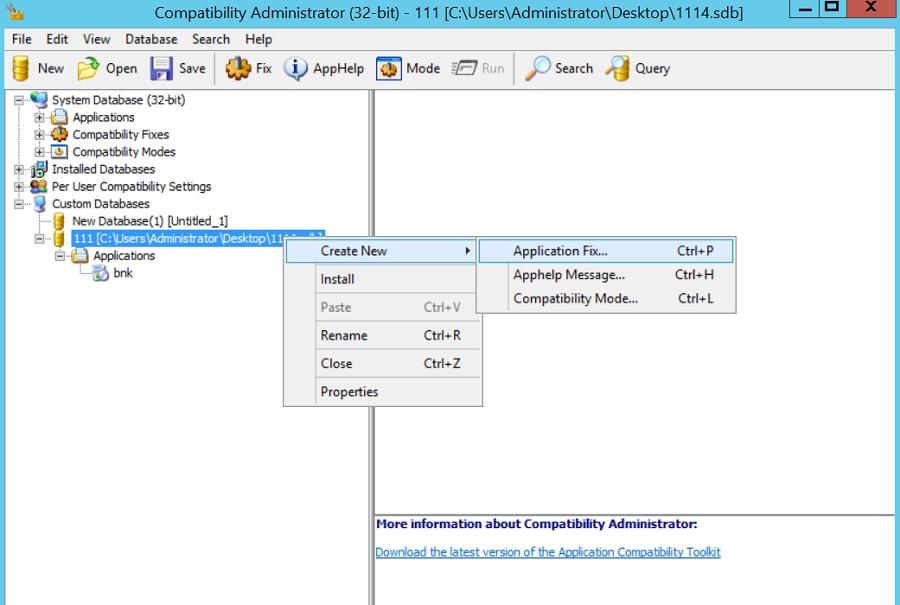

Документация к ПО, как обычно, доступна на официальном сайте, загрузить можно как часть Windows Assessment and Deployment Kit. Сам процесс решения проблемы несложен.

Необходимо поставить утилиту, запустить Compatibility Administrator и создать Application Fix в новой или имеющейся базе данных:

Создаем исправление приложения.

Имя и издатель значения не имеют. Имеет значение только расположение файла — тут нужно указать реальный проблемный bnk.exe (где он будет лежать на самом деле — не важно).

Далее необходимо в списке исправлений выбрать RunAsInvoker.

Выбираем нужный фикс.

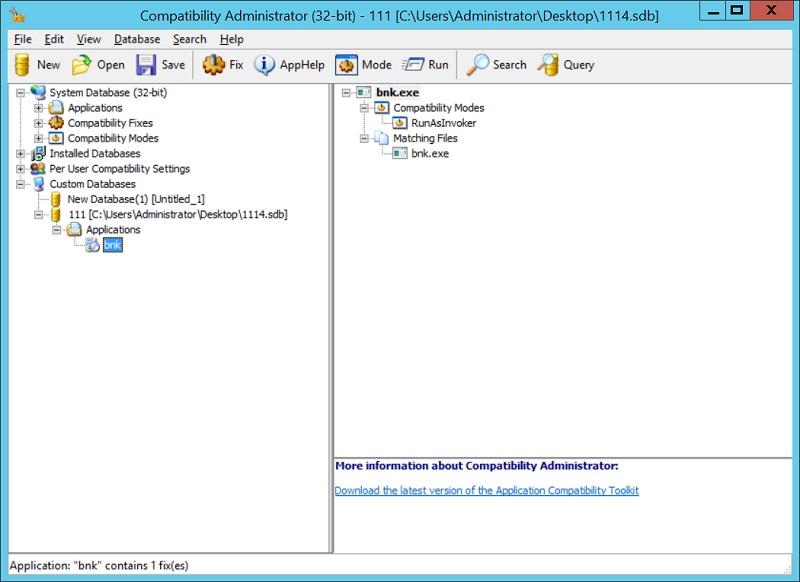

Все остальное оставляем по умолчанию, сохраняем базу данных. Должно получиться примерно так:

Созданный фикс для bnk.exe.

После этого достаточно будет установить базу данных, щелкнув по ней правой кнопкой и выбрав Install. Теперь пользователи смогут сами грузить классификаторы банков.

Все становится хуже, если приложению действительно нужны права админа. Тогда добавление прав на системные объекты и исправления не помогают.

Ну ладно, держи права

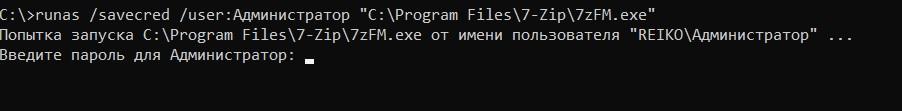

Казалось бы, самым очевидным решением для запуска нашего странного ПО выглядит использование встроенной утилиты Runas. Документация доступна на сайте Microsoft.

Ну, посмотрим, что из этого выйдет.

runas /savecred /user:Администратор «C:Program Files7-Zip7zFM.exe»

Действительно, RunAs запустит 7zip с правами учетной записи «Администратор», спросит пароль и запомнит его. Потом ярлык с такой строкой запуска будет запускать 7zip под Администратором без вопросов.

)

Есть один существенный недостаток: пароль запоминается на уровне системы, и теперь, используя команду Runas, можно будет запускать абсолютно любую программу. Это мало чем отличается от прямого предоставления админских прав сотрудникам, так что использовать это решение не стоит.

Зато runas может быть полезен, когда сотрудник знает пароль администратора, но работает под ограниченной учетной записью (по идее так должен делать каждый системный администратор).

Если мы начали с консольных команд, то перейдем к более высокоуровневым скриптам. Интересное решение было предложено в статье «Планктонная Windows», где упомянутый выше Runas обвязывался js-скриптом и пропускался через обфускатор. У решения есть и очевидный минус — скрипт можно раскодировать.

Чуть более интересным методом в 2к20 являются возможности PowerShell и его работа с паролями. Подробнее можно почитать в материале «Защита и шифрование паролей в скриптах PowerShell».

Если вкратце: в PS работа с паролями производится через специальный тип данных SecureString и объект PSCredential. Например, можно ввести пароль интерактивно:

$Cred = Get-Credential

Затем сохранить пароль в зашифрованном виде в файл:

$Cred.Password | ConvertFrom-SecureString | Set-Content c:pass.txt

И теперь использовать этот файл для неинтерактивной работы:

$username = «DomainАдминистратор» $pass = Get-Content C:pass.txt | ConvertTo-SecureString $creds = New-Object -TypeName System.Management.Automation.PSCredential -ArgumentList $username, $pass

К сожалению, файл этот можно использовать только на том ПК, на котором его создали. Чтобы этого избежать, можно сделать отдельный ключ шифрования. Например так:

$AESKey = New-Object Byte[] 32 [Security.Cryptography.RNGCryptoServiceProvider]::Create().GetBytes($AESKey) $AESKey | out-file C:password_aes.key

Теперь при помощи этого ключа пароль можно зашифровать:

$Cred.Password| ConvertFrom-SecureString -Key (get-content C:password_aes.key )| Set-Content C:pass.txt

$pass = Get-Content C:pass.txt | ConvertTo-SecureString -Key (get-content C:password_aes.key)

К сожалению, с безопасностью дела обстоят так же печально: утащить пароль не составляет трудностей, если есть доступ к файлу с ключом шифрования и зашифрованным паролем. Да, можно добавить обфускации и скомпилировать скрипт в .exe вместе с нужными файлами. Но нужно понимать, что это — полумеры.

В свое время я использовал для решения подобных задач свой любимый AutoIt, где компилировал скрипт с командой RunAs и радовался… До тех пор, пока не узнал, что AutoIt (особенно старых версий) декомпилируется на раз-два.

Другим интересным вариантом может быть применение назначенных заданий — если создать назначенное задание от админского аккаунта, пользователю для работы будет достаточно его запуска. К сожалению, для интерактивной работы с приложением это решение не подходит.

На свете существует несколько сторонних решений, призванных решить задачу. Остановлюсь на парочке из них.

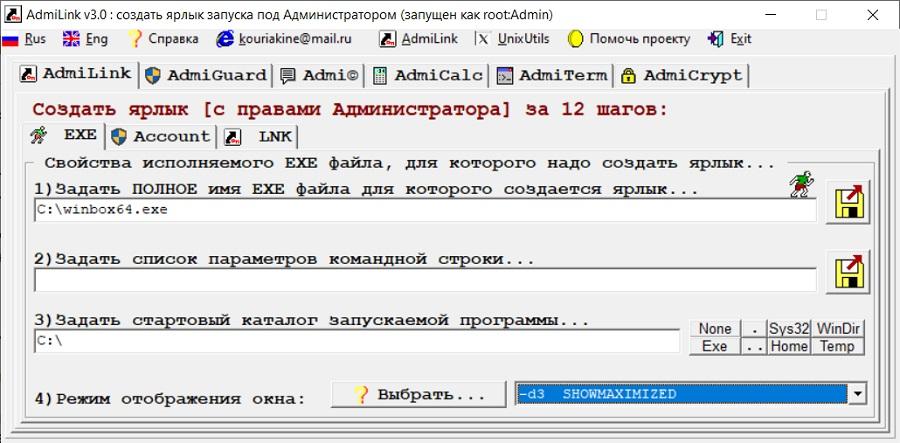

Пожалуй, одна из самых известных утилит — это AdmiLink, разработанная Алексеем Курякиным для нужд ядерной физики. Программа и принципы ее работы описаны на официальном сайте. Я, как обычно, позволю себе более краткое описание.

Программа состоит из трех модулей. AdmiLink — это графическое окно, где можно создать ярлык на нужное приложение (в принципе, в ряде случаев достаточно только его).

Основное окно программы.

Помимо непосредственно создания ярлыка (и да, запрос UAC тоже можно подавлять), есть и дополнительные функции вроде калькулятора, терминала и удобных настроек политик безопасности. Со всеми возможностями программы читателю предлагается разобраться самостоятельно.

Второй модуль называется AdmiRun и представляет из себя консольную утилиту. Она умеет запускать приложения от имени администратора, получив в качестве одного из параметров строку, созданную через AdmiLink. В строке шифруется имя пользователя и пароль, при этом участвует и путь к программе.

На первый взгляд все выглядит безопасно, но, к сожалению, код программ закрыт, и насколько можно доверять разработчику — вопрос.

Третий модуль — AdmiLaunch — отвечает за запуск окон в разных режимах, и он используется для запуска AdmiRun, если создавать ярлык через AdmiLink.

В целом, решение проверено годами и поколениями отечественных системных администраторов. Но добавлю и альтернативу из-за рубежа.

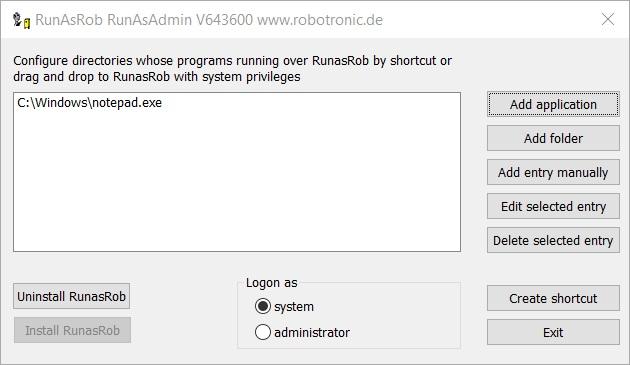

RunAsRob — довольно интересное ПО за авторством немецкого разработчика Оливера Хессинга (Oliver Hessing). В отличие от AdmiLink, ПО устанавливается как служба, запускаемая под привилегированной учетной записью (администратора или системы). Как следствие, подготовленный ярлык обращается к службе, которая уже в свою очередь запускает заданное ПО.

Особенность программы в том, что есть возможность авторизовать не только программы, но и папки (включая сетевые). А хранение настроек в реестре позволило добавить шаблоны групповых политик, примерно как мы писали в статье «Погружение в шаблоны и приручение GPO Windows». Благодаря этому при необходимости настройки можно применять прямо из Active Directory.

Основное окно программы.

Программа богато документирована на официальном сайте.

У этого автора есть еще и программа RunAsSpc, позволяющая запускать исполняемые файлы под правами другого пользователя, передавая учетные данные через зашифрованный файл.

Мне остается только добавить, что это ПО бесплатно только для личного использования.

Но учтите, что из программы, запущенной под административными правами, можно натворить бед. Например, запустить привилегированную командную консоль через диалог Файл — Открыть.

Запускаем cmd.exe прямо из редактора реестра.

Немного защититься помогут политики запрета контекстного меню и прочих диспетчеров задач, часть из которых может настроить AdmiLink. Но в любом случае следует быть осторожным.

А вам приходилось городить странные костыли? Предлагаю делиться историями в комментариях.

- windows

- ограничение прав

- китайский софт

- безопасность должна быть безопасной

Источник: habr.com