Как взломать Телеграм аккаунт другого человека? Этим вопросом задаются многие, несмотря на то что Telegram считается одним из самых защищенных и безопасным мессенджеров в мире. При этом тысячи Телеграм аккаунтов ежедневно подвергаются взломам с помощью фишинговых атак, которые в 99% случаев направлены в сторону владельца аккаунта, на его невнимательность и безграмотность в сфере информационной безопасности.

Так же вы узнаете какие можно использовать инструменты для таких действий и где их можно приобрести для ознакомительных целей — ведь взлом Телеграм аккаунт преследуется по закону. Моя задача показать вам как это устроено в интернете, а контент создан в информативных целях.

Что такое Фишинг?

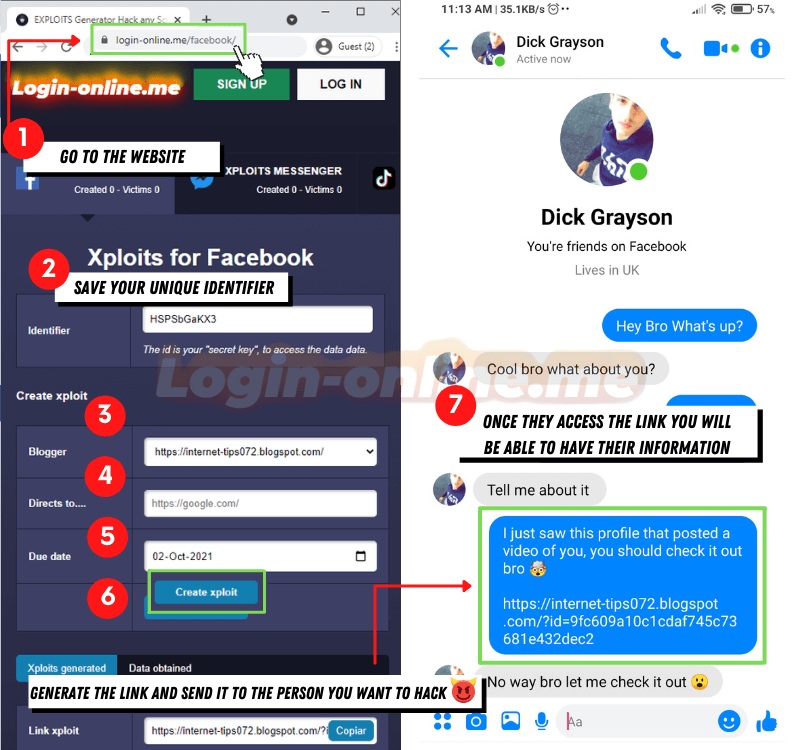

Фишинг — это способ взлома аккаунтов, путем внедрения жертве фейкового сайта с формой авторизации, в которой пользователь вводит свои персональные данные, чаще всего это: логин, пароль, email, номер телефона, секретный вопрос, данные банковских карт. После ввода и попытки авторизации, злоумышленник получает всё что было введено в полях, а жертва перенаправляется на оригинальный сайт, думает что не верно авторизовался и ничего не подозревает.

ОЧЕНЬ ЛЕГКО И БЫСТРО как читать чужие сообщения в телеграмме

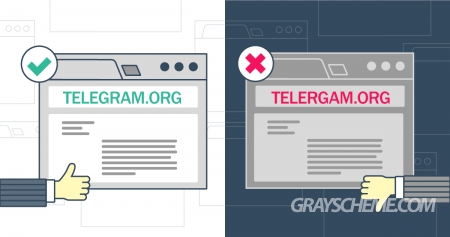

Как правило единственное чем отличает фишинг сайт от официального, это измененное доменное имя, которое имеет в себе лишний или замененный символ, другую доменную зону. Часто встречаются случаи, когда сайт не является копией, но в него интегрирована сама форма ворующая введенную информацию от пользователя.

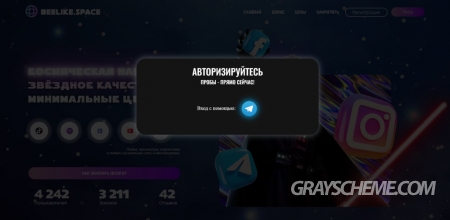

Под предлогом пройти авторизации на сайте, ресурс предоставляет возможность авторизации через мессенджеры или социальные сети, в таком случает сам домен сайт может быть абсолютно любым, а интегрированная форма на первый взгляд не несет в себе какой либо угрозы хищения паролей.

Возможно ли взломать аккаунт Телеграм?

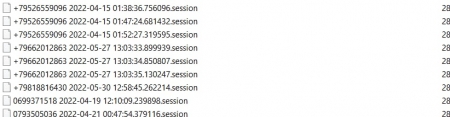

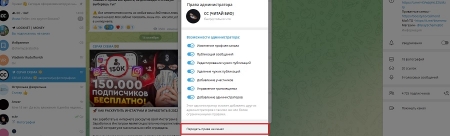

Взлом чужого Телеграм аккаунта путем фишинговой атаки, производится аналогичным методом, описанным выше. Единственная разница в том что сам Telegram не имеет паролей, а вход в свой аккаунт происходит путем кода авторизации, который присылается на номер телефона владельца и работает всего 1 раз. Как же в таком случае можно взломать Телеграм? Всё просто! Дело в том, что мессенджер имеет API которое помогает программистам в реализации различных технических задумок. И с помощью данного API возможно сгенерировать файл session — в котором сохраняются все данные авторизации, заполучив этот файл, хакер с легкостью может управлять аккаунтом.

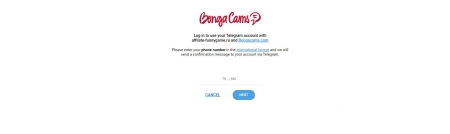

Что бы сгенерировать файл сессии чужого Телеграм аккаунта, нужно получить от жертвы всего 3 вещи: номер телефона, код авторизации и пароль двойной аунтификации если такой установлен. Тут всё так же происходит через форму авторизации, после введения данных, на сервере автоматически создается Session файл, который открывает полный доступ к украденному аккаунту.

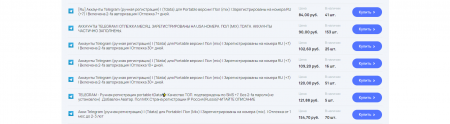

В ознакомительных целях, в нашем магазине, вы сможете купить скрипт фишинг телеграм панели в разделе со скриптами по цене от 950 рублей до 2500 рублей — ценник варьируется от функционала который предоставлен в различных версиях скриптов. В том же магазине, в разделе «Схемы заработка» вы найдете статью по добыче Телеграм аккаунтов, в которой описаны 5 способов привлечения трафика на свой фишинг сайт.

Напоминаем что любой способ получения чужих персональных данных, карается по закону! Только вы ответсвенны за ваши действия, наша задача представить вам информацию для ознакомления.

Зачем взламывают Telegram аккаунты?

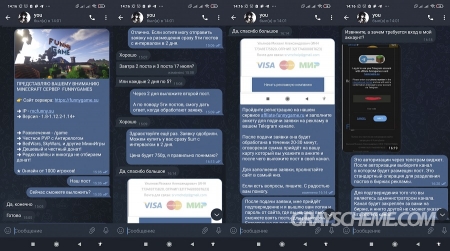

Существует две основные причины для чего взламывают Телеграм аккаунты. Первая это для продажи, ведь за последние несколько лет цена за 1 аккаунт выросла в 4 раза, так же сервисы смс активаций которые раньше предоставляли номера для регистрации, увеличили цены за свои услуги. Если раньше цена за 1 аккаунт составляла 12-15 рублей, то сейчас средняя цена на рынке начинается от 30 до 60 рублей, за аккаунт с отлежкой в 7-30 дней, что провоцирует дефицит на рынке и дополнительный рост цены.

Сам Телеграм дополнительно усложнил работу с большим количеством аккаунтов в автоматическом режиме. Теперь при спаме и инвайтинге, аккаунты блокируются в два раза быстрее из-за чего купленные аккаунты требуется дополнительно прогревать, об этом мы уже говорили в данном видео:

А взломанные аккаунты могут существовать уже годами, что увеличивает их эффективность при интенсивной работе с различными скриптами, следовательно и цена на таки гораздо выше, от 60 до 150 рублей, а в некоторых магазинах можно найти прайс в 300 рублей всего за 1 аккаунт.

Вторая причина, это взлом телеграм аккаунтов, для перехвата раскрученных групп и каналов, которые могут насчитывать десятки тысяч подписчиков и стоить достаточно дорого, об этом мы поговорим чуть ниже.

Как взломать Телеграм канал?

Как взломать группу, бота или канал в Телеграм? Вопрос которым задаются многие, но адекватного ответа в сети как правило нет. Дело в том что, отдельный взлом какого либо ресурса в Telegram невозможен, а единственным способом получить доступ к чужому Телеграм каналу — это получения доступа к самому аккаунту, после чего уже злоумышленник передает права владения каналом на свой аккаунт.

Существует много сценариев такого взлома. Самый распространенный из них, когда хакер пишет администратору каналу за покупкой рекламы, представляясь большой компанией и предлагает завышенный бюджет за рекламный пост. Владелец канала на эмоциях может сделать необдуманные действия, к примеру пройти авторизацию на рекламной бирже, где будет осуществляться сделка, которая обеспечит обеим сторонам гарантию что условия будут выполнены. Как вы уже поняли, сама биржа рекламы Телеграм будет являться подставной и перехватит доступ к аккаунту.

Дополнительная сложность данного способа взлома Телеграм канала, это то что нужно знать пароль двух этапной аунтификации, который нужно обязательно ввести при передаче канала другому владельцу и тут как всегда всё так же просто. Скрипт просто дополнительно записывает веденный 2fa пароль, в отдельный текстовый файл. Теперь злоумышленнику всего нужно подождать сутки, для передачи канала (это правила телеграмма для пользователей которые вошли в аккаунт недавно) и воспользоваться украденными данными для завершения начатого.

Если на аккаунте ранее не стоял дополнительный пароль защиты, в таком случае, всё становится сложнее, так как украсть канал будет возможность только через 14 дней после его создания и это преимущество для администратора, который может вовремя заметить не ладное и закрыть все лишние сессии.

Как уберечь себя взлома в Телеграм?

Существует несколько основных правил, придерживаясь которых, вы сможете обезопасить себя от по потери аккаунта. Конечно они не дадут 100% гарантии, но как минимум помогут предотвратить большинство попыток взлома вашего аккаунта:

- Установить пароль двойной аунтификации

- Не вводить нигде данные от аккаунта

- Не регистрировать аккаунты на виртуальные номера

- Периодически проверять новые сеансы

Установка дополнительного пароля безопасности, часто помогает. Ведь большинство существующих фишинг сайтов, не всегда его сохраняют отдельно. Хотя если при фишинге из вашего аккаунта создали session файл, в таком случае хаккер сможет использовать и продавать ваш аккаунт, что может привести к блокировке.

Что бы данного не произошло, не используйте странные формы авторизаций. Существует лишь один, официальный виджет для входа с помощью Телеграм, где нужно ввести только номер от аккаунта и дальше подтвердить вход в боте.

Так же, если вы хотите создавать канал или любой другой ресурс, рекомендуется купить для него отдельную симкарту и привязать ее к паспорту, что бы сим-карту не могли восстановить без вашего присутствия, из этого вытекает правило исходя из которого не рекомендуется регистрировать аккаунты на виртуальные номера, ведь вероятность потери аккаунта практически 100% в долгом промежутке времени, а данный аккаунт по прежнему будет принадлежать владельцу номера, который дал его вам в аренду.

Если вы заметили подозрительную активность, рекомендую хотя бы раз в две недели, просматривать наличие новых сеансов, если таких заметили, просто завершите их и смените пароль двух этапной авторизации.

Конечно существуют и другие методы взлома, такие как: восстановление сим-карт, вредоносное ПО. От которого нужно применять другие меры профилактики. Несмотря на то что такие методы угона аккаунтов встречаются реже, они не менее опасны. Держите свои персональные данные при себе и соблюдайте все основные правила информационной безопасности.

Источник: grayscheme.com

Как удаленно взломать Телеграм канал | Сменить владельца | TgHacker

Команда VkTracker гарантирует конфиденциальность данных пользователей и их безопасность.

Политика конфиденциальности приложения включает пункт о том, что ваши данные будет храниться в базе данных VkTracker в зашифрованном виде, не будут передаваться третьим сторонами или использоваться для запуска рекламных кампаний.

Взломать с xploit

Доступ к переписке в Telegram без пароля на устройствах Android и iOS

На примере устройств Android и iOS мы показали, как получить информацию из мессенджера Telegram с помощью специализированного программного обеспечения. Подчеркнем, что пользователю необходимо задумываться о безопасности своих данных, так как их защищенность стоит под вопросом. Мы подскажем, что делать, чтобы сохранить переписку в Telegram в тайне от посторонних.

Введение

В последнее время популярность мессенджера Telegram возросла. Это связано прежде всего с тем, что создатель приложения Павел Дуров отказывается предоставлять спецслужбам «ключи для дешифрации», чтобы они смогли читать переписку пользователей.

Рисунок 1. Сообщение Павла Дурова

В статье приводится пример получения информации из мессенджера Telegram с помощью программы «Мобильный Криминалист» в том случае, когда мобильное устройство не заблокировано, а само приложение защищено паролем. Данная угроза становится актуальна, если на мобильные устройства Apple установлен джейлбрейк, а мобильные устройства Android рутированы.

Итак, все по порядку.

Как получить переписку в Telegram из устройств, работающих под iOS

Напомним, что помимо шифрования сообщений, мессенджер предусматривает установку внутреннего пароля при его открытии.

Рисунок 2. Установка блокировки

Рисунок 3. Окно ввода пароля

В одной из нашей публикации приводилась пошаговая инструкция, описывающая процесс криминалистического извлечения и анализа данных на примере мобильного устройства Apple (iPhone). Теперь попробуем извлечь информацию, находящуюся в мессенджере с помощью «Мобильного Криминалиста».

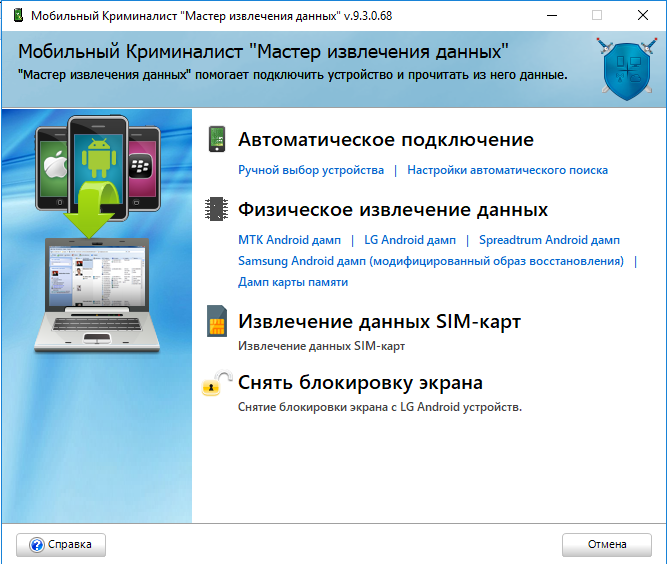

Первым действием следует подключить мобильное устройство к компьютеру. Далее, запустив «Мобильный Криминалист», выбираем «Автоматическое подключение». При этом на компьютере должен быть установлен iTunes.

Рисунок 4. Подключение мобильного устройства

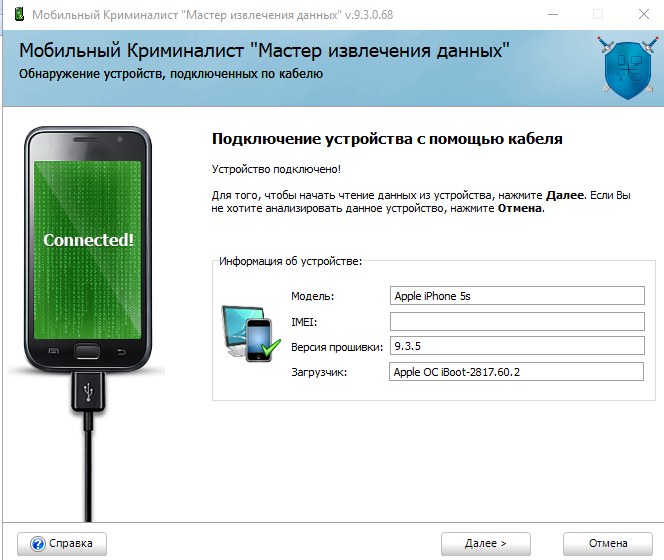

Рисунок 5. Обнаружение мобильного устройства AppleiPhone 5s

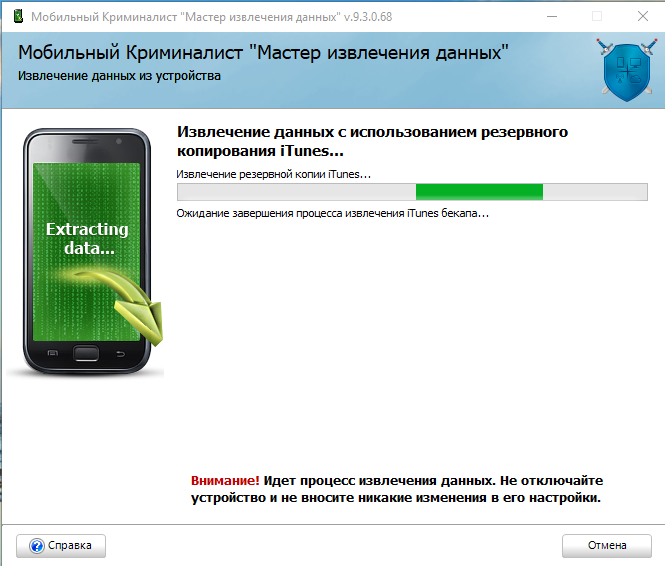

После успешного обнаружения мобильного устройства «Мобильный Криминалист» приступает к извлечению данных из устройства.

Рисунок 6. Извлечение данных

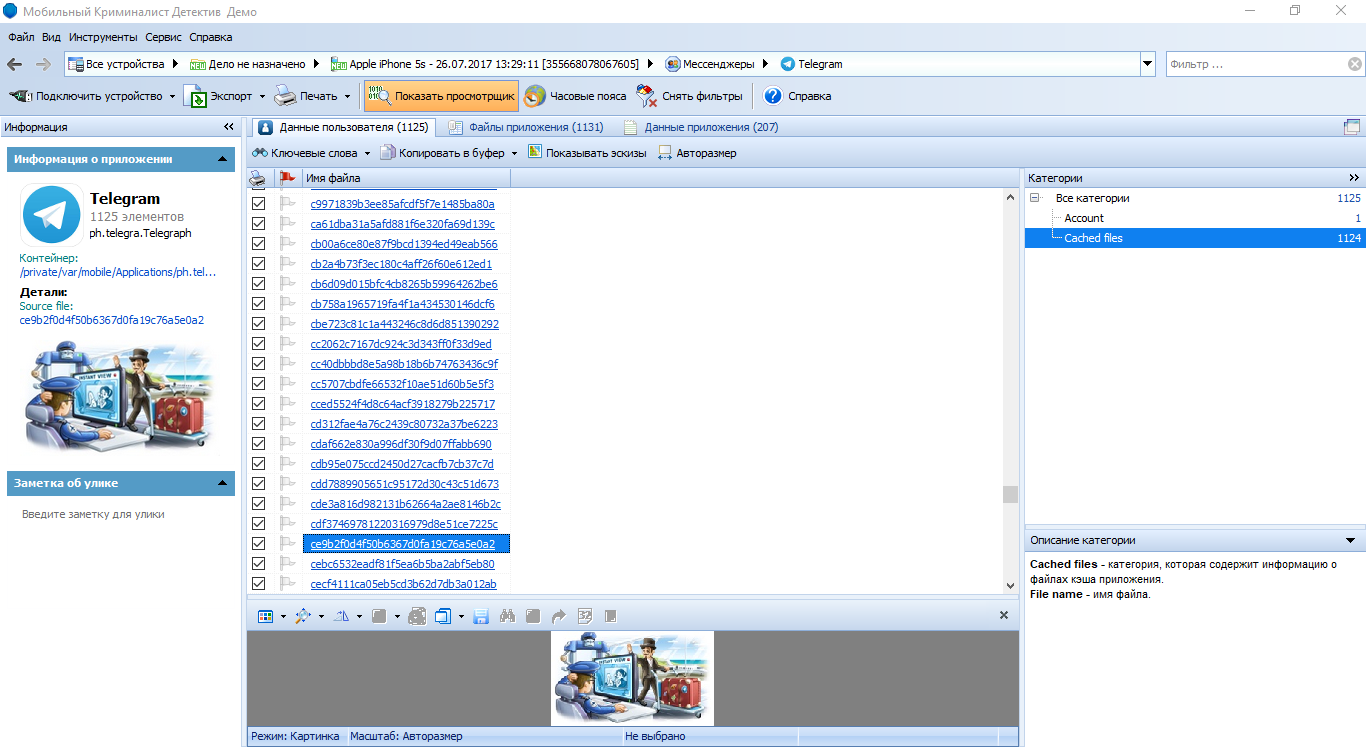

Рисунок 7. Данные, полученные из Telegram, установленного на iPhone

Как извлечь переписку в Telegram из Android-устройств

Если с мессенджером, установленным на iPhone, все понятно, то на устройствах под управлением Android дела обстоят иначе.

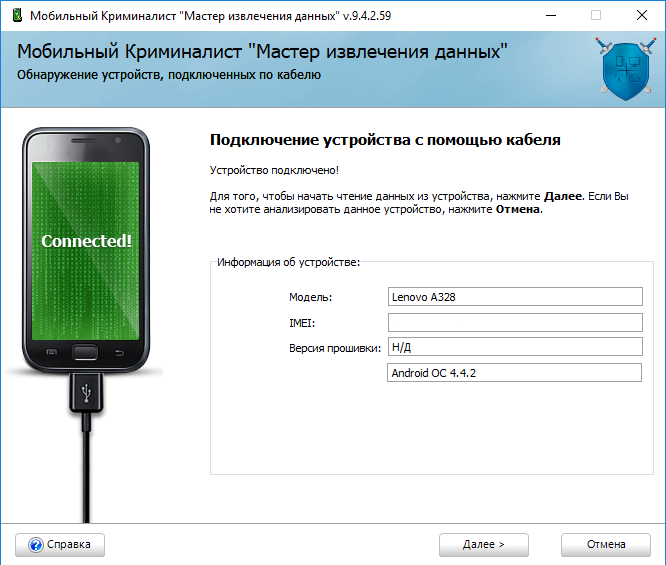

Выполним те же действия, что и с iPhone, но вместо него будем использовать мобильное устройство Lenovo A328.

Рисунок 8. Подключение мобильного устройства LenovoA328

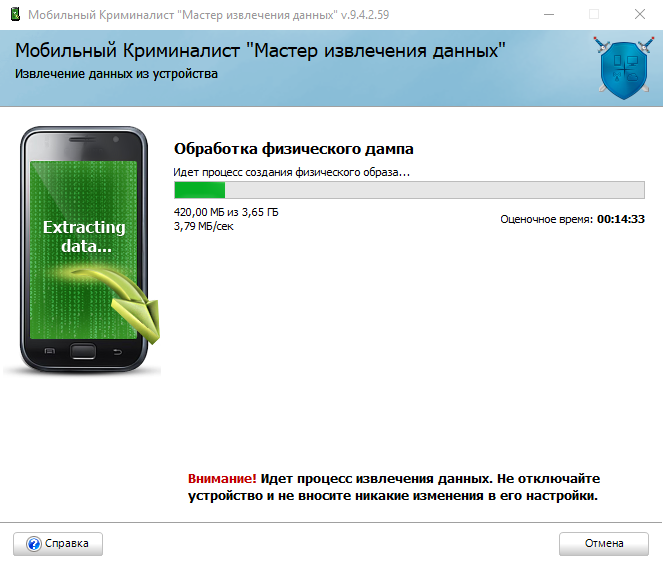

Так как «Мобильный Криминалист» позволяет временно получить рут-права, а зачастую пользователи самостоятельно устанавливают рут-права на свои устройства, то возможно получить физический дамп памяти устройства.

Рисунок 9. Создание физического дампа

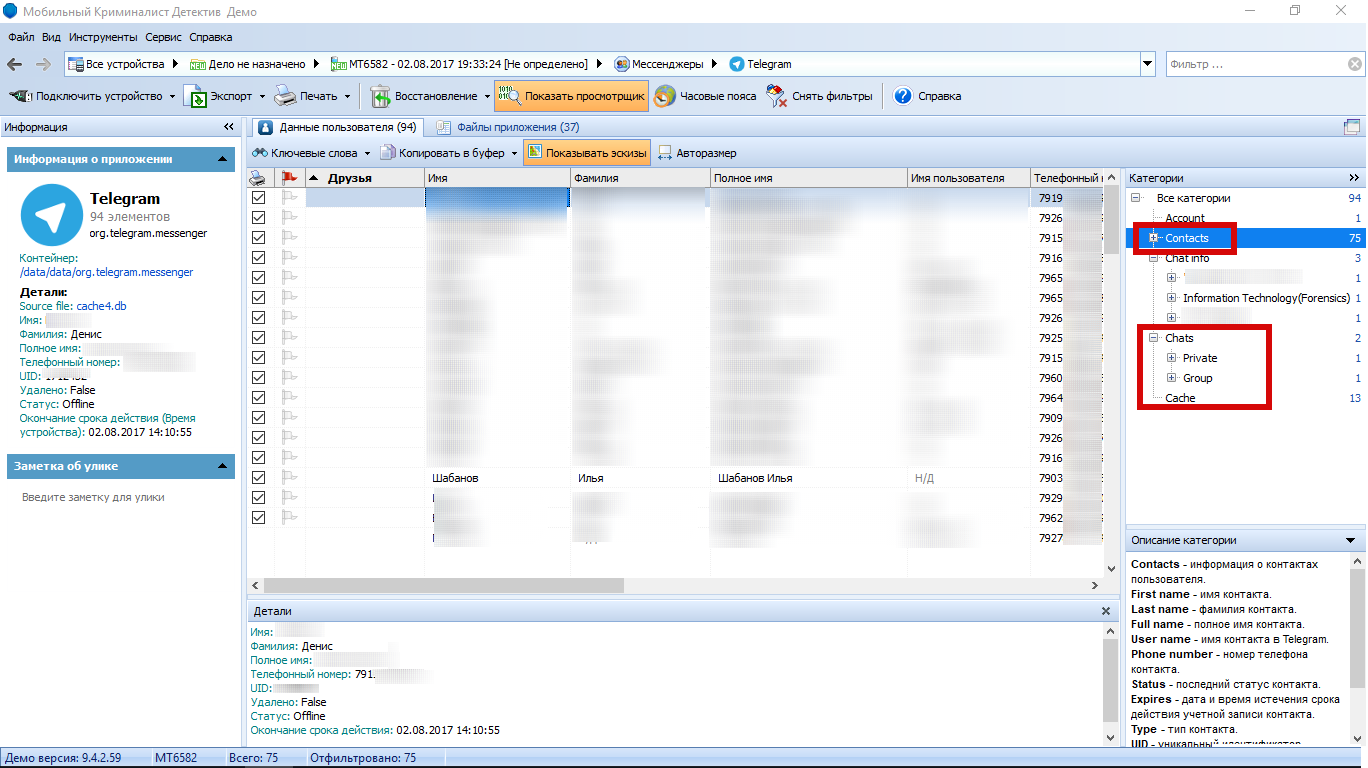

После создания и обработки физического дампа памяти посмотрим на извлеченную информацию. Как видно на приведенном ниже рисунке, «Мобильный Криминалист» извлек не только кэш-файлы, но и информацию о контактах пользователя, а также переписку пользователя.

Рисунок 10. Данные, полученные из Telegram, установленного на Android

Разумеется, наиболее простой способ физического извлечения данных — использование Android Debug Bridge вместо специализированной программы «Мобильный Криминалист». Сделать это просто — достаточно активировать в настройках устройства отладку по USB, подключить его к компьютеру и запустить Android Debug Bridge. Стоит отметить, что извлечь физический дамп памяти с помощью Android Debug Bridge получится в том случае, если получены рут-права.

Выводы

В статье рассмотрен пример получения информации из мессенджера Telegram с помощью специализированного программного обеспечения. Угроза утечки данных в руки злоумышленников становится актуальной, когда пользователи получают рут-права (Android) либо осуществляют джейлбрейк (iOS). Получение рут-прав на Android означает, что вы открываете не только ряд дополнительных функций, но и массу уязвимостей в операционной системе. И такие дыры в безопасности на порядок опаснее того, что используется вирусами для обычного, не рутированного Android.

В связи с этим стоит отметить, что использование блокировки мессенджера с помощью внутреннего пароля не является эффективным, если осуществлен джейлбрейк (iOS) или получены рут-права (Android), а на телефоне отсутствует пароль для разблокировки устройства.

> Криминалистическое извлечение данных из мобильных устройств Apple

Подписывайтесь на канал «Anti-Malware» в Яндекс Дзен, чтобы первыми узнавать о новостях и наших эксклюзивных материалах по информационной безопасности.

- Аналитика

- Практика

- Интервью

- Сравнения

- Обзоры

- Сертифицированные продукты

- Корпоративные продукты

- Персональные продукты

- Сводный реестр ФСТЭК и AM Test Lab

Источник: www.anti-malware.ru