В предыдущей своей работе я продемонстрировал уязвимость секретных чатов Telegram, и выложил видео-мануал по восстановлению local code Telegram на GNU/Linux/Windows/Android (взлом СЧ Telegram).

Недавно обнаружил «продолжение уязвимости»: Android-Telegram [обход local code пароля любой длины] (добавлена атака «отпечатком пальца»).

Некоторые комменты, которые я собираюсь опровергнуть, благодаря случайному эксперименту со своим подопытным Android-девайсом.

«На Хабре вышла статья под названием «Уязвимость в Telegram позволяет скомпрометировать секретные чаты». Громкий заголовок, да. Мы ознакомились с материалом и рекомендуем читателям поступить точно так же, хотя бы ради интереса.»

«в Android-версии Telegram уже несколько лет как можно вместо пин-кода задавать сложный буквенно-циферный пароль»

«В Андроид версии, ЕСТЬ возможность установить произвольный пароль, для тех кому мало 4х значного PIN»

«Можно юзать не пин, а пароль. Да и если у тебя root или разлоченый бутлоадер или не шифрованный телефон то о какой бесопасности личных данных вообще можно говорить?!»

«Во-вторых, жертва не должна включать на своем устройстве шифрование данных»

Отступление – были всякие (не только критика, что-то по жестче) «забавные» комментарии на счет атаки на Local Code, например, такой коммент:

«Техпод телеграмма, толпа тупых уе… ов, которые не хотят или не могут сказать Дурову, что оказывается взломать секретные чаты можно и для этого не надо ломать его хваленный протокол»

Переписывать прошлую статью не собираюсь, всё подробно расписано по крекингу local code в предыдущей работе, напомню ключевые моменты:

Telegram local code (pin) взламывается мгновенно с помощью JTR. Условия: нужен root; как выяснилось «сегодня» шифрование Android не всегда спасает; не спасет и вместо «pin» «password» local code Telegram.

Чтобы завладеть секретными чатами Telegram, достаточно было скопировать «несколько файлов» с root-девайса на другой, взломать некриптостойкий local code с помощью JTR. Скорость брутфорс атаки впечатляла, но всё же не такая быстрая, чтобы взломать «когда-нибудь» «password local code» > 30 знаков. Нашел способ атаковать «password local code Android-Telegram» любой длины и сложности.

Алгоритм атаки следующий

Имеем root; зашифрованный гаджет; пароль > 30 знаков на стороне жертвы; устройство отпечатка пальца не существует «то есть неважно».

- Украсть «внешние данные Telegram» (см.пред.статью).

- Настроить разблокировку своего Android-девайса отпечатком пальца на стороне исследователя (позиция атакующего).

- Установить с GP Telegram и объединить с «внешними данными».

- При открытии Telegram на устройстве исследователя и при запросе ввода 31-значного пароля (для разблокировки local code) – приложить свой палец. Telegram разблокируется, исследователю станут доступны все секретные чаты/переписка и облако.

Сюжет на видео:

- Создан секретный чат между Android на Virtualbox, где нет устройства «отпечатка пальца» и Android 6. Между «террористами» идёт общение.

- На Android Virtualbox задаю local code 31-значный пароль — блокировка приложения Telegram.

- Делаю Бэкап учетки Telegram- Virtualbox (не обязательно копировать все данные см.пред. статью).

- Копирую данные на ЯД.

- Забираю c ЯД Бэкап на Android 6.

- Устанавливаю Telegram на Android 6 из GP.

- Подсовываю часть «внешних данных» из Бэкапа Android 6 на установленный Android 6.

- Запускаю Telegram на Android 6, получаю запрос на ввод пароля/отпечаток. Прикладываю отпечаток пальца, и Telegram разблокировался, доступна вся переписка СЧ и облако.

- Перезапускаю Telegram, ввожу 31-значный local code, и Telegram также разблокирован.

Дубль

Удалил отпечаток на смартфоне, сбросил pin-cod смартфона. Установил новый pin на девайсе, создал новый отпечаток пальца. Провёл повторно эксперимент (вычистил полностью Telegram с устройств/инсталлировал) и новый отпечаток снова разблокировал чужую учетку Telegram.

Хет-трик

Для еще более высокой частоты эксперимента заменил устройство/условия. Со стороны жертвы заменил железо: VirtualBox на планшет Android 4.4.2 (устройство отпечатка пальца не существует); заменил учётку Telegram на другую.

Атакующий — уничтожил и полностью вычистил Telegram с устройства. Сбросил/изменил pin на устройстве Android 6, удалил отпечаток пальца и создал новый отпечаток другой подушечки фаланги пальца.

Установил 14-значный пароль local code на Android-e жертвы. Сделал бэкап только внешних данных.

На Android 6 установил Telegram из GP (позиция исследователя) и подсунул внешние данные от Android-a 4.4.2 (полный бэкап/развертывание невозможно, тк. приложение Telegram с планшета не установится на смартфон, поэтому установка приложения на Android 6 с GP, а не с бэкапа).

Запустил Telegram на Android 6, вход в чужую учётку невозможен: появился запрос local code (Который до сих пор взламывается с высокой скоростью в JTR). Приложил свой палец, и чужая учётка вновь открылась на стороне исследователя со всеми СЧ/перепиской.

Подводя итог по этой части статьи.

Telegram подвержен к атаке хищения ключей, но самое странное в мессенджере – «интегрированный отпечаток пальца в приложение». Яндекс деньги; Сбербанк-онлайн; keepass2android offline – не подвержен к подобной (продемонстрированной в этой статье) атаке. У всех перечисленных выше приложений имеется функция разблокировка приложения по отпечатку, но в Telegram она принудительно интегрирована (функция «разблокировка отпечатком пальца» не отключается/не настраивается на гаджете, на котором отсутствует устройство отпечатка пальца) и срабатывает, когда ее используют в коварных целях. В других приложениях функция «отпечаток пальца» не срабатывает – защита от мошенничества.

Мессенджер Telegram – массовый мессенджер, защиту нужно разрабатывать и для домохозяек и для всех. Лицо компании не прав, когда заявляет, что все беды от того, что скомпрометировано все на свете, кроме мессенджера Telegram. Как пример, эта унизительная уязвимость, которая демонстрирует «никакую» конфиденциальность пользователей рутованых Android девайсов.

Если Вы потеряете Ваш рутованный (в некоторых случаях — шифрованный) девайс, за финансы или keepass2android offline переживать не стоит (пароли не вскроют). Тот кто найдет гаджет — получит «лишь» доступ ко всем СЧ Telegram. Зачистка данных Telegram с нового устройства не поможет, если злоумышленник вскроет ее в оффлайн режиме (кэш останется на месте, а local code не защитит).

Понимает ли эту проблему PR-кампания Telegram-Dubai? Если да, то СЧ/TON не должны работать на рутованных устройствах! И официальный FAQ не спасёт репутацию компании, если начнется массовая компрометация устройств.

Telegram-Android v5.4 от 27.02.2019г.

ps/ не имеет отношения к Telegram

Так же мне удалось обойти шифрование на Android девайсе Leagoo и достать все данные, в том числе и данные Telegram для доступа к СЧ (атакой JTR, либо атакой отпечатком пальца).

На xda имеется стоковая прошивка данного гаджета и десятки кастомных (свободных) прошивок. Установил TWRP. Отформатировал устройство Android Leagoo, накатил прошивку Resurrection Remix 6 (одна из лучших на мой взгляд). Зашел в настройки – безопасность – зашифровать данные. Зашифровал. До загрузки гаджета стал требоваться пароль (в TWRP без пароля не монтировался главный раздел). Прошил secro.img от стоковой прошивки и пароль (все шифрование) благополучно исчез. В TWRP появилась возможность монтировать раздел без ввода пароля, /data/data/… стал доступен.

Шифрование же флешь накопителя (флешка microSD для гаджета) за счет криптографии самой ОС происходит честно.

Возможно данной проблеме (проблеме шифрования устройства) подвержены и другие гаджеты, но у меня их не так много, чтобы полноценно поэкспериментировать с разными моделями девайсов.

- Информационная безопасность

- Мессенджеры

- Аналитика мобильных приложений

Источник: habr.com

Смена пароля аккаунта в Телеграмме — как сделать на ПК и телефоне в 2023

Какую только информацию не хранит в мессенджерах современный пользователь. Личная переписка, бизнес-чаты, отчеты о пополнении и списании средств, приходящие с подвязанных мобильных клиентов, диалоги с различными сервисами и магазинами – иногда в одном таком приложении умещается целая жизнь, поэтому вполне логично, что многие пользователи применяют настройки конфиденциальности, чтобы защитить их от посторонних.

И далее рассмотрим, как это можно сделать на примере пароля в Телеграм, который можно устанавливать и менять в любой версии приложения.

Смена пароля от аккаунта Телеграмма на телефоне и компьютере

Обычно пользователи, на смартфонах которых установлен код-пароль или идентификация по лицу либо отпечатку пальцев, не спешат прибегать к дополнительным средствам защиты мессенджера.

Однако возможность проходить авторизацию в системе смартфона по коду всегда оставляет лазейку для любопытствующих, что обязывает активных пользователей мессенджера сохранять бдительность.

Где и для чего пароль в Телеграмме

Конечно, даже использование защиты чатов не гарантирует того, что никто их не прочтет, ведь в конце концов такой пароль можно даже банально подсмотреть. Тем не менее блокировка мессенджера паролем вносит свою лепту в безопасность в абсолютном большинстве случаев обеспечивая ее должный уровень.

Так, после активации функции на всех чатах появится значок в виде замка, обеспечивающий принудительную их блокировку, которая может срабатывать через заданный вами временной интервал, колеблющийся в диапазоне от минуты до 5 часов.

При этом вас не должна пугать перспектива того, что вы забудете пароль, поскольку работоспособность мессенджера легко восстанавливается посредством его переустановки (актуально для мобильного приложения) или перезапуска (десктопная версия).

Единственное, чем вы рискуете в этом случае – это секретными чатами, содержимое которых будет безвозвратно утеряно. Вся остальная переписка сохранится, восстановившись в полном объеме сразу же после синхронизации с сервером Телеграм, что очень удобно.

Сменить или отключить пароль на Айфоне

Итак, если у вас возникла потребность в защите чатов мессенджера Телеграм, используемого на Айфоне, воспользуйтесь следующей универсальной инструкцией, актуальной для устройств, работающих под управлением операционной системы iOS:

- Откройте настройки приложения на смартфоне.

- Выберите раздел «Конфиденциальность», а далее «Код-пароль».

- Используйте доступные инструменты для введения нового или изменения текущего пароля.

Вы можете вводить 4-х или 6-значные комбинации, сочетая не только цифры, но и буквы.

Кроме того, есть возможность оставить разблокировку по отпечатку пальца и лицу, либо настроить функцию автоблокирования через определенный временной интервал.

И после сохранения настроек блокировать Телеграм можно будет в один клик, касаясь значка в виде замка, тогда как разблокировка будет производиться в соответствии с тем способом, который выберет сам пользователь.

Алгоритм на Андроиде

Похожий алгоритм актуален и для мобильного приложения Телеграм, используемого на Андроид-устройствах. Чтобы им воспользоваться, необходимо выполнить следующие действия:

- Откройте приложение на смартфоне.

- Перейдите по пути «Настройки» – «Конфиденциальность» – «Код-пароль».

- Введите новый пароль, предварительно продублировав старый, если таковой использовался, задав актуальный временной интервал.

Далее останется только кликнуть по значку в виде замка, после чего чаты приложения будут автоматически заблокированы.

Инструкция для ПК

Предусмотрена своя инструкция блокировки и для тех, кто использует десктопную (компьютерную) версию Телеграм. И если ваше устройство работает под управлением Windows OS, то стоит взять на вооружение следующую инструкцию:

- Перейдите в приложение.

- Используйте значок в виде трех горизонтальных полос в верхнем углу слева для перехода в настройки.

- Откройте раздел «Конфиденциальность» и используйте команду «Включить код-пароль для приложения».

- Введите пароль и продублируйте его.

И не забудьте сохранить внесенные изменения, иначе функция блокировки не будет работать.

Проверить настройки можно посредством использования значка в виде замка.

Для ПК, работающего под управлением операционной системы MacOS, актуальна следующая инструкция:

- Перейдите в приложение мессенджера на ПК.

- Используйте путь «Конфиденциальность» – «Код-пароль».

- Выберите команду «Включить код-пароль».

- Введите новый пароль и повторите его для последующего снятия блокировки.

- Настройте временной интервал, задав нужный промежуток времени.

При этом блокируются чаты Телеграм на устройствах MacOS в отличие от WindowsOS двумя способами – кликом правой кнопкой мыши по настроечной иконке с дальнейшим выбором опции «Блокировка приложения» или с помощью сочетания горячих клавиш Cmd+L.

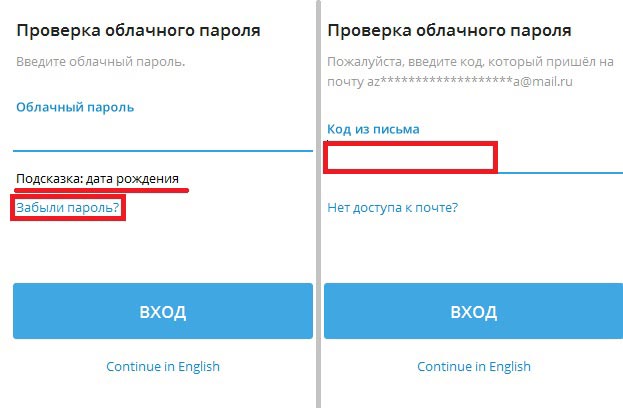

Что делать, если забыл пароль Телеграм

Если вы уже использовали функцию блокировки чатов в мессенджере, то для введения нового пароля вам необходимо подтвердить старый. Но как быть, если вы его забыли, и не можете не только внести изменения, но и даже зайти в сам мессенджер?

Стоит сразу отметить, что ситуация довольно распространенная и имеет несколько простых решений, не требующих обращения к специалистам.

В основе этих решений лежит общий алгоритм, подразумевающий удаление мессенджера с устройства и повторную его установку, после чего необходимо пройти повторную авторизацию, но уже без код-пароля.

Сам алгоритм удаления и установки мессенджера может иметь незначительные отличия, в зависимости от того, на каком устройстве, он используется. Главное, не путать процесс удаления приложения с деактивацией профиля, поскольку в этом случае последствия будут иметь совершенно другой характер, не оставляя технической возможности для восстановления профиля без потери данных.

Источник: ochistitkomp.ru