Простейший фишинг соц. сетей и платформ или как создать фишинг страницу через телефон! TERMUX ФИШИНГ

Но каким же образом мы получим логин и пароль? Нам нужно создать сайт — копию того или иного сайта.

Можно делать на Kali Linux, Ubunti, но Termux одно из самых удобных и распространенных для мобильный телефонов.

Нам нужно разрешить доступ к хранилищу в настройках и зайти в сам Termux и прописать команды

apt update -y apt upgrade -y

apt install git -y

apt install bash -y

Фишинг вк

Прописываем (то что в скобках не писать)

cd fisher (переход в директорию fisher, cd переход в домашнюю директорию)

chmod 777 install.sh (даем права доступа)

Использование

cd fisher (переход в директорию fisher)

run (запуск сайта)

Мы запустили фишенговый сайт на localhost (своей Wi-Fi сети) но как же его отправить жертве?

Открываем новую сессию свайпом вправо и нажимая NEW SESSION

Прописываем

pkg install openssh (разово, устанавливаем зависемости)

ФИШИНГ 21 ВЕКА — КАК ВАС ВЗЛАМЫВАЮТ МОШЕННИКИ. СХЕМА

ssh -R 80:localhost:8080 ssh.localhost.run (чтоб запустить в инет)

И нам выдаст 2 сайта http и https. Проверяем.

Чтоб было не палевно сокращаем через ******* (там нет проверки на фишинг и тд)

Отправляем жертве, типо вы на фотографии или другой метод, их большое множество.

Источник: itsobr.com

Фишинг – технология компьютерного взлома

Данная статья написана в образовательных целях и не призывает к действиям. Будьте благоразумны и не совершайте противозаконных действий.

Фишинг – технология компьютерного взлома | Немного теории

Фишинг — вид интернет-мошенничества, целью которого является получение доступа к конфиденциальным данным пользователей — логинам и паролям.

Хостинг — услуга по предоставлению ресурсов для размещения информации на сервере, постоянно находящемся в сети (обычно Интернет).

Доменное имя — символьное имя сайта.

Сегодня я расскажу, как можно взламывать страницы в социальных сетях, не затрачивая при этом много денег, а при наличии хостинга и доменного имени вовсе бесплатно. Хотя, для данных целей, советую всё таки зарегистрировать новое, более подходящее доменное имя.

Я расскажу и покажу всё на примере сайта VK.com, он является одним из самых популярных на СНГ просторах и многие хоть раз задумывались о взломе странички своей девушки или друга.

Фишинг – технология компьютерного взлома | Процесс взлома

Весь процесс делится на три этапа:

- Создание поддельного сайта.

- Создание поддельного аккаунта в социальной сети (VK.com в нашем случае).

- Развод жертвы (человека, которого мы хотим взломать).

Как вы уже поняли, для взлома нам надо будет подговорить жертву для того, чтобы она перешла на наш поддельный сайт и ввела свои персональные данные. Тут уже в дело вступает социальная инженерия.

Как создать фишинговый сайт ВКонтакте | Создание фишинг сайта

Если вы не знакомы с СИ, то можете почитать статьи, которые уже есть на сайте:

- СИ – как начать общаться с человеком

- 10 правил СИ

Этап первый: Создание поддельного сайта

Для создания сайта для фишинга нам понадобятся:

- Хостинг.

- Доменное имя.

- 100-300 грн (200-500 рублей).

- Файлы поддельного сайта.

- Хостинг – д ля хостинга лучше всего выбирать мало известные компании т.к. система слежения и защиты у данных менее развита. Размер данного хостинга можно выбирать не большой т.к. сам сайт который будет на нем лежать весит достаточно мало.

- Доменное имя – в ажно знать что домены третьего и более уровня хоть и бесплатные, но в большинстве случаев для фишинга не подходят, так как ссылка данного сайта имеет строение fish.sites.ru (где fish-домен третьего уровня, sites-домен второго уровня и ru-первого уровня) и любая соц. сеть или тот же gmail палит эту лавочку и при переходе по ссылке сразу же предупреждает о переходе на не безопасный сайт. Поэтому мы регистрируем домен второго уровня. Операция по регистрации не сложная, мало чем отличается от регистрации самого обычного email, за единственным исключением вместо почты мы прописываем имя сайта которым мы будем пользоваться. По поводу создания имени домена. Как правило создаем длинные имена для своего сайта, к тому же регистрация доменного имени ограничивается 255 символами. А доменную зону выбираем .XYZ в конечном варианте мы получаем: sdkkjfgnsdjlfgnbsdlffbvfflbvazldfbvslfhbvsthnb.xyz ну или вроде того. Сделано для того, чтобы снять хоть какие-то подозрения от того, что это фишинговый сайт. Грубо говоря, выглядит как какой-то системный переход по ссылке.

- Файлы – где взять файлы для поддельного сайта? Тут у нас множество вариантов, которыми мы можем воспользоваться:

- Существует множество CMS, которые позволяют создать одностраничный сайт в несколько кликов

- Заказать готовый сайт, если вы далеки от этой темы.

- Воспользоваться генератором, по типу Page Creator.

- Написать самому.

- Воспользоваться инструментами по копированию готовых сайтов, могу написать про клонирование сайтов на Kali Linux, если вам это интересно.

И тут важно, чтобы вся информация, которую вводит жертва в нашей форме на сайте, сохранялась в логах хостинга, а после просто перенаправляем её обратно на сайт.

Итак, на данном этапе мы имеем готовый фиш. сайт который записывает всю информацию что заполняет жертва и перенаправляет его обратно к исходному сайту.

Этап второй: Создание поддельного аккаунта

Объясню на примере взлома вк, а уже перестроить данный метод для взлома почты или других социальных сетей будет не так уж и сложно.

Итак, регистрируем пользователя в вк. Даем ему какое-нибудь нейтральное имя. Например, Василий Иванов. Далее ставим на аватарку картинку из службы поддержки. После чего заходим в «мои группы» и создаем публичную страницу под названием «Агент Поддержки» или «Уведомление».

Присваиваем аватар к группе, если это «уведомление» или что-то подобное, то на автарку ставим значок граммофона ну и для «агента поддержки» соответственно. Сразу хотелось бы отметить. Подобные имена в вк уже не такая и редкость так как тема с вк уже не мало кем используется, поэтому создавайте что-нибудь индивидуальное дабы вас и вашу публичную страницу не заблокировали.

Этап третий: Развод жертвы

Для начала, нам нужно чтобы наша ссылка приобрела более приемлемый вид. Сокращаем её, в случае с вк лучше всего воспользоваться сервисом vk.cc, который они же и предоставляют.

Теперь наша ссылка vk.cc/ghty – что-то по такому типу. Согласитесь, такой вид куда лучше предыдущего. Далее набираем текст, который зацепит жертву и не оставит выбора, что-то по этому типу, тут у вас должна сработать фантазия.

Данную информацию мы размещаем на публичной странице.

Сегодня вы узнали про фишинг – технологию компьютерного взлома и помните, я никого не призываю к действиям. Поделитесь данной статьей с друзьями, чтобы они не попадались на подобные уловки, а также подписывайтесь на обновления сайта, чтобы не пропустить новые статьи.

Источник: www.make-info.com

Создаем фишинговый сайт с нуля

Для того, чтобы подложить жертве этот сайт мы можем воспользоваться приложением вроде Ettercap или LanGhost для совершения атаки посредника. Благодаря этому, мы получим возможность перехватывать и анализировать его трафик и даже отправлять собственный трафик в его компьютер. Другими словами, из-за того, что он подключился к нашей точке доступа, мы получили полный контроль над всеми входящим и исходящим данными. Если он действительно загружает детское порно, мы это увидим.

Кроме этого, мы сможем перехватывать электронные письма и пароли к другим приложениям и сетям. При желании, мы даже можем внедрить в его систему meterpreter или другое приложение для прослушки, если хотим получить больше информации.

Ettercap

Ettercap – open source утилита для анализа безопасности компьютерных сетей. Основное предназначение которой – MITM атаки (Man In The Middle attacks – атаки типа “человек по середине”). Имеет возможность sniffing of live connections, фильтрация контента на лету, а так же много других интересных возможностей. Поддерживает как активные, так и пассивные вскрытия протоколов и включает большое количество функций для анализа сети и узла.

Более подробную информацию, можно найти на официальном сайте Ettercap.

Установка/Настройка Ettercap

Скачать и установить Ettercap можно из исходников – здесь. В качестве альтернативы можно воспользоваться следующей командой:

apt-get install ettercap-gtk ettercap-common

Прежде чем приступать к выполнению, выполним небольшую настройку. Открываем файл /etc/etter.conf:

nano /etc/etter.conf

Находим в нем вот эти строки и раскомментируем их:

# if you use iptables: redir_command_on = «iptables -t nat -A PREROUTING -i %iface -p tcp —dport %port -j REDIRECT —to-port %rport» redir_command_off = «iptables -t nat -D PREROUTING -i %iface -p tcp —dport %port -j REDIRECT —to-port %rport»

После того, как все перечисленные выше операции сделаны, запускаем Ettercap. Однако у некоторых, в том числе и у меня, Ettercap работать не будет. Будут появляться ошибки вида “SEND L3 ERROR“. Чтобы такие ошибки не появлялись, воспользуйтесь следующей командой:

# echo «1» > /proc/sys/net/ipv4/ip_forward # cat /proc/sys/net/ipv4/ip_forward

Теперь все должно работать нормально и ошибки не должны выскакивать.

Перехват паролей

Для начала посмотрите на архитектуру сети (см. рисунок ниже), которая будет использоваться. Это нужно для того, чтобы вы хорошо понимали, что и от куда берется:

Запускаем Ettercap:

# ettercap -G

Перед нами появится окно приложения, как показано ниже

Щелкаем по кнопке Sniff -> Unified sniffing. После этого выбираем интерфейс, который используется. У меня это eth0:

В верхнем меню нажимаем кнопки Hosts – Scan for hosts

Теперь опять щелкаем Hosts – Hosts list. Появится окно, как показано на рисунке ниже:

Здесь нам нужно выбрать цели, т.е. выбрать машину, которая будет выступать в качестве “жертвы” и шлюз. Как видно из архитектуры сети, которую используем, в качестве “жертвы” выступает машина с IP-адресом = 192.168.1.3. Ну а в качестве шлюза IP-адрес = 192.168.1.1. Поэтому выбираем 192.168.1.3 и нажимаем кнопку Add to Target 1. Теперь щелкаем 192.168.1.1 и нажимаем кнопку Add to Target 2.

Далее щелкаем Mitm – ARP poisoning. После этого выбираем Sniff remote connections:

Нажимаем ОК. Осталось только запустить. Для этого нажимаем на кнопку Start – Start sniffing.

Sniffing запущен. Осталось подождать, когда пользователь будет вводить свои данные, например от почтового аккаунта:

Как только он ввел свои логин/пароль и успешно вошел на свой почтовый ящик, злоумышленник также успешно перехватил его логин и пароль:

HTTP : 94.100.184.17:443 -> USER: my_testing_akk PASS: my_secret_password INFO: http://mail.ru/

Источник: forumteam.online

Юридическая социальная сеть

30.4к

30.4к

Подписаться

Публикации

Юридическая публикация

Вопрос дня

Астрология

Государство

Жалоба на действия или бездействие

Мнение о специалистах и организациях

Образ жизни

Образование

Отзывы от товарах и услугах

Светская жизнь

Технологии

Курьёзные вопросы

Социальные сети

14 041 087

Актуальные темы

Законы и кодексы

Сообщества

Автор публикации

Dabanni Подписчиков: 42

30.4к

30.4к

Создание фишинг сайта для новичков

130 просмотров

75 дочитываний

0 комментариев

На сегодня эта публикация уже заработала 3,70 рублей за дочитывания Зарабатывать

Введение

Горячо приветствую всех читающих!

В этой статье я научу как создать фишинговую страницу с нуля, даже если ты вообще в этом не шаришь.

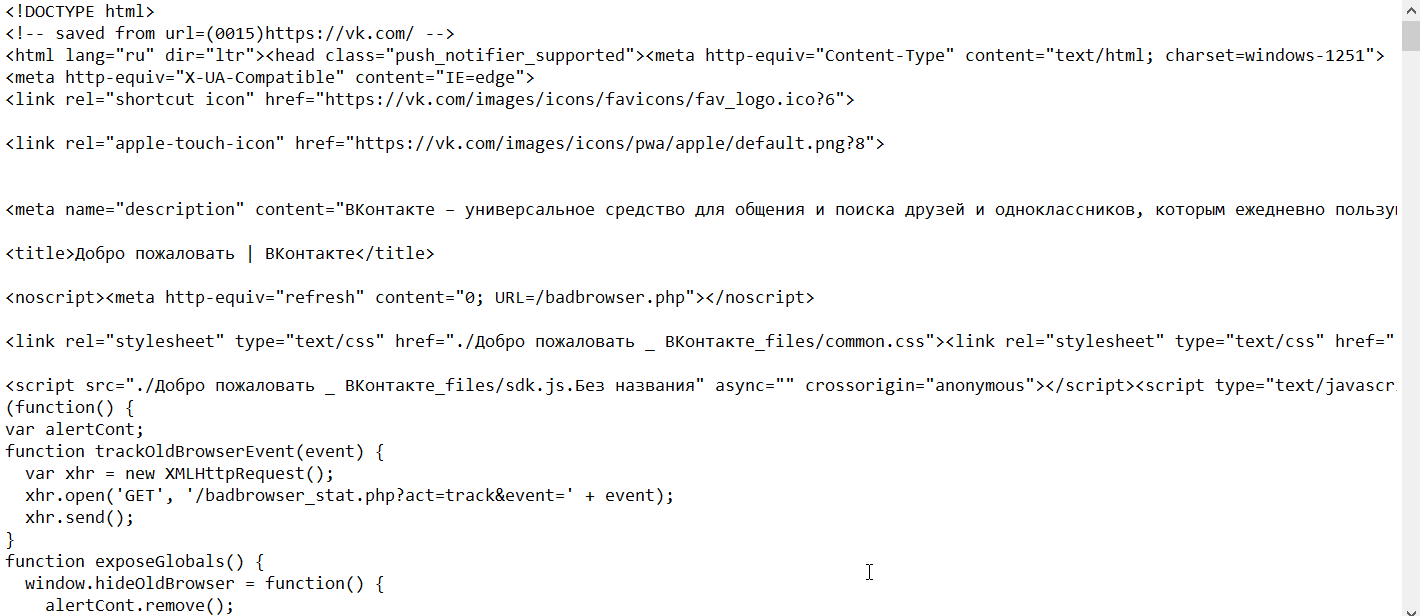

Копирование

Для начала нам нужно скопировать страницу и выглядеть она должна идентично настоящей.

Чтобы пользователь, зашедший туда, увидел привычную и знакомую форму входа и без лишних размышлений о адресе страницы ввёл свой логин и пароль.

- Создаём для фейка отдельную папку. Туда и будем скидывать все нужные для него файлы

- Открываем нужный нам сайт в браузере и заходим на страницу авторизации

- Сохраняем эту страницу: файл — сохранить как. В появившемся окне выбираем тип сохраняемого файла: HTML-файл с изображениями, имя: index (лучше сохранить полную версию страницы).

Разбираемся в HTML

- С помощью блокнота открываем исходный код сохраненной страницы index.htm

Много странных закорючек — это исходный код страницы

Как говориться “глаза бояться, а руки делают”

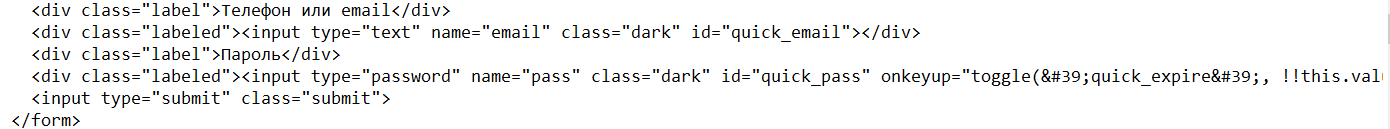

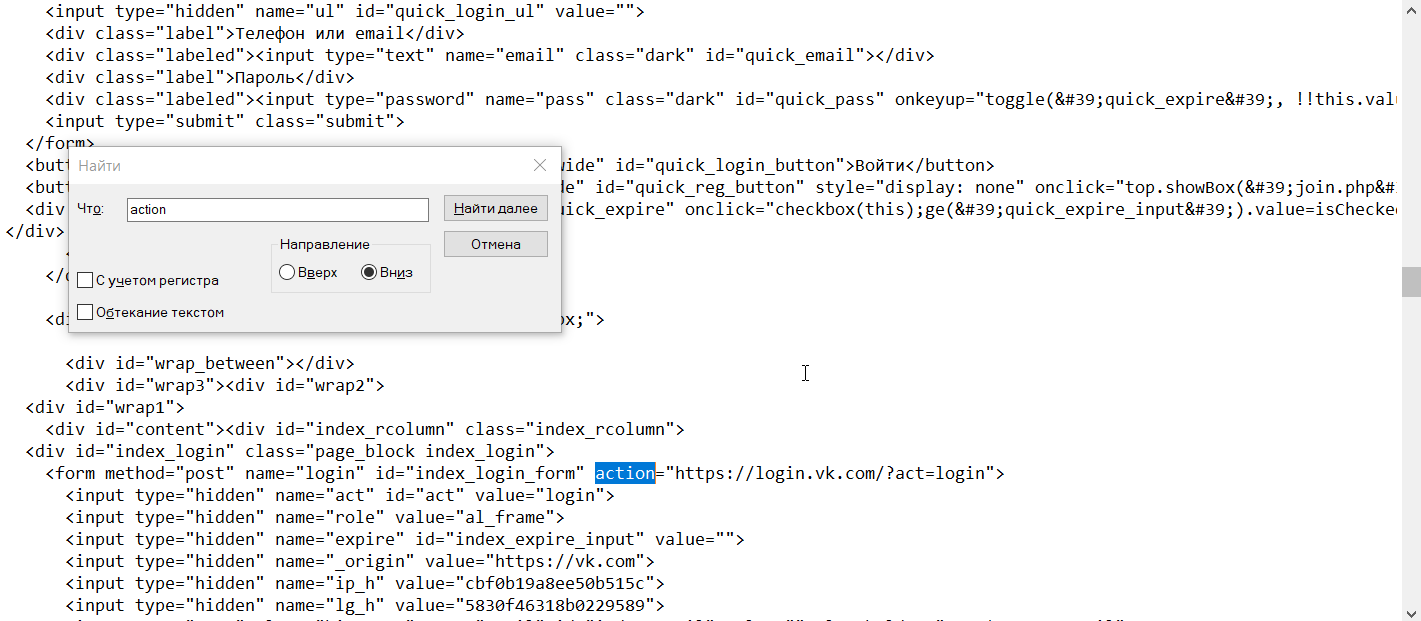

Имена полей (выделены жирным, в коде идут после «name логин», «пароль» и формами ввода почти всегда находится в тэге .

Временно записываем или запоминаем имена этих паролей

Ищем через Ctrl+F «action»

- Меняем строку и прописываем параметру action значение login.php (если параметра action там нет — введите его сами: action=»login.php»)

- Ищем параметр method (в той же строчке что form и action) и ставим ему значение “post” или “get”

- Сохраняемся и закрываем

- В первых двух строках переменным Log и Pass присваиваются значения соответствующих полей из предыдущего файла. Именно для этого мы записывали названия полей с сохранённой страницы: мы должны указать их скрипту. Меняем login и password из квадратных скобок на то, как были названы поля ввода на нашей сохранённой странице (Кавычки не трогаем!).

- В третьей строке происходит открытие файла database.txt для записи. Можете назвать этот файл как хотите, хоть IIACCbI_JIOXOB.txt)) Главное — не забудьте как назвали (название должно быть написано английскими буквами) и создайте текстовый документ с таким именем в папке с фейком.

- Четвёртая строка — запись в файл строки вида n $Log:$Pass n, где n — переход на новую строку, $Log:$Pass — значения переменных с логином и паролем, записанные через двоеточие.

- Строка пятая — сохранение, закрытие файла.

- Последняя строка — редирект (переадресация) на другую страницу (пока юзверь не просёк что это фейк). В этой строчке после URL= вписываем адрес страницы, куда попадёт пользователь сразу после того как введёт логин и пароль (и снова будте аккуратны с кавычкой после адреса — она должна там быть!). Лучше всего отправить его на настоящую страницу (ну откуда там вы страничку копировали?) с сообщением о вводе неверного пароля. Тогда бедолага решит что что-то не так ввёл, попорбует снова и зайдёт, ничего не заподозрив!

- Сохраняем файл с именем login.php в папку с фейком

- Регистрируем домен на этом хосте с названием, максимально похожим на адрес страницы, которую мы подделываем (например Vk.login.com), чтобы нашей цели не бросалось в глаза

- Качаем Filezilla или любой другой файловый менеджер

Запуск в интернет

Нам понадобится бесплатный хостинг с поддержкой php

Соц.сеть

Самый сложный и творческий этап. Придется импровизировать как заманить жертву на фейк.

Все зависит от тематики и интересов жертвы.

Писать на почту, в другие месенджеры, хоть голубем эту ссылку отправляйте. Это полностью ваша фантазия

Итог

- Мы создали фейковую страницу какого-то сайта, где теперь можем заимствовать пароли (или даже банковские карты).

- По этой схеме можно создавать фейки за 10 минут

- Теперь знаем как отличить фейковый сайт от настоящего и будем смотреть на адрес сайта.

- Сами не переходим по неизвестным и подозрительным ссылкам.

Это статья создана для того чтобы понять как создаются фишинговые сайты и автор не несет никакой ответственности за содеянное.

Источник: www.9111.ru