В этой статье мы рассмотрим актуальные методы взлома паролей, такие как: атака по словарю, взлом методом перебора (брутфорс) и взлом пароля с использованием радужных таблиц. Ну и как бонус, я покажу, как взломать пароль используя один из способов описанный в статье, с помощью мощного инструмента Hydra в Kali Linux.

Пароли защищены двумя способами: хешированием и шифрованием.

Шифрование — это преобразование простого текста в нечитаемую форму (зашифрованный текст). Расшифровать зашифрованный текст с помощью этой техники очень просто.

Хеширование использует уникальные случайные числа для шифрования обычного текста в нечитаемую форму. Злоумышленник может получить хэш пароля пользователя, но не всегда у него получится расшифровать его. Доступно множество методов «де-хеширования» пароля, но они не всегда эффективны.

Актуальные способы взлома паролей

Хакеры и пентестеры используют различные методы взлома пароля, такие как социальная инженерия, анализ сетей, клавиатурные шпионы, брутфорс и т. д. В этой статье рассмотрим атаки по словарю, перебор пароля, гибридные атаки и атаки с использованием радужной таблицы.

КАК РАБОТАЕТ ХЭШИРОВАНИЕ | ХЭШ-ФУНКЦИИ

Взлом паролей на основе словаря

Атака по словарю — это метод подбора пароля с использованием часто используемых слов. Например, если человек увлекается автомобилями и везде упоминает автомобили в своем аккаунте в социальной сети, то подобрать пароль этого человека не составит труда. Как правило, пользователи придумывает пароли опираясь на два правила:

- Хобби или близкие люди

- Легко запоминаемый пароль

В этой атаке хакеры используют специально подобранный список слов, содержащий повседневные слова, которые может использовать жертва. Такой список составляют на этапе сбора информации.

Брутфорс (перебор пароля / грубая сила)

Атака перебором подбирает все возможные популярные комбинации логин / пароль. Пользователи еще не разучились использовать простые распространенные пароли и поэтому этот способ считается довольно эффективным.

Длина и сложность пароля делает взлом более затруднительным. Например, перебор восьмизначного пароля займет намного больше времени, чем пятизначного.

Данный способа взлома паролей, часто используется для взлома сайтов.

Гибридная атака брутфорс

Гибридная атака представляет собой комбинацию брутфорс атаки и словаря на основе увлечений и имен близкий людей пользователя.

Например, пользователи часто добавляют набор цифр в конце своих учетных данных, таких как год окончания или год рождения (например, lena1992 или dima2013). Таким образом, хакеры используют атаку по словарю для генерации фраз, а затем проводят атаку методом перебора последних цифр.

Вместо того чтобы проверять каждый пароль, гибридная атака использует набор учетных данных и создает и пробует незначительные модификации фраз по всему списку, например изменение букв или цифр.

Атаки по радужному таблицам

Атаки с использованием радужных таблиц отличаются тем, что они взламывают не пароли, а хеш-функцию паролей. Радужная таблица — это предварительно вычисленная таблица, которая кэширует результат хеш-алгоритмов, обычно используемых для расшифровки хэшей учетных данных.

КАК ВЗЛОМАТЬ ВК

Эта атака также рассматривается как взлом пароля в автономном режиме. Поскольку хакеру не нужно взаимодействовать со страницей авторизации пользователя или системой. Как только хакер получает доступ к хешам паролей, переходит в автономный режим и проверяет хеши с помощью предварительно вычисленной хеш-таблицы.

Этот способ часто используется при взломе пароля WiFi-сетей и операционной системы.

Взлом пароля с помощью Hydra в Kali Linux

Для демонстрации взлома пароля я буду использовать инструмент Hydra, который по умолчанию предустановлен в Kali Linux. Для любителей Windows есть простой способ работы с Kali Linux — установить Kali Linux в Windows 10 под WSL.

Запустите Kali Linux —> Откройте терминал —> Запустите команду Nmap с IP-адресом жертвы (можно использовать виртуалку Metasploitable), чтобы проверить открытые порты.

Для атаки вы можете использовать свой собственный словарь или популярный словарь для перебора паролей «rockyou.txt», доступный в Kali Linux. Для демонстрации я использую файл «username.txt» для имен пользователей жертвы и файл «password.txt» для случайных паролей.

Запустите GUI Hydra —> Выберите IP-адрес жертвы (Single Target) —> Выберите целевой порт (в нашем случае это SSH 22) —> Установите флажок подробное описание и отображение попыток (Show Attemps).

Перейдите на вкладку Пароли (Passwords) —> Выберите текстовый файл с именами пользователей (Usernam List) и текстовый файл с паролями (Password List).

Перейдите на вкладку Настройка (Tuning) —> Измените количество задач на 4 и начните атаку.

Гидра взломала пароль:

Заключение

Атаки по словарю, грубая сила и атака по радужным таблицам — все это популярные способы взлома пароли.

Инструмент Hydra — один из самых популярных инструментов для взлома паролей. Он в арсенале каждого хакера и пентестера.

Источник: spy-soft.net

Как обезопасить себя от взлома: кража пароля хакерами

Взлом личных паролей пользователей является весьма распространенным явлением. Вы никогда не знаете, когда станете жертвой мошенников и хакеров, которые захотят добраться до ваших данных, взламывая пароли от социальных сетей, электронной почты, онлайн-банкинга и даже Wi-Fi. В большинстве случаев это обусловлено тем, что пользователи ПК и глобальной сети в частности не следуют элементарным правилам безопасности, когда создают, хранят и в последствии используют свои коды доступа к аккаунтам и личным кабинетам. Хотя халатное отношение к паролям не является единственной причиной, почему они взламываются и попадают в руки недобросовестных людей.

Данная статья посвящена теме кражи паролей и способам, как избежать таких неприятных действий. Мы рассмотрим методы, которые используются для кражи пользовательских шифров и причины, по которым они оказываются уязвимыми и весьма привлекательными для хакерских атак.

Какие методы используются для взлома паролей

На самом деле, не так уж и много существует способов и техник, чтобы взламывать коды защиты людей, устанавливаемых на личные аккаунты разных сайтов и социальных сетей. Многие их них вы могли слышать и знать в других аспектах, не подозревая, что таким способом происходит и кража ваших паролей. Ниже перечисленные способы взлома помогают злоумышленникам вскрывать конфиденциальную информацию пользователей, когда пароль скомпрометирован, причем они могут реализовываться комплексно – несколько методов одновременно. Рассмотрим самые распространенные среди них.

Фишинг

Фишинг-атака является самым известным и широко используемым методом для кражи частных паролей через почтовые сервисы и социальные сети. Большой процент пользователей сети Интернет оказывается жертвами таких атак, причем не подозревают, что в этот момент их информацию уже считывают и присваивают себе для злодеяний.

Суть фишинга такова, что вы заходите на сайт, который в точности соответствует тому, который вы часто посещаете, – почта Gmail, соцсеть ВКонтакте, сайт журнала Cosmopolitan и так далее, и далее вас просят ввести логин и пароль, якобы подтвердить свою учетную запись или в целях проверки безопасности. Какую цель преследует такая угроза как фишинг? Когда вы вносите свои данные, они тут же попадают в чужие руки хакера, которые манипулирует вашими действиями.

Происходит фишинговая атака следующим образом: вы получаете на почту письмо от службы поддержки, которая на самом деле является хакером и просто выдает себя за таковую, с просьбой войти в свой аккаунт по указанной ссылке. Вы переходите по ней, так как уже паникуете и переживаете, что там случилось с вашей страничкой, и совершенно не подозреваете, что это совершается атака на ваши данные. Ссылка для перехода будет на 99% похожа на оригинальную, вы даже разницы не заметите, все равно ваши мысли будут о другом. На этом сайте вы вводите свой логин и пароль, тем самым на блюдечке предоставляя его злоумышленнику – самый быстрый взлом почты. Или альтернатива такая – пока вы переходите по ссылке, на ваш компьютер попадает вредное ПО, которое и будет красть личные данные, в том числе пароли, с компьютера.

Если на ПК попали хакерские программы для взлома паролей, они могут изменять системные настройки, а пользователь, когда захочет войти в аккаунт соцсети или на почту, будет попадать на хакерскую ссылку-копию, тем самым раскрывая свои тайные шифры.

Чаще всего жертвами фишинговых атак становятся невнимательные пользователи, которые, не успев прочитать письмо на почте, паникуют и спешат посетить сайт и следовать рекомендациям, которые прислал злоумышленник.

Ни в коем случае не переходите по подозрительным ссылкам, тем более тем, которые приходят от неизвестных отправителей на почту. Придерживайтесь таких рекомендаций:

- если вам пришло письмо на почту, в котором сказано, чтобы вы вошли в свой аккаунт на каком-либо сайте, на который также присылается ссылка, будьте внимательны и вглядитесь в эту ссылку. Адрес может быть похожим, но не 100-процентно совпадающим с оригиналом. Например, вместо [email protected] может быть [email protected] Также посмотрите на отправителя письма на ваш адрес. Избегайте перехода по сомнительным и странным ссылкам. Если вы беспокоитесь за свой аккаунт, войти в него привычным образом – вручную введите сайт;

- не вводите свой пароль по первой попавшейся ссылке. Внимательно посмотрите, что написано в адресной строке – там должен быть прописан адрес сайта в оригинальном виде. Но если есть риск проникновения опасной программы на ваш ПК, этих действий будет недостаточно. Обращайте внимание на шифрование соединения – должен использоваться протокол https вместо http, а в правой части поисковой строки должен светиться символ замка. Если вы на него нажмете, вы сможете понять, что попадает на реальный, а не мошеннический веб-ресурс. Все современные сайты пользуются таким шифрованием с целью защиты от злоумышленников и обеспечения безопасности для пользователей и чтобы не был пароль скомпрометирован.

Важно понимать, что фишинговые атаки и система перебора паролей не сопровождается кропотливой работой одной хакера. То есть не нужно сидеть долгими часами и перебирать все возможные комбинации кода защиты, поскольку этим занимаются специальные программы, а хакер только получает отчет о процессе работы и ее результатах. Такие программы тайно внедряются в компьютерные устройства пользователей и там работают в скрытном режиме, потому все ваши пароли легко взламываются и крадутся.

Подбор паролей

Подборка кодов доступа относится к атакам грубой силы, или метод Brute Force. Это распространенная практика среди компьютерных злоумышленников. Еще недавно эти атаки представлялись как перебор всех возможных комбинаций определенного символьного набора, используемых для составления паролей заданного размера. Сейчас хакерам намного проще взламывать защитные шифры пользователей, используя программы для подбора пароля вк.

По данным проанализированных за последние несколько лет утекших паролей можно сказать, что большая часть из них является неуникальными. А что еще более примечательно, процент сайтов, которые посещают неопытные пользователи, очень маленький и придумать пароль отличающийся от других — не составил бы для них труда.

Как понимать такую ситуацию? Суть в том, что злоумышленникам не нужно перебирать миллионные варианты комбинаций, когда у него есть своя база на 10-15 миллионов паролей. Если подставлять варианты из нее, им удастся взломать до 50-ти процентов аккаунтов на каждом сайте.

Если атака идет целенаправленно на определенную учетную запись, тогда нужно задействовать и базу, и подбор пароля к почте одновременно. Кроме того, если хакер использует специальное ПО для этого, то процедура упрощается и ускоряется по времени. Например, 8-значный пароль можно взломать за несколько дней, а если паролем выступает дата, или дата+время, тогда код открывается за несколько минут.

Помните, что если вы пользуетесь одним паролем на нескольких сайтах, тогда взлом этого кода на одном из веб-ресурсов повлечет за собой взлом всех других привязанных к нему аккаунтов. Например, вредоносное ПО, добравшись до пароля почты, будет пробовать его подставлять под другие ресурсы, которые посещает пользователь, чтобы убедиться и выискать те, на которых установлен такой же пароль.

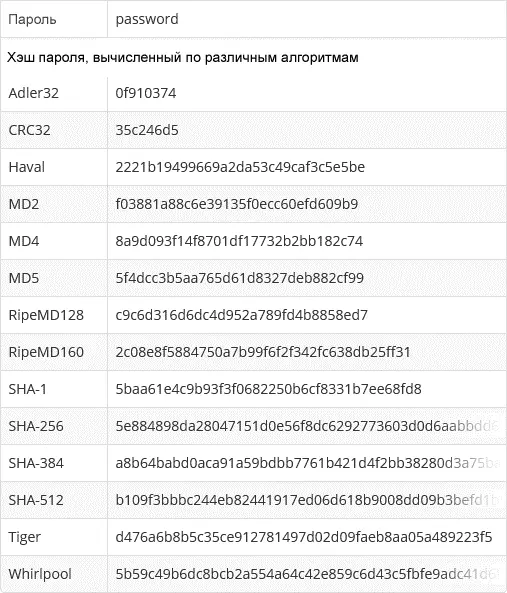

Взлом сайтов и получение хэшей паролей

Многие сайты не хранят пользовательские пароли в том виде, в котором владелец аккаунта вводит его для входа в кабинет. Но в информационной базе веб-ресурса будет храниться хэш – это результат применения необратимой функции к паролю. Когда вы в очередной раз попадаете на сайт, снова вычисляется хэш – если он совпадает с тем, который уже сохранен в базе, значит, вы действительно владелец аккаунта и можете получить доступ к нему.

Хэш хранится с целью обезопасить и защитить аккаунт пользователя от несанкционированного доступа посторонних лиц. Если хакер захочет взломать сайт и украсть с него пароли, он сможет увидеть только хэшированные данные по ним.

Но все-таки есть риск, что злоумышленник доберется до вашего пароля, и тут у него есть такие возможности, чтобы взломать базу данных сайта:

- чтобы вычислить хэш, нужен определенный алгоритм, и такие программы достаточно распространены, чтобы многие могли ими пользоваться;

- в многомиллионной базе с паролями у хакера есть доступ к хэшам паролей, которые вычислены по доступным алгоритмам;

- если сопоставить информацию из базы данных и хэши, можно быстро узнать, как подобрать пароль к учетной записи пользователя, который интересует хакера, или взломать пароль в контакте к его странице. С помощью средств перебора удобно узнавать короткие уникальные коды защиты.

Таким образом, нельзя быть уверенным в 100-процентной защите сайта ваших данных как пользователя, потому что хакеры все равно доберутся до той информации, которая им нужна.

Шпионские программы (SpyWare)

SpyWare – это категория шпионского программного обеспечения, которое устанавливается скрыто от пользователя на его персональный компьютер и выполняет различные вредоносные операции, чтобы собрать максимум информации и передавать ее хакерам.

К SpyWare относятся такие программы как кейлггеры (keylogger), то есть отслеживающие нажатие клавиш, и скрытые анализаторы трафика – они применяются с целью выманивать защитные шифры.

Социальная инженерия и вопросы для восстановления пароля

Социальная инженерия – это особый способ получить информацию, используя психологические особенности человека. В какой-то степени к ней относится и фишинг. В интернете есть множество примеров задействования как узнать чужой пароль вконтакте через социальную инженерию, которая направляется на конкретных людей или массово, чтобы выманивать у них информацию, ценную для злоумышленников.

Источник: freevpnplanet.com

Хеширование пароля на PHP

Хранить пароль в открытом виде — неправильно. Хакер-злоумышленник может получить доступ к вашей базе данных и украсть пароли.

Поэтому обычно логин хранится в открытом виде, а пароль хешируется специальной функцией md5 , которая параметром принимает пароль, а возвращает его , по которому нельзя восстановить этот самый пароль.

Давайте, например, найдем хеш какой-нибудь строки:

Сейчас нам необходимо переделать нашу регистрацию и нашу авторизацию. Для начала я бы советовал очистить таблицу с юзерами, так как там сейчас хранятся пароли в открытом виде, а должны хранится их хеши. Затем при тестировании регистрации таблица заполнится данными в новом формате.

Давайте теперь поправим нашу регистрацию так, чтобы при сохранении нового пользователя в базу добавлялся не пароль, а его хеш.

Описанная правка будет представлять собой что-то такое:

Внесем аналогичные правки в авторизацию:

Внесите изменения в регистрацию с учетом хеширования, зарегистрируйте пару новых пользователей, убедитесь, что в базу данных они добавились с хешированными паролями.

Внесите изменения в авторизацию с учетом хеширования, попробуйте авторизоваться под зарегистрированными ранее пользователями.

Добавляем соль в регистрацию

Итак, вы уже знаете, что хеширование через md5 — необратимый процесс и хакер, получивший доступ к хешу, не сможет получить по этому хешу пароль.

На самом деле это утверждение не совсем верное — в настоящее время злые хакеры составили библиотеки хешей популярных и не очень паролей и любой дурак может разгадать пароль, просто загуглив его хеш.

Речь идет о достаточно простых, популярных паролях.

Загуглите, например, хеш 827ccb0eea8a706c4c34a16891f84e7b и сразу в поиске гугла вы увидите, что это пароль ‘12345’ .

Хеши достаточно сложных паролей таким образом не разгадать (попробуйте).

Вы можете спросить, в чем тогда проблема — давайте все мы будем регистрироваться со сложными паролями. Есть, однако, проблема — большинство пользователей не задумываются о безопасности своих данных и могут вводить достаточно простые пароли.

Мы можем при регистрации заставлять придумывать более длинные пароли, ограничивая, к примеру, минимальное количество символов 6 -ю или 8 -ю, однако, все равно будут появляться пароли вида ‘123456’ или ‘12345678’ .

Можно, конечно, придумать более умный алгоритм проверки пароля на сложность, но есть другое решение.

Суть этого решения такая: пароли надо . Соль — это специальная случайная строка, которая будет добавляться к паролю при регистрации и хеш уже будет вычисляться не от простого пароля типа, а от строки соль+пароль, то есть от соленого пароля.

То есть при регистрации вы будете делать что-то типа такого:

При этом соль будет разная для каждого пользователя, ее нужно будет генерировать случайным образом в момент регистрации.

Вот готовая функция, которая сделает это:

return $salt; > ?>

С помощью этой функции можно переписать наш код вот так:

Еще раз повторю, что это были изменения при регистрации — в БД сохраняем не просто хеш пароля, а хеш соленого пароля.

Это еще не все: в таблице с юзерами кроме поля login и password нужно сделать еще и поле salt , в котором мы будем хранить соль каждого пользователя.

Реализуйте описанную выше регистрацию с соленым паролем.

Добавляем соль в авторизацию

Теперь нам необходимо поменять авторизацию. Здесь уже изменения будут более существенными.

Уже не получится проверить правильность пары логин-пароль сразу же, одним запросом. Почему: потому что, чтобы проверить пароль, надо получить его соленый хеш, а соль хранится в базе данных и уникальная для каждого логина.

Придется вначале получить запись только по логину, прочитать соль, посолить введенный пароль и сравнить с соленым паролем из базы и только, если они совпадают, — авторизовывать пользователя.

Учтите, что может такое быть, что логин вбит неправильно, в этом случае проверку пароля можно не осуществлять, а сразу вывести, что авторизация не возможна — данные не верны:

Давайте добавим проверку пароля:

else < // пароль не подошел, выведем сообщение >> else < // пользователя с таким логином нет, выведем сообщение >?>

В целях безопасности пользователю обычно не сообщают, что именно не подошло — логин или пароль, чтобы усложнить подбор пар логин-пароль хакерами. Просто выводят сообщение о том, что пара логин-пароль неверна или что-то в таком роде.

Реализуйте описанную выше авторизацию с соленым паролем. Попробуйте зарегистрируйтесь, авторизуйтесь, убедитесь, что все работает.

Используем функцию password_hash

На самом деле функция md5 и соление пароля с ее помощью считается устаревшим. Мы изучали ее, чтобы вы поняли дальнейший материал, а также потому, что вы можете столкнуться с этим, работая с чужими проектами.

Существует более совершенный способ получить соленый пароль. Для этого используется функция password_hash . Первым параметром она принимает строку, а вторым — алгоритм шифрования (о нем позднее), и возвращает хеш этой строки вместе с солью.

Попробуйте несколько раз запустите этот код:

Вы каждый раз будете получать разный результат и в этом результате первая часть строки будет являться солью, а вторая часть — соленым паролем.

Пусть у нас есть хеш, полученный из функции password_hash и какой-то пароль. Чтобы проверить, это хеш этого пароля или нет, следует использовать функцию password_verify — первым параметром она принимает пароль, а вторым — хеш, и возвращает true или false .

Давайте посмотрим на примере:

Что это дает нам на практике: мы можем не создавать в базе данных отдельное поле для хранения соли, не заморачиваться с генерированием этой соли — PHP все сделает за нас!

То есть получится, что в базе данных в поле password мы будем хранить соленый пароль вместе с его солью. При этом хешированный пароль будет иметь большую длину. Поэтому в базе данных нам нужно исправить размер поля с паролем и установить ее в 60 символов.

Теперь давайте поправим код регистрации. Вот то, что есть сейчас:

С помощью password_hash мы сократим это до:

Аналогичным образом подправится код авторизации:

else < // пароль не подошел, выведем сообщение >> else < // пользователя с таким логином нет, выведем сообщение >?>

Переделайте вашу авторизацию и регистрацию на новые изученные функции.

password_hash (при первом чтении можно пропустить). В нем мы указываем алгоритм шифрования. На самом деле, этот параметр зарезервирован создателями PHP на будущее.

В настоящее время алгоритмом по умолчанию будет алгоритм BCrypt (то есть аналог md5, но мощнее), который своим результатом возвращает строку соль+хеш размером 60 символов.

Это значит, что поле password в базе данных следует установить такого размера — 60 символов, иначе ничего не будет работать верно.

Алгоритм BCrypt можно указать явно во втором параметре функции password_hash , написав там PASSWORD_BCRYPT .

Если же оставить там PASSWORD_DEFAULT — то PHP возьмет алгоритм по умолчанию, то есть тот же BCrypt — но это в настоящее время. В будущем возможно BCrypt устареет также, как и md5 и будет заменен более мощным алгоритмом.

В таком случае изменения в вашем коде произойдут автоматически при переходе на новую версию PHP.

Источник: www.code.mu