Эксперты считают, что пользователи не защищают свою учётную запись должным образом. Чтобы избежать подобных инцидентов, надо установить более сложный способ авторизации.

Эксперты, специализирующиеся на предотвращении кибератак, из Group-IB выяснили, что хакеры могут получить доступ к переписке в «Телеграме» на устройствах iOS и Android у клиентов вне зависимости от оператора сотовой связи. Об этом сообщает издание «Ведомости».

Способ взлома — перехват СМС-сообщения с кодом для авторизации. Таким образом злоумышленники могут получить доступ к «Телеграму» и другим мессенджерам, соцсетям, электронной почте и приложениям мобильных банков.

В конце этого года несколько российских предпринимателей столкнулись со взломом своих аккаунтов в «Телеграме». Они обратились в Group-IB за помощью в расследовании инцидентов. Выяснилось, что атаки происходили по одному сценарию: пользователю приходило сообщение от сервисного канала «Телеграма» с кодом подтверждения, который пользователь не запрашивал. После этого на телефон жертвы приходило сообщение с кодом активации — и почти сразу в сервисный канал «Телеграма» приходило уведомление о том, что в аккаунт был произведён вход с нового устройства.

Group-IB отмечает, что техника жертв кибератаки не была заражена, учётные записи не были взломаны, а сим-карты не были подменены. Во всех случаях злоумышленники получали доступ к мессенджеру с помощью СМС-кодов, которые приходят при авторизации с нового устройства. Как именно перехватывались СМС, специалисты не установили.

Для предотвращения подобных ситуаций специалисты Group-IB рекомендуют установить двухфакторную аутентификацию — помимо кода добавить обязательный ввод пароля.

Источник: life.ru

Как я Telegram ломал

Как-то раз я взломал один из серверов telegram. Не то чтобы это было нечто интересное, да и сами уязвимости стандартные. Удивление скорее вызывает факт того, как телеграм относится к безопасности и почему на протяжении многих лет уязвимостями так никто и не воспользовался. Но, не ошибается тот, кто ничего не делает!

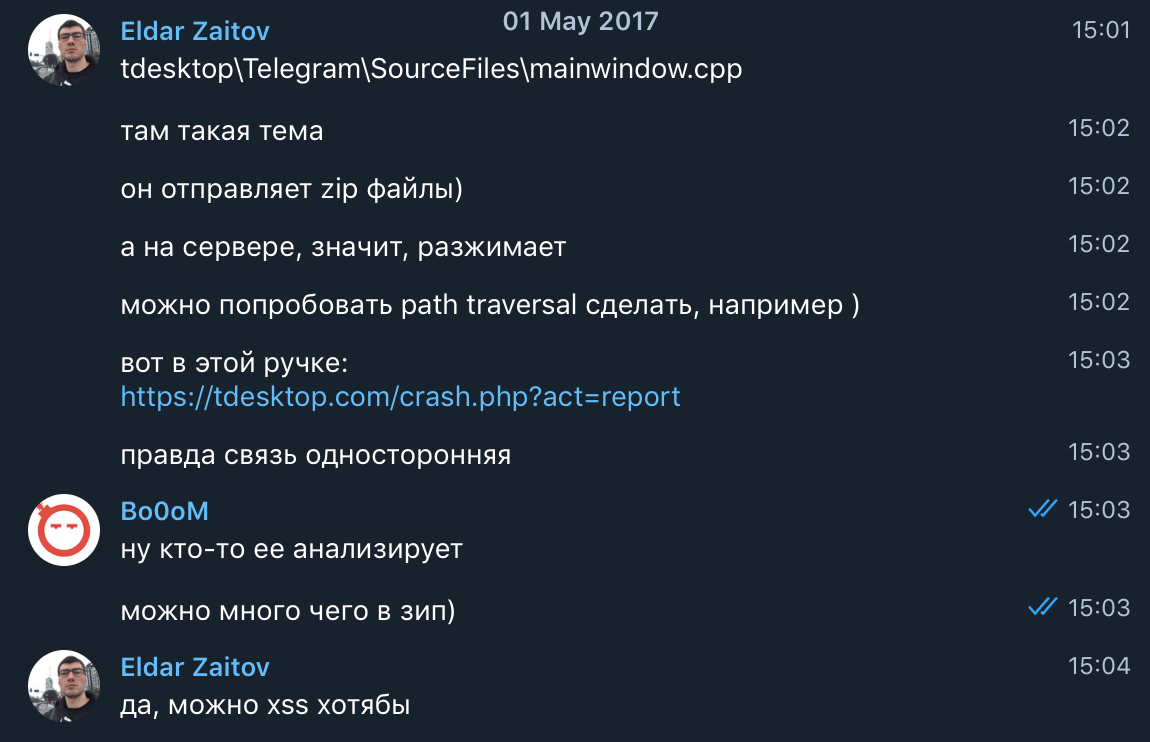

Вспомнил я о нём примерно через год, когда обсуждали в чате предстоящие исследования. На тот момент, в корне лежал файл error_log, в котором, как можно было догадаться, писались ошибки. Как минимум, там были полные пути к файлам, но помимо этого любимая ошибка «You have an error in your SQL syntax». Но все мы ленивые, а в bug bounty я вообще стараюсь не участвовать, поэтому все осталось как есть.

Прошёл еще год, меня пригласили выступить на конференции #PartyHack в Казани. А когда у тебя нет материала для выступления — ты смотришь в заметки. Что там у нас? Подозрительный хост в Telegram.

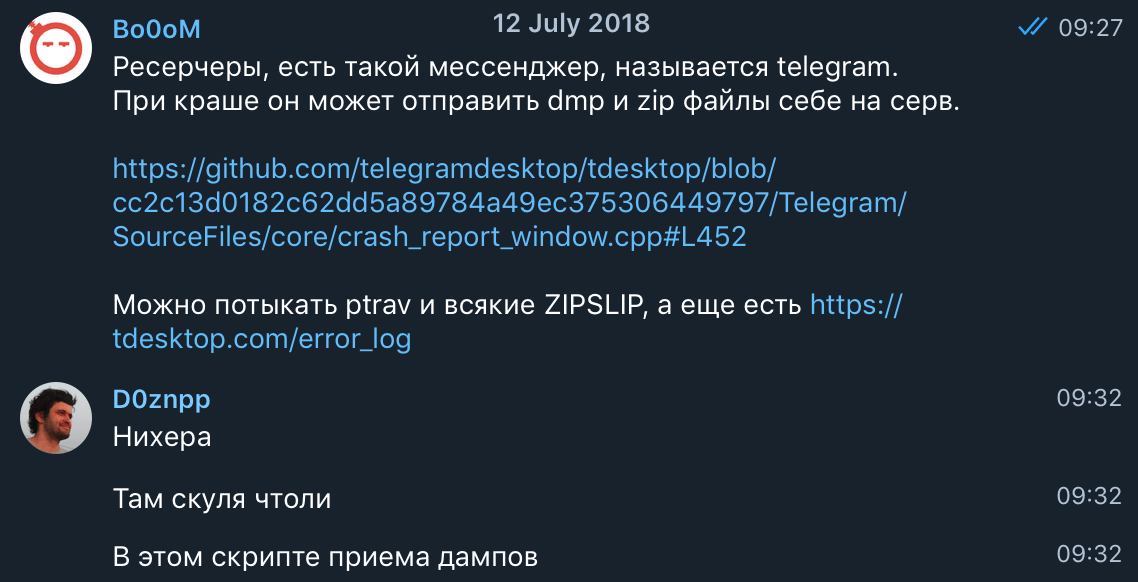

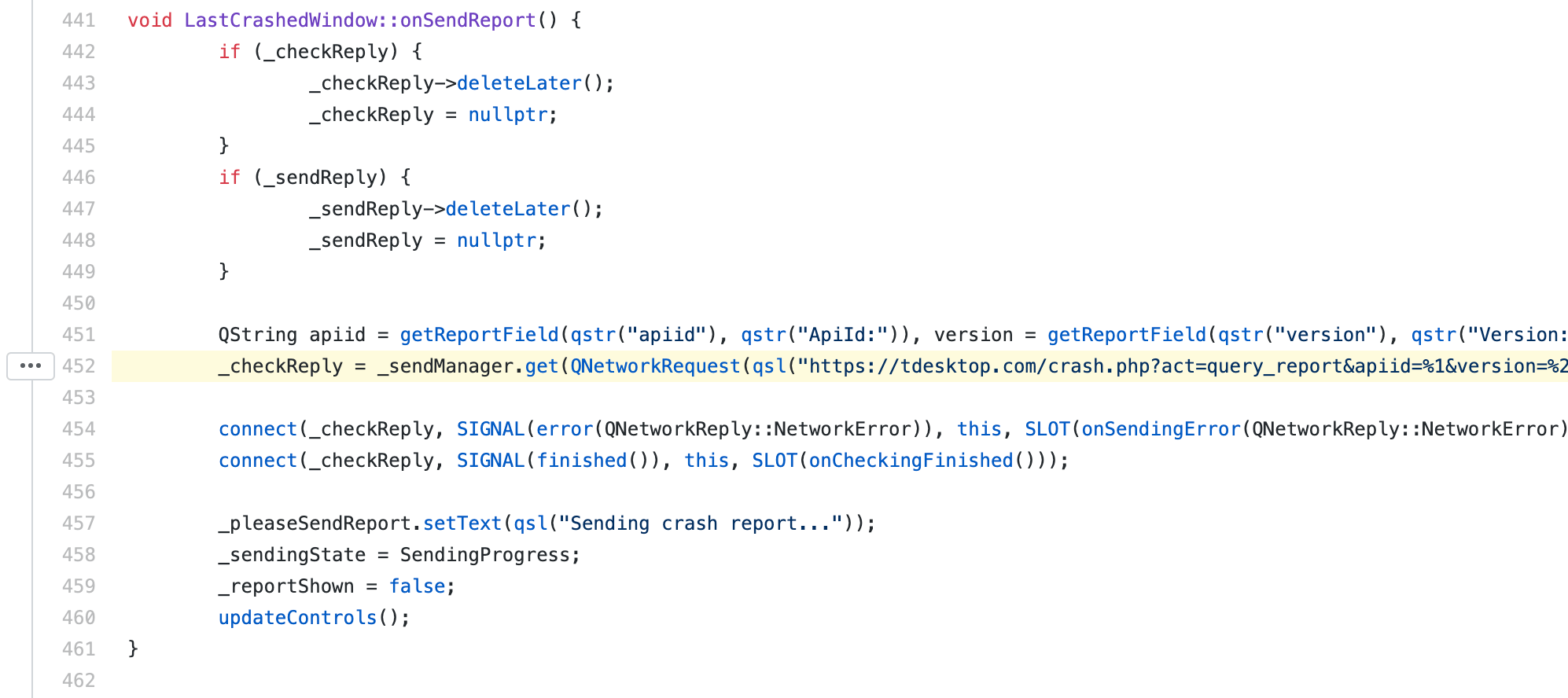

Так как на сервере использовался PHP, о чем свидетельствовал crash.php, я решил немного перебрать файлы с этим расширением, тогда я и наткнулся на info.php, где было содержимое функции phpinfo(). Первое, что я заметил — это использование веб-сервера Apache. Как же так? У всего телеграма nginx, а тут Apache! Да и кто использует apache в 2019?

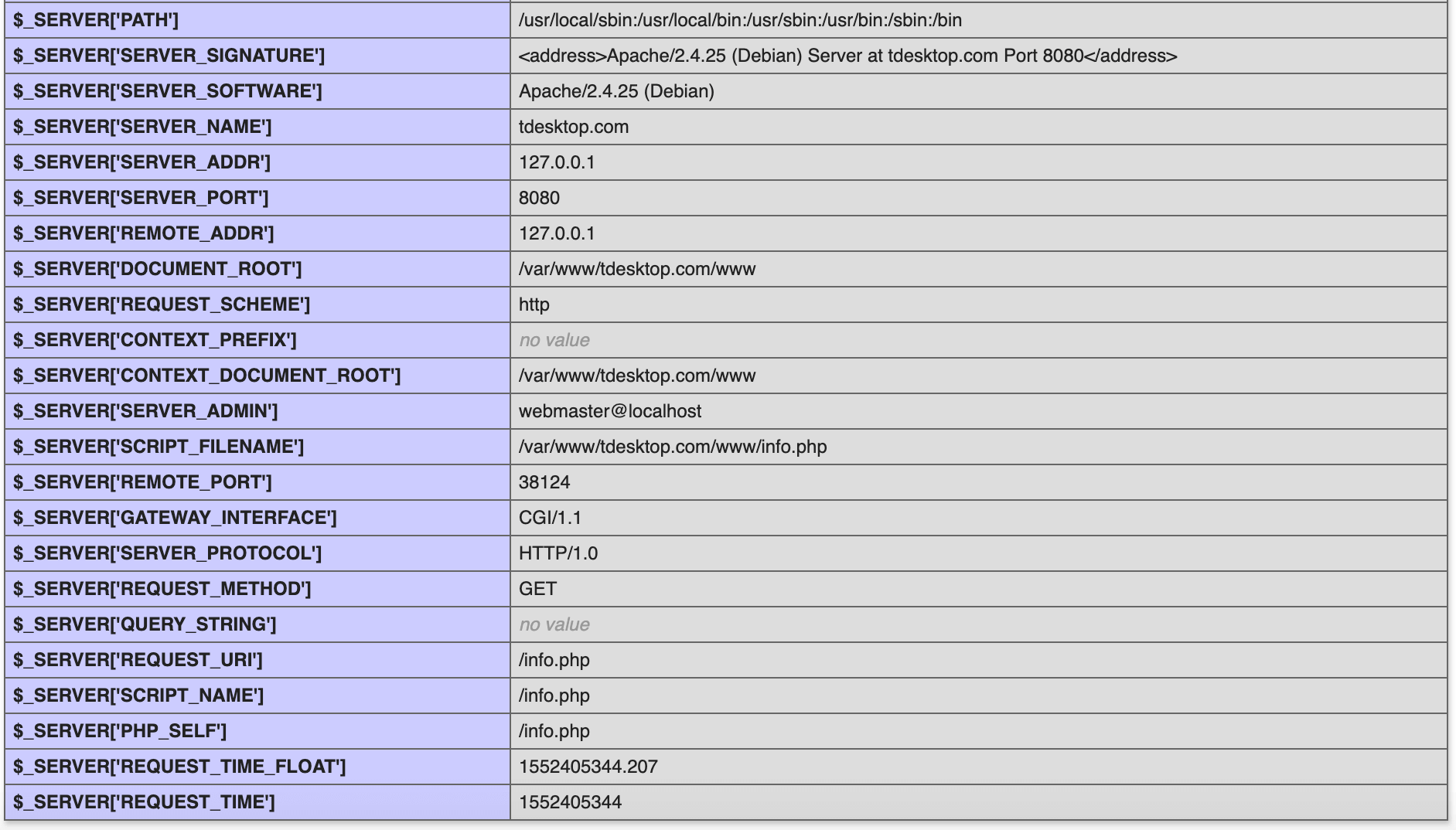

Что в первую очередь приходит в голову, когда слышишь Apache? Я сразу вспоминаю про mod_status, который собирается с ним по-умолчанию. Этот модуль генерирует страницу с текущим состоянием сервера, про системные ресурсы, запросы на сервер, скорость их обработки. Чаще всего путь к нему /server-status, редко просто /status. Чтобы понять, насколько это популярная ошибка администрирования, достаточно вспомнить, что она много лет висела на сайте apache.org

Я много лет собираю пути к потенциально опасным файлам и директориям в проекте fuzz.txt, поэтому server-status естественно был там.

Вообще в server-status примечательно то, что он показывает и IP адреса клиентов, которые отправляют запросы на сервер. Но в данном случае все запросы были с 127.0.0.1 на виртуальный домен preston-desktop.com. Nginx на фронтовой части просто проксировал все запросы на локальный apache, поэтому раскрытия пользовательской информации не было. Однако, стоило поставить server-status на мониторинг, вот небольшой скрипт сделанный на коленке, который кладет уникальные строки в базу данных sqlite. За небольшой промежуток времени было собрано множество уникальных ссылок, но в основном это запросы на обновления (с указанием версии), а загрузок крашей почти не было. Через некоторое время я увидел админа.

Несмотря на то, что мы имеем ограниченную длину строки, по логам видно, что администратор время от времени скачивает логи падений для дальнейшего анализа, причем там передаются забавные параметры __login, и __token. А POST-запросы на скриншоте мои.

Глянув исходники, можно заметить два интересных метода. Первый это query_report, который имеет дополнительные параметры apiid, version, dmp и platform. Он возвращает, нужны ли еще логи о падении приложения, или версия уже свежая и об ошибках известно. Механизм создан, чтобы не получать лишнее, а исправлять только актуальное.

Источник: bo0om.ru

Как взломать группу или канал в Телеграм

Многие пользователей считают Телеграм самым безопасным мессенджером. Но так ли это на самом деле?

Да, Телеграм применяет сложные алгоритмы шифрования, не использует пароли для входа в учетную запись *для активации аккаунта на новом устройстве применяются одноразовые коды* и, по заявлениям разработчиков, не хранит удаленные данные на своих серверах. Но существует уязвимость мобильной телефонии, а точнее протокола SS7, позволяющая получить доступ практически к любой учетной записи, вне зависимости от того, как пользователь защищает конфиденциальные данные.

Методы взлома Телеграм-каналов

Существует несколько способов взлома аккаунтов в Телеграм. Но не все из них демонстрируют высокую отказоустойчивость и помогают получить доступ к отслеживаемой информации.

Разработчики мессенджера смогли внедрить многие инновационные методы защиты персональных данных, что сделало доступ к учетным записям пользователей недоступным для большинства хакеров. К примеру, известные многим клавиатурные шпионы и фишинговые страницы, методы перехвата трафика при подключении к определенной точке доступа совершенно бесполезны при взломе аккаунтов в Телеграм.

Использование кейлоггеров и других программ для поиска паролей, а также фишинговых страниц, позволяющих получить связку логин+код доступа, бесполезно, ввиду отсутствия самих паролей в мессенджере. А перехваченный трафик невозможно расшифровать без специального ключа, который есть только у пользователя и в базе данных серверов Телеграм.

Единственный способ взломать группу или ее администратора в Телеграм — войти в аккаунт целевого пользователя со своего устройства. Но для этого нужно получить код верификации, который мессенджер отправляет на мобильный номер абонента. Самостоятельно сделать это практически нереально. Зато можно использовать программное обеспечение, способное удаленно получить все интересующие сведения.

Одной из таких программ является TgHacker — web-приложение, алгоритм работы которого основан на уязвимости сигнализационной системы №7 (протокола SS7). Ниже мы подробно расскажем об особенностях работы данного ПО.

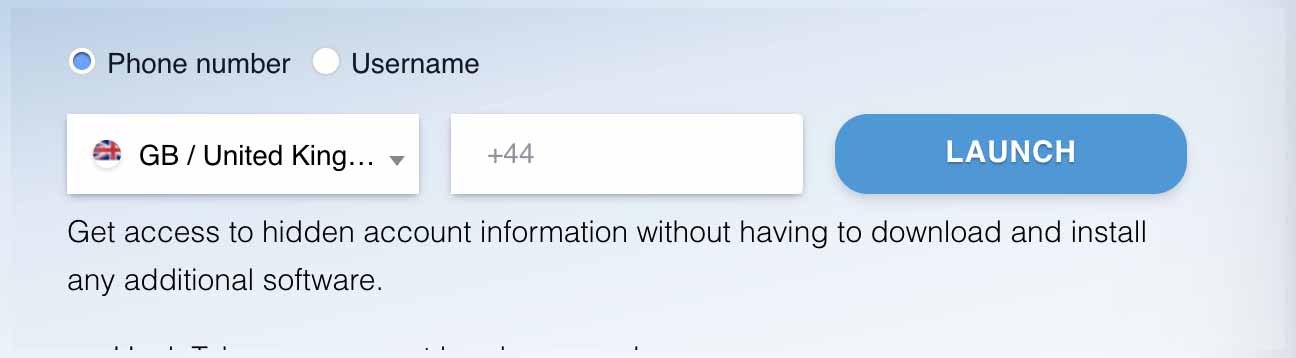

Как взломать администратора в Телеграм при помощи TgHacker

TgHacker — это эффективный инструмент для удаленного взлома мессенджера. Приложение не требует установки на ваше устройство или физического доступа к смартфону/планшету администратора интересующей вас группы в Телеграм. Оно запускается из любого современного браузера, а для начала работы просит ввести только номер телефона или логин пользователя мессенджера.

Кроме того, TgHacker — это одно из немногих приложений, способных беспрепятственно обходить двухфакторную аутентификацию. А ведь именно она является ключевым параметром, позволяющим разработчикам Телеграм заявлять о высокой безопасности мессенджера.

Как работает TgHacker

Стоит отметить, что уязвимость Телеграм — это не вина создателей мессенджера. Основная ответственность за недостаточную защиту персональных данных лежит на операторах сотовой связи, использующих для передачи сообщений и осуществления вызовов сетевой протокол SS7. Представленная сигнализационная система была разработана еще в 70-х годах прошлого века и за все время использования не претерпела серьезных изменений. А вот шпионские методы за прошедшие десятилетия заметно эволюционировали.

Этапы работы TgHacker:

- ПО подключается к мобильной сети целевого абонента (в данном случае к номеру администратора интересующего канала или группы в Телеграм).

- Анализирует трафик пользователя и ищет в нем SMS с кодом верификации для активации учетной записи.

- Вводит полученный набор символов на удаленном сервере и переносит целевую учетную запись в эмулятор приложения.

- SMS с кодом верификации автоматически удаляется из трафика целевого абонента, что не позволяет человеку узнать об активации его аккаунта на стороннем устройстве.

- Результатом работы TgHacker™ становиться архив пользовательской информации, включающий всю историю активности в мессенджере, а также данные для входа в целевой аккаунт.

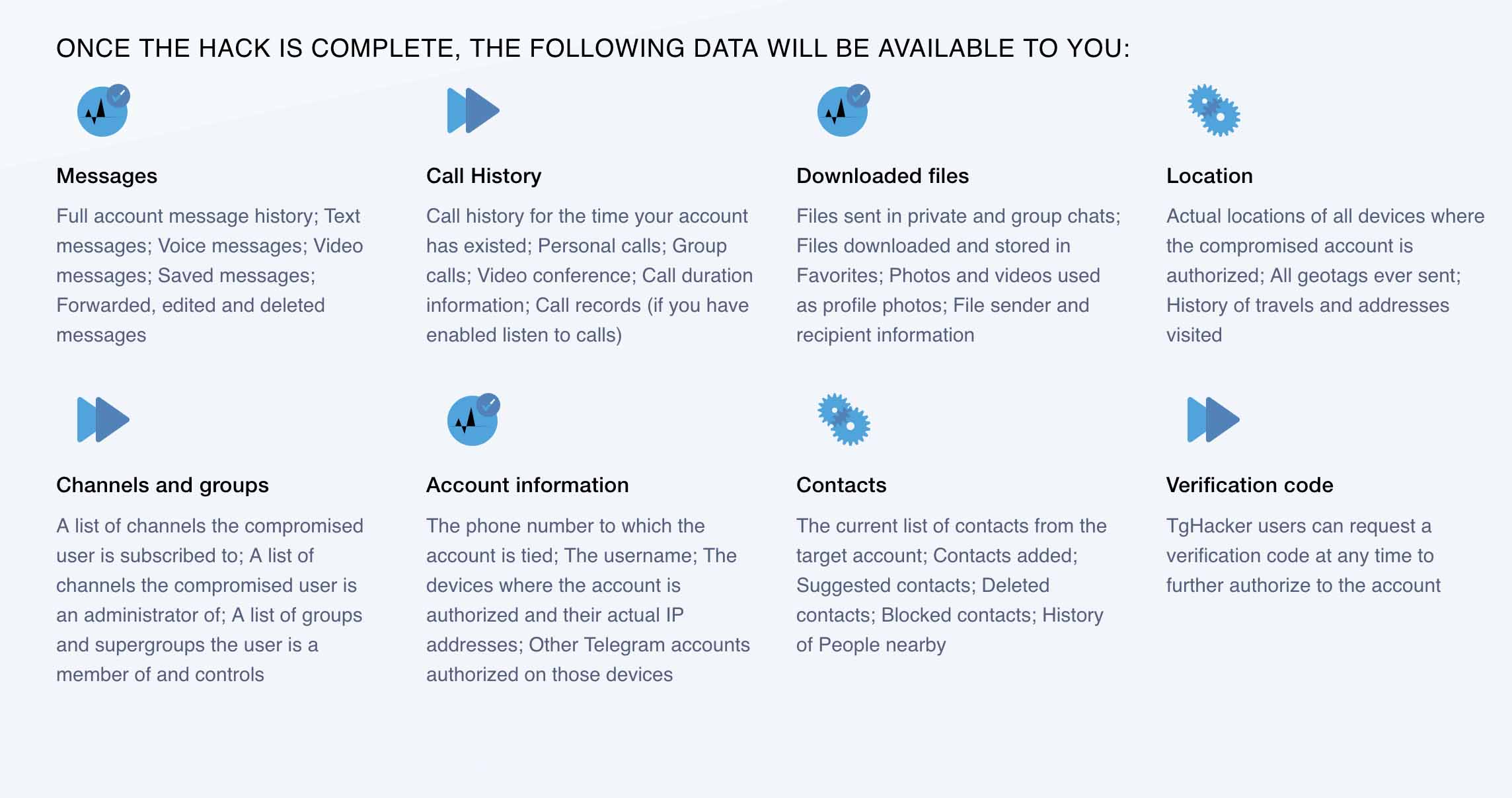

Кроме контента, размещенного в группах или на каналах, человек, инициировавший взлом, также получает:

- список личных контактов и подписчиков в группах и на каналах;

- текущие GPS координаты и сохраненные геолокации;

- полученные и отправленные сообщения, включая секретные чаты;

- фото, видео и аудиофайлы (полученные и переданные);

- журнал аудио и видеовызовов с указанием длительности.

Стороннее ПО для взлома Телеграм-канала

Рассказывая о программах, позволяющих взломать группу или канал в Телеграм, также стоит упомянуть о таких решения как Spyic, Cocospy, Auto Forward и других аналогичных приложениях. Возможно, они и выполняют поставленные цели, но все вышеуказанные программные продукты имеют один существенный недостаток, а именно, необходимость установки на устройство с целевым аккаунтом. То есть, прежде чем взломать группу в Телеграм, вам предстоит:

- Получить доступ к смартфону администратора канала.

- Незаметно установить на телефон целевого пользователя шпионскую программу.

- Активировать свою учетную запись в выбранном ПО (ввести логин и пароль от своего аккаунта на смартфоне жертвы).

Только после этого вы сможете удаленно мониторить активность администратора канала или группы в Телеграм. При этом владелец нужной учетной записи должен не заметить ваши манипуляции с его девайсом, а также проигнорировать появление нового ПО на смартфоне.

Исходя из всего вышесказанного, маловероятно, что при помощи Spyic, Cocospy или Auto Forward вам удастся взломать группу в Телеграм. Единственное, что позволит сделать подобный софт — это следить за маленькими детьми или пожилыми родственниками, и то, только в том случае, если они совершенно не разбираются в современных технологиях.

Вывод

Взломать практически любого администратора группы в Телеграм можно при помощи программного обеспечения, способного делать это удаленно. Про TgHacker™ — одно из наиболее эффективных приложений — мы рассказали выше. Чтобы подробнее узнать об особенностях работы представленного ПО, а также получить доступ к целевой учетной записи перейдите на официальный сайт программы и, следуя инструкциям, инициируйте взлом нужного аккаунта в Телеграм.

Зарегистрируйтесь сейчас получите дополнительную скидку

Источник: tghacker.xyz