У нас есть 24 ответов на вопрос Какой тип шифрования использует Телеграм? Скорее всего, этого будет достаточно, чтобы вы получили ответ на ваш вопрос.

Содержание

- Какое шифрование использует Телеграм?

- Как защищен телеграмм?

- Что безопаснее Телеграм или сигнал?

- Как расшифровать Телеграм?

- Как работает защита Телеграм?

- Почему телеграмм безопасен?

- Почему телеграмм не безопасен?

- Почему тг безопасен?

- Можно ли прослушивать телеграмм?

- Какой тип шифрования использует Телеграм? Ответы пользователей

- Какой тип шифрования использует Телеграм? Видео-ответы

Отвечает Маша Шимина

Поэтому, если вы дорожите конфиденциальностью своих данных, надо не забывать использовать чаты, в которых сквозное шифрование включено, — Telegram называет их «секретными» чатами. В «секретных» чатах и текст сообщений, и картинки, и видео, и все остальные файлы передаются с использованием сквозного шифрованиясквозного шифрованияСквозное шифрование — способ защищенного обмена данными, при котором кодирование и декодирование информации выполняется только на конечных устройствах. https://encyclopedia.kaspersky.ru › end-to-end-encryption

Шифрование Диффи-Хеллман. Шифрование в телеграмм

Какое шифрование использует Телеграм?

При этом в Telegram реализован собственный протокол шифрования – MTProto, позволяющий применять несколько алгоритмов шифрования (используются 256-битное симметричное шифрование AES, алгоритм RSA-2048, обмен ключами методом Диффи-Хеллмана).

Как защищен телеграмм?

Telegram хранит все данные, которые когда-либо отправлялись через приложение, в своем облаке в полностью открытом формате: тексты, общие мультимедийные данные, контакты — все это может быть доступно для заинтересованных лиц.

Что безопаснее Телеграм или сигнал?

Telegram заработал репутацию более безопасной альтернативы мессенджеров WhatsApp или Messenger, сопоставимой с отличающимся повышенной защитой данных месенджером Signal, только более известной.

Как расшифровать Телеграм?

Telegram (от др.-греч. τῆλε «далеко» + др.-греч. γράμμα «запись») — кроссплатформенная система мгновенного обмена сообщениями (мессенджер) с функциями VoIP, позволяющая обмениваться текстовыми, голосовыми и видеосообщениями, стикерами и фотографиями, файлами многих форматов.

Как работает защита Телеграм?

В мессенджере появилась защита от спойлеров. При отправлении надо зажать сообщение, выделить часть текста и применить форматирование «Скрытый». Такой текст не будет видно ни в сообщениях, ни в списке чатов и ни в оповещениях.

Почему телеграмм безопасен?

В «секретных» чатах и текст сообщений, и картинки, и видео, и все остальные файлы передаются с использованием сквозного шифрования. Ключ для расшифровки есть только у собеседников — поэтому Telegram не может получить доступ к этим данным. Более того, содержимое «секретных» чатов не хранится на серверах Telegram.

Как работает шифрование в Telegram

Почему телеграмм не безопасен?

1. По умолчанию чаты не зашифрованы. В отличие от Signal или WhatsApp, разговоры по умолчанию не шифруются сквозным шифрованием. Это означает, что любой, у кого есть доступ к серверам Telegram, может читать пользовательские чаты (сообщения, фотографии, аудиозаписи и т.

Почему тг безопасен?

В «секретных» чатах и текст сообщений, и картинки, и видео, и все остальные файлы передаются с использованием сквозного шифрования. Ключ для расшифровки есть только у собеседников — поэтому Telegram не может получить доступ к этим данным. Более того, содержимое «секретных» чатов не хранится на серверах Telegram.

Можно ли прослушивать телеграмм?

Автор материала Даррен Лукаидес поинтересовался у бывшего сотрудника, может ли мессенджер прослушиваться, на что Кампо ответил: «Технически — это возможно.

Какой тип шифрования использует Телеграм? Ответы пользователей

Отвечает Вячеслав Никешин

Ну а что можно сказать о протоколе MTProto 2.0 в Telegram? Вот описание той части, которая используется для сквозного шифрования, .

Отвечает Владислав Булгаков

В Telegram используется два вида шифрования: “клиент-сервер” для обычных облачных, в том числе групповых чатов, и “клиент-клиент” (сквозное, .

Отвечает Элджей Шакиров

В режиме Secret Chat Telegram исправно шифрует сообщения и файлы вложений при передаче; в этом режиме используется сквозное шифрование, .

Отвечает Светлана Гараева

Существуют два основных типа шифрования: симметричное и асимметричное. При симметричном шифровании используется один ключ как для шифрования .

Отвечает Алёна Миронова

Да сейчас практически все использует шифрование, а телега, напомню, хранит ключи шифрования от ОБЫЧНЫХ ЧАТОВ поделенные на 4 части на разных .

Отвечает Денис Чернявский

«Телеграмм» не использует оконечное шифрование всегда, поскольку такой тип кодирования не позволяет хранить информацию на сервере и открывать сообщения с .

Отвечает Боря Воронин

Функция сквозного шифрования не используется по умолчанию [7]. . 2015 году анонсировала схему атаки на Telegram типа «челове-посередине», .

Отвечает Даниил Медведев

Ключи шифрования (неизвестного типа) данных на жёстких дисках серверов . что для шифрования трафика используется Диффи-Хеллман (генерация .

Отвечает Саша Фогель

Этот тип шифрования предусматривает зашифровку сообщений на . Однако для шифрования обычных (не «секретных») чатов Telegram использует .

Какой тип шифрования использует Телеграм? Видео-ответы

MTProto: как работает шифрование в Телеграм

Любительский обзор на творение Николая Дурова. Является ли Телеграм самым криптостойким среди популярных .

Signal или Telegram? Какое шифрование лучше.

Signal или Telegram? Какое шифрование лучше. Пару дней назад Илон Маск в твиттере порекомендовал использовать .

Ключи шифрования. Может ли телеграм их передать ФСБ? Чуть-Чуть о Науке #Наука

Разбираемся в том, а может ли в теории телеграм передать ключи шифрования в ФСБ или нет. МЫ НА PATREON .

Шифрование Диффи-Хеллман. Шифрование в телеграмм

Vkotakte https://vk.com/idimann.

Главный миф о Telegram | Secret-чаты и безопасность

Действительно ли Telegram не безопасен и все сообщения читаются спецслужбами? Это самый главный миф о телеграме .

Источник: querybase.ru

Что такое сквозное шифрование и как защищаются популярные мессенджеры

Сейчас буквально в каждом обновлении софта разработчики говорят о безопасности, а известные мессенджеры до сих пор соревнуются в этом параметре. Во всех популярных приложениях для обмена сообщениями нас предупреждают, что данные находятся под чуткой защитой. Аргументируют это обычно уведомлением «Все сообщения в чате защищены сквозным шифрованием», после которого появляется ощущение, что все находится под контролем. Предлагаю перестать слепо доверять разработчикам и наконец выяснить, что такое сквозное шифрование и зачем это нужно простому пользователю.

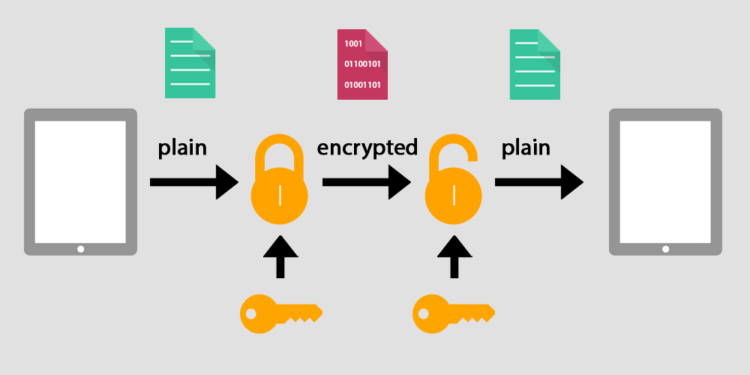

Как работает сквозное шифрование и зачем это нужно.

Технология сквозного шифрования (она же end-to-end) призвана защитить все ваши данные вроде звонков, сообщений, изображений и прочего от сторонних рук. Причем от всех, даже от самих владельцев. Когда вы отправляете сообщение, оно сразу же шифруется и теряет исходный вид. А расшифровать его можете только вы.

Кроме сквозного шифрование E2E существуют и другие способы обеспечения защиты. Например, когда Вы заходите на веб-сайт, то здесь тоже есть определенная защита. Чаще всего это HTTPS, который сейчас используется повсеместно. Таким образом, если вы приобретаете какие-либо товары или вводите данные своей карты на веб-сайт ни провайдер, ни оператор не смогут отследить ваши данные.

Схема сквозного шифрования end-to-end.

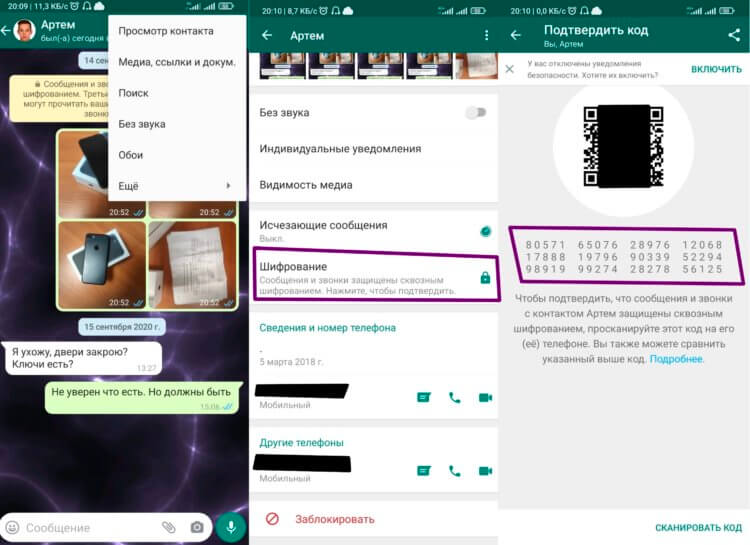

Какое шифрование использует WhatsApp

Думаю, что каждый обращал внимание на сообщения, которое всплывает в каждом чате WhatsApp: Сообщения и звонки защищены сквозным шифрованием. Третьи лица, включая WhatsApp, не могут прочитать или прослушать их».

WhatsApp очень удобен для простого пользователя, так как использует сквозное шифрование end-to-end по умолчанию. Больше вам не нужно ничего вводить, переходить в секретные чаты и прочее, — программа сделает это за вас.

Если же вы очень мнительны, то в приложении есть возможность проверить степень защиты. Для этого необходимо:

- Перейти в интересующий вас чат.

- Тапнуть на три точки, которые расположены в правом верхнем углу.

- Затем перейти во вкладку Просмотр контакта.

- Перейти во вкладку Шифрование.

- Сверить код, представленный в чате с кодом у собеседника.

Как проверить сквозное шифрование в WhatsApp.

Если у вас появилось желание обойти алгоритмы сквозного шифрования данных, то это практически невозможно. Технология очень глубоко вшита в систему. Я пробовал скачивать более ранние версии WhatsApp (до 2016 года здесь еще не появилась технология шифрования), но они отказываются даже запускаться.

Кстати, недавно произошло чудо: WhatsApp появился на ПК. Теперь даже не придется подключаться через смартфон. В своей статье мы уже рассказали, как им пользоваться.

Подписывайтесь на нас в Google Новости, там вы найдете много полезной информации из мира Android.

Безопасен ли Telegram

Телеграм считается самым прогрессивным мессенджером в сети. Он буквально напичкан разными функциями, начиная от таймера автоматического удаления сообщений, до групповых видеозвонков на 1000 человек. При этом он не использует режим сквозного шифрования по умолчанию.

Так ли безопасен Телеграм, как об этом говорят.

Паша Дуров аргументирует это тем, что первая и самая главная функция любого приложения — это его удобство. А сквозное шифрование не позволяет пользователям сохранять переписку при переходе на новое устройство, а значит, смысла в нем большого тоже нет.

Поэтому почти все переписки, включая общие чаты, хранятся на собственных серверах и у команды мессенджера есть полный доступ к вашим данным. Телеграм для шифрования используют собственную технологию MTProto, а его сервера хранятся по всему миру.

Но мессенджер от Павла Дурова предлагает и другие решения. Если вы все же нуждаетесь в шифровании, всегда можно создать секретный чат и не переживать за хранение вашей переписки. Чат использует технологию сквозного туннеля, и вот здесь никто не сможет получить доступ к данным даже в зашифрованном виде. Если вы, также как и я, часто пользуетесь Телеграм, то смело могу вам рекомендовать подборку каналов от Ивана Герасимова. Наш автор рассказал о лучших каналах, которые читает сам.

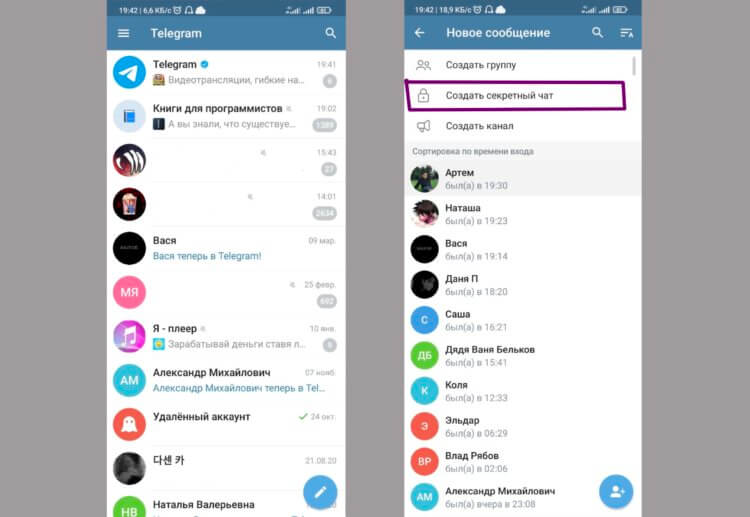

Как создать секретный Телеграм-чат

Если есть необходимость в конфиденциальной переписке, я всегда использую чат в Телеграм. Это просто, удобно и безопасно. Здесь еще большую роль играет психология. Когда ты сам предпринимаешь какие-либо действия для обеспечения безопасности данных, то воспринимаешь это потом как более надежный метод.

- Зайдите в приложение Телеграм и нажмите на значок в виде карандаша в правом нижнем углу.

- Выбираем пункт Создать секретный чат.

- Выбираем из списка пользователя, который вам нужен.

- Готово

Как создать секретный чат в Телеграме.

Если вы вдруг захотите включить автоматический таймер удаления, нажмите три точки в правом верхнем углу и тапните по кнопке «Установить таймер самоуничтожения», и задайте необходимый промежуток времени.

Кроме того, чат в Телеграм дарит еще несколько крутых фишек. Например, ваши сообщения невозможно переслать другим пользователям, сделать скриншот экрана или изменить отправленное сообщение.

Еще больше наших постов вы можете найти на нашем канале в Яндекс.Дзен. Рекомендую подписаться.

Теги

- Google Play

- Безопасность Android

- Приложения для Андроид

Источник: androidinsider.ru

Мобильный протокол: подробное описание

Рекомендуем вам сначала ознакомиться с техническим FAQ.

Прежде чем сообщение (или составное сообщение / сообщение из нескольких частей) будет передано по сети с использованием транспортного протокола,оно зашифровывается определённым образом, и вверху сообщения добавляется внешний заголовок, который представляет собой: 64-битный идентификатор ключа (который уникально идентифицирует ключ авторизации для сервера,а также для юзера) и 128-битный ключ сообщения.

Ключ юзера вместе с ключом сообщения определяет актуальный (текущий) 256-битный ключ и 256-битный вектор инициализации, который шифрует сообщение, используя AES-256 шифрование с расширением неопределённого искажения (infinite garble extension, IGE).

Обратите внимание, что часть сообщения, которая должна быть зашифрована, содержит переменные данные (сессию, ID сообщения, порядковый номер, соль сервера), которые явно оказывают влияние на ключ сообщения (и таким образом на ключ AES и iv). Ключ сообщения определяется 128 битами нижнего порядка от SHA1 тела сообщения (включая сессию, ID сообщения, и т. д.) Составные сообщения шифруются как одно сообщение.

Терминология

Ключ авторизации

2048-битный ключ, которым обмениваются девайс клиента и сервер, созданный непосредственно во время регистрации юзера на устройстве клиента, чтобы обмениваться ключами Диффи-Хеллмана, и никогда не передаваемый через сеть. Каждый ключ авторизации существует только для конкретного пользователя. Ничто не мешает юзеру иметь несколько ключей (которые согласовываются с «перманентными сессиями» на разных девайсах), некоторые из них могут быть заблокированы навсегда, если девайс утерян.

Ключ сервера

2048-битный ключ RSA, используемый для цифровой подписи своих собственных сообщений, в то время как происходит регистрация и генерируется ключ авторизации. Приложение имеет встроенный публичный ключ сервера, который можно использовать для проверки подписи, но нельзя использовать для подписи сообщений. Личный (приватный) ключ сервера хранится на сервере и изменяется очень редко.

Идентификатор ключа

64 бита нижнего порядка хеша SHA1 ключа авторизации используется, чтобы показать, какой именно ключ был использован для шифрования сообщения. Ключи должны уникально определяться 64-мя битами нижнего порядка их SHA1, и в случае коллизии/столкновения, ключ авторизации генерируется заново. Нулевой идентификатор ключа (zero key identifier) означает, что шифрование не было использовано, что разрешено для ограниченного набора типов сообщений, используемых во время регистрации для генерации ключа авторизации, основанного на обмене Диффи-Хеллмана.

Сессия

(Рандомное) 64-битное число, сгенерированное клиентом для того, чтобы различать отдельные (индивидуальные) сессии (например, между разными инстанциями приложения, созданными с помощью одного и того же ключа авторизации). Сессия вместе с идентификатором ключа согласовывается с инстанцией приложения. Сервер может поддерживать состояние сессии. Ни в коем случае сообщение, предназначенное для одной сессии, не может быть отправлено в другой сессии. Сервер может в одностороннем порядке забыть любые сессии клиента; клиенты должны быть способны справиться с этим.

Соль сервера (Server Salt)

(Рандомное) 64-битное число, периодически (например, каждые 24 часа) изменяемое (отдельно для каждой сессии) по запросу сервера. Все последующие сообщения должны содержать новый salt (хотя, сообщения со старым salt’ом принимаются на протяжении следующих 300 секунд). Предназначается для защиты против атак повторного воспроизведения, и для определённых уловок/трюков, связанных с регулировкой часов клиента к моменту в отдалённом будущем.

Идентификатор сообщения (msg_id)

Важно: чтобы противостоять атакам повторного воспроизведения, нижние 32 бита msg_id переданные клиентом, должны быть не пустые и должны представлять собой дробную часть от момента времени, в который было создано сообщение. Довольно быстро сервер начнёт игнорировать сообщения, в которых нижние 32 бита msg_id содержат слишком много нулей.

Сообщение, связанное с контентом

Сообщение, требующее точного подтверждения. Это включает все сообщения юзера и многие из сообщений сервера, фактически все, кроме контейнеров и подтверждений.

Порядковый номер сообщения (msg_seqno)

32-битное число, равное двойному числу «связанных с контентом» сообщений (которые требуют подтверждения, и в частности те, которые не являются контейнерами) созданных отправителем до этого сообщения и впоследствии увеличивающееся на один если текущее сообщение является сообщением, связанным с контентом. Контейнер всегда генерируется после того, как генерируется то, что он содержит; таким образом, его порядковый номер больше либо равен порядковым номерам сообщения, содержащимся в нём.

Ключ сообщения

128 бит нижнего порядка хеша SHA1 части сообщения, которая будет зашифрована (включая внутренний заголовок и исключая байты выравнивания данных).

Внутренний (криптографический) заголовок

Внешний (криптографический) заголовок

Payload (полезная нагрузка)

Внешний заголовок + зашифрованное сообщение или контейнер.

Определение ключа AES и вектора инициализации

2048-битный ключ авторизации ( auth_key ) и 128-битный ключ сообщения ( msg_key ) используются для вычисления 256-битного ключа AES ( aes_key ) и 256-битного вектора инициализации ( aes_iv ), которые в дальнейшем используются, чтобы зашифровать часть сообщения, которая должна быть зашифрована (то есть всё за исключением внешнего заголовка, который добавляется позднее) с AES-256 в режиме расширения неопределённого искажения (infinite garble extension, IGE).

Алгоритм для вычисления aes_key и aes_iv из auth_key and msg_key таков:

sha1_a = SHA1 (msg_key + substr (auth_key, x, 32)); sha1_b = SHA1 (substr (auth_key, 32+x, 16) + msg_key + substr (auth_key, 48+x, 16)); sha1_с = SHA1 (substr (auth_key, 64+x, 32) + msg_key); sha1_d = SHA1 (msg_key + substr (auth_key, 96+x, 32)); aes_key = substr (sha1_a, 0, 8) + substr (sha1_b, 8, 12) + substr (sha1_c, 4, 12); aes_iv = substr (sha1_a, 8, 12) + substr (sha1_b, 0, 8) + substr (sha1_c, 16, 4) + substr (sha1_d, 0, 8);

Где x = 0 для сообщений передаваемых от клиента к серверу и x = 8 для сообщений от сервера клиенту.

1024 бита нижнего порядка auth_key не включены в вычисление. Они могут (вместе с оставшимися битами или отдельно) использоваться на девайсе клиента для шифрования локальной копии данных, полученных от сервера. 512 бит нижнего порядка auth_key не хранятся на сервере; следовательно, если девайс клиента использует их, чтобы зашифровать локальные данные, и если юзер теряет ключ или пароль, расшифровка локальных данных невозможна (даже если могут быть получены данные с сервера).

Когда AES используется для шифровки блока данных длиной, не делимой по 16 байт, данные подбиваются рандомными байтами до минимальной длины, делимой по 16 байт, непосредственно перед тем как будут зашифрованы.

Важные тесты

Когда зашифрованное сообщение получено, должно быть проверено, что msg_key фактически равен 128 битам нижнего порядка хэша SHA1 от предварительно зашифрованной порции, и что msg_id имеет чётный результат для сообщений от клиента к серверу, и нечётный — для сообщений от сервера к клиенту.

Примечание переводчика: имеется в виду бит чётности. Вычисляется сложением по модулю 2, результат 0 считается чётным, результат 1 — нечётным.

Дополнительно, идентификаторы ( msg_id ) последних N сообщений, полученных от другой стороны, должны быть сохранены, и если сообщение приходит с msg_id меньшим или равным любому из сохранённых значений, сообщение будет проигнорировано. В противном случае, новый msg_id сообщения добавляется к комплекту, и, если число сохранённых значений msg_id больше чем N, самое старое (т. е. самое нижнее) забывается.

Дополнительно, значения msg_id , относящиеся ко времени более 30 секунд в будущем и более 300 секунд в прошлом, игнорируются. Это особенно важно для сервера. Для клиента это также будет полезным (для защиты от атаки повторного воспроизведения), но только если он его настройки времени точны (например, если его время было синхронизировано с временем сервера).

Определённые сервисные сообщения «от клиента к серверу», содержащие данные, отправленные клиентом серверу (например, msg_id последнего запроса клиента) могут, тем не менее, быть обработаны на/в клиенте даже если время «неправильное». Это особенно верно для сообщений, которые меняют сервер-salt и уведомлений о неправильных настройках времени у клиента. См. мобильный протокол: сервисные сообщения.

Сохранение ключа авторизации на клиенте

Юзерам, заботящимся о безопасности, может быть предложено защитить паролем ключ авторизации — примерно таким же способом как в ssh. Это достигается добавлением SHA1 ключа впереди ключа, после чего вся строка шифруется с использованием AES в режиме CBC и ключа, равного юзерскому (текстовому) паролю. Когда юзер вводит пароль, сохранённый защищённый пароль расшифровывается и проверяется сравнением с SHA1. С точки зрения юзера, это практически то же самое, что и использования пароля вебсайта или приложения.

Незашифрованные сообщения

Специальные только-текстовые сообщения могут быть использованы для создания ключа авторизации, также как для выполнения синхронизации времени. Они начинаются с auth_key_id = 0 (64 бита), что означает что здесь нет auth_key . За этим следует непосредственно тело сообщения в сериализованном формате без внутреннего и внешнего заголовка. Идентификатор сообщения (64 бита) и длина тела в байтах (32 байта) добавляются до тела сообщения.

Только очень ограниченное количество сообщений определённых типов могут быть переданы как только-текстовые.

Источник: tlgrm.ru