В очередной раз стараюсь рассказать о сложных компьютерных терминах простым языком.

Сегодня поговорим о хакерах: уверен, вы не раз слышали это слово и ассоциировали его с компьютерными гениями, решившими нарушить закон.

А что если я скажу, что изначально этот термин считался уважительным? Если вы всегда хотели поговорить на эту тему и восполнить пробел в знаниях, предлагаю узнать, кто это такие и чем они занимаются.

Хакеры — это.

Термин происходит от английского слова «to hack», что на русский переводится как «обтесывать, делать зарубы».

В современном понимании хакер — это человек, занимающийся разными видами компьютерного мошенничества: цифровым взломом, выводом из строя оборудования, кражей, подменой, удалением данных.

Чаще всего такими людьми движет не спортивный интерес, а возможность быстрого обогащения. Конфиденциальные данные, к которым компьютерный умелец получил доступ, можно выгодно продать заинтересованным в их получении лицам.

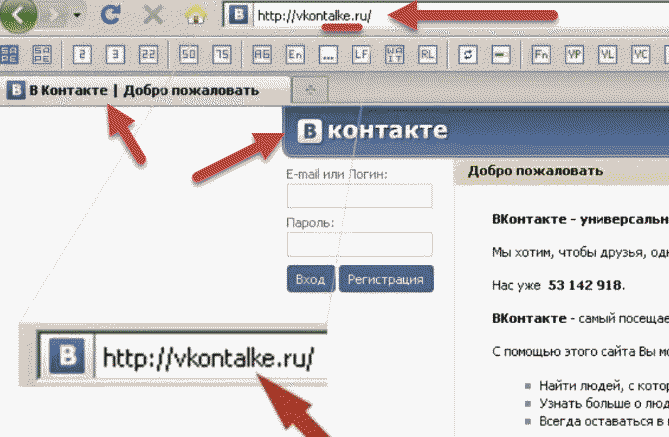

Взлом ВКонтакте: Как нас взламывают? Самый простой способ. Злоумышленники!

К примеру, взломав данные компании А, злодей может выгодно продать их конкуренту и тем самым поможет им вытеснить соперников из бизнеса.

Спросом пользуется и компромат. Хакеры не раз взламывали личные переписки и электронные почтовые ящики звезд шоу-бизнеса, получая доступ к фото и видео интимного характера.

В этом случае обычно действуют так: либо требуют выкуп у жертвы, либо продают информацию желтой прессе.

Всегда ли они были взломщиками

Термин «хакер» появился вместе с первыми компьютерами. В то время так называли гиков, которые могли улучшить работу операционной системы путем создания кода для части ядра.

Им под силу было то, чего не могли многие — например, сбросить пароль администраторской учетной записи. Они находили нестандартный подход к решению сложных задач, за что их уважали в кругах разработчиков.

Спустя время некоторые компьютерные гении стали использовать свои знания в целях быстрого обогащения. Поэтому сегодня под термином «хакер» подразумеваются взломщики, которые нарушают закон своими действиями.

Они стараются найти уязвимости в работе программ, чтобы использовать их для обхода защиты и получения конфиденциальных данных.

Виды хакеров

Как и большинство IT-специалистов, каждый хакер имеет узкую специализацию и не способен взламывать защиту программного обеспечения всеми возможными способами.

Вот несколько наиболее распространенных разновидностей взломщиков:

- Фишеры. Собирают пользовательские данные, в том числе вводимые данные банковских карт на формах фальшивых сайтов и в поддельных приложениях. Определить фишинговый сайт можно, обратив внимание на его URL. Например, вместо vkontakte.ru мошенники могут использовать схожее по написанию, но отличающееся на одну букву название —vkontahte.ru.

- Разработчики вирусов. Это самый известный вид хакеров. Они создают вредоносные программы, с помощью которых получают доступ к данным на «инфицированном» компьютере.

Некоторые вирусы выводят из строя аппаратную часть ПК (это что?), другие — помогают злоумышленникам получить интересующую их информацию, а с помощью третьих у владельцев зараженных устройств вымогаются деньги.

Чем опасны хакеры

По большому счету, хакеры — это умные мошенники, которые используют свои знания с целью обмана доверчивых людей.

Они взламывают:

- личные страницы пользователей в социальных сетях;

- компьютеры и смартфоны;

- аккаунты в платежных системах (это что?);

- аккаунты в онлайн-играх;

- электронную почту (это что?) и мессенджеры (это что такое?);

- облачные хранилища;

- и многое другое.

Кроме огромного ущерба физическим лицам и организациям, хакеры способны стать причиной настоящей катастрофы. Проникнув в систему энергоснабжения, можно оставить весь город без света.

Но если замахнуться на более серьезные вещи вроде получения доступа на управление атомной электростанции, то плачевных последствий не избежать.

Самое интересное в том, что хакеры за свои деяния хотят получать оплату в криптовалюте (это как?), так как такие транзакции (это что?) крайне сложно отследить.

Кто такие белые хакеры

Но не все так плохо, как может казаться. Например, один программист обнаружил уязвимость в системе защиты платежной системы PayPal и… сообщил об этом напрямую в компанию. Понимая, какой ущерб смог предотвратить бдительный айтишник, в PayPal решили поощрить его чеком на 70 000$.

Это пример белого хакера — специалиста, который занимается взломом для повышения безопасности систем защиты.

Если им удается найти уязвимости, они передают эти данные разработчикам и предлагают рекомендации по их устранению. Такие специалисты не занимаются кражей денег, а работают либо на добровольной основе, либо по найму.

А как стать хакером? Для этого нужно долго и упорно учиться, знать иностранные языки, обладать нестандартным мышлением. В университетах этому не учат, так что все тонкости «профессии» придется постигать самому.

В этой статье я постарался простыми словами объяснить, кто такой хакер и что он делает. Надеюсь, что после прочтения статьи у вас не останется вопросов. В любом случае вы можете спуститься в комментарии и вступить в дискуссию с другими читателями блога KtoNaNovenkogo.ru.

Не забудьте посмотреть

Источник: ktonanovenkogo.ru

Меня взломали: как понять, что за вами следит хакер

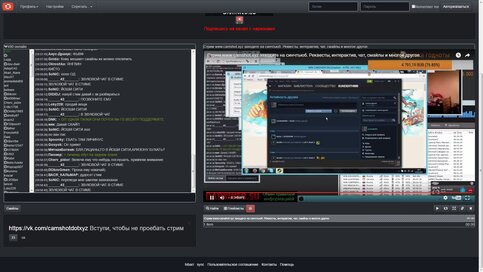

С конца апреля неизвестный хакер каждый день проводит онлайн-трансляции взломов. Он удаленно подключается к компьютерам жертв, следит за ними через веб-камеры их же устройств и в прямом эфире взламывает почтовые аккаунты, страницы соцсетей и прочую личную информацию, до которой получается дотянуться. Сетевое издание m24.ru разобралось, почему происходят подобные взломы и как можно защититься от злоумышленников.

В конце апреля на одном из популярных интернет-сообществ появился анонс необычных трансляций – неизвестный подключается к компьютерам ничего не подозревающих людей, следит за ними с помощью их же веб-камер и, в конце концов, захватывает управление. Хакер комментирует происходящее, раскрывает данные почтовых аккаунтов, адреса страниц в соцсетях и логин от аккаунта в Skype. Вслед за этим зрители, а это порядка 500–1000 человек, устраивают настоящую травлю жертвы: заваливают человека звонками, пишут в личные сообщения и на стене персональной страницы «ВКонтакте».

Кроме того, если у человека установлен кошелек Web-money или игровая программа Steam – хакер удаляет купленные игры, а также дает своим зрителям возможность распотрошить их: они переводят средства, забирают серийные ключи, игровые деньги или одежду. Злоумышленник нередко включает непристойные ролики на экранах своих жертв и включает громкую музыку, если у него есть такая возможность. В среднем атака на пользователя длится от 5 до 10 минут, потом либо жертва отключается, либо аудитория теряет интерес, и хакер ищет другой зараженный компьютер.

Стример устраивает травлю своих жертв в соцсетях совместно со зрителями

В своих трансляциях хакер рассказал, что зарабатывает на взломах, а стримы проводит ради развлечения. Однако он ведет сбор пожертвований и обещает за 15 тысяч рублей включить собственную веб-камеру.

Для удаленного подключения к компьютерам жертв стример использует программу подключения LuminosityLink, его жертвы не получают уведомления о том, что к ним кто-то пытается посоединиться – все происходит совершенно незаметно. При этом у большинства людей подвергшихся атаке, установлена утилита для скачивания torrent-файлов MediaGet.

Руководитель отдела тестирования на проникновение компании Positive Technologies Дмитрий Серебрянников рассказал m24.ru, как хакер подключается к компьютерам своих жертв.

«Программа LuminosityLink работает по схеме клиент-сервер. Злоумышленник поставил серверную часть себе на компьютер и распространил клиента по другим пользователям», – сказал он.

Один из тех, кто подвергся атаке хакера рассказал m24.ru, что на его компьютере не был установлен антивирус, также стояла программа MediaGet. Во время атаки стример и его зрители заспамили аккаунт жертвы в «ВКонтакте» и Skype. Однако пользователь достаточно быстро выключил компьютер.

«Для начала я, пользуясь телефоном, закрыл стену и сообщения «ВКонтакте», а дальше, потеряв полный контроль над компьютером, понял, что дело именно в «железе» и выключил компьютер. Далее отформатировал жесткие диски и переустановил операционную систему», – пояснил он.

Злоумышленники могут подключиться к устройству пользователя несколькими способами

Специалист по информационной безопасности департамента информационных технологий Олег Бойко рассказал m24.ru, что зачастую пользователи сами скачивают вредоносную программу на свое устройство.

«Злоумышленники могут подключиться к устройству несколькими способами. Например, пользователь сам скачивает и устанавливает программное обеспечение, выглядящее как легальное, но являющееся вредоносным, либо являющееся легальным, но обладающее дополнительными функционалом, которым может воспользоваться злоумышленник «, – отметил он.

Такое часто случается с пользователями, которые качают Baidu Antivirus – при установке он также ставит множество дополнительного ПО.

Несколько лет назад MediaGet уже участвовал вирусных в скандалах

«В конце 2011 – начале 2012 годов программа была замечена во вредоносной деятельности и официально была внесена в черный список антивирусов. Программу изучили и нашли интересное поведение: если сейчас пакет установки MediaGet проверить с помощью бесплатного анализа подозрительных файлов и ссылок, то результат покажет, что 10 из 55 антивирусных программ указывают на то, что это вредоносное ПО», – продолжил он. Речь идет о том, что MediaGet загружает дополнительное программное обеспечение, на загрузку которого пользователь не давал своего согласия.

Бойко объяснил, что создатели подобных программ зарабатывают на продаже возможности загрузки через свое ПО чужого программного обеспечения – начиная от безобидных тулбаров для браузеров и заканчивая вредоносными кейлоггерами.

Обезопасить от подобного может только внимательность пользователя – необходимо проверять каждый скачанный из интернета файл антивирусом, а также читать условия использования программы. «Дополнительную защиту обеспечивает сочетание инструментов – операционная система со всеми обновлениями, антивирус и межсетевой экран», – продолжил эксперт.

Сегодня не существует устройств без уязвимостей

Что касается мобильных устройств, они также могут быть уязвимы для хакеров. Для любого популярного устройства или ПО существуют уязвимости, будь это Windows, Linux, OS X, Android или iOS. Собеседник m24.ru уверен, что основным гарантом безопасности здесь является использование только официальных магазинов, например Google Play или AppStore.

«При установке необходимо контролировать разрешения, которые запрашивает программа – зачем, к примеру, программе учета выпитой воды доступ к микрофону? Не стоит ходить по ссылкам в письмах, которые пришли от подозрительных адресатов, внимательно серфить в интернете и читать мелкий текст. Не стоит нажимать на ссылки в SMS, которые пишут, что ваша карта заблокирована. Использовать незащищённые беспроводные сети – также небезопасно», – сказал Бойко.

Существуют подписки, работающие через технологию wap-click. Достаточно просто нажать кнопку «Смотреть фильм» на своем смартфоне или планшете и деньги автоматически спишутся со счета мобильного телефона.

Тоже касается и современных смарт-телевизоров, которые также подвергаются взлому. Они работают под управлением ОС на базе Linux или Android, поэтому уязвимости для ТВ нового поколения такие же как и у мобильных устройств. В случае с телевизорами стоит внимательно проверять USB-устройства на компьютере перед подключением.

«Самый простой способ понять, всё ли в порядке с вашим устройством или нет – поставить средство антивирусной защиты, даже функционала бесплатных версий вполне достаточно для проверки устройства», – заключил Олег Бойко.

Обезопасить от взлома может только внимательность пользователя

Эксперт Академии информационных систем Евгений Царев считает, что от взлома и вирусных атак рядовому пользователю достаточно соблюдать компьютерную гигиену на своих устройствах.

«Не стоит посещать подозрительные сайты, скачивать левое программное обеспечение и, обязательно, на устройстве должно присутствовать антивирусное решение», – сказал он.

Существует территориальная специфика угроз

Эксперт отметил, что бесплатное антивирусное ПО сегодня создается для того, чтобы продать платную версию продукта. Соответственно, платная версия – лучше. Он также сказал, что важна актуальность ПО именно для России.

«Существует территориальная специфика угроз, есть вирусы, которые распространяются только в России и странах СНГ. Если используется антивирус, например, китайский – он может такой вредоносный код вообще не увидеть, в то время как по России будет идти настоящая эпидемия. Нужно использовать те антивирусы, которые хорошо локализованы в нашей стране», – продолжил Царев.

Флагманы антивирусного ПО в России – это продукция компаний «Лаборатория Касперского», Dr. Web, ESET, AVAST Software, Avira GmbH и AVG Technologies.

«Самыми уязвимыми являются устройства, работающие под Windows – это самая распространенная система и под нее выгодно писать вредоносные программы. Устройства компании Apple – более нишевые, по числу установок на них приходится меньше 10 процентов от общего числа и под них коммерчески не выгодно создавать «вредоносы». Если говорить о мобильной платформе – это, конечно же, Android – ровно по той же самой причине», – продолжил собеседник m24.ru

Он отметил, что компьютерным взломом ради забавы занимаются только подростки, хакеры постарше понимают, что на взломах можно заработать большие деньги.

«Центробанк только за прошлый год потерял порядка миллиарда рублей, в этом году прогнозируют потери в 4 миллиарда. Но стоит помнить, что кроме случаев такого масштабного воровства, злоумышленники могут завладеть и персональными данными рядового пользователя», – предостерегает Царев.

Для того, чтобы не стать жертвой хулиганов или мошенников, не стоит переходить по сторонним ссылкам, например из спам-писем. Как правило, целевые атаки мошенников выявляют клиентов какого-либо банка и от его имени предлагают сменить пароль, перейдя по ссылке. Правда основная часть вредоносного контента находится на порно-сайтах.

Определить, что к устройству подключился кто-то еще достаточно просто. Основной признак – это сторонняя активность. «Если компьютер сам включается и выключается, открываются и закрываются окна, если начали тормозить приложения – все это сигналы того, что компьютер заражен. При выявлении подобной проблемы для большинства пользователей будет достаточно проверить свое антивирусное средство: оно должно быть установлено и обновлено до последней версии. Стоит провести сканирование и если оно ничего не покажет – вероятнее всего никакого заражения нет», – заключил Царев.

Взлом чужих устройств – уголовное преступление

Подключение к чужому компьютеру не законно и попадает под статью № 272 Уголовного кодекса РФ. Однако отсутствие правоприменительной практики в России сводит шансы поимки преступника до минимума. В случае, если речь идет об обыкновенном хулиганстве, полиция даже не станет возбуждать уголовное дело за отсутствием события преступления.

«Если же речь идет о воровстве – необходимо обращаться в полицию, но стоит помнить, что доказать факт преступления и вернуть средства – очень сложно. Если деньги были похищены с банковского счета, в первую очередь необходимо обращаться именно в свой банк. Согласно закону о национальной платежной системе у нас есть всего один рабочий день, чтобы уведомить банк о несанкционированном списании – в этом случае есть потенциальная возможность вернуть похищенные средства», – уверен эксперт.

Евгений Царев сказал m24.ru, что для того, чтобы защитить себя от своего же устройства, возможно, имеет смысл заклеить изолентой глазок камеры на ноутбуке, телевизоре или планшете – только механическое воздействие даст стопроцентную гарантию того, что злоумышленник не сможет следить за вами.

Источник: www.m24.ru

Кто такой Хакер простыми словами

Компьютеры и интернет прочно вошли в жизнь современного человека.

Кто-то разбирается в них лучше, кто-то хуже, но есть отдельная категория специалистов, которые действительно понимают компьютерные технологии — их называют хакерами.

Значение термина заметно изменилось с момента появления в 60-х к сегодняшнему дню, однако суть сохранилась.

Современный хакер – кто это?

В широком смысле Hacker – это программист, который глубоко увлечен програмируемыми системами, умеет быстро редактировать их, писать собственные алгоритмы.

Поначалу хакерами называли главным образом компьютерщиков, что сходу исправляли ошибки в кодах, чтобы помочь автору. Однако среди них были и те, кто вносил исправления, чтобы навредить и получить выгоду.

Именно последние истории предавались огласке, в результате чего за хакерами закрепился образ компьютерных злоумышленников.

Сейчас, когда кто-то говорит о хакерах, он, как правило, подразумевает искусных программистов, которые взламывают компьютерные системы, воруют информацию или деньги, создают и распространяют вирусы.

Зачем хакеры воруют информацию

Кража данных является преступлением, однако многих это не останавливает. Нередко ею начинают заниматься из любопытства, чтобы проверить свои навыки, однако в итоге все сводится к заработку.

Украденные данные продают заинтересованным лицам за хорошие деньги. Кто-то сначала ворует информацию, а затем находит покупателя, кто-то получает заказ и выполняет его.

Так, крупные компании могут быть заинтересованы в том, чтобы узнать конфиденциальные сведения о конкуретнах. Промышленный шпионаж высоко оплачивается. Воровать могут и информацию из почтового ящика или переписок в соцсетях.

Данные оттуда можно использовать, к примеру, в суде, когда решается дело о нарушении брачного контракта или ведется раздел имущества.

Есть те, кто крадет откровенные фото знаменитостей, чтобы продать таблоидам или потребовать выкуп с того, кто изображен на фотографии.

Кроме того, хакеры могут работать на правительство.

Например, по данным компаний «Лаборатория Касперского» (Россия) и F-Secure (Финляндия), группировка хакеров, известная как The Dukes и предположительно атаковавшая системы Центральной Азии, США и НАТО, может сотрудничать с правительством РФ.

Виды взломщиков

Компьютерных взломщиков разделяют на две основные группы:

К White hat (прямой перевод с английского – «Белая шляпа») относят тех, кто не нарушает своей деятельностью закон. Это специалисты по IT-безопасности, исследователи информационных систем, чаще всего они работают в больших IT-компаниях.

Black hat , или «Черные шляпы» – это киберпреступники, они воруют данные, нарушая закон.

Существует и своего рода промежуточная группа – Grey hat , они же «Серые шляпы». Для таких хакеров характерно либо незначительное нарушения закона, либо нарушение внутренних правил сайта или организации.

Также выделяют взломщиков, которых называют скрипт-кидди (в русскоязычном сообществе они еще известны как хацкеры).

Это термин для тех, кто, занимаясь взломом, использует чужие наработки, в то время как сам не разбирается в программировании глубоко и не понимает принципов работы инструментов, которые использует.

Отдельно стоит отметить хакеров, что состоят на военной службе.

В 2013 году в США для них даже учредили боевую награду – «За отличие в боевых операциях». За особые заслуги она вручается солдатам, что действуют в киберпространстве, а также тем, кто управляет беспилотными аппаратами.

Опасны ли они для общества

Полезен хакер для общества или опасен, зависит от конкретного человека. Деятельность большинства из них никак не отражается на обществе в целом.

Многие хакеры занимаются тем, что укрепляют системы безопасности, и это в некотором роде можно назвать полезной для общества деятельностью.

Другие способны использовать свои навыки для того, чтобы распространить компьютерный вирус или же информацию, которая вызовет общественный резонанс, массовую обеспокоенность.

Теоретически существует и вероятность того, что взломщик перехватит управление электростанцией и обесточит город, тем самым устроив хаос. Однако, в действительности сделать это было бы крайне сложно и дорого.

Как стать хакером

Полезно будет образование в сфере IT, но можно обучиться и полностью самостоятельно. В любом случае именно на хакеров в вузах не учат.

Потребует глубокий интерес к программированию. Чтобы стать профессионалом, необходимо изучить различные языки программирования, досконально разобраться в принципах работы компьютерных систем, придется их понимать на высшем уровне.

Важно уметь креативно и нестандартно мыслить, быстро реагировать на ситуацию и придумывать решения возникающих проблем.

Таким образом, в современно мире хакер – в первую очередь взломщик.

Однако, помимо киберпреступников есть и специалисты, что используют свои неординарные знания для того, чтобы повысить информационную безопасность компаний, с которыми сотрудничают.

Источник: seoslim.ru