Тренд этой весны — использование сервисов видеоконференций. Они напомнили нам, что в Сети ваши данные могут утечь в открытый доступ. Мессенджеры взломать сложнее. Они защищены сквозным шифрованием. Но есть другие способы. Мы собрали признаки того, что вам стоит задуматься о приватности. Иначе злоумышленники получат доступ к переписке или файлам на смартфоне.

Вы разговариваете по видеосвязи

Видеосервисы — тренд среди мессенджеров в 2020 году на фоне пандемии коронавируса. Учебные занятия, рабочие совещания, встречи с друзьями — всё это происходит по видеосвязи.

И у видеосвязи есть проблемы: она либо работает с низким качеством, либо становится уязвимой для взлома. Свежий пример — утечка данных в Zoom. Из-за уязвимости в системе утилиты в открытый доступ попали тысячи видеозвонков пользователей Zoom. На YouTube, Vimeo и других сайтах были размещены школьные занятия, сеансы у психотерапевтов, совещания и другие видеовстречи.

Видеозвонки в Zoom не защищены сквозным шифрованием, когда доступ к беседе имеют только участники. Шифруются только диалоги на сайте, в технических документах и интерфейсе приложений, но не видеосвязь.

Регистрация аккаунтов Телеграм через TDATA | Где купить аккаунты Telegram и Прокси к ним?

На пальцах: сквозное шифрование (end-to-end, E2E) — это когда система превращает текст или файлы в набор символов, а расшифровать их могут только собеседники (система сделает это автоматически). Сервис при этом может иметь доступ к этим данным, его также могут получить злоумышленники. Но, если ключа нет, значит, и возможности разобраться в них не будет.

Решение: пользуйтесь мессенджерами, в которых видеосвязь защищена сквозным шифрованием. Приложения, где его официально нет или разработчик не указывает, игнорируйте. Заявлено сквозное шифрование видео у WhatsApp и FaceTime.

Zoom или Discord? Выбираем сервис видеоконференций, чтобы разговор не слили в Сеть

Вам прислали сообщение со странным файлом

Ещё один способ для вредоносного софта пробраться в ваш телефон и получить доступ к данным и приложениям, в частности мобильным банкам. Смартфон основателя Amazon Джеффа Безоса был взломан с помощью сообщения в мессенджере WhatsApp от принца Саудовской Аравии Мухаммеда ибн Салмана. По словам издания The Guardian, принц отправил ему вредоносный файл, который позволил злоумышленникам проникнуть в смартфон и получить доступ к данным.

Получить вирус и лишиться данных через мессенджер ещё проще. Таким приложениям по умолчанию предоставляется доступ к хранилищу, а файлы загружаются автоматически. Так на ваш телефон проберётся вирус, который будет копировать данные или записывать происходящее на экране.

Решение: придерживайтесь двух правил — не скачивайте документы от неизвестных адресатов и ограничьте автоматическую загрузку файлов.

Вот как это делается на WhatsApp для Android: пройдите в «Настройки» —> «Данные и хранилище» —> «Автозагрузка медиа». Мессенджер может самостоятельно загружать четыре вида файлов: фото, видео, аудио и документы. Чтобы обезопасить себя от взлома, отключите автоматическую загрузку последних.

В ваш аккаунт входили с неизвестных устройств

В соцсетях, мессенджерах и ряде других сервисов есть две важные функции: просмотр, с каких устройств был произведён вход в учётную запись, и возможность выхода из аккаунта со всех устройств.

Бывает, сайты показывают, на каких конкретно устройствах наблюдается активность. Например, «ВКонтакте» отображает, с каких аппаратов вы авторизованы. Если вы видите в списке не принадлежащее вам устройство, значит, в ваш аккаунт вошёл посторонний.

Решение: выйдите со всех устройств. Вы останетесь авторизованы только на одном своём, на котором выполняете операцию, для входа с остальных нужно будет снова авторизоваться.

- Как это сделать во «ВКонтакте»: зайдите в «Настройки» —> «Безопасность» —> «История активности». Вам будут показаны устройства, их местоположение и IP-адреса. Это позволяет точно идентифицировать взлом учётной записи.

- Как это сделать в «Фейсбуке»: пройдите по «Настройки» —> «Безопасность и вход». Вы увидите список устройств, с которых заходили в соцсеть. Нажмите «Дополнительно» (три вертикально стоящие точки) и выберите «Выход». Эта соцсеть позволяет выходить с конкретного устройства, а не со всех сразу.

- Как это сделать в WhatsApp: здесь этого не требуется, на WhatsApp можно авторизоваться только с одного мобильного устройства, а с десктопа — по QR-коду.

После выхода со всех устройств смените пароль, чтобы злоумышленник не зашёл в аккаунт снова.

Вам прислали код аутентификации, который вы не запрашивали

Эксперты Group-IB выяснили, как хакеры могут получить доступ к переписке в «Телеграме» на устройствах iOS и Android. Они авторизуются в аккаунте жертвы через СМС. Это перехват сообщения с кодом для авторизации.

Telegram хотят разблокировать, но смысл? Одна функция «Яндекс.Мессенджера» убивает его и WhatsApp

В конце 2019 года некоторые российские предприниматели столкнулись со взломом своих аккаунтов в «Телеграме». Все кибератаки происходили по одному сценарию: пользователю приходило сообщение от сервисного канала «Телеграма» с кодом подтверждения, который он не запрашивал. После этого на телефон жертвы приходило сообщение с кодом активации — и почти сразу в сервисный канал «Телеграма» приходило уведомление о том, что в аккаунт был произведён вход с нового устройства. То есть в него вошли злоумышленники.

Устройства жертв не были заражены, учётные записи не были взломаны, а сим-карты не были подменены. Во всех случаях злоумышленники получали доступ к мессенджеру с помощью СМС-кодов, которые приходят при авторизации с нового устройства. Для этого достаточно перехватить сообщение.

Причём «Телеграм» — одно из уязвимых приложений. Ещё это могут быть другие мессенджеры, соцсети, электронная почта и приложения мобильных банков.

Решение: установите двухфакторную аутентификацию там, где это возможно. Вход в учётную запись будет производиться в два этапа: введение пароля и кода из СМС. Таким образом, если хакер перехватит сообщение и получит код, у него не будет достаточного количества данных для авторизации с вашего аккаунта. Ему нужно будет знать пароль.

Источник: life.ru

В последнем обновление Telegram позволил пользователям покупать и продавать свои адреса в формате NFT через площадку Fragment.

Павел Дуров в своей публикации назвал это началом перехода власти в руки людей. Вероятно, адреса станут отправной точкой, а в будущем мы увидим примеры токенизации каналов, стикеров, ботов и не только. Всё это первые шаги Telegram в сторону WEB 3.0, самое интересное ещё впереди.

Продажа адреса

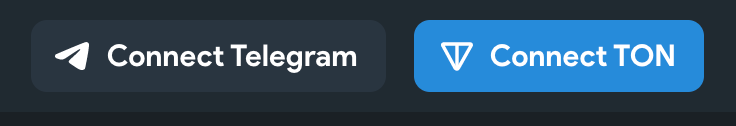

1. Перейдите на сайт fragment.com

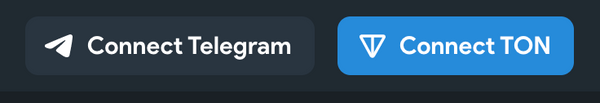

2. Подключите аккаунт, нажав Connect Telegram в правом верхнем углу.

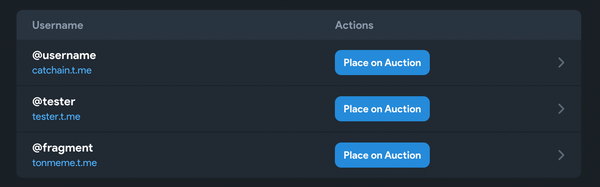

3. Перейдите на страницу Convert to Collectibles и выберите любой адрес.

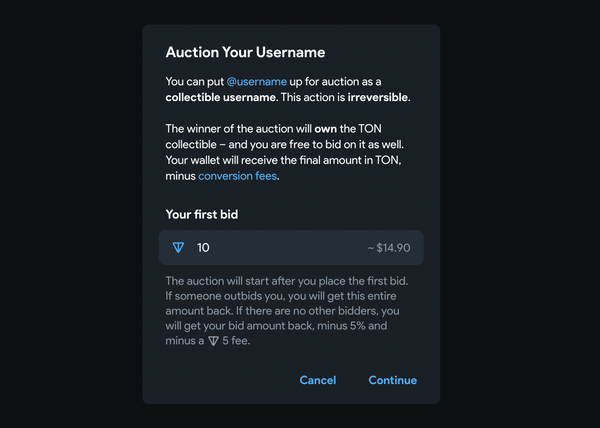

5. После чего вам необходимо сделать первую ставку, от которой начнётся аукцион. Как только кто-то перебьет вашу ставку, вы получите всю сумму первой ставки обратно.

Если других участников торгов не найдётся, вы получите обратно сумму ставки за вычетом комиссии 5% и 5 TON.

Покупка адреса

Оплата происходит только в криптовалюте TON, поэтому для начала вам необходимо скачать кошелёк Tonkeeper и купить монеты, инструкция ниже.

2. Подключаем свой аккаунт Telegram и кошелёк Tonkeeper.

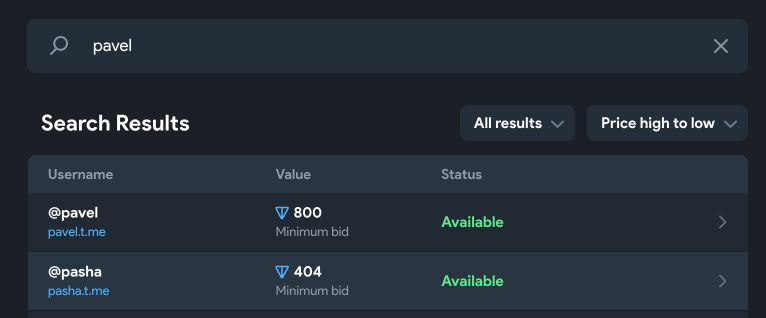

3. На главной странице находим нужный адрес из доступных.

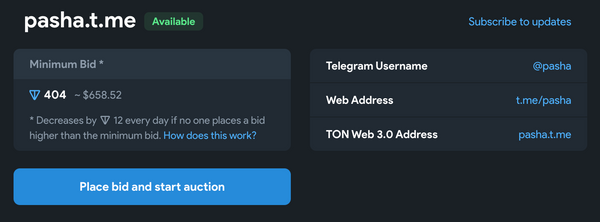

4. Переходим на страницу адреса и нажимаем кнопку Place bid, чтобы запустить аукцион на понравившийся адрес.

Аукционы длятся 7 дней и после завершения продавец получает наивысшую ставку, за вычетом комиссии в 5% + 5 TON.

Если аукцион уже запущен, в открывшемся окне вам будет предложена минимальная ставка, которая должна быть на 5% больше последней ставки.

5. Когда аукцион будет завершён, адрес появится в вашем кошельке Tonkeeper и возможность установить адрес в приложении Telegram.

Источник: tonblockchain.ru

Работа с аккаунтами TData

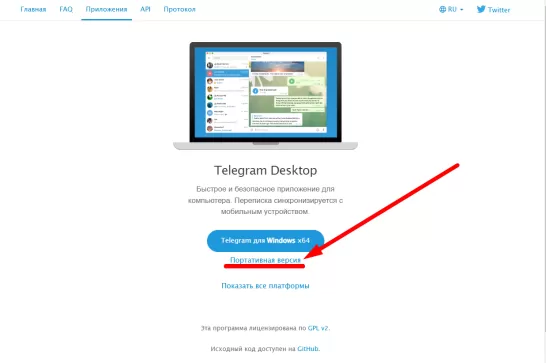

1. Переходим на сайт Telegram и скачиваем Portable-версию (портативную версию) Telegram для компьютера.

2. Распаковываем архив в любую папку на своем компьютере. Внимание, для распаковки Вам может понадобиться программа WinRar

3. Если Вы уже купили прокси для работы с аккаунтами Telegram, то Вам нужно сделать следующее:

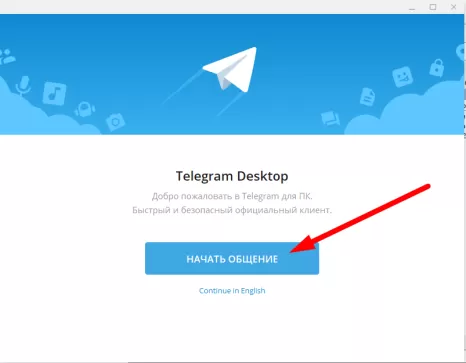

3.1. Запускаем только что скачанную версию Телеграм

3.2. Нажимаем на кнопку «Начать общение»

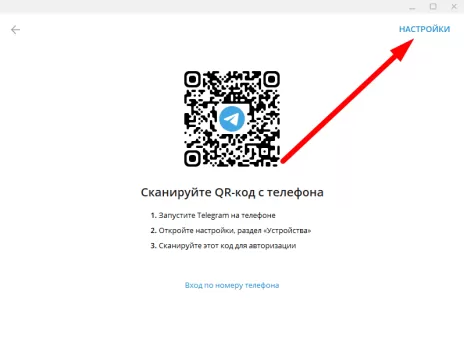

3.3. Заходим в настройки

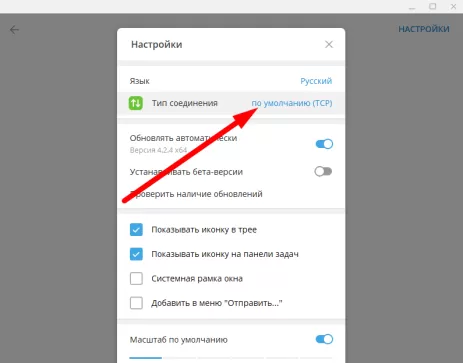

3.4. Нажимаем на «Тип соединения»

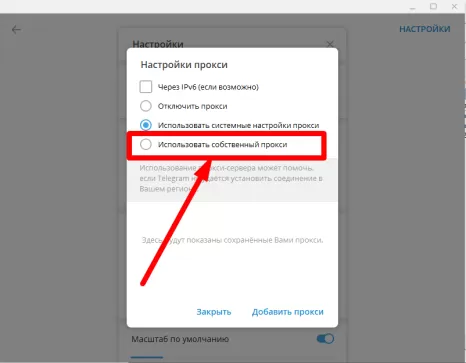

3.5. Нажимаем на «Использовать собственный прокси»

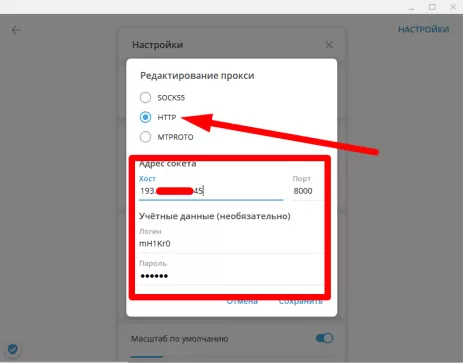

3.6. Ставим тип прокси «HTTP». Далее прописываем хост, порт, логин и пароль купленных прокси и нажимаем «Сохранить»

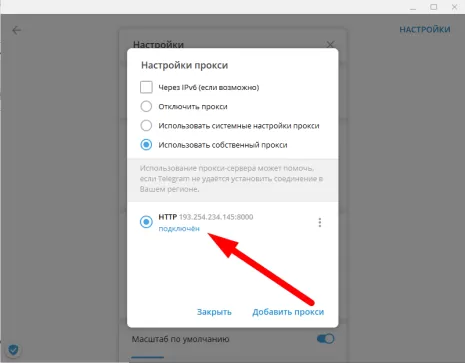

3.7. Если прокси подошли и все хорошо, Вы увидите надпись «Подключен» под установленными прокси.

3.8. После этого полностью закрываем Телеграм

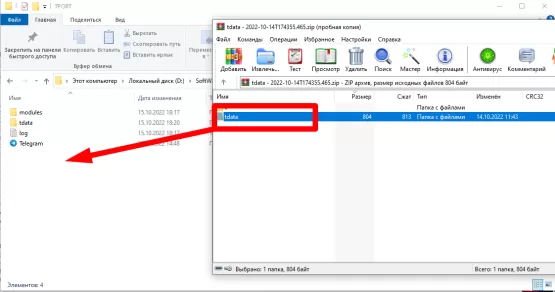

5. После того как Вы купили аккаунт телеграм и проследовали Всем дальнейшим инструкциям по его получению (иногда нужно еще скачать файлы с сайта-продавца аккаунтов), Вы увидите архив, внутри которого находится папка «tdata».

6.Эту папку tdata нужно скопировать в папку со скачанным недавно клиентом Телеграм.

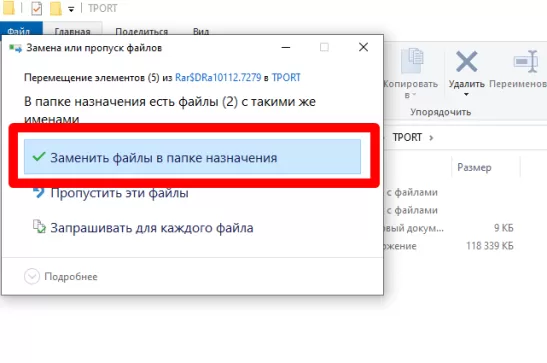

7. Если Вам предложит заменить файлы в папке назначения — соглашаемся

8. После этого запускаем скачанный клиент Телеграм.

9. Если все прошло хорошо, Вы увидите, что Ваш аккаунт готов к использованию и его Можно добавлять в программу Telegram-Spam-Master.